W świecie cyberbezpieczeństwa ciągle poszukujemy narzędzi, które pomogą nam lepiej chronić nasze sieci i dane. Security Onion to jedna z takich platform, która zdobyła ogromne uznanie wśród specjalistów IT i analityków bezpieczeństwa. Jest to darmowa i otwarta dystrybucja Linuksa, która integruje w sobie szereg potężnych narzędzi do monitorowania bezpieczeństwa sieci, polowania na zagrożenia i zarządzania logami. W tym artykule zagłębimy się w jej możliwości, architekturę i porównamy ją z innymi rozwiązaniami, aby pomóc Ci zdecydować, czy Security Onion jest odpowiednim wyborem dla Twojej organizacji.

Czym jest Security Onion i dlaczego zrewolucjonizował darmowe systemy SIEM?

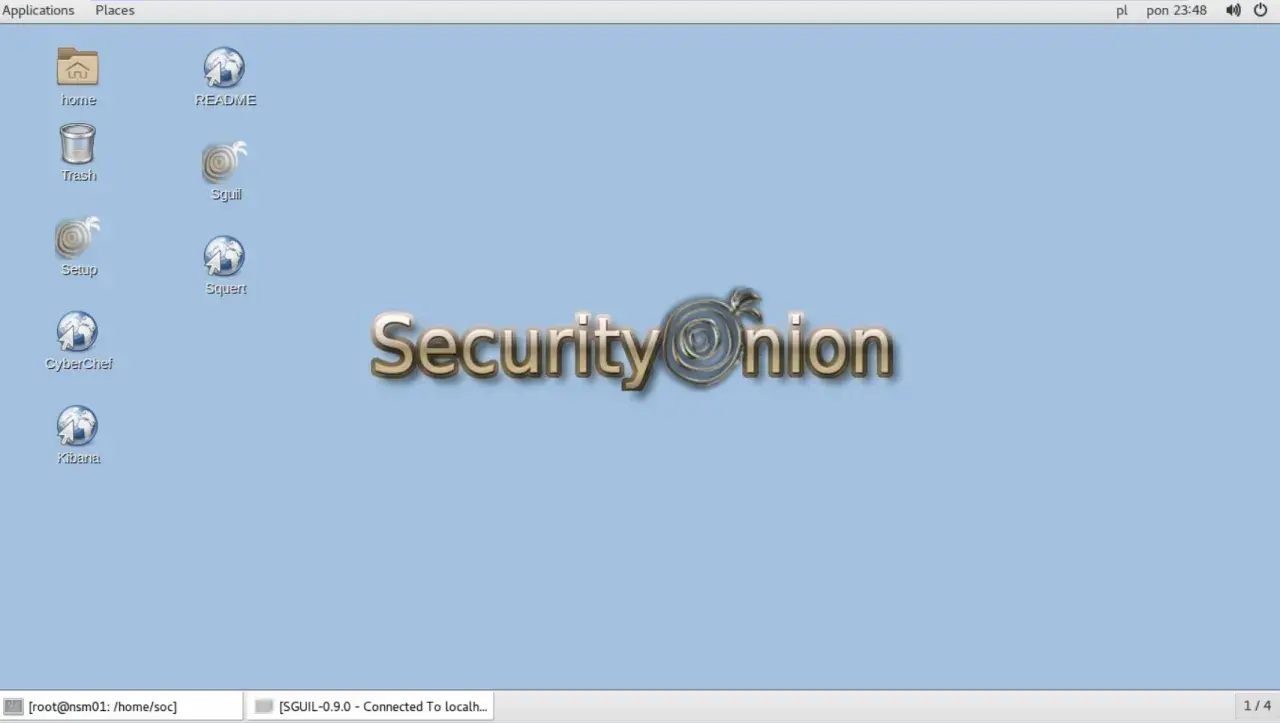

Security Onion to darmowa i otwarta dystrybucja Linuksa, bazująca na Ubuntu, która została zaprojektowana z myślą o profesjonalistach zajmujących się cyberbezpieczeństwem. Jej głównym celem jest umożliwienie aktywnego polowania na zagrożenia (threat hunting), monitorowania bezpieczeństwa sieci (Network Security Monitoring - NSM) oraz centralnego zarządzania logami. To, co wyróżnia Security Onion na tle innych rozwiązań, to jego zintegrowana natura platforma ta łączy w sobie szereg najlepszych w swojej klasie narzędzi open source, tworząc kompleksowe środowisko, które można określić jako darmowy odpowiednik systemów SIEM (Security Information and Event Management) oraz IDS (Intrusion Detection System).

Od projektu jednego człowieka do globalnego standardu w monitoringu sieci

Historia Security Onion to fascynujący przykład tego, jak pasja i innowacja mogą przekształcić skromny projekt w globalny standard. Początkowo stworzony jako rozwiązanie dla własnych potrzeb, szybko zyskał popularność dzięki swojej skuteczności i otwartości. Ta ewolucja odzwierciedla szerszy trend w branży cyberbezpieczeństwa demokratyzację dostępu do zaawansowanych narzędzi. Wcześniej potężne systemy monitorowania były domeną drogich, komercyjnych rozwiązań, dostępnych tylko dla dużych korporacji. Security Onion, oferując podobne możliwości w modelu open-source, otworzył drzwi do profesjonalnego bezpieczeństwa sieciowego dla mniejszych firm, instytucji edukacyjnych i indywidualnych badaczy.

Główne zadania platformy: Threat Hunting, NSM i centralne zarządzanie logami

Security Onion skupia się na trzech kluczowych obszarach, które są fundamentem nowoczesnego podejścia do bezpieczeństwa sieci:

Threat Hunting to proaktywne poszukiwanie zagrożeń w sieci. Zamiast czekać, aż systemy bezpieczeństwa wykryją atak, analitycy aktywnie przeszukują logi i dane sieciowe w poszukiwaniu subtelnych oznak kompromitacji, które mogły zostać przeoczone przez automatyczne mechanizmy. Security Onion dostarcza narzędzi i danych niezbędnych do tego typu dochodzeń.

Network Security Monitoring (NSM) polega na ciągłym monitorowaniu ruchu sieciowego w celu wykrywania anomalii, podejrzanych zachowań i potencjalnych incydentów bezpieczeństwa. Platforma analizuje przepływ danych, identyfikuje nietypowe wzorce komunikacji i rejestruje istotne zdarzenia, tworząc obraz tego, co dzieje się w sieci.

Centralne zarządzanie logami to agregacja, indeksowanie i analiza logów z różnych źródeł serwerów, urządzeń sieciowych, aplikacji w jednym, centralnym miejscu. Umożliwia to korelację zdarzeń z różnych systemów, co jest kluczowe do zrozumienia pełnego obrazu incydentu bezpieczeństwa i szybkiego reagowania.

Architektura Security Onion – jak poszczególne warstwy budują potężną całość?

Potęga Security Onion tkwi w jego przemyślanej architekturze, która harmonijnie integruje wiele wyspecjalizowanych narzędzi. Całość działa jak dobrze naoliwiona maszyna, gdzie dane przepływają przez kolejne etapy przetwarzania, od przechwycenia ruchu sieciowego po prezentację wyników analitykowi. Ta modularna budowa zapewnia elastyczność i skalowalność, pozwalając na dostosowanie systemu do różnorodnych potrzeb.

Model wdrożenia: od pojedynczej maszyny (Standalone) po rozproszoną sieć sensorów

Security Onion oferuje elastyczność wdrożenia, dopasowując się do skali i złożoności monitorowanej infrastruktury. Można go wdrożyć na kilka sposobów:

Standalone: Jest to najprostszy model, w którym wszystkie komponenty platformy działają na jednej maszynie. Idealnie nadaje się do celów edukacyjnych, testowania nowych funkcji, analizy Proof of Concept (PoC) lub monitorowania bardzo małych sieci. Jest to świetny sposób na rozpoczęcie nauki z Security Onion bez konieczności budowania skomplikowanej infrastruktury.

Rozproszony (Distributed): Ten model jest przeznaczony dla większych i bardziej złożonych środowisk. Składa się z centralnego serwera zarządzającego (management node) oraz wielu sensorów (forward nodes) rozmieszczonych w różnych segmentach sieci. Sensory przechwytują ruch sieciowy i wysyłają przetworzone dane do centralnego węzła lub klastra Elasticsearch do dalszej analizy i przechowywania. Pozwala to na efektywne monitorowanie rozległych sieci i agregację danych z wielu punktów.

Wybór odpowiedniego modelu zależy od wielkości sieci, liczby monitorowanych punktów końcowych oraz wymagań dotyczących wydajności i redundancji. Rozproszona architektura zapewnia lepszą skalowalność i odporność na awarie, co jest kluczowe w środowiskach produkcyjnych.

Kluczowe komponenty: Jak dane przepływają od sensora do analityka?

Przepływ danych w Security Onion to proces wieloetapowy. Zaczyna się od przechwycenia ruchu sieciowego przez sensory, które mogą być fizycznymi urządzeniami lub maszynami wirtualnymi. Następnie dane te są przetwarzane przez narzędzia takie jak Zeek i Suricata. Zeek analizuje protokoły komunikacyjne i generuje szczegółowe metadane, podczas gdy Suricata identyfikuje znane zagrożenia na podstawie sygnatur. Te przetworzone dane, wraz z logami systemowymi zbieranymi przez Elastic Agent (lub Wazuh), są następnie wysyłane do centralnego repozytorium, zazwyczaj klastra Elasticsearch. Tam dane są indeksowane i przechowywane, gotowe do analizy. Kibana służy jako interfejs użytkownika, pozwalając analitykom na wizualizację danych, tworzenie dashboardów, przeszukiwanie logów i prowadzenie dochodzeń w sprawie incydentów. W przypadku potrzeby głębszej analizy, Stenographer zapewnia pełny zapis ruchu sieciowego (PCAP), który można odtworzyć i zbadać w szczegółach.

Rola kontenerów Docker w nowoczesnej architekturze Security Onion 2

W Security Onion 2 wprowadzono znaczące zmiany architektoniczne, w tym szerokie wykorzystanie kontenerów Docker. To podejście przynosi szereg korzyści. Po pierwsze, ułatwia wdrożenie, ponieważ poszczególne komponenty są spakowane w izolowane kontenery, co upraszcza instalację i konfigurację. Po drugie, zwiększa skalowalność łatwiej jest dodawać lub usuwać instancje poszczególnych usług w zależności od potrzeb. Po trzecie, izolacja komponentów sprawia, że problemy w jednym kontenerze rzadziej wpływają na działanie innych, co zwiększa stabilność systemu. Wreszcie, Docker upraszcza zarządzanie aktualizacjami i zależnościami, czyniąc utrzymanie platformy bardziej efektywnym.

Rdzeń systemu: najważniejsze narzędzia, które musisz poznać

Siła Security Onion tkwi w starannej integracji najlepszych dostępnych narzędzi open-source. Każdy z tych komponentów odgrywa kluczową rolę w procesie monitorowania i analizy bezpieczeństwa, a ich synergia tworzy potężną platformę. Poznajmy bliżej te fundamentalne elementy.

Suricata i Zeek: Twoje oczy i uszy w sieci – wykrywanie anomalii i analiza protokołów

Suricata to zaawansowany system wykrywania i zapobiegania włamaniom (IDS/IPS). Działa na zasadzie analizy ruchu sieciowego w poszukiwaniu znanych sygnatur zagrożeń, złośliwego oprogramowania czy podejrzanych wzorców komunikacji. Potrafi nie tylko wykrywać incydenty, ale również blokować szkodliwy ruch, działając jako aktywna zapora bezpieczeństwa. Z kolei Zeek (dawniej Bro) to potężna platforma do analizy ruchu sieciowego, która wykracza poza tradycyjne IDS. Zamiast skupiać się wyłącznie na sygnaturach, Zeek generuje szczegółowe metadane na temat każdej sesji komunikacyjnej jakie protokoły były używane, jakie dane były przesyłane, jakie adresy IP brały udział w komunikacji. Pozwala to na bardzo głęboką analizę zachowań w sieci, wykrywanie anomalii i budowanie kontekstu dla incydentów. Te dwa narzędzia doskonale się uzupełniają: Suricata zapewnia szybkie wykrywanie znanych zagrożeń, a Zeek dostarcza bogate dane kontekstowe do bardziej zaawansowanej analizy i polowania na zagrożenia.

Elastic Stack (ELK): Potęga przechowywania, analizy i wizualizacji miliardów logów

Elastic Stack, często określany skrótem ELK (od Elasticsearch, Logstash, Kibana), stanowi serce systemu Security Onion w zakresie zarządzania i analizy danych. Elasticsearch to rozproszona, oparta na wyszukiwaniu baza danych, która jest niezwykle wydajna w indeksowaniu i przechowywaniu ogromnych ilości logów oraz danych telemetrycznych. Logstash działa jako potok przetwarzania danych, który zbiera dane z różnych źródeł, przetwarza je, normalizuje i wzbogaca przed wysłaniem do Elasticsearch. Kibana to potężne narzędzie do wizualizacji danych, które pozwala na tworzenie interaktywnych dashboardów, wykresów i raportów. Umożliwia analitykom łatwe przeszukiwanie, analizowanie i eksplorowanie zgromadzonych danych, co jest kluczowe w procesie identyfikacji i reagowania na incydenty bezpieczeństwa. Razem, te komponenty tworzą system zdolny do zarządzania i analizy miliardów rekordów dziennie.

Elastic Agent (dawniej Wazuh): Jak skutecznie monitorować to, co dzieje się na serwerach i stacjach roboczych?

W Security Onion 2, a zwłaszcza w nowszych wersjach od 2025 roku, kluczową rolę w monitorowaniu punktów końcowych (endpoint security) odgrywa Elastic Agent, który zastąpił wcześniejsze integracje z Wazuh. Elastic Agent to lekki agent instalowany na serwerach i stacjach roboczych, który zbiera różnorodne dane telemetryczne. Jego funkcje obejmują zbieranie logów systemowych (np. z dzienników zdarzeń Windows, syslogów Linux), monitorowanie integralności plików (sprawdzanie, czy ważne pliki systemowe nie zostały zmodyfikowane), śledzenie zmian w konfiguracji, a także wykrywanie zagrożeń na poziomie hosta (Host-based Intrusion Detection System - HIDS). Dane zebrane przez Elastic Agent są następnie przesyłane do Elasticsearch, gdzie mogą być korelowane z danymi sieciowymi, co daje pełniejszy obraz potencjalnych incydentów bezpieczeństwa.

Stenographer i PCAP: Dlaczego pełny zapis ruchu sieciowego jest kluczowy w analizie incydentów?

W świecie cyberbezpieczeństwa, gdzie każdy szczegół może mieć znaczenie, Stenographer odgrywa nieocenioną rolę. Jest to narzędzie zaprojektowane do pełnego przechwytywania pakietów (full packet capture - FPC). Oznacza to, że Stenographer zapisuje każdy pakiet danych przechodzący przez monitorowany interfejs sieciowy. Choć może to generować duże ilości danych, posiadanie pełnego zapisu ruchu sieciowego, znanego jako PCAP (Packet Capture), jest absolutnie kluczowe w procesie analizy incydentów. Pozwala ono na dogłębną analizę post-mortem, czyli badanie zdarzeń po ich wystąpieniu. Analitycy mogą odtworzyć cały przebieg komunikacji, zbadać treść przesyłanych danych, zidentyfikować źródło i cel ataku, a także zrozumieć, jakie dokładnie działania podjął atakujący. Bez pełnego PCAP, analiza incydentów jest często ograniczona do metadanych i sygnatur, co może uniemożliwić pełne zrozumienie sytuacji.

Kto najwięcej zyska na wdrożeniu Security Onion? Praktyczne scenariusze użycia

Security Onion to platforma o szerokim spektrum zastosowań, która może przynieść znaczące korzyści różnym typom organizacji i specjalistów. Jej elastyczność i potężne możliwości sprawiają, że jest cennym narzędziem w wielu scenariuszach.

Budowa firmowego SOC (Security Operations Center) niemal zerowym kosztem licencji

Jedną z największych zalet Security Onion jest możliwość budowy profesjonalnego centrum operacji bezpieczeństwa (SOC) przy minimalnych kosztach licencyjnych. Dla małych i średnich firm, a także dla organizacji z ograniczonym budżetem, wysokie ceny komercyjnych rozwiązań SIEM i narzędzi do monitorowania mogą być barierą nie do pokonania. Security Onion, będąc darmową i otwartą platformą, pozwala tym organizacjom na stworzenie własnego SOC, które oferuje zaawansowane możliwości wykrywania i analizy zagrożeń. Oczywiście, brak kosztów licencyjnych nie oznacza braku inwestycji kluczowe są zasoby ludzkie i wiedza techniczna potrzebna do wdrożenia, konfiguracji i efektywnego zarządzania platformą.

Aktywne polowanie na zagrożenia (Threat Hunting) w czasie rzeczywistym

Security Onion jest stworzony z myślą o aktywnym polowaniu na zagrożenia. Narzędzia takie jak Zeek, Suricata, Elasticsearch i Kibana dostarczają analitykom ogromnej ilości danych i potężnych mechanizmów do przeszukiwania i analizy. Pozwala to na proaktywne wykrywanie ataków, które mogły ominąć tradycyjne, oparte na sygnaturach systemy bezpieczeństwa. Analitycy mogą analizować wzorce ruchu sieciowego, szukać nietypowych połączeń, identyfikować wskaźniki kompromitacji (IoCs) i badać podejrzane aktywności w czasie rzeczywistym. Pełny zapis ruchu sieciowego (PCAP) dostępny dzięki Stenographerowi dodatkowo wzmacnia możliwości dochodzeniowe, umożliwiając analizę każdego szczegółu incydentu.

Niezastąpione narzędzie w laboratorium i do nauki cyberbezpieczeństwa

Dla studentów, badaczy i specjalistów chcących rozwijać swoje umiejętności w dziedzinie cyberbezpieczeństwa, Security Onion jest doskonałym środowiskiem laboratoryjnym. Pozwala na praktyczne poznanie działania profesjonalnych narzędzi, takich jak systemy IDS/IPS, narzędzia do analizy logów i systemy SIEM. Można na nim symulować różne scenariusze ataków, ćwiczyć techniki obrony i analizy incydentów, a także eksperymentować z konfiguracją i optymalizacją. Ponieważ platforma jest darmowa, dostępna jest dla każdego, kto chce zdobyć praktyczne doświadczenie w pracy z zaawansowanymi technologiami bezpieczeństwa, co jest nieocenione w budowaniu kariery w tej dynamicznie rozwijającej się dziedzinie.

Pierwsze kroki z Security Onion: co musisz wiedzieć przed instalacją?

Chociaż Security Onion jest potężnym i wszechstronnym narzędziem, jego wdrożenie wymaga starannego planowania i przygotowania. Zrozumienie wymagań sprzętowych i procesu instalacji jest kluczowe dla pomyślnego uruchomienia platformy.

Minimalne i zalecane wymagania sprzętowe – czy Twój serwer jest gotowy?

Wymagania sprzętowe dla Security Onion mogą się znacznie różnić w zależności od wybranego modelu wdrożenia i skali monitorowanej sieci. Jednakże, istnieją pewne ogólne wytyczne:- Procesor: Minimum 4 rdzenie dla instalacji standalone, zalecane 8+ rdzeni dla środowisk produkcyjnych lub rozproszonych.

- Pamięć RAM: Minimum 8 GB dla standalone, ale zdecydowanie zalecane jest 16 GB lub więcej, zwłaszcza dla środowisk produkcyjnych, gdzie przetwarzane są duże ilości danych.

- Przestrzeń dyskowa: To jeden z kluczowych zasobów. Minimum 250 GB dla instalacji standalone, ale dla środowisk produkcyjnych, zwłaszcza jeśli planujesz przechowywać pełne zrzuty pakietów (PCAP), potrzebne mogą być terabajty przestrzeni dyskowej. Zaleca się szybkie dyski SSD dla Elasticsearch.

- Interfejsy sieciowe: Minimum jeden interfejs sieciowy do zarządzania, a w przypadku sensorów dodatkowe interfejsy do monitorowania ruchu sieciowego (najlepiej działające w trybie SPAN/mirror port).

Należy pamiętać, że są to jedynie wytyczne. Im większa sieć i im więcej danych będziesz przetwarzać, tym bardziej wydajny sprzęt będzie potrzebny. Zaleca się dokładne zapoznanie się z dokumentacją Security Onion w celu uzyskania szczegółowych informacji dotyczących wymagań dla konkretnego scenariusza wdrożenia.

Przegląd procesu instalacji: tryb ewaluacyjny, standalone czy distributed?

Instalacja Security Onion jest prowadzona przez intuicyjny instalator, który przeprowadza użytkownika przez kluczowe etapy konfiguracji. Główną decyzją, którą trzeba podjąć na początku, jest wybór trybu instalacji:

- Tryb ewaluacyjny (Evaluation): Jest to specjalny tryb, który instaluje wszystkie komponenty na jednej maszynie, ale z pewnymi ograniczeniami, które mają na celu pokazanie możliwości platformy bez pełnego obciążenia produkcyjnego. Jest to dobry punkt startowy do zapoznania się z interfejsem i funkcjonalnością.

- Tryb Standalone: Jak wspomniano wcześniej, ten tryb instaluje wszystkie niezbędne usługi na jednej maszynie. Jest to najprostsza opcja, idealna do nauki i testów.

- Tryb Rozproszony (Distributed): Ten tryb pozwala na zbudowanie skalowalnej architektury z wieloma węzłami. Instalator pomaga w konfiguracji centralnego węzła zarządzającego oraz węzłów sensorów, które będą zbierać dane z sieci.

Niezależnie od wybranego trybu, instalator poprosi o zdefiniowanie interfejsów sieciowych, adresacji IP oraz wybór kluczowych komponentów, które mają zostać zainstalowane. Świadome podejmowanie tych decyzji jest kluczowe dla prawidłowego działania systemu.

Kluczowe decyzje konfiguracyjne, które podejmiesz podczas setupu

Podczas procesu instalacji i wstępnej konfiguracji Security Onion, użytkownik będzie musiał podjąć kilka kluczowych decyzji, które wpłyną na działanie i możliwości platformy:

- Wybór interfejsów sieciowych: Należy precyzyjnie określić, które interfejsy sieciowe będą używane do monitorowania ruchu (sensory) oraz do zarządzania systemem.

- Konfiguracja adresacji IP: Ustalenie adresów IP dla poszczególnych węzłów (w trybie rozproszonym) oraz dla interfejsów zarządzania.

- Wybór komponentów do wdrożenia: Instalator pozwala na wybór, które z dostępnych narzędzi (np. Suricata, Zeek, Elasticsearch, Kibana) mają zostać zainstalowane. Pozwala to na dostosowanie platformy do specyficznych potrzeb.

- Ustawienia sieciowe i DNS: Konfiguracja podstawowych ustawień sieciowych, takich jak adresy bramy, serwery DNS, co jest niezbędne do poprawnej komunikacji między komponentami i z zewnętrznymi zasobami.

- Ustawienia bezpieczeństwa: Konfiguracja haseł, kluczy SSH i innych elementów związanych z bezpieczeństwem dostępu do platformy.

Dokładne zrozumienie tych opcji i ich wpływu jest ważne dla zapewnienia, że Security Onion będzie działał optymalnie i zgodnie z oczekiwaniami.

Security Onion na tle konkurencji: darmowa alternatywa czy coś więcej?

Security Onion często jest porównywany z innymi rozwiązaniami dostępnymi na rynku, zarówno tymi komercyjnymi, jak i innymi projektami open-source. Zrozumienie tych porównań pomaga w podjęciu świadomej decyzji o wyborze odpowiedniego narzędzia.

Security Onion vs. komercyjne SIEM (Splunk, QRadar): Kiedy darmowe rozwiązanie wygrywa, a kiedy warto zapłacić?

Główną i najbardziej oczywistą przewagą Security Onion nad komercyjnymi gigantami takimi jak Splunk czy IBM QRadar jest brak kosztów licencyjnych. Dla wielu organizacji, zwłaszcza tych z ograniczonym budżetem, jest to czynnik decydujący. Security Onion oferuje zaawansowane możliwości analizy i monitorowania, które w świecie komercyjnym wiązałyby się z ogromnymi wydatkami. Ponadto, jako rozwiązanie open-source, Security Onion zapewnia większą elastyczność i możliwość dostosowania do specyficznych potrzeb. Jednakże, warto pamiętać o potencjalnych wadach. Komercyjne SIEM-y często oferują dedykowane wsparcie techniczne, co może być kluczowe w sytuacjach kryzysowych. Mają też zazwyczaj bardziej rozbudowane, zintegrowane interfejsy użytkownika i funkcje automatyzacji. Security Onion, choć potężny, wymaga większej wiedzy technicznej do wdrożenia i utrzymania, a wsparcie opiera się głównie na społeczności. Warto zainwestować w komercyjne rozwiązanie, gdy organizacja potrzebuje gwarantowanego wsparcia, zaawansowanych funkcji automatyzacji i ma odpowiedni budżet. Security Onion wygrywa, gdy priorytetem są oszczędności, elastyczność i możliwość głębokiej personalizacji systemu.

Security Onion vs. samodzielnie budowany stos ELK: Gotowe rozwiązanie czy elastyczność "zrób to sam"?

Porównanie Security Onion z samodzielnym budowaniem stosu ELK (Elasticsearch, Logstash, Kibana) wraz z innymi narzędziami, takimi jak Suricata czy Zeek, sprowadza się do wyboru między gotowym, zintegrowanym rozwiązaniem a maksymalną elastycznością. Security Onion oferuje wstępnie skonfigurowane i zintegrowane środowisko, co znacząco przyspiesza proces wdrożenia. Wszystkie komponenty są ze sobą kompatybilne i zoptymalizowane do współpracy. To oszczędza czas i wysiłek związany z instalacją, konfiguracją i rozwiązywaniem problemów z integracją. Z drugiej strony, samodzielne budowanie stosu ELK daje większą kontrolę nad każdym aspektem systemu. Można wybrać konkretne wersje narzędzi, dostosować konfigurację do najdrobniejszych szczegółów i budować architekturę dokładnie według własnych potrzeb. Jest to jednak podejście bardziej czasochłonne i wymagające głębszej wiedzy technicznej. Security Onion jest idealny, gdy potrzebujesz szybkiego wdrożenia i gotowego do pracy systemu. Samodzielny stos ELK jest lepszym wyborem, gdy masz specyficzne wymagania i zasoby do zbudowania i utrzymania niestandardowego rozwiązania.

Czy Security Onion jest dla Ciebie? Kluczowe zalety i wady platformy

Decyzja o wdrożeniu Security Onion powinna być poprzedzona analizą jego mocnych i słabych stron w kontekście potrzeb Twojej organizacji. Platforma ta oferuje wiele korzyści, ale wiąże się również z pewnymi wyzwaniami.

Zalety: Dlaczego ponad 2 miliony pobrań mówią same za siebie?

Ogromna popularność Security Onion, potwierdzona milionami pobrań, wynika z szeregu kluczowych zalet:

- Brak kosztów licencyjnych: Jest to najbardziej oczywista zaleta, umożliwiająca dostęp do zaawansowanych narzędzi bezpieczeństwa bez ponoszenia wysokich opłat.

- Kompleksowość i integracja: Platforma integruje wiele najlepszych narzędzi open-source w jednym, spójnym pakiecie, co ułatwia zarządzanie i analizę.

- Zaawansowane możliwości: Oferuje potężne funkcje do threat huntingu, NSM i zarządzania logami, porównywalne z komercyjnymi rozwiązaniami.

- Wsparcie społeczności: Aktywna społeczność użytkowników i deweloperów zapewnia wsparcie, dokumentację i ciągły rozwój platformy.

- Elastyczność wdrożenia: Możliwość wyboru między instalacją standalone a rozproszoną architekturą pozwala na dopasowanie do różnych rozmiarów i typów sieci.

- Otwartość: Model open-source daje pełną kontrolę nad systemem i możliwość jego dostosowania do specyficznych potrzeb.

Przeczytaj również: DKMS Linux - Zawsze działające sterowniki po aktualizacji kernela

Wady i wyzwania: Stroma krzywa uczenia i wymagania konserwacyjne, o których musisz wiedzieć

Mimo licznych zalet, wdrożenie i utrzymanie Security Onion wiąże się z pewnymi wyzwaniami:

- Wymagana wiedza techniczna: Platforma wymaga od administratorów i analityków solidnej wiedzy technicznej z zakresu systemów Linux, sieci i cyberbezpieczeństwa. Krzywa uczenia może być stroma.

- Brak komercyjnego wsparcia: Chociaż społeczność jest pomocna, brak jest gwarantowanego, komercyjnego wsparcia technicznego. W sytuacjach kryzysowych może to być istotne ograniczenie.

- Wymagania sprzętowe i zasobowe: Efektywne działanie platformy, zwłaszcza przy przetwarzaniu dużych ilości danych i przechowywaniu PCAP, wymaga odpowiednio wydajnego sprzętu.

- Konieczność regularnej konserwacji: Jak każde zaawansowane oprogramowanie, Security Onion wymaga regularnych aktualizacji, monitorowania stanu usług i okresowych prac konserwacyjnych, aby zapewnić jego stabilność i bezpieczeństwo.

- Zarządzanie danymi: Gromadzenie i przechowywanie ogromnych ilości logów i danych PCAP wymaga starannego planowania pojemności dyskowej i strategii retencji danych.