Port 443 - Jak działa i jak diagnozować błędy HTTPS na Linuksie?

Czym jest port 443 i jak go sprawdzić na Linuksie? Dowiedz się, jak działa HTTPS, poznaj różnice TCP/UDP i napraw typowe błędy. Sprawdź nasz poradnik!

Czym jest port 443 i jak go sprawdzić na Linuksie? Dowiedz się, jak działa HTTPS, poznaj różnice TCP/UDP i napraw typowe błędy. Sprawdź nasz poradnik!

Audyt bezpieczeństwa Linux: dowiedz się, jak wykryć luki w SSH i uprawnieniach. Poznaj proces, wymogi KSC i priorytety napraw. Zobacz, jak zadbać o system!

Czym jest EDR i dlaczego antywirus to za mało? Poznaj różnice między EDR, EPP i XDR oraz dowiedz się, jak chronić serwery Linux. Sprawdź nasz poradnik!

Jak zadbać o bezpieczeństwo danych? Poznaj zasadę 3-2-1, szyfrowanie i MFA. Dowiedz się, jak skutecznie chronić pliki i uniknąć ataków. Sprawdź poradnik!

Dowiedz się, jak zadbać o bezpieczną pocztę. Poznaj warstwy ochrony: od MFA po SPF i szyfrowanie treści. Sprawdź, jak skutecznie chronić swoją skrzynkę.

Jaki darmowy antywirus wybrać? Sprawdź ranking 2026, poznaj zalety Microsoft Defender i Bitdefender oraz dowiedz się, jak skutecznie chronić Windows i Linux.

Dowiedz się, jak zabezpieczyć komputer przed hakerami. Poznaj zasady MFA, backupu i aktualizacji. Sprawdź nasz praktyczny plan na 30 minut i chroń swoje dane!

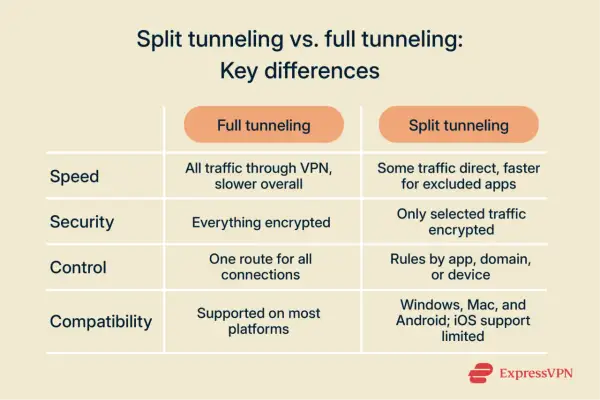

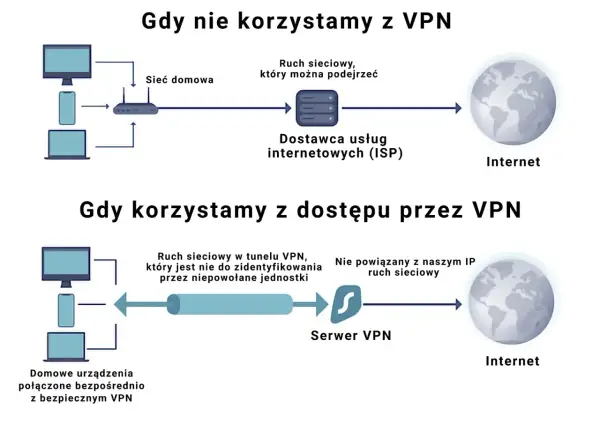

Tunelowanie VPN na Linuksie: pełny czy split tunneling? Dowiedz się, jak skonfigurować routing i DNS, by uniknąć wycieków danych. Sprawdź nasz przewodnik!

Jak rozpoznać atak hakerski na Linux i co zrobić w pierwszych 30 minutach? Poznaj konkretne kroki reakcji na incydent i zabezpiecz swój system. Sprawdź!

Dowiedz się, jak działa trasowanie cebulowe i sieć Tor. Poznaj różnice między VPN a proxy oraz uniknij błędów psujących prywatność. Sprawdź nasz poradnik!

Zobacz przykłady haseł i dowiedz się, jak tworzyć silne frazy, które łatwo zapamiętasz. Poznaj błędy i skuteczne metody ochrony kont. Sprawdź teraz!

Jak wdrożyć bezpieczny monitoring komputera na Linuxie? Poznaj narzędzia, aspekty prawne w Polsce i dowiedz się, jak wykrywać incydenty. Sprawdź poradnik!

Czy Signal jest bezpieczny? Poznaj zasady szyfrowania, dowiedz się, jak ukryć numer i zabezpieczyć historię rozmów. Sprawdź, jak dbać o swoją prywatność!

Blokowanie stron internetowych na Linuksie: hosts, DNS czy proxy? Poznaj najlepsze metody, wybierz optymalną warstwę ochrony i zadbaj o sieć. Sprawdź!

Jak działa sieć Tor i co naprawdę ukrywa? Dowiedz się, jak bezpiecznie używać Tor Browser, by chronić prywatność i unikać błędów. Sprawdź nasz poradnik!

Chroń swoje dane przed phishingiem. Dowiedz się, jak zadbać o bezpieczeństwo w sieci, używać MFA i zabezpieczyć Linuksa. Sprawdź nasze konkretne porady!

Odkryj kompleksowy przewodnik o torebkach na telefon: typy, kryteria wyboru i inspiracje stylowe. Dowiedz się, jak wybrać idealną torbę na telefon.

Jak atakuje APT28? Dowiedz się, jak chronić polskie organizacje przed grupą Fancy Bear (GRU). Zabezpiecz DNS, tożsamość i routery. Sprawdź nasz poradnik!

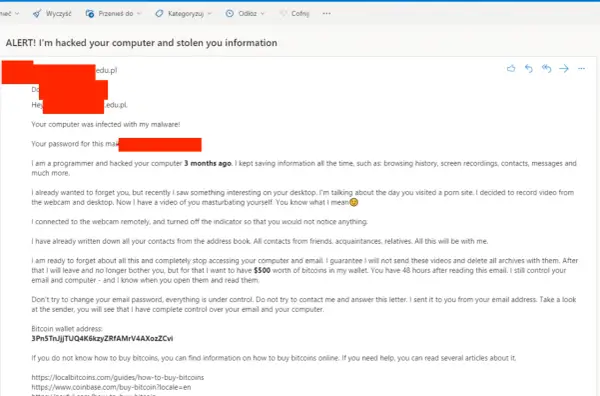

Otrzymałeś maila od hakera z własnego adresu? To oszustwo e-mail spoofing. Dowiedz się, jak to działa i jak bezpiecznie ochronić konto - 5 kroków.

Czy kliknięcie w podejrzany link jest groźne? Dowiedz się, co dzieje się po otwarciu strony i jak skutecznie chronić swoje dane. Sprawdź nasze wskazówki.

Ochrona prywatności w internecie: dowiedz się, jak zabezpieczyć przeglądarkę, konta i dane na Linuksie. Poznaj skuteczne metody i narzędzia. Sprawdź!

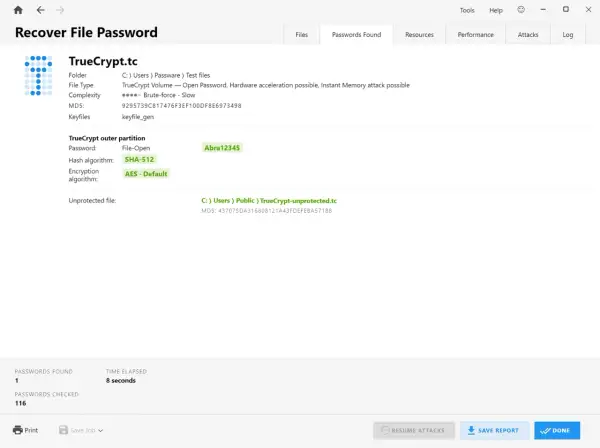

TrueCrypt 7.1a to ryzyko. Dowiedz się, jak bezpiecznie otworzyć stare kontenery na Linuksie i przenieść dane do LUKS lub VeraCrypt. Sprawdź, jak to zrobić!

Poznaj klucz U2F - fizyczny 2FA, który chroni przed phishingiem. Dowiedz się, jak działa i jak zacząć z niego korzystać.

Zasady bezpiecznego internetu - praktyczny przewodnik ochrony danych, haseł, 2FA, VPN i ochrony bliskich. Dowiedz się, jak skutecznie chronić rodzinę.

Google Authenticator – naucz się, jak to działa, jak skonfigurować 2FA i chronić konta. Sprawdź nasz praktyczny przewodnik krok po kroku.

Dowiedz się jak wysłać zaszyfrowanego maila i chronić prywatność. Porady Gmail, Outlook, Proton Mail, PGP i bezpieczne załączniki.