Backdoor - Jak wykryć ukryte zagrożenie i odzyskać kontrolę?

Backdoor to nie wirus. Dowiedz się, jak wykryć ukryty dostęp na Linuxie, co zrobić po infekcji i jak skutecznie zabezpieczyć system. Sprawdź poradnik!

Backdoor to nie wirus. Dowiedz się, jak wykryć ukryty dostęp na Linuxie, co zrobić po infekcji i jak skutecznie zabezpieczyć system. Sprawdź poradnik!

Jak działa Pegasus i jak rozpoznać inwigilację? Poznaj objawy zainfekowania telefonu oraz skuteczne metody ochrony przed spyware. Sprawdź nasz poradnik!

Czy antywirus jest potrzebny? Dowiedz się, kiedy wystarczy Windows Defender i jak chronić Linuxa. Poznaj skuteczne warstwy ochrony Twoich danych. Sprawdź!

Dowiedz się, jak działa podatność CVE-2016-5195 i czy Twój Linux jest bezpieczny. Poznaj metody ochrony i uniknij błędów w aktualizacji jądra. Sprawdź!

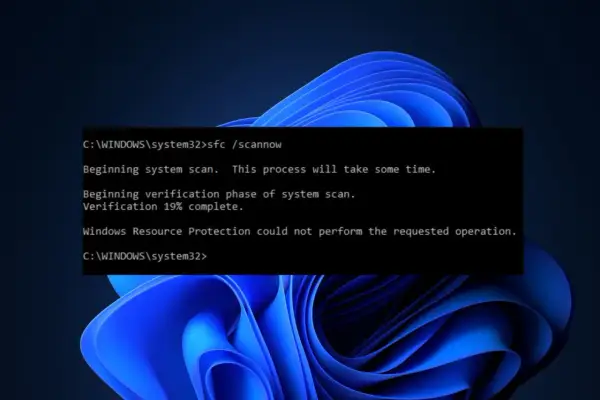

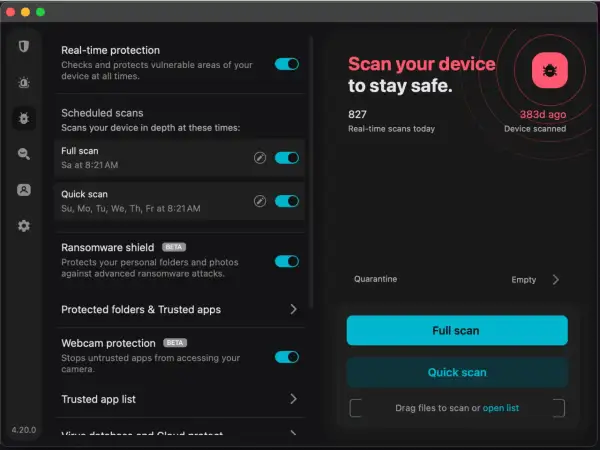

Skanowanie komputera: jak dobrać tryb skanu? Poznaj skan szybki, pełny i offline na Windows i Linux. Sprawdź, jak usunąć malware!

Antywirus na iPhone: czy jest potrzebny? Dowiedz się, jak dbać o bezpieczeństwo iOS, uniknąć phishingu i zabezpieczyć telefon. Sprawdź nasz poradnik!

Poznaj malware Agent Tesla – groźny trojan kradnący hasła. Dowiedz się, jak rozpoznać infekcję i skutecznie chronić firmę. Sprawdź nasz przewodnik!

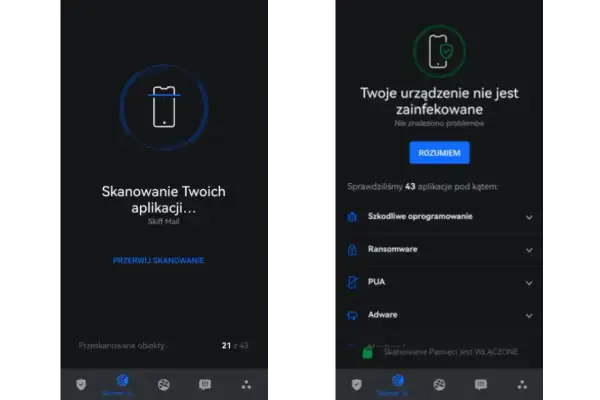

Antywirus na Androida – czy warto go instalować? Dowiedz się, kiedy Play Protect nie wystarczy i jak wybrać najlepszą ochronę dla telefonu. Sprawdź teraz!

Twój iPhone wyświetla alert o zhakowaniu? Dowiedz się, jak odróżnić scam od realnego zagrożenia i co zrobić, by chronić dane. Sprawdź, jak reagować.

Czym jest Pegasus i jak działa to spyware? Poznaj objawy infekcji, mechanizm zero-click oraz skuteczne sposoby na ochronę telefonu. Sprawdź nasz poradnik!

Malware: co to jest i jak działa? Poznaj rodzaje zagrożeń, objawy infekcji na Linuxie oraz skuteczne metody ochrony. Sprawdź, jak dbać o bezpieczeństwo!

Błąd: operacja nie zakończyła się pomyślnie, ponieważ plik zawiera wirusa? Dowiedz się, jak odróżnić fałszywy alarm od infekcji i sprawdź plik. Zobacz!

Jak wykryć ataki sieciowe na Linuksie? Poznaj objawy, narzędzia i 30-dniowy plan wzmocnienia ochrony. Zobacz, jak reagować na incydenty i dbać o system!

Ransomware – czym jest, jak działa i jak skutecznie chronić dane. Poznaj praktyczne strategie profilaktyki i co robić po ataku, bez płacenia okupu.

Czy antywirus na Linuksa jest potrzebny? Dowiedz się, kiedy warto, poznaj TOP 5 rozwiązań i praktyczny przewodnik instalacji ClamAV.

Jak zablokować program w zaporze? Dowiedz się, jak skutecznie odciąć aplikację od sieci na Windows i Linux. Uniknij błędów i sprawdź nasz poradnik!

Wyłączanie udostępniania zdjęć w Zdjęciach Google - dowiedz się, jak zarządzać albumami, linkami i udostępnianiem partnerowi. Sprawdź poradnik.

Dowiedz się, jak działa antywirus, co wykrywa i czy jest potrzebny na Linuksie. Poznaj różnice między EDR a antymalware i zadbaj o bezpieczeństwo. Sprawdź!

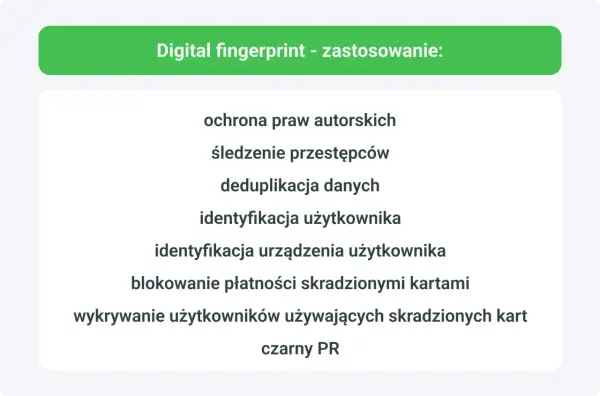

Trackery internetowe to nie tylko cookies. Dowiedz się, jak działa profilowanie i jak skutecznie chronić prywatność na Linuksie. Poznaj sprawdzone metody!

Jak wybrać skaner antywirusowy na Linuxa? Dowiedz się, jak skutecznie wykrywać malware i chronić system bez utraty wydajności. Sprawdź nasze porady!

Brute force – co to za atak, ryzyko i jak się przed nim bronić: silne hasła, 2FA, CAPTCHA i monitorowanie logów. Dowiedz się, jak chronić konta.

XXE - XML External Entity - dowiedz się, jak działają ataki, realne przykłady i skuteczne zabezpieczenia parserów XML. Sprawdź praktyczne wskazówki.

Jak sprawdzić, czy telefon jest na podsłuchu? Poznaj objawy inwigilacji i dowiedz się, jak zabezpieczyć Androida oraz iPhone'a. Sprawdź nasz poradnik!

Jak rozpoznać program hakerski i chronić swoje dane? Poznaj objawy infekcji, typy malware oraz skuteczne metody ochrony Linuxa. Sprawdź nasz przewodnik!

Sandbox w IT wyjaśniony: izolacja, wirtualizacja i konteneryzacja. Sprawdź zastosowania w bezpieczeństwie i grach oraz jak zacząć.

Jak ustawić skuteczne skanowanie antywirusowe na Linuksie bez spowalniania systemu? Poznaj różnice między szybkim a pełnym skanem. Sprawdź nasz poradnik!