Budowa serwera pod Linuxa - Jak dobrać sprzęt i uniknąć błędów?

Jak zbudować własny serwer? Dowiedz się, jak dobrać podzespoły, system i uniknąć kosztownych błędów. Sprawdź nasz poradnik i stwórz wydajny serwer domowy!

Jak zbudować własny serwer? Dowiedz się, jak dobrać podzespoły, system i uniknąć kosztownych błędów. Sprawdź nasz poradnik i stwórz wydajny serwer domowy!

DietPi to lekka dystrybucja Debiana na Raspberry Pi i mini PC. Sprawdź, jak szybko wdrożyć usługi bez zbędnego balastu i zoptymalizować domowy serwer!

Czym jest port 443 i jak go sprawdzić na Linuksie? Dowiedz się, jak działa HTTPS, poznaj różnice TCP/UDP i napraw typowe błędy. Sprawdź nasz poradnik!

Audyt bezpieczeństwa Linux: dowiedz się, jak wykryć luki w SSH i uprawnieniach. Poznaj proces, wymogi KSC i priorytety napraw. Zobacz, jak zadbać o system!

Czym jest EDR i dlaczego antywirus to za mało? Poznaj różnice między EDR, EPP i XDR oraz dowiedz się, jak chronić serwery Linux. Sprawdź nasz poradnik!

Jak zadbać o bezpieczeństwo danych? Poznaj zasadę 3-2-1, szyfrowanie i MFA. Dowiedz się, jak skutecznie chronić pliki i uniknąć ataków. Sprawdź poradnik!

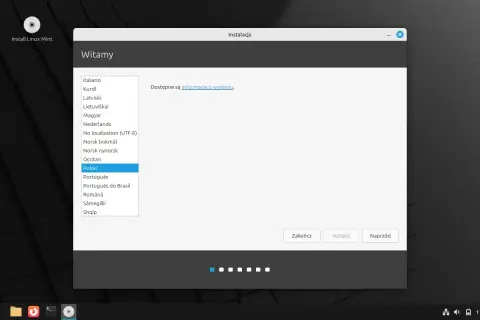

Instalacja Linuksa z pendrive'a krok po kroku. Poznaj tajniki przygotowania nośnika, ustawień UEFI i wyboru dystrybucji. Uniknij pułapek!

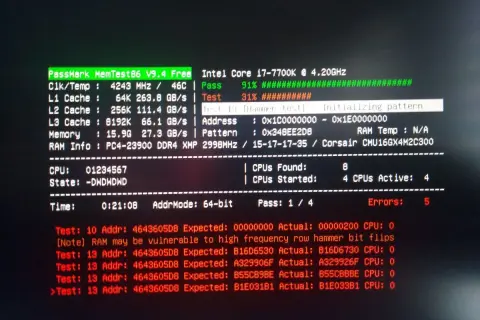

Komputer się zawiesza? Wykonaj ram test na Linuksie! Poznaj narzędzia Memtest86+ i memtester, by wykryć błędy pamięci. Sprawdź nasz poradnik krok po kroku.

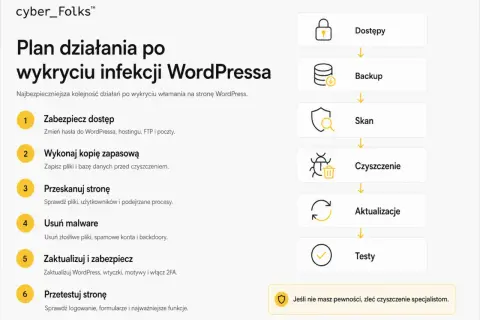

Backdoor to nie wirus. Dowiedz się, jak wykryć ukryty dostęp na Linuxie, co zrobić po infekcji i jak skutecznie zabezpieczyć system. Sprawdź poradnik!

Jaka karta graficzna do laptopa? Porównujemy RTX, Radeon oraz iGPU. Dowiedz się, jak dobrać GPU do gier, pracy i Linuksa, by nie przepłacić. Sprawdź poradnik!

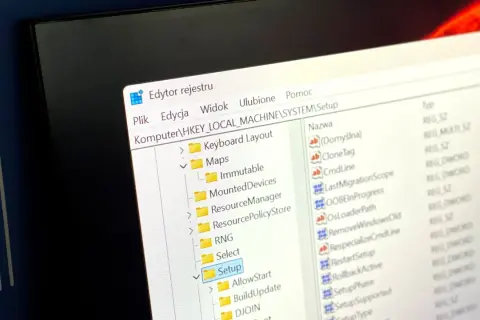

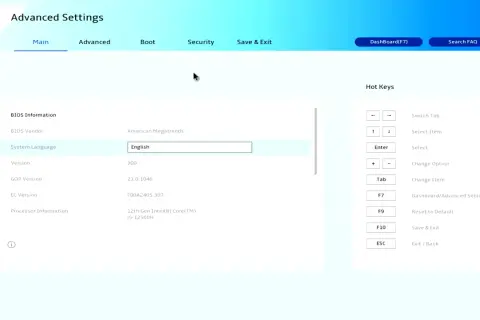

Jak skonfigurować ustawienia BIOS i UEFI? Poznaj opcje Boot Order, TPM i Secure Boot dla Windows 11 oraz Linuxa. Uniknij błędów i zadbaj o start. Sprawdź!

Dowiedz się, jak zadbać o bezpieczną pocztę. Poznaj warstwy ochrony: od MFA po SPF i szyfrowanie treści. Sprawdź, jak skutecznie chronić swoją skrzynkę.

Windows 10 stracił wsparcie. Dowiedz się, jak sprawdzić sprzęt i bezpiecznie przejść na Windows 11. Zaktualizuj system krok po kroku z naszym poradnikiem!

Jak działa Pegasus i jak rozpoznać inwigilację? Poznaj objawy zainfekowania telefonu oraz skuteczne metody ochrony przed spyware. Sprawdź nasz poradnik!

Czy antywirus jest potrzebny? Dowiedz się, kiedy wystarczy Windows Defender i jak chronić Linuxa. Poznaj skuteczne warstwy ochrony Twoich danych. Sprawdź!

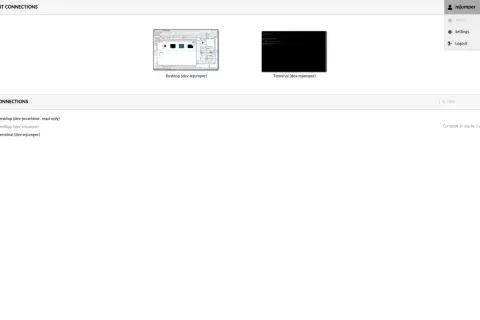

Apache Guacamole: bezpieczny RDP i SSH w przeglądarce. Dowiedz się, jak wdrożyć zdalny pulpit bez instalacji klienta na urządzeniu. Sprawdź teraz!

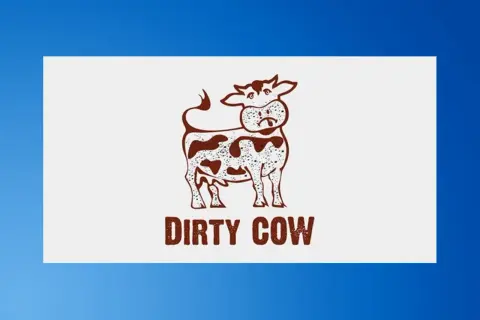

Dowiedz się, jak działa podatność CVE-2016-5195 i czy Twój Linux jest bezpieczny. Poznaj metody ochrony i uniknij błędów w aktualizacji jądra. Sprawdź!

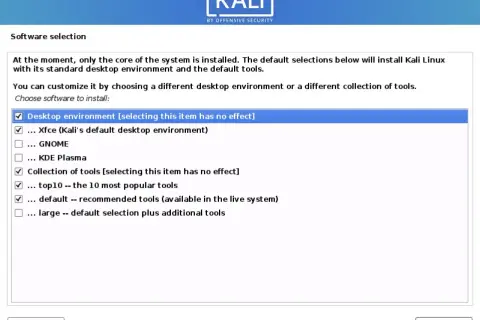

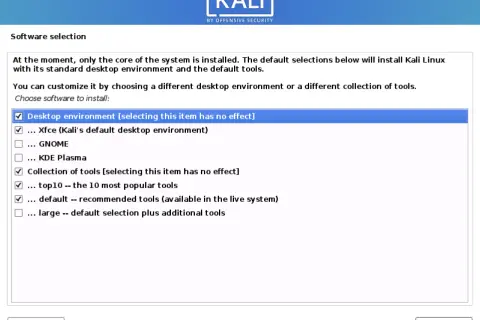

Wybierz właściwy obraz ISO Kali Linux i zainstaluj system bez błędów. Dowiedz się, jak sprawdzić sumę SHA256 i który wariant wybrać. Sprawdź nasz poradnik!

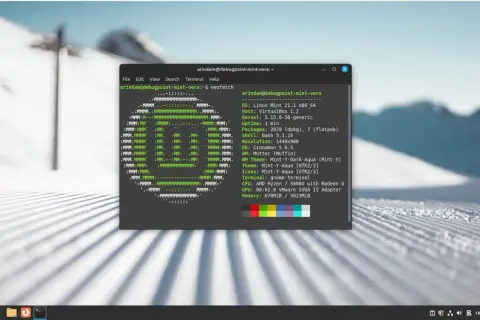

Linux Mint 21.1: stabilność i wsparcie do 2027. Wybierz najlepszą edycję, zainstaluj system bezpiecznie i dowiedz się, na jakie pułapki uważać. Sprawdź!

Jaki darmowy antywirus wybrać? Sprawdź ranking 2026, poznaj zalety Microsoft Defender i Bitdefender oraz dowiedz się, jak skutecznie chronić Windows i Linux.

Skanowanie komputera: jak dobrać tryb skanu? Poznaj skan szybki, pełny i offline na Windows i Linux. Sprawdź, jak usunąć malware!

Dowiedz się, jak zabezpieczyć komputer przed hakerami. Poznaj zasady MFA, backupu i aktualizacji. Sprawdź nasz praktyczny plan na 30 minut i chroń swoje dane!

Jaki komputer do programowania wybrać? Dowiedz się, dlaczego 32 GB RAM to dziś standard i jak uniknąć błędów przy zakupie. Sprawdź poradnik i oszczędź!

Jaką kartę graficzną kupić w 2026? Porównaj RTX 5090 i RX 9070 XT pod kątem gier, AI i Linuxa. Dowiedz się, jak nie przepłacić i wybierz mądrze. Sprawdź!

Linux Mint to stabilność i wygoda. Dowiedz się, którą edycję wybrać, jak zainstalować system po polsku i dlaczego warto go mieć. Sprawdź nasz poradnik!

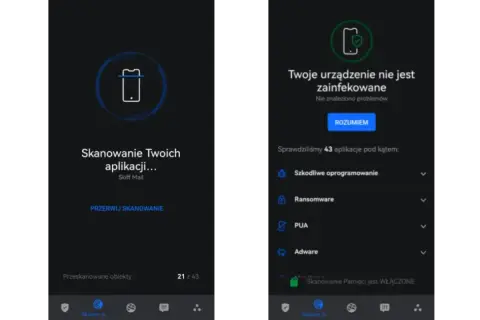

Antywirus na iPhone: czy jest potrzebny? Dowiedz się, jak dbać o bezpieczeństwo iOS, uniknąć phishingu i zabezpieczyć telefon. Sprawdź nasz poradnik!

Dowiedz się, co to BIOS i UEFI oraz jak bezpiecznie wejść do ustawień w Windows. Poznaj kluczowe funkcje, bootowanie i uniknij błędów. Sprawdź poradnik!