W obliczu dynamicznie zmieniającego się krajobrazu zagrożeń, tradycyjne metody zabezpieczania sieci stają się niewystarczające. Cisco Identity Services Engine (ISE) jawi się jako kluczowe rozwiązanie, oferujące zaawansowaną kontrolę dostępu i zarządzanie politykami bezpieczeństwa. Artykuł ten stanowi kompleksowe kompendium wiedzy, skierowane do specjalistów IT, administratorów sieci i menedżerów bezpieczeństwa, którzy pragną dogłębnie zrozumieć możliwości i potencjalne korzyści płynące z wdrożenia ISE.

Dlaczego tradycyjna ochrona sieci już nie wystarcza w dobie pracy zdalnej i IoT?

Granice sieci się zacierają: Nowe wyzwania dla bezpieczeństwa IT

Współczesne środowiska IT charakteryzują się nieustannym rozszerzaniem granic sieci. Praca zdalna, zjawisko BYOD (Bring Your Own Device) oraz lawinowy wzrost liczby urządzeń IoT (Internet of Things) sprawiają, że tradycyjne podejście oparte na zabezpieczaniu obwodu sieci jest już niewystarczające. Dane i zasoby firmowe są dostępne z niemal każdego miejsca i urządzenia, co stwarza nowe, złożone wyzwania dla bezpieczeństwa IT. W tak dynamicznym środowisku, gdzie użytkownicy i urządzenia stale się zmieniają, niezbędne jest bardziej granularne i kontekstowe podejście do kontroli dostępu.

Czym jest Cisco ISE i dlaczego stało się fundamentem nowoczesnej kontroli dostępu?

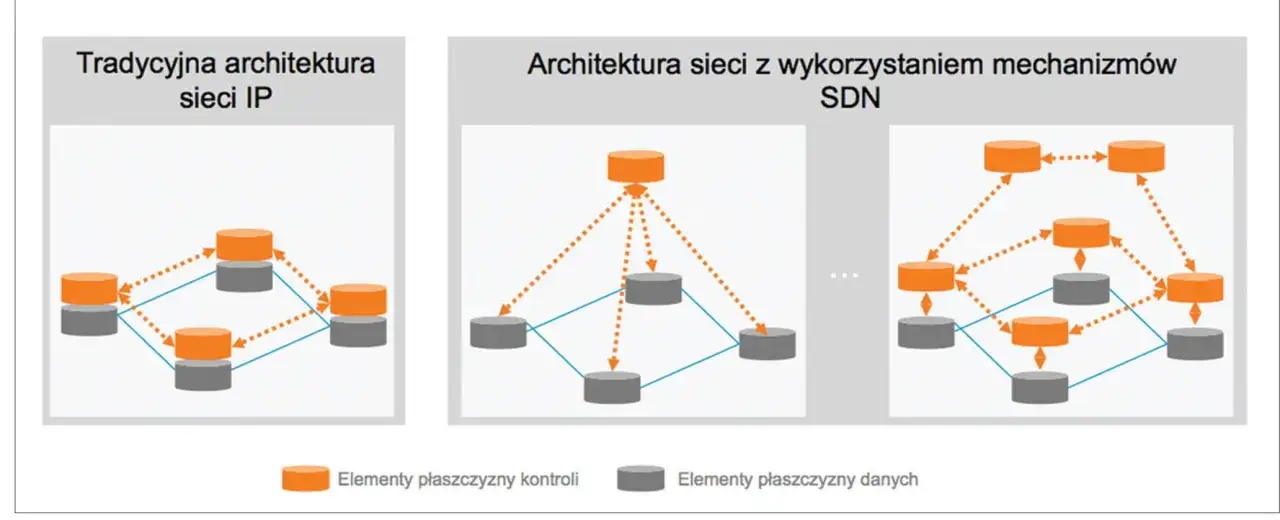

W odpowiedzi na te wyzwania Cisco Identity Services Engine (ISE) stanowi kompleksową platformę do zarządzania polityką bezpieczeństwa, która rewolucjonizuje sposób, w jaki organizacje kontrolują dostęp do swoich zasobów. ISE działa jako centralny punkt kontroli dostępu do sieci (NAC Network Access Control), umożliwiając weryfikację tożsamości użytkowników i urządzeń, profilowanie ich zachowań oraz ocenę ich postawy bezpieczeństwa przed udzieleniem dostępu. Jest to kluczowy element architektury Zero-Trust, która opiera się na zasadzie ciągłej weryfikacji i minimalizacji zaufania, zapewniając, że każde połączenie jest dokładnie analizowane i monitorowane w czasie rzeczywistym.

Architektura Cisco ISE bez tajemnic: Jak to naprawdę działa?

Rola serca systemu: Czym jest i za co odpowiada serwer RADIUS w ISE?

U podstaw działania Cisco ISE leży jego funkcja jako zaawansowanego serwera RADIUS (Remote Authentication Dial-In User Service). Protokół RADIUS jest fundamentalny dla mechanizmów AAA (Authentication, Authorization, Accounting) wbudowanych w ISE. Serwer RADIUS w kontekście ISE odpowiada za weryfikację tożsamości użytkowników i urządzeń próbujących uzyskać dostęp do sieci, nadawanie im odpowiednich uprawnień dostępu na podstawie zdefiniowanych polityk oraz rejestrowanie szczegółowych informacji o ich aktywności sieciowej.

Kluczowe komponenty w praktyce: Węzły PAN, MnT i PSN w architekturze rozproszonej

W architekturze rozproszonej Cisco ISE wyróżniamy trzy główne typy węzłów, które współpracują ze sobą, aby zapewnić skalowalność, wysoką dostępność i efektywne zarządzanie:

- Policy Administration Node (PAN): Jest to centralny punkt zarządzania, odpowiedzialny za konfigurację wszystkich polityk bezpieczeństwa, reguł autoryzacji oraz ustawień systemu.

- Monitoring Node (MnT): Ten węzeł gromadzi, analizuje i przechowuje dane dotyczące zdarzeń sieciowych, logów uwierzytelniania oraz informacji o aktywności użytkowników. Jest kluczowy dla celów audytowych i rozwiązywania problemów.

- Policy Service Node (PSN): Węzeł ten jest odpowiedzialny za egzekwowanie polityk w czasie rzeczywistym. Obsługuje żądania uwierzytelniania, autoryzacji i księgowania od punktów końcowych, a także zarządza komunikacją z zewnętrznymi usługami.

Współpraca tych węzłów pozwala na budowanie skalowalnych i odpornych na awarie rozwiązań, dopasowanych do potrzeb organizacji o różnej wielkości.

Dostępne modele wdrożenia: Od pojedynczego serwera po infrastrukturę High Availability

Cisco ISE oferuje znaczną elastyczność w zakresie wdrażania, umożliwiając organizacjom wybór modelu najlepiej odpowiadającego ich specyficznym wymaganiom. Rozwiązanie może być zainstalowane jako dedykowane urządzenie fizyczne, zapewniające dedykowaną wydajność, lub jako maszyna wirtualna na popularnych platformach wirtualizacyjnych, takich jak VMware ESXi czy Microsoft Hyper-V, co zwiększa elastyczność i redukuje koszty sprzętowe. Dla mniejszych środowisk wystarczający może być pojedynczy węzeł działający w trybie standalone. Jednak w przypadku dużych, krytycznych wdrożeń, gdzie wymagana jest wysoka dostępność i odporność na awarie, stosuje się architekturę rozproszoną z wieloma węzłami PAN, MnT i PSN, często skonfigurowanymi w klastry High Availability (HA).

Co tak naprawdę potrafi Cisco ISE? Kluczowe mechanizmy, które musisz znać

Uwierzytelnianie i autoryzacja (AAA): Kto i na jakich zasadach może wejść do Twojej sieci?

Funkcje AAA (Authentication, Authorization, Accounting) stanowią rdzeń możliwości Cisco ISE. Proces uwierzytelniania (Authentication) weryfikuje tożsamość użytkowników i urządzeń, najczęściej przy użyciu protokołów takich jak 802.1X, MAB (MAC Authentication Bypass) czy uwierzytelniania opartego na certyfikatach. Po pomyślnej weryfikacji, autoryzacja (Authorization) określa, do jakich zasobów i z jakimi uprawnieniami dany użytkownik lub urządzenie ma dostęp. Na koniec, księgowanie (Accounting) rejestruje szczegółowe informacje o sesji, w tym czas połączenia, wykorzystane zasoby i wykonane akcje, co jest nieocenione dla celów audytowych i bezpieczeństwa.

Widoczność to podstawa: Jak działa profilowanie urządzeń i dlaczego jest kluczowe?

Mechanizm profilowania urządzeń w Cisco ISE umożliwia automatyczną identyfikację i klasyfikację wszystkich urządzeń podłączonych do sieci. Wykorzystując różne techniki, takie jak analiza ruchu sieciowego (NetFlow, sFlow), protokoły sieciowe (DHCP, SNMP, HTTP) czy informacje z punktów końcowych, ISE potrafi rozpoznać typ urządzenia (np. smartfon, laptop, drukarka, kamera IP), jego system operacyjny oraz potencjalne ryzyko bezpieczeństwa. Ta szczegółowa widoczność jest kluczowa dla stosowania precyzyjnych polityk bezpieczeństwa, ponieważ pozwala na odróżnienie zaufanych urządzeń od potencjalnie niebezpiecznych i przypisanie im odpowiednich poziomów dostępu.

Ocena postawy (Posture Assessment): Sprawdzanie "stanu zdrowia" urządzeń przed połączeniem

Ocena postawy (Posture Assessment) to zaawansowana funkcja Cisco ISE, która pozwala na weryfikację zgodności urządzeń końcowych z firmowymi standardami bezpieczeństwa przed udzieleniem im dostępu do sieci. ISE może sprawdzać, czy na urządzeniu zainstalowany jest aktualny program antywirusowy, czy zapora sieciowa jest włączona, czy system operacyjny jest zaktualizowany i czy spełnione są inne, zdefiniowane przez organizację wymogi. Urządzenia, które nie spełniają tych kryteriów, mogą zostać automatycznie poddane kwarantannie lub otrzymać ograniczony dostęp, co skutecznie zapobiega rozprzestrzenianiu się złośliwego oprogramowania i utrzymuje ogólny poziom bezpieczeństwa sieci.

Centralne zarządzanie politykami: Jedno miejsce, aby kontrolować całą sieć

Jedną z największych zalet Cisco ISE jest możliwość centralnego zarządzania politykami bezpieczeństwa. Administratorzy mogą tworzyć, modyfikować i egzekwować spójne zasady dostępu dla całej infrastruktury sieciowej z jednego, intuicyjnego interfejsu. Eliminuje to potrzebę konfiguracji poszczególnych urządzeń sieciowych i znacząco redukuje ryzyko błędów konfiguracyjnych. Centralizacja pozwala na szybkie reagowanie na zmieniające się zagrożenia i dostosowywanie polityk do nowych potrzeb biznesowych, zapewniając spójny poziom bezpieczeństwa w całej organizacji.

Praktyczne scenariusze użycia Cisco ISE, które rozwiązują realne problemy firm

Scenariusz 1: Bezpieczny dostęp dla gości – Jak zarządzać dostępem gościnnym bez bólu głowy?

Zapewnienie bezpiecznego i łatwego dostępu dla gości do sieci firmowej jest wyzwaniem, z którym Cisco ISE radzi sobie znakomicie. Platforma oferuje samoobsługowe portale rejestracyjne, gdzie goście mogą samodzielnie się zarejestrować, a następnie otrzymać tymczasowe poświadczenia dostępu. Możliwy jest również dostęp sponsorowany, gdzie pracownik firmy może nadać gościowi uprawnienia do sieci. Takie rozwiązania nie tylko zwiększają bezpieczeństwo, ograniczając dostęp gości do ściśle określonych zasobów, ale także znacząco usprawniają proces zarządzania tymczasowymi połączeniami, odciążając administratorów IT.

Scenariusz 2: Era BYOD (Bring Your Own Device) – Jak wpuścić prywatne urządzenia do sieci firmowej i nie zwariować?

W dobie powszechnego wykorzystania prywatnych urządzeń do celów służbowych, Cisco ISE umożliwia bezpieczne włączenie strategii BYOD do organizacji. ISE pozwala na definiowanie i egzekwowanie polityk bezpieczeństwa, które muszą spełniać prywatne urządzenia przed uzyskaniem dostępu do sieci firmowej. Może to obejmować weryfikację posiadania aktualnego oprogramowania antywirusowego, szyfrowania dysku, czy zgodności z polityką firmy dotyczącą pobierania aplikacji. Dzięki temu organizacje mogą korzystać z elastyczności BYOD, minimalizując jednocześnie ryzyko związane z potencjalnymi zagrożeniami pochodzącymi z niezarządzanych urządzeń.

Scenariusz 3: Dynamiczna segmentacja sieci z TrustSec – Jak izolować zagrożenia, zanim się rozprzestrzenią?

Cisco TrustSec, zintegrowany z ISE, stanowi potężne narzędzie do dynamicznej segmentacji sieci. Wykorzystuje on znaczniki grup bezpieczeństwa (SGT Security Group Tags) do klasyfikowania użytkowników i urządzeń, a następnie egzekwowania polityk dostępu na podstawie tych tagów, niezależnie od fizycznej lokalizacji w sieci. Pozwala to na tworzenie mikrosegmentów, które izolują poszczególne grupy zasobów lub użytkowników. W przypadku wykrycia zagrożenia na jednym z segmentów, TrustSec umożliwia natychmiastowe odizolowanie go od reszty sieci, zapobiegając rozprzestrzenianiu się ataku i chroniąc krytyczne dane.

Planowanie wdrożenia i licencjonowanie: Co musisz wiedzieć, zanim podejmiesz decyzję?

Jak wygląda licencjonowanie Cisco ISE? Przewodnik po modelach Essentials, Advantage i Premier

Od wersji 3.0, Cisco ISE przeszedł na model licencjonowania oparty na subskrypcji, zastępując wcześniejsze licencje stałe. Dostępne są trzy główne poziomy licencji, które oferują różne zestawy funkcjonalności:

- Essentials: Podstawowy poziom, obejmujący kluczowe funkcje AAA (uwierzytelnianie, autoryzacja, księgowanie) oraz podstawową widoczność urządzeń.

- Advantage: Rozszerza funkcjonalność o zaawansowane możliwości, takie jak profilowanie urządzeń, zarządzanie BYOD, integracja z systemami zewnętrznymi poprzez pxGrid oraz funkcje TrustSec.

- Premier: Najwyższy poziom, który zawiera wszystkie funkcje z poziomów Essentials i Advantage, a dodatkowo oferuje zaawansowane opcje, w tym ocenę postawy (Posture Assessment) i integrację z rozwiązaniami do zarządzania urządzeniami mobilnymi (MDM).

Każda instalacja Cisco ISE jest wyposażona w 90-dniową licencję ewaluacyjną z pełną funkcjonalnością poziomu Premier dla 100 urządzeń, co pozwala na przetestowanie rozwiązania przed podjęciem decyzji o zakupie.

Wdrożenie fizyczne czy wirtualne? Wady i zalety obu podejść

Wybór między wdrożeniem Cisco ISE na dedykowanym urządzeniu fizycznym a jako maszynie wirtualnej zależy od specyficznych potrzeb organizacji. Wdrożenie fizyczne często wiąże się z wyższym kosztem początkowym, ale może oferować przewidywalną wydajność i dedykowane zasoby. Z kolei wdrożenie wirtualne, choć zazwyczaj bardziej elastyczne i ekonomiczne, wymaga odpowiedniej infrastruktury wirtualizacyjnej i może być bardziej podatne na problemy związane z współdzieleniem zasobów. Decyzja powinna uwzględniać czynniki takie jak budżet, wymagania dotyczące skalowalności, łatwość zarządzania oraz istniejącą infrastrukturę IT.

Od czego zacząć? Pierwsze kroki i dobre praktyki przy wdrażaniu ISE

Skuteczne wdrożenie Cisco ISE wymaga starannego planowania i przestrzegania dobrych praktyk. Kluczowe jest dokładne zrozumienie potrzeb organizacji w zakresie bezpieczeństwa i kontroli dostępu. Następnie należy zaprojektować architekturę systemu, uwzględniając skalowalność i wysoką dostępność, jeśli jest to wymagane. Zaleca się stopniowe wdrażanie, rozpoczynając od prostych polityk uwierzytelniania i autoryzacji, a następnie stopniowo dodając bardziej zaawansowane funkcje, takie jak profilowanie czy ocena postawy. Kluczowe jest również dokładne testowanie każdej wprowadzanej polityki, aby uniknąć niepożądanych zakłóceń w działaniu sieci.

Cisco ISE jako centrum ekosystemu bezpieczeństwa: Z czym integruje się platforma?

Integracja z Active Directory i innymi bazami tożsamości

Cisco ISE doskonale integruje się z istniejącymi systemami zarządzania tożsamością, co jest kluczowe dla spójnego modelu bezpieczeństwa. Najczęściej wykorzystywana jest integracja z Microsoft Active Directory (AD), która pozwala na wykorzystanie istniejących danych użytkowników i grup do definiowania polityk dostępu. ISE może również integrować się z innymi katalogami LDAP, bazami danych SQL oraz systemami uwierzytelniania dwuskładnikowego (MFA), co umożliwia tworzenie złożonych i granularnych reguł autoryzacji opartych na tożsamości użytkownika.

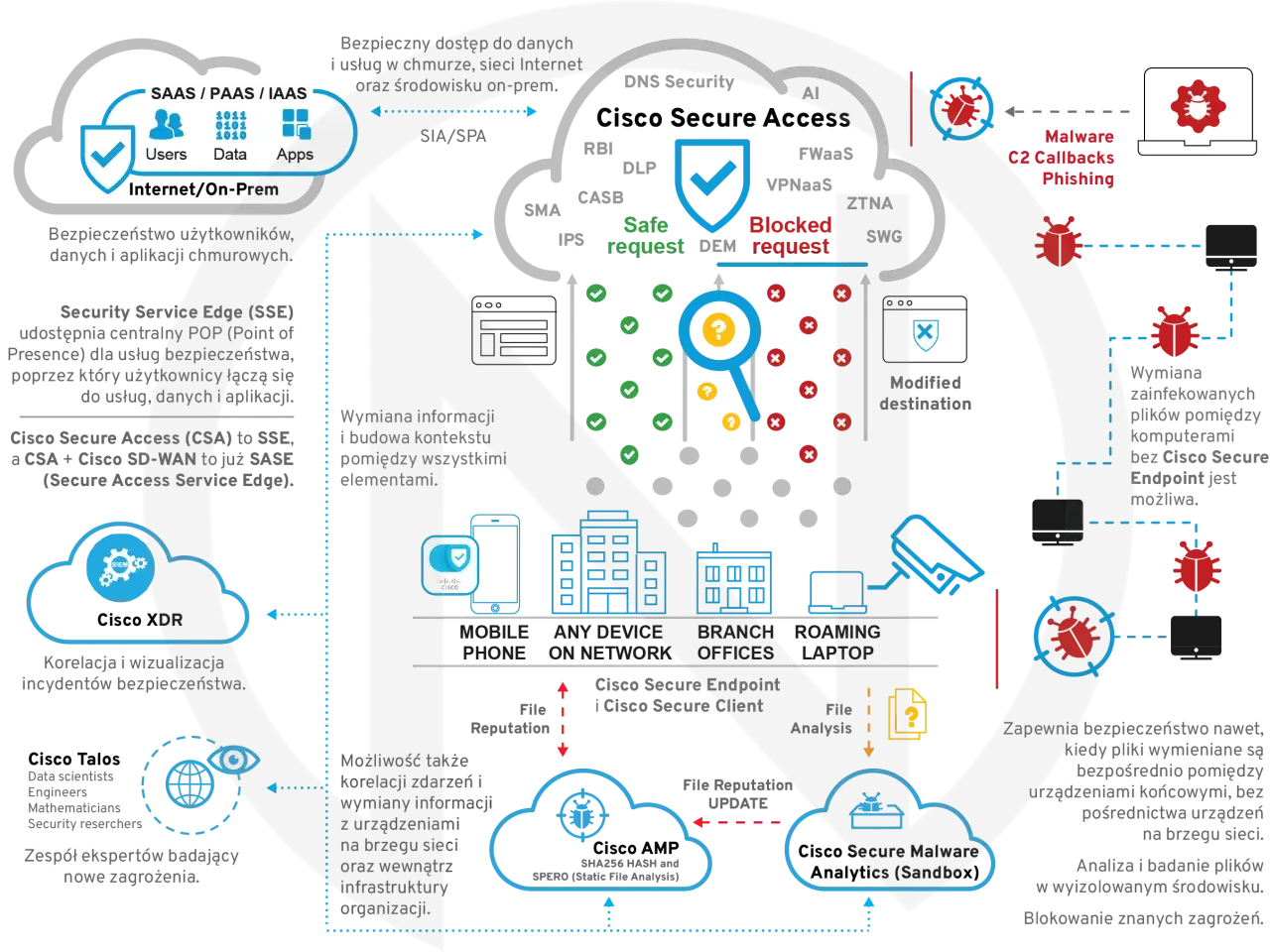

Współpraca z firewallami i systemami SIEM: Automatyzacja reakcji na incydenty

ISE nie działa w izolacji, ale stanowi centralny element szerszego ekosystemu bezpieczeństwa. Poprzez integrację z firewallami, takimi jak Cisco Firepower, oraz systemami SIEM (Security Information and Event Management), ISE umożliwia automatyzację reakcji na incydenty bezpieczeństwa. Na przykład, w przypadku wykrycia zagrożenia na urządzeniu końcowym, ISE może automatycznie zaktualizować politykę firewall, aby zablokować ruch z tego urządzenia, lub wysłać alert do systemu SIEM w celu dalszej analizy. Ta synergia pozwala na szybsze i skuteczniejsze reagowanie na incydenty, minimalizując potencjalne szkody.

Przeczytaj również: Ransomware - co to jest i jak się chronić?

Rola ISE w architekturze Zero Trust: Weryfikuj wszystko, nie ufaj nikomu

Cisco ISE jest fundamentalnym filarem architektury Zero Trust, która opiera się na zasadzie "nigdy nie ufaj, zawsze weryfikuj". W przeciwieństwie do tradycyjnych modeli bezpieczeństwa, które zakładają zaufanie dla użytkowników i urządzeń znajdujących się wewnątrz sieci, Zero Trust wymaga ciągłej weryfikacji tożsamości, kontekstu i stanu bezpieczeństwa każdego żądania dostępu. ISE realizuje tę zasadę, zapewniając, że każdy użytkownik i każde urządzenie, niezależnie od lokalizacji, jest uwierzytelniane, autoryzowane i monitorowane w czasie rzeczywistym, co znacząco podnosi poziom bezpieczeństwa organizacji.

Cisco ISE w walce o bezpieczeństwo sieci: Kluczowe wnioski i przyszłość

Cisco Identity Services Engine (ISE) to znacznie więcej niż tylko narzędzie do kontroli dostępu; to wszechstronna platforma, która stanowi fundament nowoczesnego bezpieczeństwa sieciowego. Jego zdolność do centralizacji zarządzania politykami, zapewnienia granularnej kontroli dostępu poprzez mechanizmy AAA, profilowania urządzeń, oceny postawy oraz dynamicznej segmentacji sieci z TrustSec, czyni go nieocenionym zasobem dla każdej organizacji dążącej do wdrożenia architektury Zero Trust. W obliczu rosnącej złożoności zagrożeń i dynamicznego środowiska IT, ISE dostarcza narzędzi niezbędnych do efektywnego zarządzania dostępem, ochrony krytycznych zasobów i utrzymania spójnego poziomu bezpieczeństwa. Jego rola jako centrum ekosystemu bezpieczeństwa, integrującego się z innymi kluczowymi systemami, podkreśla jego strategiczne znaczenie dla przyszłości ochrony zasobów firmowych.