Ransomware – kluczowe informacje o cyfrowym szantażu i obronie

- Ransomware to złośliwe oprogramowanie szyfrujące dane i żądające okupu za ich odblokowanie, najczęściej w kryptowalutach.

- Główne metody infekcji to phishing, luki w oprogramowaniu oraz ataki typu "drive-by download".

- Polska jest jednym z głównych celów ataków ransomware, odpowiadając za 6% globalnych incydentów w pierwszej połowie 2025 roku.

- Eksperci, w tym CERT Polska, zdecydowanie odradzają płacenie okupu, ponieważ nie gwarantuje to odzyskania danych i finansuje przestępczość.

- Kluczowe w profilaktyce są regularne kopie zapasowe (offline), aktualizacje oprogramowania, edukacja w zakresie rozpoznawania phishingu oraz używanie oprogramowania antywirusowego.

- W przypadku ataku należy natychmiast odizolować zainfekowane urządzenie od sieci i zgłosić incydent odpowiednim organom.

Zrozumienie mechanizmów działania ransomware jest pierwszym krokiem do skutecznej obrony. W obliczu rosnącej liczby ataków, wiedza ta staje się nie tyle opcją, co koniecznością dla każdego użytkownika internetu.

Czym jest ransomware i dlaczego stało się jednym z największych zagrożeń w internecie?

Ransomware to rodzaj złośliwego oprogramowania, które w ostatnich latach zyskało na popularności wśród cyberprzestępców ze względu na swoją potencjalną dochodowość i niszczycielski charakter. Ataki te mogą sparaliżować działalność firm, doprowadzić do utraty bezcennych danych osobowych i finansowych, a także spowodować ogromne straty wizerunkowe. Jego rosnąca skala i wyrafinowanie sprawiają, że jest to jedno z najpoważniejszych cyberzagrożeń, z jakim musimy się dziś mierzyć.

Ransomware w pigułce: Prosta definicja cyfrowego szantażu

Ransomware to specyficzny rodzaj złośliwego oprogramowania, znanego również jako malware. Jego głównym celem jest zaszyfrowanie plików znajdujących się na komputerze lub w całej sieci ofiary, co skutecznie uniemożliwia dostęp do tych danych. Po udanym zaszyfrowaniu, przestępcy żądają zapłaty okupu stąd nazwa pochodząca od angielskich słów "ransom" (okup) i "software" (oprogramowanie). Aby zapewnić sobie anonimowość, cyberprzestępcy najczęściej oczekują płatności w kryptowalutach, takich jak Bitcoin, które są trudniejsze do wyśledzenia niż tradycyjne przelewy bankowe.

Od blokady ekranu po szyfrowanie plików: Jak ewoluowały ataki ransomware?

Początki ransomware sięgają lat 80. XX wieku, kiedy to pojawiły się pierwsze formy tego oprogramowania. Początkowo były to stosunkowo proste programy, które blokowały ekran komputera, wyświetlając fałszywy komunikat o konieczności zapłaty za odblokowanie systemu. Z czasem jednak cyberprzestępcy udoskonalili swoje metody. Współczesne ransomware jest znacznie bardziej zaawansowane zamiast blokować jedynie ekran, szyfruje dane użytkownika. Ta ewolucja sprawiła, że ataki stały się znacznie bardziej destrukcyjne i trudniejsze do zwalczenia, ponieważ odzyskanie zaszyfrowanych plików bez klucza deszyfrującego jest praktycznie niemożliwe.

Nie tylko dla firm: Kto jest realnym celem cyberprzestępców?

Chociaż często słyszymy o atakach ransomware na duże korporacje, szpitale czy instytucje rządowe, to żaden użytkownik nie jest całkowicie bezpieczny. Firmy i organizacje są atrakcyjnym celem ze względu na potencjalnie wyższe zyski z okupu, a także ze względu na krytyczne znaczenie ich danych dla ciągłości działania. Jednakże, użytkownicy indywidualni również padają ofiarą tych ataków. Dla nich konsekwencje mogą oznaczać utratę osobistych zdjęć, dokumentów czy ważnych plików, a w skrajnych przypadkach nawet straty finansowe, jeśli przestępcy zdołają uzyskać dostęp do danych bankowych lub innych poufnych informacji.

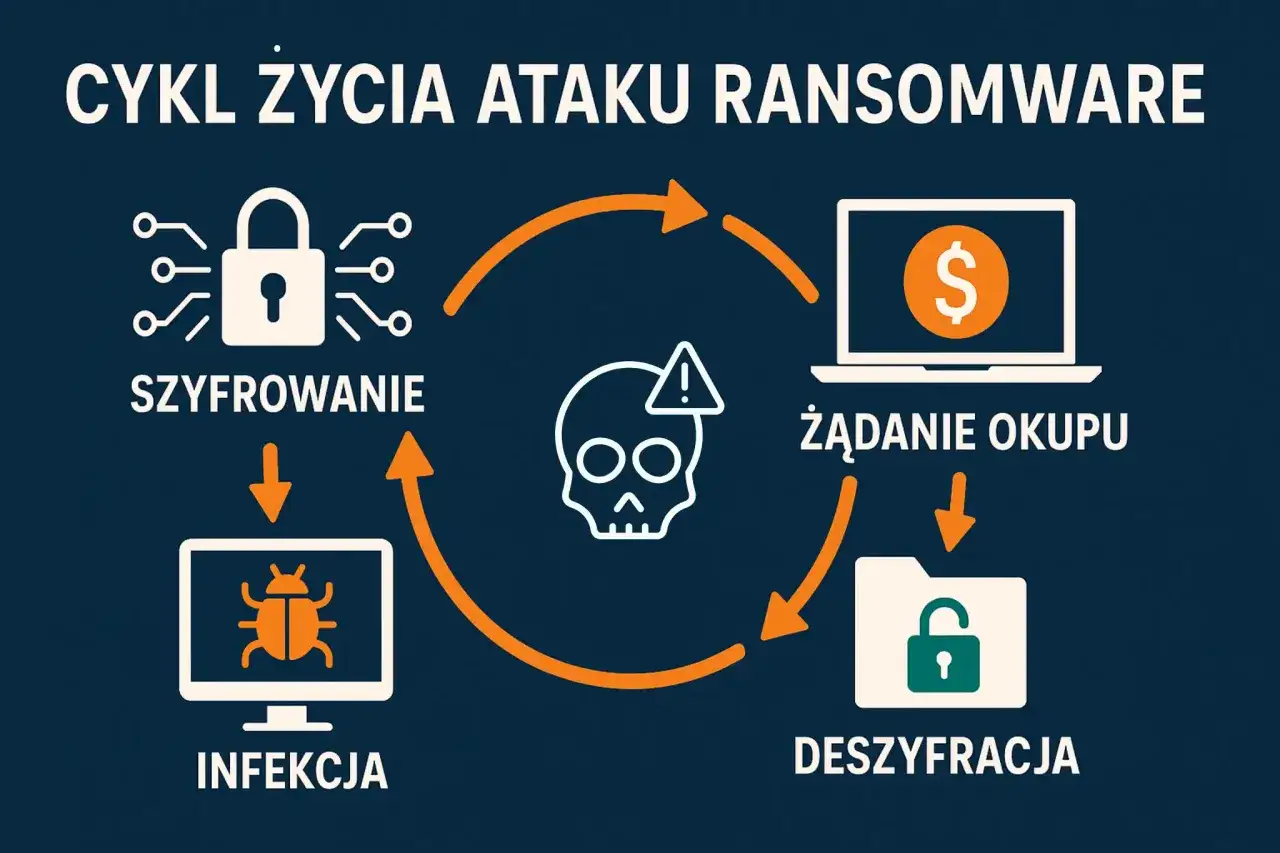

Jak działa ransomware? Anatomia ataku krok po kroku

Zrozumienie mechanizmu działania ransomware jest kluczowe dla skutecznej obrony. Atak ten zazwyczaj przebiega w kilku etapach, od momentu infiltracji systemu po ostateczne żądanie okupu. Poznanie tych faz pozwala lepiej identyfikować potencjalne zagrożenia i podejmować odpowiednie środki ostrożności.

Etap 1: Infiltracja – jak złośliwe oprogramowanie dostaje się do Twojego komputera?

Pierwszym krokiem w ataku ransomware jest dostanie się złośliwego oprogramowania do systemu ofiary. Istnieje kilka głównych dróg, którymi cyberprzestępcy mogą to osiągnąć. Najczęściej wykorzystywaną metodą jest phishing, czyli wysyłanie wiadomości e-mail, które wyglądają na autentyczne, ale zawierają złośliwe załączniki lub linki. Kliknięcie takiego linku lub otwarcie załącznika uruchamia proces infekcji. Inne popularne metody to wykorzystywanie luk w zabezpieczeniach niezaktualizowanego oprogramowania jeśli system lub aplikacje nie są na bieżąco łatane, stają się łatwym celem. Trzecią częstą drogą są ataki typu "drive-by download", gdzie złośliwe oprogramowanie jest pobierane automatycznie podczas odwiedzania skompromitowanej strony internetowej, często bez wiedzy użytkownika.

Najczęstszy winowajca: Phishing i socjotechnika w służbie hakerów

Phishing, wspierany przez techniki socjotechniki, jest niezwykle skutecznym narzędziem w rękach cyberprzestępców. Socjotechnika polega na manipulowaniu psychologią użytkownika, wykorzystując jego emocje, takie jak ciekawość, strach, pośpiech czy chęć pomocy. Wiadomości phishingowe często podszywają się pod znane instytucje, firmy kurierskie, banki czy nawet znajomych, prosząc o pilne działanie, kliknięcie linku w celu weryfikacji konta, otwarcie faktury czy pobranie ważnego dokumentu. Błędy językowe, nietypowe adresy nadawców czy groźby zablokowania konta to sygnały ostrzegawcze, które powinny wzbudzić naszą czujność.

Etap 2: Szyfrowanie – cichy proces, który przejmuje kontrolę nad Twoimi danymi

Po udanej infiltracji, ransomware rozpoczyna swój destrukcyjny proces szyfrowanie danych. Złośliwe oprogramowanie skanuje dyski twarde komputera, a także podłączone dyski sieciowe i zewnętrzne, identyfikując pliki, które chce zaszyfrować. Są to zazwyczaj dokumenty, zdjęcia, filmy, bazy danych i inne cenne dane. Proces ten często odbywa się w tle, niezauważalnie dla użytkownika, co pozwala mu działać przez dłuższy czas i zaszyfrować jak największą liczbę plików. Ransomware wykorzystuje silne algorytmy kryptograficzne, co sprawia, że odzyskanie danych bez odpowiedniego klucza deszyfrującego jest praktycznie niemożliwe.

Etap 3: Żądanie okupu – jak wygląda komunikat od przestępców i czego żądają?

Gdy proces szyfrowania zostanie zakończony, ransomware informuje o tym ofiarę. Zazwyczaj na ekranie komputera pojawia się komunikat, który informuje o zaszyfrowaniu danych i przedstawia żądanie zapłaty okupu. Komunikat ten często zawiera instrukcje dotyczące sposobu płatności (zazwyczaj w kryptowalutach) oraz termin, w jakim należy uiścić opłatę. Przestępcy często stosują presję czasową, grożąc podwojeniem kwoty okupu lub bezpowrotną utratą danych po upływie wyznaczonego czasu. Jest to moment, w którym ofiara zdaje sobie sprawę z powagi sytuacji.

Polska na celowniku: Dlaczego nasz kraj stał się areną wzmożonych ataków?

Polska, podobnie jak wiele innych krajów na świecie, stała się znaczącym celem dla cyberprzestępców wykorzystujących ransomware. Ta zwiększona aktywność wynika z kilku czynników, a jej konsekwencje są odczuwalne zarówno dla gospodarki, jak i dla bezpieczeństwa obywateli.

Niepokojące statystyki: Jak Polska wypada na tle globalnych zagrożeń ransomware?

Dane dotyczące ataków ransomware w Polsce są niepokojące. Jak wynika z analiz, w pierwszej połowie 2025 roku Polska odpowiadała za 6% wszystkich globalnych incydentów tego typu. Te statystyki stawiają nasz kraj w czołówce państw najbardziej dotkniętych tym zagrożeniem. Oznacza to, że polskie firmy, instytucje publiczne i indywidualni użytkownicy są szczególnie narażeni na ataki. Konsekwencje tych ataków mogą być dalekosiężne, prowadząc do zakłóceń w funkcjonowaniu kluczowych sektorów gospodarki, paraliżu usług publicznych i znaczących strat finansowych.

Głośne przypadki ataków w Polsce: Lekcje, które musimy odrobić

Historia ataków ransomware w Polsce obfituje w głośne przypadki, które dotknęły zarówno sektor publiczny, jak i prywatny. Ataki na szpitale, które doprowadziły do wstrzymania przyjmowania pacjentów i konieczności przekierowywania ich do innych placówek, czy ataki na urzędy miejskie, które sparaliżowały pracę administracji, to przykłady, które dobitnie pokazują skalę zagrożenia. Te incydenty podkreślają znaczenie posiadania aktualnych kopii zapasowych, regularnego aktualizowania systemów oraz prowadzenia szkoleń z zakresu cyberbezpieczeństwa dla pracowników. Lekcje płynące z tych wydarzeń są kluczowe dla budowania odporności na przyszłe ataki.

Nowe taktyki przestępców: Podwójne wymuszenie i Ransomware-as-a-Service (RaaS)

Cyberprzestępcy stale udoskonalają swoje metody, wprowadzając nowe, bardziej wyrafinowane taktyki. Jednym z niepokojących trendów jest tzw. podwójne wymuszenie (ang. doxing). W tym scenariuszu, zanim dane zostaną zaszyfrowane, przestępcy najpierw je wykradają. Następnie grożą ofierze nie tylko utratą dostępu do danych, ale także ich upublicznieniem, jeśli okup nie zostanie zapłacony. Kolejnym znaczącym rozwojem jest model Ransomware-as-a-Service (RaaS). Pozwala on twórcom złośliwego oprogramowania na udostępnianie go innym grupom przestępczym w zamian za procent od zysków. Obniża to barierę wejścia dla nowych hakerów, zwiększając tym samym liczbę i skalę ataków.

Mój komputer jest zainfekowany! Co robić, a czego unikać?

Znalezienie się w sytuacji, gdy komputer został zainfekowany ransomware, może być niezwykle stresujące. Jednak szybka i przemyślana reakcja jest kluczowa, aby zminimalizować szkody. Istnieje szereg kroków, które należy podjąć, a także pewnych działań, których należy bezwzględnie unikać.

Pierwsza i najważniejsza zasada: Natychmiast odizoluj urządzenie od sieci

Gdy tylko podejrzewasz, że Twoje urządzenie zostało zainfekowane ransomware, pierwszą i absolutnie najważniejszą czynnością jest natychmiastowe odizolowanie go od sieci. Oznacza to odłączenie kabla sieciowego (Ethernet) lub wyłączenie połączenia Wi-Fi. Dlaczego jest to tak ważne? Ransomware często próbuje rozprzestrzenić się na inne komputery i urządzenia w tej samej sieci. Izolacja zapobiega dalszemu szyfrowaniu danych na innych maszynach i chroni całą infrastrukturę sieciową. To podstawowy krok, który może uratować Cię przed znacznie większymi stratami.

Jak ocenić skalę zniszczeń i zidentyfikować rodzaj ataku?

Po odizolowaniu urządzenia, należy spróbować ocenić skalę zniszczeń. Zwróć uwagę, które pliki zostały zaszyfrowane i czy atak dotknął tylko jedno urządzenie, czy też inne w sieci. Jeśli to możliwe, spróbuj zidentyfikować rodzaj ransomware. Często komunikat z żądaniem okupu zawiera nazwę konkretnego wariantu złośliwego oprogramowania. Ta informacja może być pomocna w poszukiwaniu narzędzi deszyfrujących lub informacji o specyficznych metodach radzenia sobie z danym typem ataku. Należy jednak pamiętać, aby nie próbować samodzielnie deszyfrować plików bez odpowiedniej wiedzy, ponieważ może to doprowadzić do ich trwałej utraty.

Gdzie zgłosić atak? Rola CERT Polska i organów ścigania

Każdy incydent związany z ransomware powinien zostać zgłoszony odpowiednim organom. W Polsce kluczową rolę odgrywa CERT Polska (Computer Emergency Response Team), który jest narodowym zespołem reagowania na incydenty bezpieczeństwa komputerowego. Zgłoszenie ataku pozwala CERT Polska na analizę zagrożenia, zbieranie informacji o nowych wariantach ransomware i pomoc w tworzeniu narzędzi obronnych. Ponadto, zgłoszenie incydentu do organów ścigania jest ważne dla prowadzenia dochodzenia i ścigania sprawców. Informacje o incydencie mogą pomóc w identyfikacji i neutralizacji grup przestępczych działających w cyberprzestrzeni.

Dylemat okupu: Czy płacenie hakerom to jedyne wyjście?

Jednym z najtrudniejszych dylematów, przed jakimi staje ofiara ataku ransomware, jest kwestia zapłaty okupu. W sytuacji, gdy dostęp do cennych danych został zablokowany, pokusa szybkiego rozwiązania problemu poprzez zapłatę jest ogromna. Jednak eksperci i organy ścigania mają w tej sprawie jednoznaczne stanowisko.

Oficjalne stanowisko ekspertów: Dlaczego nie warto płacić okupu?

Eksperci ds. cyberbezpieczeństwa i organy ścigania, takie jak CERT Polska, jednoznacznie odradzają płacenie okupu. Ta rekomendacja nie jest przypadkowa. Zapłacenie okupu nie gwarantuje odzyskania danych, a jednocześnie finansuje dalszą działalność przestępczą. Przestępcy, widząc, że ich metody przynoszą zyski, będą kontynuować ataki i rozwijać swoje narzędzia. W wielu przypadkach, nawet po zapłaceniu, ofiary nie otrzymują klucza deszyfrującego lub otrzymują klucz, który nie działa poprawnie.

Brak gwarancji i finansowanie przestępczości: Ukryte koszty zapłaty

Kluczowym argumentem przeciwko płaceniu okupu jest brak gwarancji odzyskania danych. Cyberprzestępcy działają poza prawem i nie ma żadnego mechanizmu, który zmusiłby ich do wywiązania się z obietnicy. Co więcej, każda zapłata jest traktowana przez nich jako sukces i zachęta do dalszych działań. W ten sposób, płacąc okup, nie tylko ryzykujemy utratę pieniędzy bez odzyskania plików, ale także pośrednio wspieramy rozwój cyberprzestępczości. To błędne koło, które należy przerwać poprzez odmowę płacenia.

Czy istnieją darmowe narzędzia do deszyfrowania danych?

Chociaż płacenie okupu jest odradzane, istnieją sytuacje, w których dane można odzyskać bez ponoszenia strat finansowych. W niektórych przypadkach, gdy cyberprzestępcy popełnią błąd w implementacji algorytmu szyfrującego, lub gdy organy ścigania zdołają zdobyć klucze deszyfrujące, dostępne stają się darmowe narzędzia deszyfrujące. Organizacje zajmujące się cyberbezpieczeństwem, takie jak No More Ransom Project, gromadzą i udostępniają takie narzędzia. Warto sprawdzić ich zasoby, jeśli padliśmy ofiarą ataku istnieje szansa, że nasze dane da się odzyskać legalnie i bez ponoszenia kosztów.

Lepiej zapobiegać, niż leczyć: Jak zbudować fortecę przeciwko ransomware?

W kontekście ransomware, powiedzenie "lepiej zapobiegać, niż leczyć" nabiera szczególnego znaczenia. Skuteczna profilaktyka jest najpewniejszą drogą do uniknięcia katastrofalnych skutków ataku. Istnieje szereg prostych, ale niezwykle ważnych działań, które każdy użytkownik i każda firma powinni wdrożyć, aby zbudować solidną barierę ochronną.

Złota zasada 3-2-1: Twoja polisa ubezpieczeniowa w postaci kopii zapasowych

Najważniejszym elementem ochrony przed ransomware jest posiadanie aktualnych i niezawodnych kopii zapasowych danych. Zasada 3-2-1 mówi o przechowywaniu co najmniej trzech kopii danych, na dwóch różnych nośnikach, z czego jedna kopia musi znajdować się poza siedzibą firmy lub w trybie offline. Kopia offline jest kluczowa, ponieważ nawet jeśli główny system zostanie zaszyfrowany, kopia przechowywana na zewnętrznym dysku lub w chmurze z odpowiednimi zabezpieczeniami pozostanie nienaruszona. Regularne tworzenie backupów to najlepsza polisa ubezpieczeniowa, która pozwala na przywrócenie danych bez konieczności płacenia okupu.Higiena cyfrowa na co dzień: Aktualizuj oprogramowanie i używaj silnych haseł

Podstawowa higiena cyfrowa jest fundamentem bezpieczeństwa. Regularne instalowanie łatek bezpieczeństwa dla systemu operacyjnego, przeglądarki internetowej i wszystkich używanych aplikacji jest absolutnie kluczowe. Te aktualizacje często zawierają poprawki na luki, które są wykorzystywane przez ransomware do infiltracji systemu. Ponadto, stosowanie silnych, unikalnych haseł dla każdego konta oraz korzystanie z menedżerów haseł znacząco utrudnia cyberprzestępcom dostęp do naszych danych. Dwuetapowe uwierzytelnianie (2FA) stanowi dodatkową, bardzo skuteczną warstwę ochrony.

Jak rozpoznać phishing? Trening czyni mistrza w walce z oszustami

Ponieważ phishing jest głównym wektorem infekcji ransomware, umiejętność jego rozpoznawania jest nieoceniona. Użytkownicy powinni być stale edukowani i świadomi zagrożeń. Należy zwracać uwagę na podejrzane wiadomości e-mail błędy gramatyczne i stylistyczne, nietypowe adresy nadawców, prośby o pilne kliknięcie linku lub otwarcie załącznika, groźby zablokowania konta, czy prośby o podanie poufnych danych to sygnały ostrzegawcze. Zanim klikniesz w link lub otworzysz załącznik, zastanów się dwa razy. W razie wątpliwości, lepiej skontaktować się z nadawcą telefonicznie lub poprzez inny, zaufany kanał komunikacji.

Rola oprogramowania zabezpieczającego: Jaki antywirus naprawdę chroni przed ransomware?

Nowoczesne oprogramowanie zabezpieczające, czyli programy antywirusowe i pakiety bezpieczeństwa, odgrywa kluczową rolę w ochronie przed ransomware. Dobre programy zabezpieczające potrafią wykrywać i blokować próby ataków ransomware w czasie rzeczywistym. Szukając odpowiedniego rozwiązania, warto zwrócić uwagę na funkcje takie jak ochrona przed phishingiem, analiza behawioralna zagrożeń (która wykrywa podejrzane zachowania programów, nawet jeśli nie są one jeszcze znane jako wirusy) oraz dedykowana ochrona przed ransomware. Regularne aktualizowanie bazy sygnatur wirusów oraz samego programu antywirusowego jest równie ważne, jak jego wybór.Przyszłość ransomware: Jakie nowe zagrożenia czekają za rogiem?

Świat cyberbezpieczeństwa jest dynamiczny, a ransomware nieustannie ewoluuje. Przestępcy nieustannie poszukują nowych sposobów na skuteczne atakowanie, co oznacza, że musimy być przygotowani na nowe wyzwania. Zrozumienie potencjalnych kierunków rozwoju ransomware pozwala nam lepiej przygotować się na przyszłe zagrożenia.

Ataki na urządzenia mobilne i Internet Rzeczy (IoT): Nowe fronty walki

W miarę jak coraz więcej aspektów naszego życia przenosi się do cyfrowego świata, rośnie również powierzchnia ataku. Ransomware coraz częściej celuje w urządzenia mobilne, takie jak smartfony i tablety, które przechowują ogromne ilości naszych danych osobowych i finansowych. Kolejnym rosnącym obszarem zagrożeń jest Internet Rzeczy (IoT). Urządzenia takie jak inteligentne lodówki, termostaty, kamery monitoringu, a nawet samochody czy sprzęt medyczny, stają się potencjalnymi celami. Atak na te urządzenia może mieć nie tylko konsekwencje finansowe, ale także wpływać na nasze bezpieczeństwo fizyczne.

Wykorzystanie sztucznej inteligencji przez obie strony barykady

Sztuczna inteligencja (AI) staje się coraz potężniejszym narzędziem, które może być wykorzystywane zarówno przez obrońców, jak i atakujących. Cyberprzestępcy mogą używać AI do tworzenia bardziej zaawansowanych i trudnych do wykrycia wariantów ransomware, automatyzacji procesów ataków czy personalizacji kampanii phishingowych na niespotykaną dotąd skalę. Z drugiej strony, AI jest również nieocenionym narzędziem w rękach specjalistów ds. cyberbezpieczeństwa. Może ona pomagać w szybszym wykrywaniu anomalii w ruchu sieciowym, analizie behawioralnej zagrożeń i przewidywaniu potencjalnych ataków, zanim zdążą one wyrządzić szkody.

Jak przygotować swoją firmę i dom na cyberzagrożenia jutra?

Przygotowanie na przyszłe zagrożenia ransomware wymaga proaktywnego i ciągłego podejścia. Zarówno firmy, jak i użytkownicy indywidualni powinni inwestować w ciągłą edukację na temat najnowszych zagrożeń i metod obrony. Należy być otwartym na adaptację do nowych technologii bezpieczeństwa i regularnie aktualizować swoje systemy oraz oprogramowanie. Kluczowe jest również budowanie kultury bezpieczeństwa zarówno w miejscu pracy, jak i w domu gdzie każdy zdaje sobie sprawę ze swojej roli w ochronie danych. Pamiętajmy, że cyberbezpieczeństwo to proces, a nie jednorazowe działanie.