W dzisiejszym cyfrowym świecie, gdzie nasze życie coraz bardziej przenosi się do sieci, zrozumienie podstawowych zagrożeń jest kluczowe dla bezpieczeństwa. Jednym z takich fundamentalnych pojęć, które każdy użytkownik internetu powinien znać, jest "exploit". Nie jest to jedynie techniczny żargon dla specjalistów od cyberbezpieczeństwa to narzędzie, które może otworzyć drzwi do Twoich najcenniejszych danych. Dlatego tak ważne jest, aby wiedzieć, czym jest exploit i jak działa, aby móc skutecznie się przed nim bronić.

Exploit: Czym jest cyfrowy łom i dlaczego stanowi zagrożenie dla Twoich danych?

W świecie cyberbezpieczeństwa, exploit jest jak wyrafinowany cyfrowy łom narzędzie zaprojektowane do wykorzystania słabości. Nie jest to samo w sobie wirus, ale raczej sposób na jego dostarczenie lub przejęcie kontroli nad systemem. Zrozumienie jego mechanizmów działania jest pierwszym krokiem do zbudowania solidnej cyfrowej obrony.

Co tak naprawdę oznacza termin "exploit"? Prosta definicja dla każdego

Exploit to program, fragment kodu lub sekwencja poleceń, której celem jest wykorzystanie błędu lub luki (podatności) w oprogramowaniu, systemie operacyjnym lub sprzęcie. Chodzi o to, aby uzyskać nieautoryzowany dostęp, przejąć kontrolę nad systemem lub zakłócić jego działanie. Działanie exploita polega na zidentyfikowaniu słabości, a następnie "zmuszeniu" programu do wykonania niezamierzonych przez twórców operacji. To właśnie ta zdolność do wykorzystywania błędów czyni exploity tak niebezpiecznymi.

Luka w zabezpieczeniach a exploit – poznaj kluczową różnicę

Często słyszymy o "lukach w zabezpieczeniach" i "exploitach", ale kluczowe jest zrozumienie, że to nie to samo. Luka w zabezpieczeniach, czyli podatność, to po prostu błąd w kodzie jak niezasunięte okno w domu. Exploit natomiast jest narzędziem, które to okno wykorzystuje, aby dostać się do środka. Można to porównać do klucza, wytrycha lub nawet siły, którą atakujący stosuje, aby otworzyć te "niezasunięte drzwi" lub "uchylone okno" w cyfrowej twierdzy. Bez luki exploit jest bezużyteczny, ale sama luka bez exploita może pozostać niezauważona przez dłuższy czas.

Exploit to nie wirus: Dlaczego odróżnienie tych pojęć jest tak ważne?

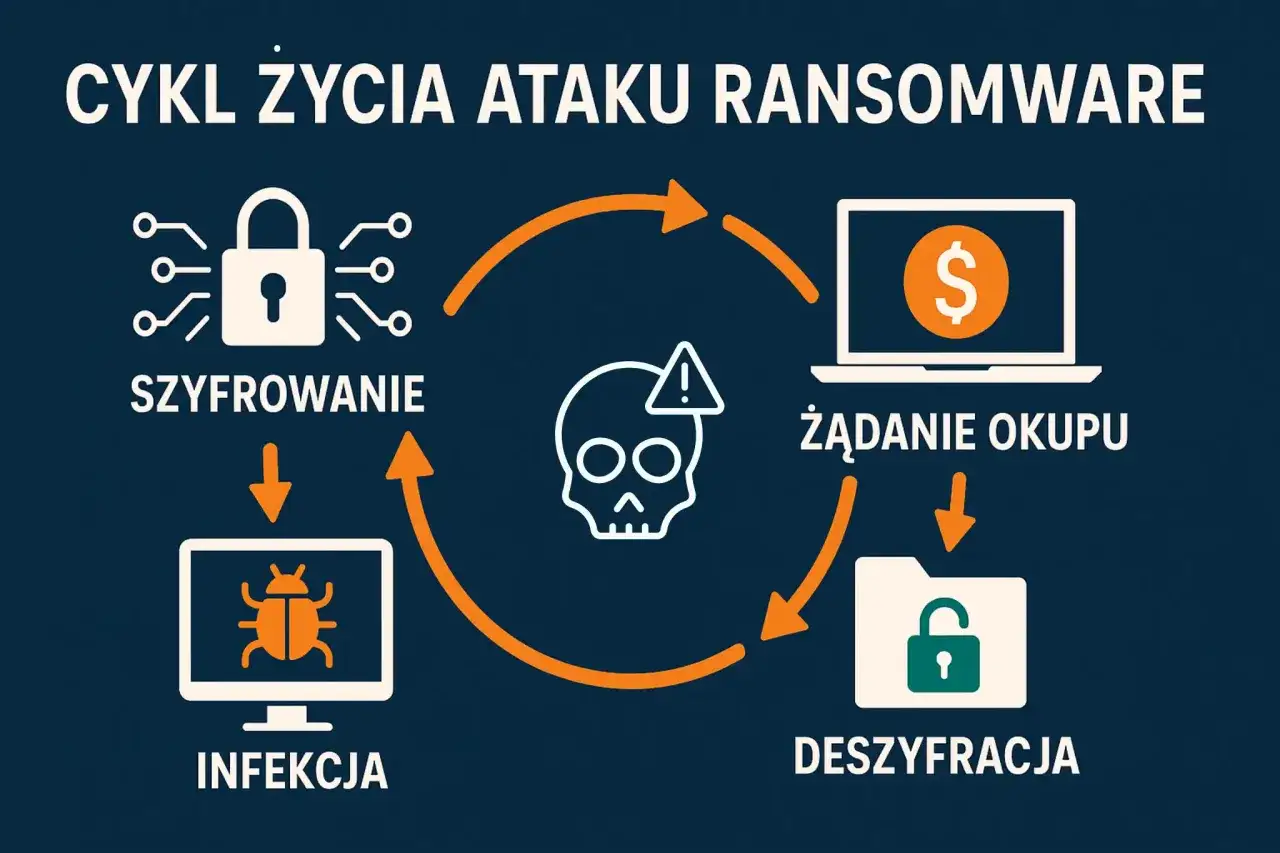

Ważne jest, aby odróżnić exploita od wirusa czy innego złośliwego oprogramowania (malware). Exploit sam w sobie nie zawsze jest złośliwym programem; często pełni rolę "kuriera" lub "otwieracza drzwi". Jego głównym celem jest wykorzystanie luki, aby stworzyć furtkę. To właśnie przez tę furtkę następnie wprowadzany jest właściwy złośliwy kod, zwany "payloadem". Payload to serce ataku może to być ransomware, które szyfruje Twoje dane, spyware szpiegujące Twoje działania, czy kod dający atakującemu zdalny dostęp do Twojego komputera. Według danych Malwarebytes, exploit często stanowi pierwszy etap infekcji, otwierając drogę dla właściwego malware.

Jak działa exploit? Krok po kroku od znalezienia luki do przejęcia kontroli

Proces działania exploita można podzielić na kilka kluczowych etapów, które prowadzą od odkrycia słabości do potencjalnego przejęcia kontroli nad systemem. Zrozumienie tej sekwencji pozwala lepiej docenić, jak przebiegają cyberataki.

Etap 1: Identyfikacja "uchylonych drzwi", czyli słabego punktu w systemie

Pierwszym i kluczowym etapem dla atakującego jest znalezienie luki w zabezpieczeniach. Hakerzy wykorzystują do tego różnorodne techniki, od analizy kodu źródłowego po testy penetracyjne i skanowanie systemów w poszukiwaniu znanych podatności. Szukają błędów w logice programu, błędów pamięci (jak przepełnienie bufora), czy nieprawidłowej obsługi danych wejściowych. Celem jest zidentyfikowanie takiego "słabego punktu", który można będzie wykorzystać do manipulowania zachowaniem programu.

Etap 2: Wprowadzenie "ładunku" (payload) – co dzieje się po udanym włamaniu?

Gdy exploit skutecznie wykorzysta znalezioną lukę, otwiera drogę dla tzw. "payloadu", czyli właściwego złośliwego kodu. Po udanym włamaniu, payload jest dostarczany i uruchamiany w systemie ofiary. Konsekwencje mogą być bardzo poważne: od instalacji ransomware, które szyfruje dane i żąda okupu, przez spyware, które kradnie hasła i dane bankowe, po uzyskanie pełnego zdalnego dostępu do urządzenia, co pozwala atakującemu na dowolne działania.

Przykłady celów ataków: od przeglądarki internetowej po pakiet biurowy

Luki, które mogą być wykorzystane przez exploity, znajdują się w niemal każdym rodzaju oprogramowania. Bardzo często atakowane są systemy operacyjne, takie jak Windows, ze względu na ich powszechność. Równie częstym celem są przeglądarki internetowe (Chrome, Firefox, Edge), które są bramą do internetu i często mają rozszerzenia. Nie można zapomnieć o pakietach biurowych, takich jak Microsoft Office, czy odtwarzaczach multimedialnych, które również mogą zawierać podatności wykorzystywane przez cyberprzestępców.

Najważniejsze rodzaje exploitów, które musisz znać, by zrozumieć zagrożenie

Świat exploitów jest zróżnicowany, a ich rodzaje różnią się sposobem działania i potencjalnym zagrożeniem. Poznanie tych kategorii pozwala lepiej zrozumieć, z jakimi atakami możemy się spotkać.

Exploit zdalny vs. lokalny: Jaka jest fundamentalna różnica w metodzie ataku?

Podstawowy podział exploitów dotyczy sposobu, w jaki atakujący uzyskuje dostęp do systemu. Exploity zdalne (remote) umożliwiają przeprowadzenie ataku przez sieć, na przykład przez internet, bez konieczności wcześniejszego fizycznego lub sieciowego dostępu do komputera ofiary. Są one niezwykle niebezpieczne, ponieważ mogą być stosowane na masową skalę. Z kolei exploity lokalne (local) wymagają, aby atakujący miał już pewien początkowy dostęp do systemu. Ich głównym celem jest zazwyczaj eskalacja uprawnień czyli zdobycie wyższych uprawnień, na przykład z poziomu zwykłego użytkownika do poziomu administratora, co otwiera drogę do dalszych, bardziej destrukcyjnych działań.Zero-Day: Dlaczego exploity "dnia zerowego" to najgroźniejsza broń w arsenale hakerów?

Exploity typu "zero-day" (dnia zerowego) to prawdziwa pięta achillesowa cyberbezpieczeństwa. Nazwa ta odnosi się do faktu, że luka, którą wykorzystują, jest nowo odkryta i nieznana producentowi oprogramowania. Oznacza to, że nie istnieje na nią jeszcze żadna oficjalna łatka ani poprawka. Atakujący mają więc przewagę "zera dni" czasu od momentu odkrycia luki do momentu jej załatania przez producenta. W tym okresie systemy są bezbronne, a potencjalne szkody mogą być ogromne, ponieważ nie ma jeszcze skutecznych mechanizmów obronnych.

Czym są Exploit Kity i dlaczego zautomatyzowały cyberprzestępczość?

Exploit Kity to zestawy narzędzi, które znacząco ułatwiły życie cyberprzestępcom, automatyzując proces przeprowadzania ataków. Zamiast tworzyć własne exploity, atakujący mogą skorzystać z gotowych, często aktualizowanych pakietów. Exploit Kity są często umieszczane na zainfekowanych stronach internetowych. Kiedy użytkownik odwiedza taką stronę, kit automatycznie skanuje jego przeglądarkę i zainstalowane wtyczki w poszukiwaniu znanych luk. Jeśli taka luka zostanie znaleziona, kit próbuje wykorzystać ją do dostarczenia i zainstalowania na komputerze ofiary złośliwego oprogramowania, takiego jak wirusy czy ransomware.

Głośne ataki w historii: Jak exploity wstrząsnęły cyfrowym światem?

Historia cyberbezpieczeństwa zna wiele przykładów ataków, które miały globalne konsekwencje i pokazały, jak potężnym narzędziem w rękach przestępców może być exploit. Te incydenty stanowią cenne lekcje i ostrzeżenia.

Case study: EternalBlue i ransomware WannaCry – globalny paraliż w praktyce

Jednym z najbardziej pamiętnych ataków wykorzystujących exploity był ten z 2017 roku, kiedy to exploit o nazwie EternalBlue doprowadził do globalnej pandemii ransomware WannaCry. EternalBlue wykorzystywał lukę w starszych wersjach systemu Windows, umożliwiając atakującym zdalny dostęp do komputerów. Po przejęciu kontroli, WannaCry szyfrował dane na zainfekowanych maszynach, żądając okupu w kryptowalucie Bitcoin za ich odblokowanie. Atak dotknął setki tysięcy komputerów w ponad 150 krajach, paraliżując działanie firm, szpitali i instytucji publicznych na całym świecie. Był to potężny dowód na to, jak jeden exploit może wywołać globalny kryzys.

Jak exploity prowadzą do kradzieży haseł, danych bankowych i firmowych tajemnic?

Konsekwencje udanego ataku z wykorzystaniem exploita mogą być druzgocące zarówno dla jednostek, jak i dla organizacji. Poza wspomnianym szyfrowaniem danych przez ransomware, exploity są często wykorzystywane do kradzieży wrażliwych informacji. Mogą to być hasła do kont bankowych, numery kart kredytowych, dane osobowe, a także poufne informacje firmowe, takie jak strategie biznesowe czy tajemnice handlowe. Ponadto, exploity mogą umożliwić instalację oprogramowania szpiegującego (spyware), które monitoruje aktywność użytkownika, lub przejęcie pełnej kontroli nad urządzeniem, co pozwala na wykorzystanie go w dalszych atakach lub do nielegalnych działań.

Twoja cyfrowa tarcza: Jak skutecznie chronić się przed exploitami?

Na szczęście, istnieją skuteczne metody obrony przed exploitami, które każdy użytkownik może wdrożyć. Kluczem jest proaktywne podejście i stosowanie się do podstawowych zasad bezpieczeństwa cyfrowego.Złota zasada bezpieczeństwa: Dlaczego regularne aktualizacje oprogramowania są absolutnie kluczowe?

Najważniejszą i najbardziej fundamentalną zasadą ochrony przed exploitami jest utrzymywanie oprogramowania w stanie aktualności. Regularne i terminowe aktualizacje systemu operacyjnego (Windows, macOS, Linux) oraz wszystkich używanych aplikacji od przeglądarek internetowych, przez pakiety biurowe, po odtwarzacze multimedialne są absolutnie kluczowe. Producenci oprogramowania stale pracują nad identyfikacją i usuwaniem luk bezpieczeństwa. Aktualizacje często zawierają łatki, które eliminują te znane podatności, zamykając drogę dla atakujących wykorzystujących exploity.

Rola antywirusa i firewalla w wykrywaniu i blokowaniu prób ataku

Oprogramowanie antywirusowe z funkcją ochrony w czasie rzeczywistym oraz zapora sieciowa (firewall) stanowią podstawową linię obrony. Dobry antywirus potrafi wykrywać i blokować znane exploity oraz złośliwe oprogramowanie, które próbują je wykorzystać. Firewall natomiast monitoruje ruch sieciowy, blokując nieautoryzowane próby dostępu do Twojego systemu z zewnątrz. Działając razem, te narzędzia tworzą barierę, która utrudnia atakującym skuteczne przeprowadzenie ataku.

Uważaj, co otwierasz: Jak nie dać się złapać w pułapkę phishingową prowadzącą do exploita?

Wiele ataków z wykorzystaniem exploitów zaczyna się od socjotechniki, a najpopularniejszą jej formą jest phishing. Należy zachować szczególną ostrożność wobec podejrzanych e-maili, wiadomości SMS czy postów w mediach społecznościowych. Unikaj klikania w nieznane linki i otwierania załączników, zwłaszcza jeśli nadawca jest nieznany lub treść wiadomości wydaje się podejrzana. Często właśnie takie pozornie niewinne działania prowadzą do pobrania złośliwego oprogramowania lub uruchomienia exploita.

Przeczytaj również: Program antywirusowy na komputer - Czy Twój jest wystarczający?

Kopie zapasowe: Twoja ostatnia deska ratunku w przypadku ataku ransomware

Nawet najlepsze zabezpieczenia nie dają 100% gwarancji. Dlatego tak ważne jest posiadanie aktualnych kopii zapasowych danych. W przypadku udanego ataku ransomware, który szyfruje Twoje pliki, kopia zapasowa jest często jedynym sposobem na odzyskanie dostępu do nich bez konieczności płacenia okupu. Regularne tworzenie kopii zapasowych i przechowywanie ich w bezpiecznym miejscu (np. na zewnętrznym dysku, w chmurze) to Twoja ostatnia, ale niezwykle ważna deska ratunku.

Przyszłość exploitów: Czy czeka nas ewolucja zagrożeń w erze AI?

Rozwój sztucznej inteligencji (AI) otwiera nowe możliwości, ale także stawia nowe wyzwania w dziedzinie cyberbezpieczeństwa. Możemy spodziewać się, że AI będzie coraz częściej wykorzystywana zarówno przez atakujących, jak i obrońców. Z jednej strony, algorytmy AI mogą być używane do automatyzacji tworzenia bardziej wyrafinowanych exploitów, które będą trudniejsze do wykrycia przez tradycyjne systemy antywirusowe. Mogą one również pomóc w analizie ogromnych ilości danych w poszukiwaniu nowych, nieznanych luk. Z drugiej strony, AI jest nieocenionym narzędziem w rękach specjalistów ds. cyberbezpieczeństwa, umożliwiając szybsze wykrywanie anomalii w ruchu sieciowym, analizę zagrożeń i automatyzację reakcji na incydenty. Przyszłość exploitów prawdopodobnie będzie związana z coraz bardziej zaawansowanymi technologiami, co wymagać będzie ciągłego rozwoju i adaptacji metod obronnych.