W dzisiejszym dynamicznie zmieniającym się świecie cyfrowym, firmy stają w obliczu coraz bardziej wyrafinowanych i wszechobecnych cyberzagrożeń. Tradycyjne podejście do bezpieczeństwa, oparte na pojedynczych, wyspecjalizowanych narzędziach, przestaje być wystarczające. W odpowiedzi na te wyzwania, na rynku pojawiły się zintegrowane rozwiązania, takie jak urządzenia UTM (Unified Threat Management), które oferują kompleksową ochronę w jednym, zarządzalnym pakiecie. Zrozumienie ich roli i możliwości jest kluczowe dla zapewnienia ciągłości działania i bezpieczeństwa każdej nowoczesnej firmy.

Dlaczego tradycyjne zabezpieczenia to już za mało w dzisiejszej sieci firmowej?

Krajobraz zagrożeń w cyberprzestrzeni przeszedł rewolucję. Jeszcze dekadę czy dwie temu, głównym zmartwieniem były proste wirusy komputerowe czy robaki sieciowe, które można było skutecznie zwalczać za pomocą podstawowych narzędzi antywirusowych. Dziś hakerzy posługują się znacznie bardziej zaawansowanymi metodami. Mowa tu o atakach wielowektorowych, które wykorzystują jednocześnie kilka różnych technik, aby przełamać zabezpieczenia. Mogą to być wyrafinowane ataki phishingowe połączone z exploitami wykorzystującymi luki w oprogramowaniu, ataki typu ransomware szyfrujące dane, czy też zaawansowane persistentne zagrożenia (APT), które potrafią przez długi czas pozostawać niewykryte w sieci, zbierając informacje. Pojedyncze zabezpieczenia, takie jak tradycyjny firewall czy podstawowy antywirus, często nie są w stanie wykryć i zablokować takich złożonych działań.

Ewolucja cyberzagrożeń: od prostych wirusów do złożonych ataków wielowektorowych

Kiedyś wystarczyło zainstalować program antywirusowy i upewnić się, że firewall jest włączony. Dziś to absolutne minimum, które nie chroni przed większością nowoczesnych zagrożeń. Ewolucja cyberprzestępczości jest nieustanna od prostych wirusów komputerowych, które miały na celu głównie uszkadzanie danych lub spowalnianie systemów, przeszliśmy do wyrafinowanych ataków wielowektorowych. Te ostatnie często wykorzystują kombinację technik, takich jak socjotechnika (np. phishing), wykorzystywanie niezałatanych luk w oprogramowaniu, ataki typu zero-day (nieznane wcześniej zagrożenia) czy zaawansowane złośliwe oprogramowanie (malware), które potrafi się maskować i unikać wykrycia. Tradycyjne, punktowe rozwiązania bezpieczeństwa, które skupiały się na jednym aspekcie ochrony, są po prostu niewystarczające, aby stawić czoła tej złożoności.

Problem "wieży Babel": chaos i luki w bezpieczeństwie przy zarządzaniu wieloma urządzeniami

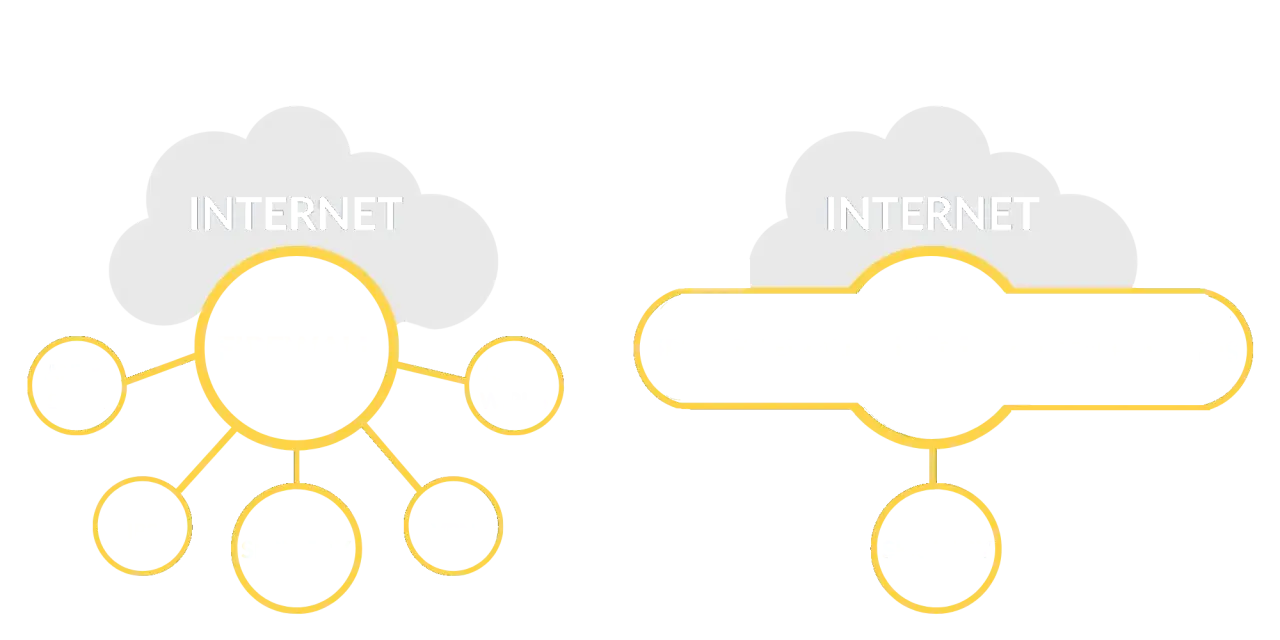

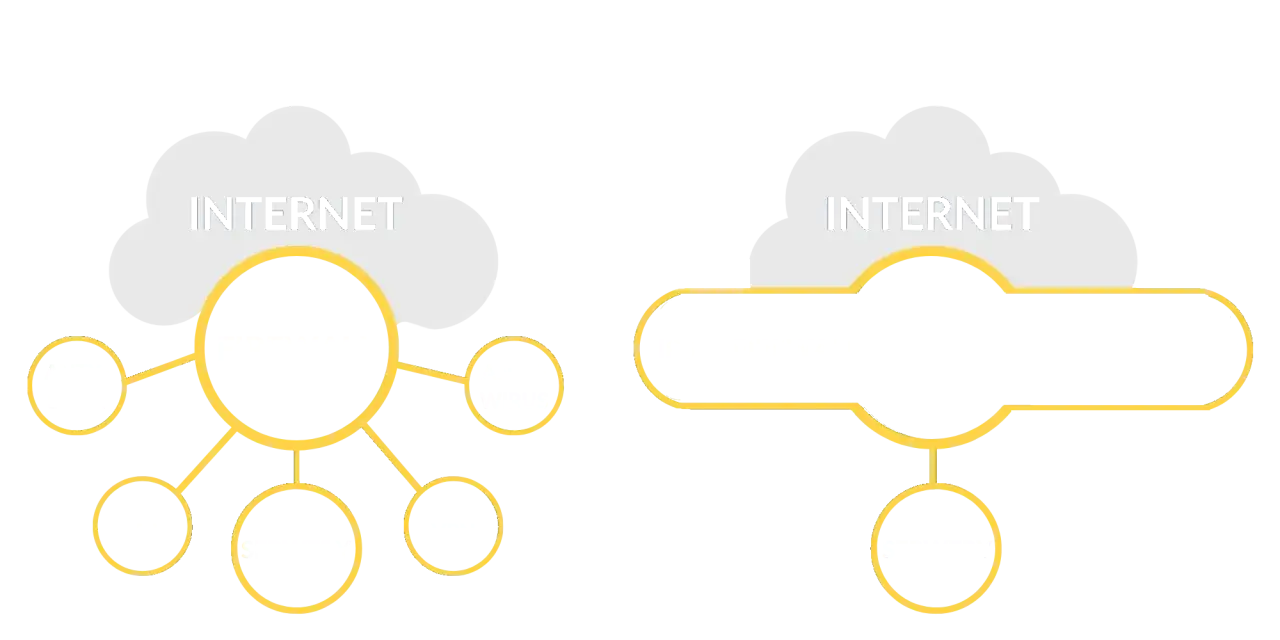

Wyobraźmy sobie firmę, która próbuje zabezpieczyć swoją sieć, kupując osobny firewall, osobny system antywirusowy, oddzielne rozwiązanie do VPN, kolejne do monitorowania poczty e-mail i jeszcze inne do filtrowania stron internetowych. Szybko okazuje się, że zarządzanie tymi wszystkimi, często odrębnie działającymi systemami, staje się niezwykle skomplikowane. Każde urządzenie ma swój własny interfejs, swoje własne logi, swoje własne procedury aktualizacji i konfiguracji. Powstaje swoista "wieża Babel" bezpieczeństwa IT. Taka złożoność prowadzi do błędów konfiguracyjnych, ponieważ trudno jest zapewnić spójność ustawień między wszystkimi elementami. Co gorsza, często pojawiają się luki w ochronie obszary, gdzie jedno rozwiązanie nie komunikuje się poprawnie z drugim, tworząc furtki dla atakujących.

Ukryte koszty i nieefektywność: dlaczego utrzymywanie kilku systemów ochrony jest droższe, niż myślisz?

Wielu przedsiębiorców myśli, że kupując kilka tańszych, pojedynczych rozwiązań, oszczędzają. Nic bardziej mylnego. Całkowity koszt posiadania (TCO Total Cost of Ownership) wielu oddzielnych systemów bezpieczeństwa jest zazwyczaj znacznie wyższy. Obejmuje on nie tylko początkowe koszty zakupu licencji, ale także koszty utrzymania, odnawiania tych licencji, a co najważniejsze koszty ludzkie. Potrzeba zatrudnienia lub przeszkolenia personelu do zarządzania każdym z tych systemów, a także czas poświęcony na ich monitorowanie i rozwiązywanie problemów, generuje ogromne, często ukryte koszty. Do tego dochodzi zużycie energii elektrycznej przez wiele urządzeń i ich potencjalnie niższa efektywność energetyczna w porównaniu do jednego, zoptymalizowanego urządzenia. W efekcie, utrzymywanie wielu systemów jest nie tylko droższe, ale także mniej efektywne w zapewnieniu spójnej i silnej ochrony.

Czym jest urządzenie UTM? Kompleksowa ochrona w jednym pudełku

Urządzenie UTM, czyli Unified Threat Management, to rozwiązanie, które rewolucjonizuje podejście do bezpieczeństwa sieciowego. Jego podstawowa idea polega na konsolidacji wielu kluczowych funkcji bezpieczeństwa w jednym, fizycznym lub wirtualnym urządzeniu. Zamiast zarządzać kilkoma osobnymi systemami, firma otrzymuje jedno centrum dowodzenia, które integruje i koordynuje wszystkie aspekty ochrony.

Definicja UTM (Unified Threat Management): idea zintegrowanego zarządzania zagrożeniami

Urządzenie UTM (Unified Threat Management), czyli zintegrowane zarządzanie zagrożeniami, to rozwiązanie konsolidujące wiele funkcji bezpieczeństwa sieciowego w jednym urządzeniu. Główną ideą stojącą za UTM jest centralizacja i integracja. Zamiast polegać na wielu niezależnych narzędziach, które mogą mieć problemy z komunikacją i spójnością, UTM oferuje jedno, spójne środowisko do zarządzania bezpieczeństwem. To podejście ma na celu uproszczenie administracji, zwiększenie efektywności ochrony i obniżenie całkowitych kosztów związanych z bezpieczeństwem IT.

Jak działa UTM? Centralny mózg operacji bezpieczeństwa Twojej firmy

Urządzenie UTM działa jako centralny punkt kontroli dla całego ruchu sieciowego w firmie. Każdy pakiet danych, który wchodzi do sieci lub ją opuszcza, przechodzi przez UTM, gdzie jest analizowany przez zintegrowane moduły bezpieczeństwa. Można powiedzieć, że UTM staje się "centralnym mózgiem" operacji bezpieczeństwa. Analizuje ruch pod kątem różnych zagrożeń od prób włamań, przez złośliwe oprogramowanie, po niepożądane treści internetowe. Dzięki integracji wielu funkcji, UTM może korelować informacje z różnych modułów, co pozwala na wykrywanie bardziej złożonych ataków, które mogłyby pozostać niezauważone przez pojedyncze narzędzia.

Kluczowa różnica: UTM a klasyczny firewall – co zyskujesz?

Podstawowa różnica między klasycznym firewallem a urządzeniem UTM jest fundamentalna. Klasyczny firewall działa głównie na poziomie sieciowym i transportowym, filtrując ruch na podstawie adresów IP, portów i protokołów. Jego głównym zadaniem jest kontrola dostępu do sieci i blokowanie nieautoryzowanego ruchu. UTM idzie znacznie dalej. Jest to znacznie bardziej zaawansowane rozwiązanie, które integruje funkcjonalność firewalla nowej generacji (NGFW) z szeregiem innych mechanizmów ochronnych. Zyskujesz w ten sposób nie tylko kontrolę dostępu, ale także proaktywną ochronę przed złośliwym oprogramowaniem, próbami włamań, niepożądanymi treściami internetowymi i wieloma innymi zagrożeniami, wszystko to zarządzane z jednego miejsca.Anatomia strażnika sieci: najważniejsze funkcje urządzeń UTM

Urządzenia UTM to kompleksowe narzędzia, które integrują w sobie wiele warstw ochrony. Ich siła tkwi w synergii poszczególnych modułów, które wspólnie tworzą solidną barierę przed cyberzagrożeniami. Przyjrzyjmy się bliżej kluczowym funkcjom, które sprawiają, że UTM jest tak skutecznym rozwiązaniem.Firewall Nowej Generacji (NGFW): inteligentna kontrola ruchu sieciowego

Współczesne urządzenia UTM zazwyczaj wyposażone są w funkcję zapory sieciowej nowej generacji (NGFW Next-Generation Firewall). To znacznie więcej niż tradycyjny firewall. NGFW nie tylko kontroluje ruch na podstawie portów i adresów IP, ale także potrafi analizować zawartość pakietów danych w głąb (DPI Deep Packet Inspection). Pozwala to na identyfikację konkretnych aplikacji (np. Facebook, Skype, Torrent), a nawet na rozróżnienie działań w ramach danej aplikacji. Dzięki temu administratorzy mogą tworzyć bardzo precyzyjne reguły, na przykład zezwalając na korzystanie z komunikatora w godzinach pracy, ale blokując przesyłanie dużych plików, co zwiększa zarówno bezpieczeństwo, jak i produktywność.

System Zapobiegania Włamaniom (IPS): proaktywna tarcza przeciw hakerom

System Zapobiegania Włamaniom (IPS Intrusion Prevention System) działa jak wysoce wyczulony strażnik. Monitoruje ruch sieciowy w czasie rzeczywistym, porównując go z bazą znanych sygnatur ataków. Jeśli wykryje wzorzec odpowiadający próbie włamania, atakowi DDoS, próbie wykorzystania luki w zabezpieczeniach lub innemu złośliwemu działaniu, natychmiast je blokuje. IPS działa proaktywnie, starając się zatrzymać atak zanim ten zdąży wyrządzić szkody, w przeciwieństwie do systemów IDS (Intrusion Detection System), które jedynie wykrywają i alarmują o ataku.

Bramka antywirusowa i antymalware: filtracja zagrożeń, zanim dotrą do komputerów

Jedną z kluczowych funkcji UTM jest działanie jako bramka antywirusowa i antymalware. Oznacza to, że wszystkie pliki i dane, które są przesyłane przez sieć czy to w załącznikach e-mail, podczas pobierania plików z internetu, czy przez inne kanały są skanowane w poszukiwaniu złośliwego oprogramowania. UTM działa jak pierwszy filtr, który wyłapuje wirusy, trojany, robaki, spyware i inne rodzaje malware, zanim te zdążą zainfekować komputery użytkowników. Jest to niezwykle istotne, ponieważ wiele ataków rozpoczyna się właśnie od zainfekowania pojedynczego stanowiska pracy.

Filtrowanie treści WWW i kontrola aplikacji: zarządzanie dostępem i produktywnością pracowników

Funkcje filtrowania treści internetowych (Web Filtering lub URL Filtering) oraz kontroli aplikacji pozwalają firmom na precyzyjne zarządzanie tym, do czego pracownicy mają dostęp w internecie. Filtrowanie treści pozwala na blokowanie dostępu do określonych kategorii stron internetowych (np. strony dla dorosłych, hazardowe, serwisy społecznościowe w godzinach pracy) lub konkretnych adresów URL. Kontrola aplikacji umożliwia natomiast zarządzanie użyciem konkretnych programów i usług, np. ograniczenie przepustowości dla streamingu wideo lub zablokowanie nieautoryzowanych aplikacji do przesyłania plików. Te moduły pomagają nie tylko zwiększyć bezpieczeństwo, ale także poprawić produktywność pracowników.

Bezpieczny tunel do firmy: rola VPN w ochronie pracy zdalnej

W dobie rosnącej popularności pracy zdalnej, funkcja wirtualnej sieci prywatnej (VPN Virtual Private Network) w urządzeniach UTM nabiera szczególnego znaczenia. VPN tworzy bezpieczny, szyfrowany tunel między urządzeniem zdalnego pracownika a siecią firmową. Dzięki temu pracownik może uzyskać dostęp do zasobów firmowych (np. serwerów plików, aplikacji wewnętrznych) tak, jakby fizycznie znajdował się w biurze. Szyfrowanie zapewnia poufność przesyłanych danych, chroniąc je przed podsłuchem lub przechwyceniem, co jest kluczowe dla bezpieczeństwa informacji firmowych.

Zaawansowane mechanizmy: od Sandboxingu po ochronę wspieraną przez AI

Nowoczesne urządzenia UTM często oferują jeszcze bardziej zaawansowane funkcje, które wykraczają poza standardowe mechanizmy. Jedną z nich jest sandboxing, czyli analiza podejrzanych plików w odizolowanym, wirtualnym środowisku. Jeśli plik zachowuje się w sandboxie w sposób wskazujący na złośliwe działanie, jest blokowany, zanim trafi do sieci firmowej. Innym przykładem są mechanizmy wykorzystujące sztuczną inteligencję (AI) i uczenie maszynowe (ML). Analizują one zachowania w sieci i ruch sieciowy w poszukiwaniu anomalii i nieznanych wcześniej wzorców ataków (tzw. zero-day attacks), które nie są jeszcze objęte sygnaturami. Według danych Wikipedii, Unified Threat Management to podejście, które ewoluuje wraz z technologią, integrując coraz bardziej zaawansowane metody ochrony.

Czy moja firma potrzebuje UTM? Korzyści, które przekonują

Decyzja o wdrożeniu nowego rozwiązania bezpieczeństwa zawsze wiąże się z pytaniem o realne korzyści. W przypadku urządzeń UTM, argumenty przemawiające za ich wyborem są szczególnie silne, zwłaszcza dla sektora małych i średnich przedsiębiorstw (MŚP), które często dysponują ograniczonymi zasobami IT.

Uproszczone zarządzanie i monitoring: jeden panel, by rządzić wszystkimi zabezpieczeniami

Jedną z największych zalet UTM jest znaczące uproszczenie zarządzania bezpieczeństwem. Zamiast logować się do wielu różnych konsol administracyjnych, administratorzy mają dostęp do jednego, scentralizowanego panelu. Z tego miejsca mogą konfigurować i monitorować wszystkie zintegrowane funkcje od reguł firewalla, przez polityki IPS, po ustawienia filtrowania treści i zarządzanie użytkownikami VPN. To nie tylko oszczędność czasu, ale także zmniejszenie ryzyka błędów wynikających z pracy na wielu, niepowiązanych ze sobą systemach. Monitoring staje się bardziej efektywny, ponieważ wszystkie zdarzenia i alerty są zbierane w jednym miejscu.

Niższy TCO (Total Cost of Ownership): jak jedno urządzenie obniża całkowite koszty ochrony?

Jak już wspomniano, choć początkowy koszt zakupu urządzenia UTM może wydawać się wyższy niż pojedynczego rozwiązania, w dłuższej perspektywie całkowity koszt posiadania (TCO) jest zazwyczaj niższy. Niższe koszty licencji (jedna licencja na wiele funkcji zamiast wielu), mniejsze zużycie energii (jedno urządzenie zamiast kilku), a przede wszystkim mniejsze zapotrzebowanie na zasoby ludzkie do zarządzania i utrzymania systemu, sprawiają, że UTM jest bardziej ekonomicznym wyborem. Firmy nie muszą też martwić się o kompatybilność poszczególnych komponentów, co eliminuje potencjalne koszty związane z rozwiązywaniem problemów integracyjnych.

Spójność polityki bezpieczeństwa: koniec z lukami między systemami

Integracja wszystkich kluczowych funkcji bezpieczeństwa w jednym urządzeniu UTM gwarantuje spójność polityki bezpieczeństwa w całej firmie. Nie ma ryzyka, że ustawienia zapory sieciowej będą sprzeczne z polityką antywirusową lub że system IPS nie będzie poprawnie analizował ruchu przepuszczanego przez inne moduły. Wszystkie elementy działają w ramach jednego, zintegrowanego systemu, co eliminuje potencjalne luki i słabe punkty, które mogłyby powstać na styku różnych, niezależnych rozwiązań. Polityka bezpieczeństwa staje się jednolita i łatwiejsza do egzekwowania.

Idealne rozwiązanie dla MŚP: dlaczego małe i średnie firmy kochają UTM-y?

Urządzenia UTM są szczególnie popularne w małych i średnich przedsiębiorstwach (MŚP) ze względu na uproszczone zarządzanie i niższy całkowity koszt posiadania. Firmy z sektora MŚP często nie dysponują rozbudowanymi działami IT ani dużymi budżetami, które pozwoliłyby na wdrożenie skomplikowanych, wielowarstwowych systemów bezpieczeństwa. UTM oferuje im kompleksową ochronę, która jest łatwa w zarządzaniu i stosunkowo niedroga w utrzymaniu. Pozwala to małym firmom uzyskać poziom bezpieczeństwa porównywalny z dużymi korporacjami, bez konieczności ponoszenia nieproporcjonalnie wysokich kosztów i bez potrzeby zatrudniania wielu specjalistów ds. bezpieczeństwa. Jest to po prostu praktyczne i efektywne rozwiązanie dla firm, które potrzebują solidnej ochrony, ale nie chcą nadmiernie komplikować swojej infrastruktury IT.

Jak świadomie wybrać urządzenie UTM? Praktyczny poradnik zakupowy

Wybór odpowiedniego urządzenia UTM może wydawać się skomplikowany, biorąc pod uwagę mnogość dostępnych opcji i parametrów. Jednak stosując się do kilku kluczowych kroków, można podjąć świadomą decyzję, która najlepiej odpowie na potrzeby firmy.

Krok 1: Zdefiniuj swoje realne potrzeby – ilu użytkowników, jakie łącze, jakie moduły są kluczowe?

Pierwszym i najważniejszym krokiem jest dokładna analiza potrzeb Twojej firmy. Zastanów się, ilu użytkowników będzie korzystać z sieci i z zabezpieczeń UTM. Jaka jest przepustowość Twojego łącza internetowego? Czy potrzebujesz zaawansowanych funkcji VPN do obsługi wielu pracowników zdalnych? Czy Twoja branża wymaga szczególnego rodzaju filtrowania treści lub ochrony przed specyficznymi zagrożeniami? Odpowiedzi na te pytania pomogą Ci określić, jakie moduły bezpieczeństwa są dla Ciebie kluczowe i jaka moc obliczeniowa będzie potrzebna urządzeniu.

Krok 2: Zrozumienie specyfikacji – na jakie parametry przepustowości naprawdę zwracać uwagę?

Producenci UTM podają wiele wartości przepustowości, ale nie wszystkie są równie istotne w codziennym użytkowaniu. Zwróć szczególną uwagę na trzy kluczowe parametry: przepustowość firewalla (ile danych urządzenie jest w stanie przepuścić bez włączonych dodatkowych funkcji), przepustowość VPN (jak szybko dane mogą być przesyłane przez zaszyfrowane tunele) oraz, co najważniejsze, przepustowość z włączoną ochroną (tzw. "threat throughput"). Ta ostatnia wartość pokazuje, jak urządzenie radzi sobie z przetwarzaniem ruchu, gdy aktywne są wszystkie moduły bezpieczeństwa, takie jak IPS, antywirus czy filtrowanie treści. To właśnie ta wartość najlepiej odzwierciedla realną wydajność UTM w środowisku produkcyjnym.

Krok 3: Analiza rynku – przegląd wiodących producentów (Fortinet, Sophos, Stormshield i inni)

Rynek urządzeń UTM jest konkurencyjny, a na polskim rynku działa wielu renomowanych producentów. Warto zapoznać się z ofertą takich firm jak Fortinet, Sophos, Stormshield, Cisco, Palo Alto Networks czy WatchGuard. Każdy z nich ma swoją specyfikę, mocne strony i oferuje różne modele urządzeń dostosowane do różnych potrzeb i budżetów. Przeglądając ofertę tych producentów, porównaj nie tylko specyfikacje techniczne, ale także opinie użytkowników, dostępność wsparcia technicznego i ogólną reputację marki w kontekście bezpieczeństwa sieciowego.

Krok 4: Diabeł tkwi w szczegółach – model licencjonowania i odnawianie subskrypcji

Kluczowym elementem, na który należy zwrócić szczególną uwagę, jest model licencjonowania. Wiele funkcji UTM, zwłaszcza te związane z aktualizacjami baz sygnatur zagrożeń (antywirus, IPS, filtrowanie treści), działa w oparciu o subskrypcje, które wymagają regularnego odnawiania. Zanim podejmiesz decyzję, dokładnie zrozum, co obejmuje dana licencja, na jaki okres jest ważna i jakie są koszty jej odnowienia w kolejnych latach. Czasami atrakcyjna cena zakupu urządzenia może być myląca, jeśli koszty subskrypcji okażą się bardzo wysokie.

Krok 5: Poproś o testy – dlaczego nigdy nie powinieneś kupować "w ciemno"?

Najlepszym sposobem na upewnienie się, że wybrane urządzenie UTM spełni Twoje oczekiwania, jest poproszenie o możliwość przetestowania go w środowisku Twojej firmy. Wielu producentów i dystrybutorów oferuje okresy próbne lub możliwość wypożyczenia urządzenia do testów. Pozwala to ocenić realną wydajność urządzenia pod obciążeniem, łatwość jego konfiguracji i zarządzania, a także sprawdzić, czy jego funkcje faktycznie odpowiadają Twoim potrzebom. Nigdy nie kupuj rozwiązania bezpieczeństwa "w ciemno" testy są kluczowe dla podjęcia właściwej decyzji.

Wdrożenie i co dalej? Jak maksymalnie wykorzystać potencjał UTM?

Zakup urządzenia UTM to dopiero początek drogi do bezpieczniejszej sieci. Kluczem do pełnego wykorzystania jego potencjału jest prawidłowe wdrożenie i ciągła dbałość o jego optymalne działanie.

Konfiguracja to podstawa: kluczowe ustawienia, o których nie można zapomnieć

Skuteczność urządzenia UTM w dużej mierze zależy od jego prawidłowej konfiguracji. Nie można zapomnieć o kluczowych ustawieniach. Należy starannie skonfigurować reguły firewalla, definiując, jaki ruch jest dozwolony, a jaki zablokowany. Polityki systemu IPS powinny być dostosowane do specyfiki firmy, aby minimalizować liczbę fałszywych alarmów, ale jednocześnie zapewniać skuteczną ochronę. Ustawienia filtrowania treści WWW i kontroli aplikacji powinny być zgodne z wewnętrznymi regulacjami firmy dotyczącymi korzystania z internetu. Nie można też zapomnieć o bezpiecznej konfiguracji VPN, jeśli jest ona wykorzystywana do pracy zdalnej.

Regularne aktualizacje: dlaczego bez nich UTM traci na skuteczności?

Świat cyberzagrożeń zmienia się każdego dnia, a nowe wirusy, exploity i metody ataków pojawiają się niemal non-stop. Dlatego regularne aktualizacje oprogramowania urządzenia UTM oraz jego baz sygnatur zagrożeń są absolutnie kluczowe. Bez aktualnych definicji wirusów, IPS czy filtrów treści, urządzenie UTM szybko traci na skuteczności i staje się łatwym celem dla nowych zagrożeń. Producenci stale pracują nad poprawkami bezpieczeństwa i nowymi sygnaturami, dlatego należy upewnić się, że mechanizm aktualizacji jest aktywny i działa poprawnie.

Przeczytaj również: Windows 10 - Kontrola rodzicielska - Jak chronić dziecko online?

Analiza raportów i logów: jak czerpać wiedzę z danych dostarczanych przez urządzenie?

Urządzenia UTM generują ogromne ilości danych w postaci raportów i logów. Ignorowanie tych informacji to marnowanie potencjału narzędzia. Analiza tych danych dostarcza cennych informacji o tym, co dzieje się w sieci. Pozwala zidentyfikować próby ataków, wykryć nietypową aktywność użytkowników, monitorować wykorzystanie zasobów sieciowych, a także ocenić skuteczność wdrożonych polityk bezpieczeństwa. Regularne przeglądanie raportów i logów umożliwia proaktywne reagowanie na potencjalne problemy i optymalizację konfiguracji UTM, co przekłada się na wyższy poziom bezpieczeństwa całej firmy.