Otrzymanie wiadomości e-mail, która wygląda, jakby została wysłana z Twojego własnego adresu i zawiera groźby szantażu, może wywołać ogromny stres i panikę. Ten artykuł ma na celu uspokoić Cię, wyjaśnić, dlaczego takie wiadomości są wysyłane, i dostarczyć konkretnych instrukcji, jak skutecznie się zabezpieczyć i co zrobić krok po kroku.

Otrzymałeś maila od hakera z własnego adresu – co musisz wiedzieć

- Wiadomość to popularne oszustwo oparte na fałszowaniu adresu nadawcy (e-mail spoofing).

- Nigdy nie płać okupu groźby są bezpodstawne, a przestępcy zazwyczaj nic nie posiadają.

- Twoje konto e-mail najprawdopodobniej nie zostało zhakowane, ale hasło mogło wyciec z innych serwisów.

- Natychmiast zmień hasło, włącz weryfikację dwuetapową i przeskanuj komputer.

- Zgłoś incydent do odpowiednich służb, np. na incydent.cert.pl.

Dostałeś maila od "hakera" z własnego adresu? Uspokajamy: to popularne oszustwo

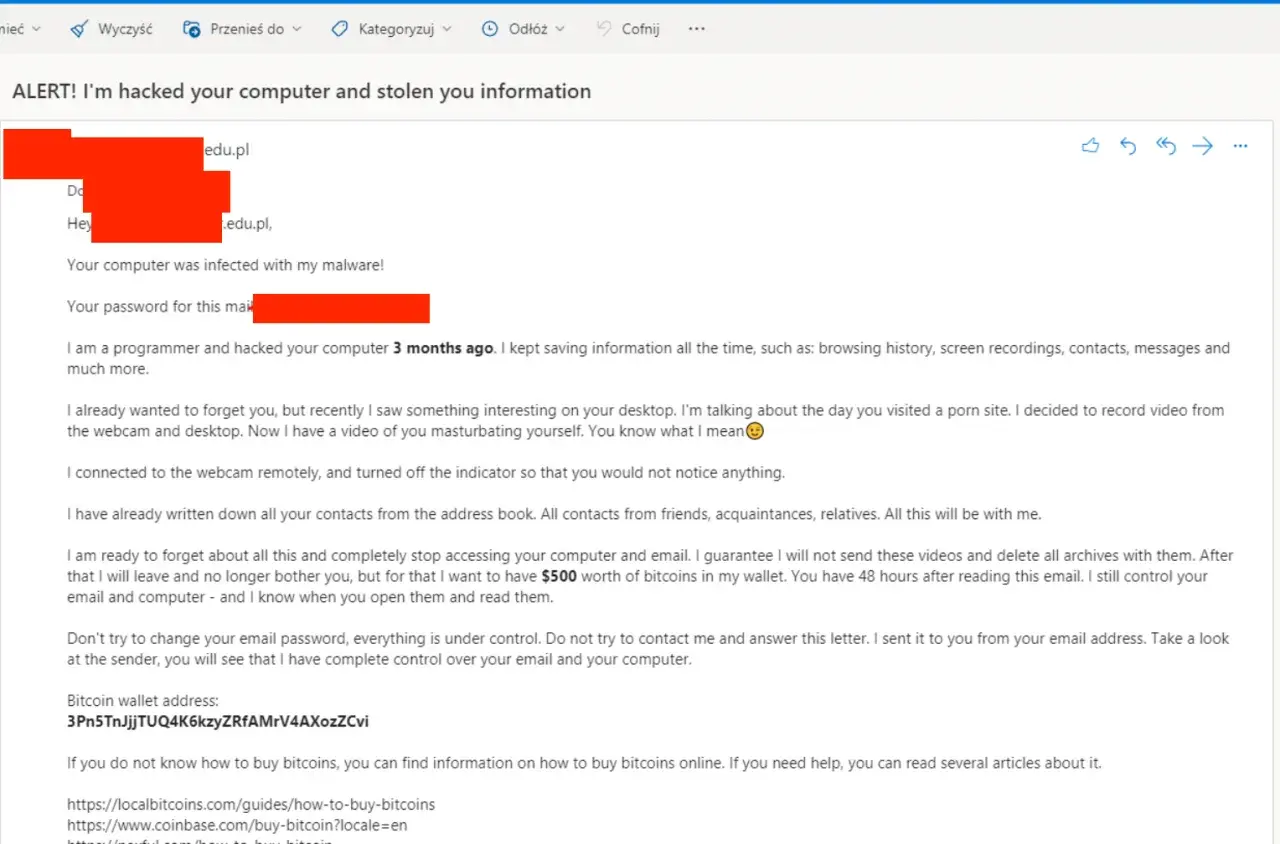

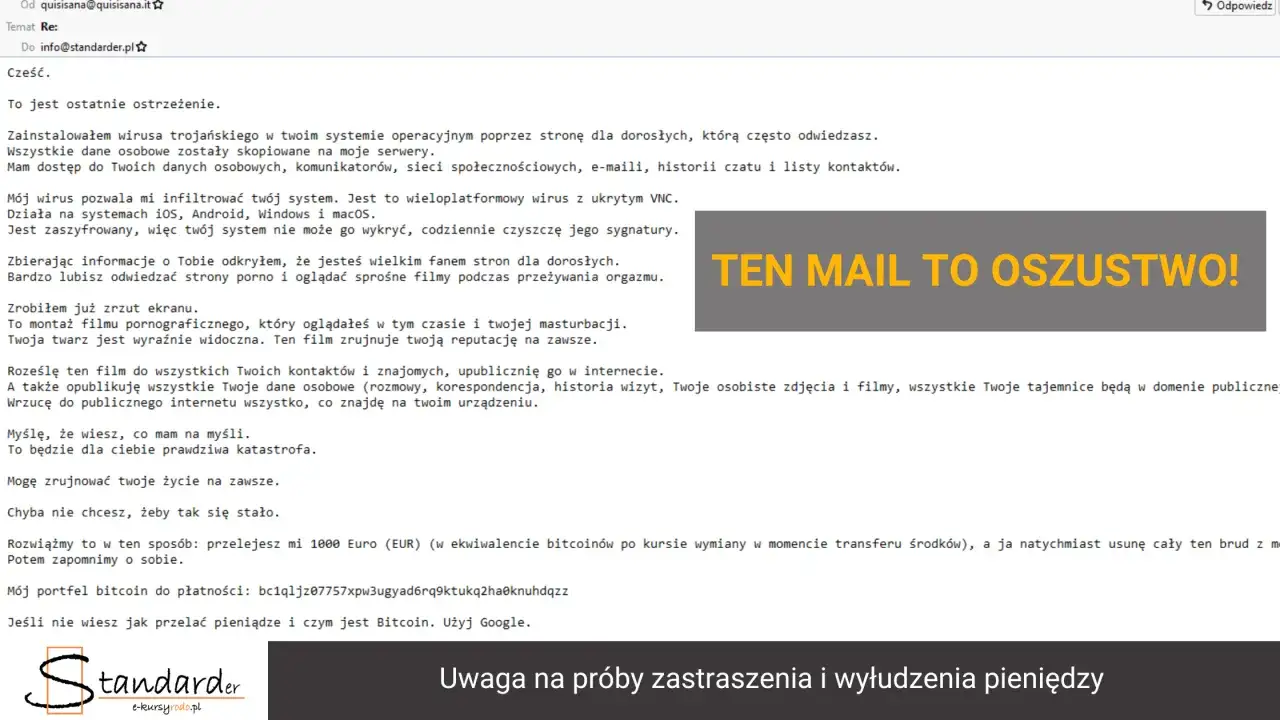

Rozumiem, że otrzymanie wiadomości z szantażem, która wygląda, jakby pochodziła od Ciebie samego, może być niezwykle niepokojące. Chcę Cię jednak od razu uspokoić: to bardzo popularna i powszechnie znana forma oszustwa internetowego, często określana jako "sextortion". Choć treść takiej wiadomości może wywoływać panikę i strach, groźby w niej zawarte są zazwyczaj całkowicie bezpodstawne. Głównym celem takich ataków jest właśnie wywołanie u Ciebie poczucia zagrożenia i skłonienie Cię do zapłacenia okupu.

Dlaczego ta wiadomość budzi taki strach i co musisz wiedzieć na samym początku?

Mechanizm działania tych oszustów opiera się na psychologicznej manipulacji. Widok własnego adresu e-mail w polu nadawcy, połączony z groźbami ujawnienia kompromitujących materiałów (np. nagrań z kamery internetowej), które rzekomo zostały zdobyte poprzez zainstalowanie na Twoim komputerze złośliwego oprogramowania, skutecznie budzi lęk. Celem jest wywołanie u Ciebie poczucia bezradności i skłonienie do szybkiego działania, jakim jest zapłacenie żądanej sumy pieniędzy, często w kryptowalutach, aby zapewnić oszustom anonimowość.

Po pierwsze: Nie płać okupu! Wyjaśniamy, dlaczego to najważniejsza zasada

Podkreślam to z całą mocą: nigdy nie płać okupu. Groźby zawarte w takich wiadomościach są niemal zawsze pustymi słowami. Oszuści liczą na Twój strach i brak wiedzy technicznej. Nie posiadają oni żadnych kompromitujących materiałów na Twój temat. Co więcej, płacąc, nie tylko nie rozwiązujesz problemu, ale wręcz zachęcasz przestępców do dalszych działań i finansujesz ich przestępczą działalność. Pamiętaj, że płatności w kryptowalutach, takich jak Bitcoin, zapewniają im wysoki stopień anonimowości, co utrudnia ich ściganie.

Czy to oznacza, że ktoś naprawdę włamał się na Twoją skrzynkę? Krótka odpowiedź

W zdecydowanej większości przypadków, otrzymanie takiego maila nie oznacza, że ktoś faktycznie włamał się na Twoją skrzynkę pocztową. Technika, którą stosują oszuści, polega na fałszowaniu adresu nadawcy, a nie na przejęciu Twojego konta. To kluczowa informacja, która powinna pomóc Ci zachować spokój.

Jak to możliwe? Sekrety techniki "e-mail spoofing" dla nietechnicznych

Kluczem do zrozumienia, jak takie wiadomości trafiają do Twojej skrzynki, jest technika zwana "e-mail spoofing". Jest to metoda, która pozwala oszustom na manipulowanie nagłówkiem wiadomości e-mail. W efekcie, odbiorca widzi w polu "Od" adres, który nie jest prawdziwym adresem nadawcy, lecz spreparowanym przez przestępcę w tym przypadku, Twoim własnym.

Na czym polega fałszowanie adresu nadawcy – analogia do tradycyjnego listu

Wyobraź sobie tradycyjny list. Oszust może napisać na kopercie dowolny adres nadawcy, nawet jeśli sam wysyła list z zupełnie innego miejsca. W świecie e-maili działa to podobnie. Nagłówek wiadomości, który zawiera informacje o nadawcy, może zostać łatwo sfałszowany. To tak, jakby ktoś nakleił na kopertę fałszywą etykietkę z Twoim adresem, podczas gdy list faktycznie wyszedł z zupełnie innego punktu na świecie. To tylko pozory, a nie rzeczywiste pochodzenie wiadomości.

Dlaczego protokoły pocztowe na to pozwalają? Krótka historia SMTP

Powód, dla którego takie oszustwo jest możliwe, tkwi w architekturze protokołów pocztowych. Główny protokół używany do wysyłania poczty e-mail, znany jako SMTP (Simple Mail Transfer Protocol), został zaprojektowany wiele lat temu, w czasach, gdy kwestie bezpieczeństwa i weryfikacji tożsamości nadawcy nie były priorytetem. Protokół ten sam w sobie nie posiada mechanizmów, które skutecznie weryfikowałyby autentyczność adresu nadawcy. To właśnie ta luka pozwala oszustom na dowolne spreparowanie pola "Od".

Jak sprawdzić prawdziwe pochodzenie maila, czyli analiza nagłówków dla dociekliwych

Dla osób zainteresowanych technicznymi aspektami, istnieje możliwość sprawdzenia tzw. "pełnych nagłówków" wiadomości e-mail. Są one dostępne w większości klientów pocztowych i zawierają szczegółowe informacje o serwerach, przez które wiadomość przechodziła, zanim dotarła do odbiorcy. Analiza tych nagłówków może ujawnić prawdziwe pochodzenie maila. Jednakże, dla większości użytkowników, którzy otrzymali tego typu wiadomość, najważniejsze jest podjęcie natychmiastowych działań zabezpieczających, a nie dogłębna analiza techniczna.

Twoja natychmiastowa lista działań: 5 kroków, które musisz wykonać TERAZ

Otrzymanie wiadomości szantażującej może być stresujące, ale kluczowe jest zachowanie spokoju i podjęcie konkretnych, szybkich działań. Poniżej znajdziesz listę pięciu kroków, które powinieneś wykonać natychmiast, aby zabezpieczyć swoje konta i zminimalizować potencjalne ryzyko.

-

Krok 1: Zmień hasło do poczty – nawet jeśli uważasz, że jest silne

To absolutnie priorytetowy krok. Natychmiast zmień hasło do swojej skrzynki e-mail. Upewnij się, że nowe hasło jest silne, unikalne i nie było wcześniej używane. Jeśli używasz tego samego hasła lub podobnego w innych serwisach internetowych (portale społecznościowe, bankowość, sklepy online), zmień je również w tych miejscach. To zapobiegnie potencjalnemu wykorzystaniu wyciekłego hasła do przejęcia innych Twoich kont.

-

Krok 2: Włącz weryfikację dwuetapową (2FA) – stwórz barierę nie do przejścia dla hakera

Weryfikacja dwuetapowa, znana również jako 2FA lub uwierzytelnianie wieloskładnikowe (MFA), to dodatkowa warstwa zabezpieczeń. Nawet jeśli ktoś pozna Twoje hasło, nie będzie w stanie zalogować się na Twoje konto bez drugiego, potwierdzającego elementu (np. kodu z SMS-a, aplikacji uwierzytelniającej lub klucza fizycznego). Włącz 2FA wszędzie tam, gdzie jest to możliwe w tym na swojej skrzynce e-mail, w mediach społecznościowych i usługach bankowych. To jedna z najskuteczniejszych metod ochrony przed nieautoryzowanym dostępem. -

Krok 3: Przeskanuj komputer programem antywirusowym – dla 100% pewności

Chociaż w przypadku spoofingu mailowego jest to mało prawdopodobne, zawsze warto dla pewności przeskanować swój komputer oraz inne urządzenia (smartfony, tablety) aktualnym oprogramowaniem antywirusowym. Upewnij się, że Twój program antywirusowy jest zaktualizowany do najnowszej wersji. Skanowanie pomoże wykluczyć obecność jakiegokolwiek złośliwego oprogramowania, które mogłoby zostać zainstalowane na Twoich urządzeniach.

-

Krok 4: Sprawdź, czy Twoje dane nie wyciekły w przeszłości (i co z tym zrobić)

Oszuści często wykorzystują hasła pochodzące z wcześniejszych, masowych wycieków danych z różnych serwisów internetowych. Istnieją narzędzia, które pozwalają sprawdzić, czy Twój adres e-mail lub hasła pojawiły się w znanych bazach wycieków. Możesz skorzystać z serwisów takich jak "Have I Been Pwned" (nie musisz podawać swojego hasła, wystarczy adres e-mail), aby dowiedzieć się, czy Twoje dane były częścią jakiegoś wycieku. Jeśli tak, jest to kolejny powód, aby natychmiast zmienić hasła. -

Krok 5: Zgłoś incydent – gdzie poinformować o próbie oszustwa?

Zgłaszanie prób wyłudzeń i oszustw internetowych jest bardzo ważne. Pomaga to organom ścigania i zespołom ds. bezpieczeństwa w identyfikowaniu i zwalczaniu cyberprzestępczości. W Polsce możesz zgłosić próbę oszustwa na platformie CERT Polska (incydent.cert.pl). Podanie szczegółów dotyczących otrzymanej wiadomości może pomóc w przyszłych działaniach prewencyjnych.

Szantażysta podał Twoje prawdziwe hasło? Wyjaśniamy, skąd je ma

Jednym z najbardziej niepokojących elementów wiadomości szantażujących jest często fakt, że oszust podaje w niej Twoje prawdziwe hasło. Widok własnego, aktualnego lub dawnego hasła w treści takiego maila może być przerażający i sugerować, że Twoje konto zostało faktycznie zhakowane. Chcę jednak wyjaśnić, skąd oszuści mogą posiadać te informacje.

Wycieki danych z innych serwisów – prawdziwe źródło informacji dla oszustów

Najbardziej prawdopodobnym scenariuszem jest to, że hasło, które oszust umieścił w wiadomości, nie pochodzi z aktualnego włamania na Twoją skrzynkę pocztową. Zamiast tego, najczęściej jest to hasło, które wyciekło w przeszłości z innego serwisu internetowego, z którego korzystasz. Bazy danych zawierające adresy e-mail i hasła użytkowników często trafiają w ręce cyberprzestępców w wyniku masowych wycieków danych z różnych platform. Te bazy są następnie dostępne w darknecie, co pozwala oszustom na automatyzację kampanii szantażowych i personalizację wiadomości, dodając do nich właśnie takie "dowody" posiadania Twoich danych.

Dlaczego używanie tego samego hasła w wielu miejscach to prosta droga do kłopotów

Ten incydent doskonale ilustruje, dlaczego używanie tego samego hasła w wielu serwisach jest niezwykle ryzykowne. Jeśli choć jedno z tych haseł wycieknie (a wycieki zdarzają się regularnie), wszystkie Twoje konta zabezpieczone tym samym, słabym hasłem stają się natychmiastowo zagrożone. To podstawowa zasada higieny cyfrowej: każde konto powinno mieć unikalne i silne hasło. Jak podaje Sekurak.pl, wycieki danych są powszechne, a ich konsekwencje mogą być dotkliwe.

Jak sprawdzić, czy Twoje hasła krążą po internecie? Narzędzia, które Ci pomogą

Na szczęście istnieją narzędzia, które pomagają monitorować bezpieczeństwo Twoich danych logowania. Jednym z najpopularniejszych jest serwis "Have I Been Pwned" (nie musisz podawać hasła, wystarczy Twój adres e-mail, aby sprawdzić, czy pojawił się w znanych wyciekach). Wiele nowoczesnych menedżerów haseł również oferuje funkcję monitorowania wycieków danych i informowania użytkownika, jeśli jego dane logowania zostały ujawnione. Regularne korzystanie z takich narzędzi to dobry sposób na proaktywne dbanie o swoje bezpieczeństwo online.

Jak uodpornić się na przyszłość? Budowanie cyfrowej twierdzy wokół Twojej poczty

Otrzymanie wiadomości szantażującej, nawet jeśli jest to oszustwo, powinno być dla Ciebie sygnałem do wzmocnienia ogólnego bezpieczeństwa online. Działania, które podejmiesz teraz, pomogą Ci zbudować solidną cyfrową twierdzę, która ochroni Cię przed przyszłymi atakami i zapewni spokój ducha w sieci.

Zasady tworzenia naprawdę silnych i unikalnych haseł

Tworzenie silnych haseł to podstawa bezpieczeństwa. Oto kilka kluczowych zasad:

- Długość ma znaczenie: Hasło powinno mieć co najmniej 12-16 znaków. Im dłuższe, tym trudniejsze do złamania.

- Złożoność to klucz: Używaj kombinacji dużych i małych liter, cyfr oraz znaków specjalnych (np. !, @, #, $).

- Unikalność jest obowiązkowa: Nigdy nie używaj tego samego hasła do więcej niż jednego konta.

- Frazy zamiast słów: Zamiast pojedynczych słów, twórz hasła na podstawie długich, łatwych do zapamiętania fraz, np. "MojeUlubioneLato2024!ZawszeNaCzas".

Menedżery haseł: Twój osobisty sejf na dane logowania

Zarządzanie wieloma unikalnymi i silnymi hasłami może być wyzwaniem. Tutaj z pomocą przychodzą menedżery haseł. Są to programy lub usługi, które bezpiecznie przechowują wszystkie Twoje dane logowania w zaszyfrowanej bazie danych. Ich główne zalety to:

- Generowanie silnych haseł: Automatycznie tworzą skomplikowane i unikalne hasła.

- Bezpieczne przechowywanie: Szyfrują Twoje hasła, chroniąc je przed nieautoryzowanym dostępem.

- Automatyczne wypełnianie: Wypełniają pola logowania na stronach internetowych i w aplikacjach, oszczędzając Twój czas.

- Synchronizacja: Pozwalają na dostęp do haseł z różnych urządzeń.

Używanie menedżera haseł to jeden z najprostszych i najskuteczniejszych sposobów na znaczące podniesienie swojego poziomu bezpieczeństwa online.

Przeczytaj również: AES-256 - Złoty standard szyfrowania - Czy komputery kwantowe go złamią?

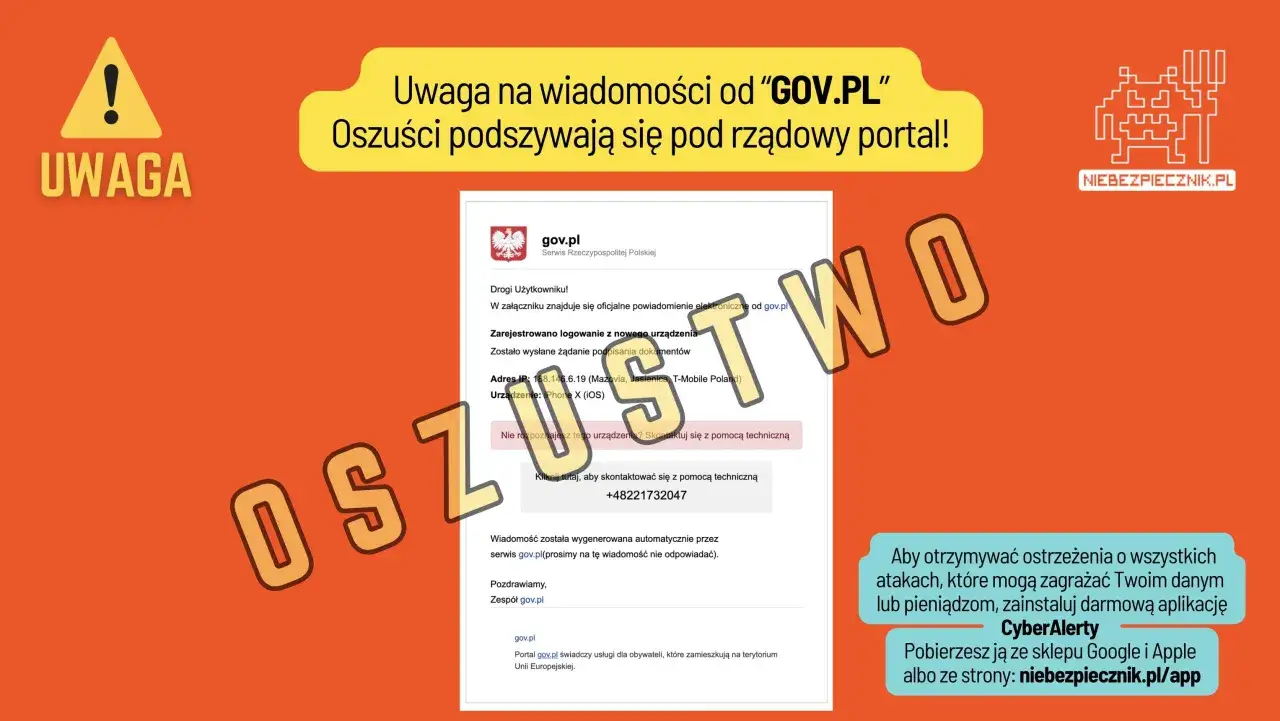

Jak rozpoznawać inne próby phishingu i socjotechniki – czerwone flagi w wiadomościach

Wiadomości szantażujące to tylko jedna z wielu form ataków opartych na socjotechnice. Ważne jest, aby umieć rozpoznawać inne próby oszustwa. Oto kilka "czerwonych flag", na które warto zwracać uwagę w wiadomościach e-mail i innych komunikatach:

- Pilny ton i presja: Wiadomość naciska na natychmiastowe działanie, często pod groźbą negatywnych konsekwencji.

- Błędy językowe: Liczne błędy ortograficzne, gramatyczne lub stylistyczne, które nie przystoją profesjonalnej komunikacji.

- Podejrzane załączniki lub linki: Prośba o otwarcie załącznika lub kliknięcie w link, który wydaje się podejrzany lub nieoczekiwany.

- Prośby o poufne dane: Żądanie podania haseł, numerów kart kredytowych, danych osobowych lub innych wrażliwych informacji.

- Nietypowy nadawca: Adres nadawcy wygląda podejrzanie, jest lekko zmieniony w stosunku do oficjalnego adresu znanej firmy lub instytucji.

- Niewiarygodne oferty: Obietnice łatwego zysku, wygranej w loterii, w której nie brałeś udziału, lub inne zbyt piękne, by były prawdziwe propozycje.

Bądź czujny i krytycznie podchodź do wszelkich nieoczekiwanych lub podejrzanych komunikatów. Twoja ostrożność to najlepsza obrona.