AES-256 to symetryczny szyfr blokowy, fundament bezpieczeństwa cyfrowego

- AES-256 to symetryczny szyfr blokowy, standard NIST od 2001 roku, wykorzystujący 256-bitowy klucz.

- Proces szyfrowania obejmuje 14 rund transformacji danych w 128-bitowych blokach.

- Długość klucza (256 bitów) sprawia, że złamanie szyfru metodą brute-force jest obliczeniowo niemożliwe.

- Stosowany w bankowości internetowej, Wi-Fi, VPN, szyfrowaniu dysków i komunikatorach.

- Uważany za odporny na ataki kwantowe, mimo że algorytm Grovera może teoretycznie zredukować jego bezpieczeństwo do poziomu 128-bitowego.

- Zatwierdzony przez rząd USA do ochrony informacji "Ściśle Tajne".

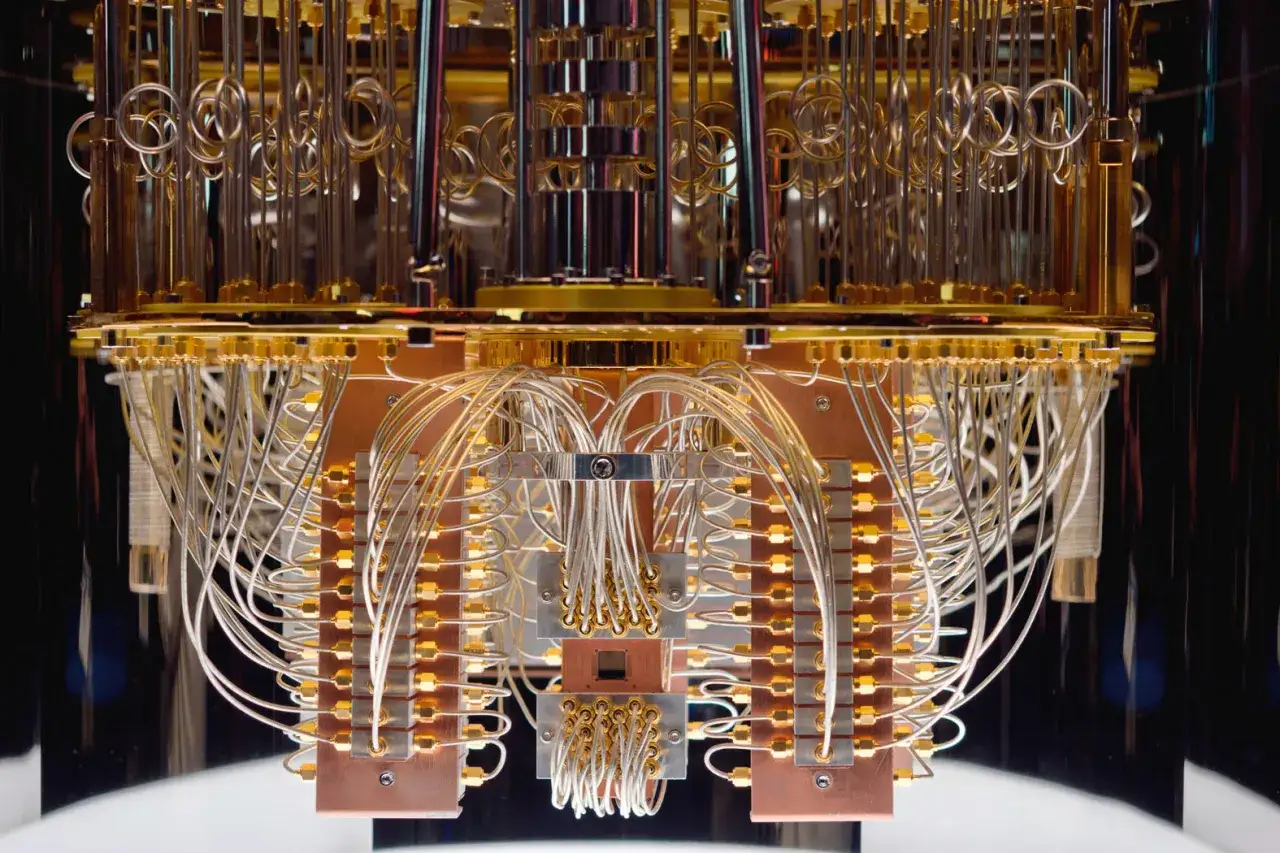

W dzisiejszym świecie, gdzie dane są naszą walutą, a cyfrowe życie toczy się w zawrotnym tempie, bezpieczeństwo informacji nabiera kluczowego znaczenia. W tym natłoku danych i połączeń, jeden standard szyfrowania wyłania się jako niekwestionowany lider, będący fundamentem ochrony naszej prywatności i poufności: AES-256. Jest on powszechnie uznawany za "złoty standard" w dziedzinie kryptografii, a jego wszechobecność w codziennym użytkowaniu świadczy o jego niezawodności i sile.

AES-256 to nie tylko skomplikowany algorytm, ale przede wszystkim gwarancja bezpieczeństwa, ustanowiona przez amerykański Narodowy Instytut Norm i Technologii (NIST) w 2001 roku. Jego wybór na standard szyfrowania nie był przypadkowy. Po rygorystycznych testach i analizach, został uznany za najbezpieczniejszy i najbardziej efektywny. Co więcej, jego niezawodność potwierdza fakt, że został zatwierdzony przez rząd USA do ochrony informacji o najwyższym stopniu poufności, oznaczonych klauzulą "Ściśle Tajne". To świadectwo jego siły i zaufania, jakim darzą go instytucje o najwyższych wymaganiach bezpieczeństwa. AES-256 reprezentuje najsilniejszy wariant rodziny szyfrów AES, oferując najwyższy poziom ochrony dostępny w tej rodzinie algorytmów.

Zrozumienie, jak działa AES-256, może wydawać się skomplikowane, ale kluczowe koncepcje można wyjaśnić w prosty sposób. Wyobraźmy sobie, że nasze dane to cenny skarb, który chcemy ukryć przed niepowołanymi oczami. AES-256 działa jak niezwykle skomplikowany zamek, który chroni ten skarb.

Szyfr symetryczny: Jeden klucz, który strzeże Twoich sekretów

Podstawą działania AES-256 jest zasada szyfrowania symetrycznego. Oznacza to, że do otwarcia sejfu (odszyfrowania danych) potrzebujemy dokładnie tego samego klucza, którego użyliśmy do jego zamknięcia (zaszyfrowania danych). Wyobraźmy sobie to jako posiadanie jednego, unikalnego klucza, który pasuje zarówno do zamka, jak i do jego otwierania. Ten sam klucz jest używany zarówno przez nadawcę do zaszyfrowania wiadomości, jak i przez odbiorcę do jej odszyfrowania. To prostota i elegancja tego podejścia sprawiają, że jest ono niezwykle efektywne, pod warunkiem, że klucz jest bezpiecznie przekazany.

Różnice między AES-128, AES-192 i AES-256 – czy zawsze potrzebujesz najmocniejszej wersji?

Rodzina algorytmów AES obejmuje trzy główne warianty, różniące się długością klucza szyfrującego: AES-128, AES-192 i AES-256. Długość klucza ma bezpośredni wpływ na poziom bezpieczeństwa. W AES-128 używany jest 128-bitowy klucz, w AES-192 192-bitowy, a w AES-256 256-bitowy. Im dłuższy klucz, tym więcej możliwych kombinacji, a co za tym idzie, trudniej jest go złamać metodą prób i błędów. AES-256, jako najdłuższy klucz, oferuje najwyższy poziom bezpieczeństwa.

Czy jednak zawsze potrzebujemy tej najmocniejszej wersji? W większości zastosowań konsumenckich, takich jak zabezpieczanie sieci domowej Wi-Fi czy szyfrowanie plików, AES-128 jest już wystarczająco bezpieczny. Jednak w sytuacjach, gdzie bezpieczeństwo danych jest absolutnie krytyczne, na przykład w komunikacji rządowej czy ochronie infrastruktury krytycznej, AES-256 stanowi wybór optymalny. Choć teoretycznie dłuższy klucz może nieznacznie wpłynąć na wydajność, w praktyce różnice te są często niezauważalne dla przeciętnego użytkownika, a korzyści w postaci zwiększonego bezpieczeństwa są nieocenione.Historia AES: Jak belgijski algorytm Rijndael stał się globalnym standardem?

Historia AES sięga końca lat 90. XX wieku, kiedy to NIST ogłosił konkurs na nowy, globalny standard szyfrowania. Zwycięzcą okazał się algorytm Rijndael, stworzony przez belgijskich kryptografów Vincenta Rijmena i Joan Daemensa. W 2001 roku został on oficjalnie przyjęty jako Advanced Encryption Standard (AES). Od tego czasu AES, w swoich różnych wariantach, stał się fundamentem bezpieczeństwa cyfrowego na całym świecie, zastępując starsze i mniej bezpieczne algorytmy, takie jak DES.

Etap 1: Dzielenie danych na 128-bitowe bloki

Zanim dane zostaną zaszyfrowane, algorytm AES-256 musi je przygotować. Kluczową cechą tego algorytmu jest to, że operuje on na danych w postaci bloków o stałej wielkości. W przypadku AES, każdy blok ma 128 bitów. Jeśli nasze dane są dłuższe niż 128 bitów, są one dzielone na mniejsze, 128-bitowe fragmenty. Każdy taki blok jest następnie przetwarzany niezależnie przez algorytm. To właśnie te 128-bitowe bloki są podstawową jednostką pracy AES.

Etap 2: Magia 14 rund szyfrujących – mieszanie, podstawianie i transformacje

Sedno procesu szyfrowania AES-256 tkwi w serii powtarzalnych operacji, zwanych rundami. W wariancie AES-256, dane przechodzą przez 14 takich rund. Każda runda to złożony zestaw transformacji matematycznych, które mają na celu jak najskuteczniejsze pomieszanie i ukrycie oryginalnej informacji. Operacje te obejmują: substytucję (zamianę jednych bajtów na inne zgodnie z predefiniowaną tabelą), permutację (zmianę kolejności bajtów), mieszanie kolumn (liniową transformację w obrębie kolumn) oraz dodawanie rundy klucza (połączenie danych z fragmentem klucza). Wielokrotne powtarzanie tych operacji sprawia, że nawet niewielka zmiana w danych wejściowych prowadzi do drastycznej zmiany w danych wyjściowych, co jest kluczowe dla bezpieczeństwa.

Etap 3: Rola 256-bitowego klucza – dlaczego jego długość ma tak fundamentalne znaczenie?

Klucz szyfrujący jest sercem każdego systemu kryptograficznego, a w AES-256 jego długość wynosi 256 bitów. Ta liczba jest niezwykle ważna, ponieważ określa liczbę wszystkich możliwych kombinacji klucza. W przypadku 256 bitów, mówimy o liczbie 2²⁵⁶ możliwych kluczy. Jest to liczba astronomiczna, która wykracza poza nasze codzienne pojmowanie. Dla porównania, liczba atomów w obserwowalnym wszechświecie jest szacowana na około 10⁸⁰, podczas gdy 2²⁵⁶ to liczba znacznie, znacznie większa. Ta ogromna liczba kombinacji sprawia, że próba odgadnięcia klucza metodą brutalnej siły (próbowanie wszystkich możliwych kombinacji) jest praktycznie niewykonalna przy użyciu obecnej i przewidywalnej przyszłej technologii obliczeniowej.

Czy AES-256 jest naprawdę nie do złamania? Prawda o atakach i realnych zagrożeniach

Pytanie o bezpieczeństwo AES-256 jest kluczowe, zwłaszcza w kontekście stale ewoluujących zagrożeń. Choć algorytm ten jest powszechnie uważany za niezwykle bezpieczny, warto zrozumieć, co kryje się za tym stwierdzeniem i jakie są realne zagrożenia.

Matematyka po Twojej stronie: Niewyobrażalna liczba kombinacji 2^256

Jak już wspomniano, siła AES-256 opiera się w dużej mierze na matematyce. Liczba 2²⁵⁶ jest tak ogromna, że stanowi praktyczną barierę nie do pokonania dla ataków typu "brute-force". Aby zobrazować skalę tej liczby, wyobraźmy sobie, że każdy komputer na świecie pracowałby nad odgadnięciem klucza przez miliardy lat i nadal nie udałoby się przeszukać nawet niewielkiej części wszystkich możliwości. Ta matematyczna przepaść między liczbą możliwych kluczy a mocą obliczeniową, jaką dysponuje ludzkość, jest głównym powodem, dla którego AES-256 jest tak bezpieczny.

Ataki teoretyczne kontra praktyczne bezpieczeństwo: Co mówią kryptografowie?

W świecie kryptografii istnieją różne rodzaje ataków. Ataki teoretyczne to takie, które są możliwe do przeprowadzenia w warunkach laboratoryjnych, często wymagając ogromnych zasobów obliczeniowych lub specyficznych, nierealnych w praktyce warunków. Z drugiej strony, ataki praktyczne to te, które można przeprowadzić w rzeczywistym świecie, wykorzystując dostępne narzędzia i techniki. Mimo że kryptografowie stale badają algorytm AES-256 i odkrywają nowe, teoretyczne sposoby jego analizy, do tej pory nie znaleziono żadnego praktycznego ataku, który pozwoliłby na złamanie szyfru w rozsądnym czasie i przy użyciu realistycznych zasobów. Zatem, z perspektywy praktycznego bezpieczeństwa, AES-256 pozostaje niezwykle solidnym algorytmem.

Najsłabsze ogniwo: Dlaczego błędy w implementacji są groźniejsze niż sam algorytm?

Paradoksalnie, największe zagrożenia dla bezpieczeństwa danych chronionych przez AES-256 często nie wynikają z wad samego algorytmu, ale z błędów w jego implementacji lub sposobu jego użycia. Nawet najsilniejszy algorytm może zostać osłabiony, jeśli klucze szyfrujące są zarządzane w sposób nieodpowiedzialny, na przykład przechowywane w łatwo dostępnych miejscach lub używane wielokrotnie. Podobnie, luki w oprogramowaniu, które implementuje AES, mogą stanowić drogę dla atakujących. Bardzo często to właśnie tzw. "social engineering", czyli manipulacja ludźmi, prowadzi do ujawnienia poufnych informacji, a nie bezpośrednie łamanie samego szyfru. Dlatego, choć algorytm jest bezpieczny, kluczowe jest poprawne i świadome jego stosowanie.

Często nie zdajemy sobie sprawy, jak głęboko AES-256 jest zintegrowany z naszym codziennym cyfrowym życiem. Od bezpiecznego logowania do banku, po ochronę naszych domowych sieci Wi-Fi ten algorytm działa w tle, zapewniając nam spokój ducha.

Bezpieczne logowanie do banku i zakupy online (HTTPS/TLS)

Kiedy widzisz ikonę kłódki w pasku adresu przeglądarki i adres zaczyna się od "https", oznacza to, że Twoje połączenie z serwerem jest szyfrowane. Protokoły takie jak TLS (Transport Layer Security), które są następcą SSL, wykorzystują AES-256 do zabezpieczenia komunikacji między Twoją przeglądarką a serwerem banku czy sklepu internetowego. Dzięki temu Twoje dane logowania, numery kart kredytowych i inne wrażliwe informacje są chronione przed przechwyceniem przez osoby trzecie podczas przesyłania przez Internet.

Ochrona Twojej domowej sieci Wi-Fi (Standard WPA2 i WPA3)

Twoja domowa sieć Wi-Fi jest jak niewidzialna brama do Twojego cyfrowego świata. Aby upewnić się, że tylko Ty i Twoi bliscy macie do niej dostęp, używane są protokoły zabezpieczeń. Najnowsze i najbezpieczniejsze z nich, takie jak WPA2 i WPA3, wykorzystują AES-256 do szyfrowania danych przesyłanych bezprzewodowo. Oznacza to, że nawet jeśli ktoś przechwyci sygnał Twojej sieci, bez znajomości klucza sieciowego (hasła) nie będzie w stanie odczytać przesyłanych informacji.

Prywatność w sieci dzięki usługom VPN

Wirtualne Sieci Prywatne (VPN) zyskały na popularności jako narzędzie do zwiększania prywatności i bezpieczeństwa w Internecie. VPN tworzy zaszyfrowany tunel między Twoim urządzeniem a serwerem VPN, przez który przechodzą wszystkie Twoje dane. AES-256 jest jednym z najczęściej stosowanych algorytmów szyfrujących w tych tunelach, zapewniając, że Twój ruch internetowy jest niewidoczny dla dostawców usług internetowych, hakerów czy innych podmiotów monitorujących sieć.

Szyfrowanie dysku w Twoim laptopie i danych w chmurze

Nawet jeśli Twoje urządzenie wpadnie w niepowołane ręce, AES-256 może uchronić Twoje dane. Systemy operacyjne takie jak Windows (z funkcją BitLocker) czy macOS (z funkcją FileVault) oferują możliwość zaszyfrowania całego dysku twardego przy użyciu AES-256. Oznacza to, że bez podania hasła lub klucza odblokowującego, dane na dysku pozostaną nieczytelne. Podobnie, wiele usług przechowywania danych w chmurze wykorzystuje AES-256 do szyfrowania plików przed ich wysłaniem na serwery, zapewniając dodatkową warstwę ochrony.

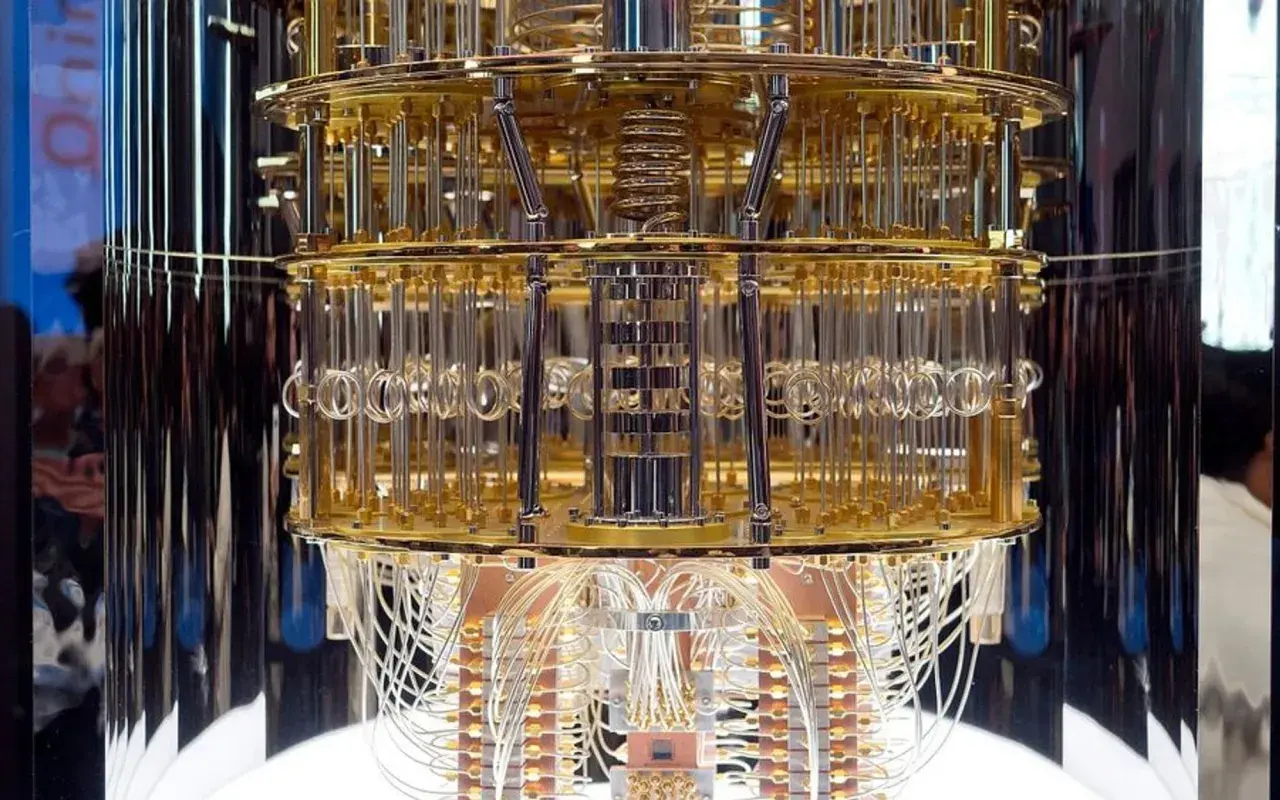

Przyszłość kryptografii jest dynamiczna, a pojawienie się komputerów kwantowych stanowi jedno z największych wyzwań dla obecnych standardów bezpieczeństwa. Jak AES-256 radzi sobie w obliczu tych nowych możliwości?

Algorytm Grovera: Czy komputery kwantowe skrócą czas łamania szyfrów?

Komputery kwantowe, dzięki swojej unikalnej architekturze, mają potencjał do rozwiązywania pewnych problemów obliczeniowych znacznie szybciej niż komputery klasyczne. Jednym z takich problemów jest przeszukiwanie dużych baz danych, co jest kluczowe w atakach typu "brute-force" na szyfry. Algorytm Grovera, opracowany przez Lov'a Grovera, teoretycznie może przyspieszyć wyszukiwanie klucza szyfrującego. W przypadku AES-256, algorytm Grovera mógłby teoretycznie zmniejszyć jego bezpieczeństwo z poziomu 256-bitowego do poziomu odpowiadającego 128-bitowemu kluczowi.

Dlaczego AES-256 jest uważany za "bezpieczny kwantowo" (quantum-safe)?

Mimo potencjalnego wpływu algorytmu Grovera, AES-256 jest nadal uważany za znacznie bardziej odporny na ataki kwantowe niż wiele innych algorytmów, zwłaszcza szyfrów asymetrycznych (jak RSA), które są znacznie bardziej wrażliwe na algorytm Shora. Nawet jeśli bezpieczeństwo AES-256 zostanie teoretycznie zredukowane do poziomu 128-bitowego przez algorytm Grovera, to nadal jest to bardzo wysoki poziom ochrony. 2¹²⁸ możliwych kombinacji klucza jest wciąż liczbą trudną do pokonania dla nawet hipotetycznych komputerów kwantowych w przewidywalnej przyszłości. Dlatego AES-256 jest często postrzegany jako rozwiązanie, które zapewni bezpieczeństwo przez długi czas, nawet w obliczu rozwoju technologii kwantowych.

Przeczytaj również: Czy Twoje hasło wystarczy? Aplikacja uwierzytelniająca - przewodnik

Kryptografia postkwantowa: Czym zastąpimy dzisiejsze standardy?

Świadomość potencjalnych zagrożeń ze strony komputerów kwantowych napędza rozwój dziedziny znanej jako kryptografia postkwantowa. Celem jest opracowanie nowych algorytmów, które będą odporne zarówno na komputery klasyczne, jak i kwantowe. Chociaż AES-256 wykazuje znaczną odporność, badania nad nowymi standardami są kluczowe dla zapewnienia długoterminowego bezpieczeństwa cyfrowego. W przyszłości możemy zobaczyć przejście na nowe algorytmy, które będą jeszcze lepiej przygotowane na erę kwantową, ale na dzień dzisiejszy AES-256 pozostaje jednym z najbezpieczniejszych dostępnych narzędzi.