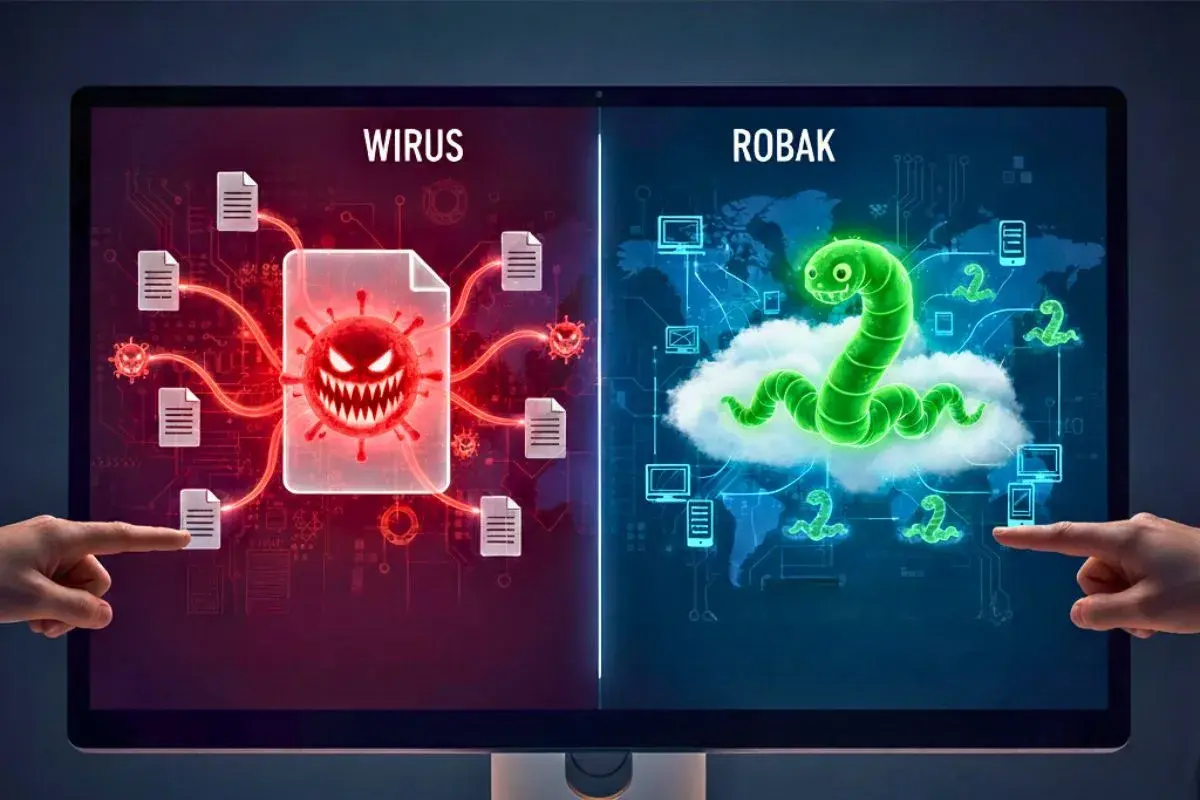

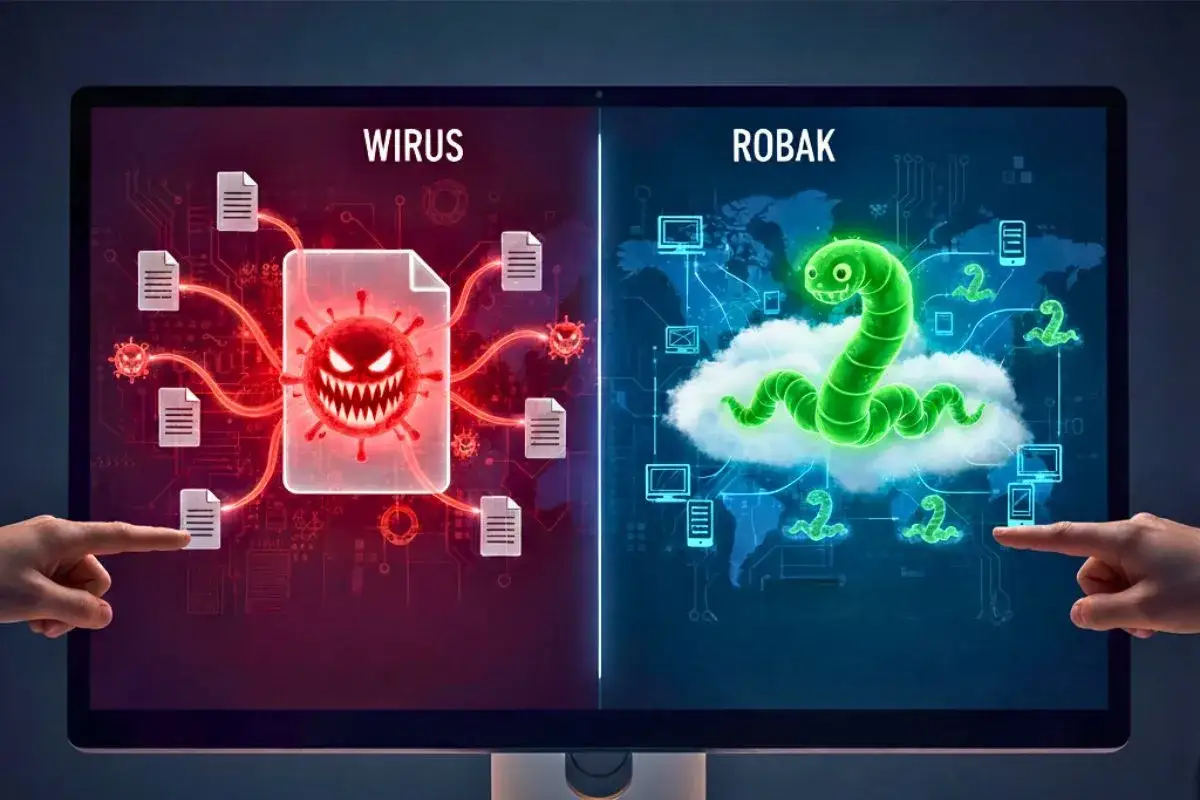

W świecie cyfrowym często słyszymy o zagrożeniach takich jak wirusy i robaki komputerowe. Choć terminy te bywają używane zamiennie, kryją w sobie istotne różnice, które mają kluczowe znaczenie dla zrozumienia mechanizmów ataku i skutecznej ochrony. W tym artykule przyjrzymy się bliżej, czym dokładnie są robaki komputerowe, jak działają i dlaczego odróżnienie ich od wirusów jest tak ważne dla każdego użytkownika internetu.

Robak komputerowy to autonomiczne zagrożenie, wirus potrzebuje nosiciela

- Robak samodzielnie się replikuje i rozprzestrzenia, często bez interwencji użytkownika.

- Wirus komputerowy dołącza swój kod do innych programów i wymaga aktywacji przez użytkownika.

- Robaki wykorzystują luki w zabezpieczeniach sieciowych do szybkiego rozprzestrzeniania się.

- Szkodliwe działanie robaków obejmuje kradzież danych, tworzenie botnetów i instalowanie innego malware.

- Ochrona wymaga regularnych aktualizacji, antywirusa, firewalla i świadomego zachowania online.

Robak i wirus – dlaczego to nie to samo i czemu musisz znać tę różnicę?

W przestrzeni cyfrowej terminy "wirus komputerowy" i "robak komputerowy" często pojawiają się zamiennie, jednak ich działanie i sposób rozprzestrzeniania się znacząco się różnią. Zrozumienie tych różnic jest fundamentem skutecznej obrony przed cyberzagrożeniami, ponieważ pozwala lepiej identyfikować potencjalne ryzyka i stosować odpowiednie środki zaradcze.

Wirus komputerowy: cyfrowy pasożyt, który potrzebuje nosiciela

Wirus komputerowy jest złośliwym programem, który dołącza swój kod do istniejących plików lub programów, stając się ich integralną częścią. Działa on na zasadzie pasożytniczej nie może istnieć ani się powielać samodzielnie. Aby wirus mógł się rozprzestrzenić, zazwyczaj potrzebuje aktywacji przez użytkownika, na przykład poprzez uruchomienie zainfekowanego pliku, otwarcie zainfekowanego dokumentu czy uruchomienie programu pobranego z niepewnego źródła. Dopiero po tej aktywacji wirus może zainfekować inne pliki w systemie, a czasem także inne komputery w sieci, jeśli użytkownik udostępni zainfekowane dane.

Robak komputerowy: autonomiczny intruz, który działa samodzielnie

Robak komputerowy to z kolei zupełnie inny rodzaj zagrożenia. Jest to samodzielny program, który nie potrzebuje "nosiciela" w postaci innego pliku, aby się rozprzestrzeniać. Robaki są zaprojektowane tak, aby potrafiły się same powielać i infekować kolejne systemy. Ich główną siłą jest zdolność do wykorzystywania luk w zabezpieczeniach systemów operacyjnych lub aplikacji sieciowych. Dzięki temu mogą automatycznie skanować sieci, wyszukiwać podatne na infekcję komputery i rozprzestrzeniać się na nie bez jakiejkolwiek interwencji ze strony użytkownika. Ta autonomia sprawia, że robaki potrafią infekować ogromną liczbę systemów w bardzo krótkim czasie.

Kluczowe różnice w 3 punktach: replikacja, aktywacja i metoda infekcji

Podsumowując kluczowe różnice:

- Replikacja: Wirus potrzebuje pliku-hosta, aby się powielić, podczas gdy robak replikuje się samodzielnie, tworząc swoje niezależne kopie.

- Aktywacja: Wirus często wymaga akcji użytkownika do uruchomienia i rozprzestrzenienia, natomiast robak działa autonomicznie, wykorzystując luki w zabezpieczeniach.

- Metoda infekcji: Wirus infekuje pliki w ramach systemu, podczas gdy robak rozprzestrzenia się głównie przez sieć, szukając nowych ofiar.

Jak działa robak? Poznaj jego metody ataku krok po kroku

Mechanizm działania robaka komputerowego jest zazwyczaj wieloetapowy i zaprojektowany tak, aby zapewnić mu jak najszerszy zasięg i maksymalne szkody. Zrozumienie tych etapów pozwala lepiej docenić skalę zagrożenia i potrzebę stosowania odpowiednich zabezpieczeń.

Faza 1: Infiltracja – jak robak znajduje drogę do Twojego systemu?

Pierwszym krokiem robaka jest znalezienie drogi do systemu ofiary. Robaki są w tym niezwykle przebiegłe i potrafią wykorzystać różnorodne metody:

- Skanowanie sieci w poszukiwaniu luk: Robaki aktywnie przeszukują sieci (zarówno lokalne, jak i internet) w poszukiwaniu komputerów z niezałatanych lukami w zabezpieczeniach. Gdy taki system zostanie znaleziony, robak próbuje wykorzystać tę lukę, aby się do niego dostać.

- Rozsyłanie przez e-mail: Robaki często podszywają się pod interesujące lub pilne wiadomości e-mail, zawierające zainfekowane załączniki. Kliknięcie w taki załącznik przez użytkownika uruchamia robaka.

- Komunikatory internetowe i media społecznościowe: Podobnie jak w przypadku e-maili, robaki mogą rozsyłać zainfekowane linki za pośrednictwem komunikatorów czy mediów społecznościowych, licząc na kliknięcie przez niczego niepodejrzewającego użytkownika.

- Nośniki zewnętrzne: Podłączenie zainfekowanego pendrive'a lub innego nośnika danych do komputera może również posłużyć robakowi do infekcji, zwłaszcza jeśli na nośniku aktywne jest automatyczne uruchamianie plików.

Faza 2: Ekspansja – cicha inwazja w Twojej sieci lokalnej i internecie

Po skutecznym zainfekowaniu jednego komputera, robak nie poprzestaje na tym. Jego podstawowym celem jest dalsze rozprzestrzenianie się. Wykorzystując swoje autonomiczne zdolności, zaczyna aktywnie poszukiwać kolejnych podatnych systemów w sieci lokalnej, do której należy zainfekowany komputer, a także w szerszej sieci internetowej. Powiela siebie i wysyła swoje kopie, wykorzystując te same metody, które posłużyły mu do pierwszej infekcji, tym samym tworząc efekt domina i szybko zwiększając liczbę zainfekowanych urządzeń.

Faza 3: Szkodliwy ładunek – co robak robi po zainfekowaniu komputera?

Gdy robak już zadomowi się w systemie i zapewni sobie dalsze możliwości rozprzestrzeniania, często uruchamia tzw. "payload", czyli szkodliwy ładunek, który ma na celu wyrządzenie szkody. Może to przybierać różne formy:

- Instalowanie innego złośliwego oprogramowania: Robak może działać jako "dostarczyciel" dla innych rodzajów malware, takich jak ransomware (szyfrujące dane w celu wymuszenia okupu) czy spyware (programy szpiegujące).

- Tworzenie "tylnych furtek" (backdoor): Robak może otworzyć w systemie ukryte drzwi, które pozwalają hakerom na zdalny dostęp do komputera, kradzież danych czy przejęcie kontroli nad urządzeniem.

- Włączanie komputera do sieci botnet: Zainfekowany komputer może stać się częścią ogromnej sieci komputerów kontrolowanych przez przestępców (tzw. botnet). Botnety są wykorzystywane do przeprowadzania zmasowanych ataków na inne cele (np. ataki DDoS), rozsyłania spamu czy oszustw internetowych.

- Kradzież danych: Robak może aktywnie poszukiwać i wysyłać na zewnątrz poufne informacje przechowywane na komputerze, takie jak hasła, dane logowania do bankowości, dokumenty czy dane osobowe.

- Niszczenie plików lub obciążanie zasobów: Niektóre robaki mają na celu bezpośrednie niszczenie plików systemowych lub danych użytkownika, inne zaś mogą nadmiernie obciążać zasoby procesora czy łącza internetowego, spowalniając lub uniemożliwiając normalne korzystanie z komputera.

Realne zagrożenia: co grozi Twoim danym i urządzeniom?

Konsekwencje infekcji robakiem komputerowym mogą być dalekosiężne i dotkliwe, wpływając zarówno na bezpieczeństwo danych, jak i na stabilność działania urządzeń, a nawet prowadząc do poważnych strat finansowych. Skala zagrożeń jest naprawdę duża.

Kradzież danych i szpiegostwo: od haseł po tajemnice firmowe

Jednym z najpoważniejszych zagrożeń jest kradzież wrażliwych informacji. Robaki mogą być zaprogramowane do wyszukiwania i przesyłania dalej danych takich jak hasła do kont bankowych, poczty elektronicznej czy mediów społecznościowych. Niebezpieczeństwo dotyczy również danych osobowych, dokumentów firmowych, tajemnic handlowych czy informacji finansowych. Utrata tych danych może prowadzić do kradzieży tożsamości, oszustw finansowych i poważnych naruszeń prywatności.

Tworzenie botnetów: jak Twój komputer staje się żołnierzem w cyberarmii?

Gdy Twój komputer zostanie zainfekowany robakiem i włączony do sieci botnet, staje się narzędziem w rękach cyberprzestępców. Bez Twojej wiedzy i zgody może być wykorzystywany do przeprowadzania ataków DDoS (rozproszona odmowa usługi), które mają na celu sparaliżowanie działania stron internetowych lub serwerów. Botnety są również często używane do masowego rozsyłania spamu, phishingu czy dystrybucji kolejnych złośliwych programów. W praktyce Twój komputer może stać się częścią cyberarmii, która atakuje innych.

Blokada systemów i straty finansowe: destrukcyjna siła złośliwego oprogramowania

Robaki mogą prowadzić do całkowitej blokady działania systemów komputerowych. W przypadku infekcji ransomware, Twoje dane mogą zostać zaszyfrowane, a dostęp do nich zablokowany, chyba że zapłacisz okup. Nawet jeśli dane nie zostaną zaszyfrowane, ich utrata w wyniku działania robaka może być katastrofalna, szczególnie dla firm. Koszty związane z odzyskiwaniem danych, naprawą zainfekowanych systemów, a także potencjalne kary za wyciek danych mogą generować ogromne straty finansowe, często wielokrotnie przewyższające wartość samego urządzenia.

Najsłynniejsze robaki w historii, które zmieniły internet

Historia cyberbezpieczeństwa obfituje w przykłady robaków komputerowych, które nie tylko spowodowały ogromne szkody, ale także znacząco wpłynęły na rozwój technologii obronnych i świadomość zagrożeń w sieci. Poznajmy kilka z nich.

Robak Morrisa (1988): Niewinny eksperyment, który sparaliżował sieć

Robak Morrisa, stworzony przez Roberta Tappana Morrisa, był jednym z pierwszych szeroko rozpowszechnionych robaków komputerowych. Pierwotnie miał służyć jako eksperyment mający na celu oszacowanie rozmiaru internetu. Niestety, z powodu błędu w kodzie, robak zaczął się powielać w sposób niekontrolowany, co doprowadziło do spowolnienia lub całkowitego sparaliżowania znacznej części ówczesnego internetu. Incydent ten był przełomowy, ponieważ uświadomił światu potencjalne zagrożenia płynące z sieci i doprowadził do powstania pierwszych zespołów zajmujących się bezpieczeństwem komputerowym.

ILOVEYOU (2000): Lekcja socjotechniki, która kosztowała miliardy

Robak "ILOVEYOU" to przykład, jak skuteczne może być wykorzystanie socjotechniki do rozprzestrzeniania złośliwego oprogramowania. Rozsyłany masowo przez e-mail z tematem "ILOVEYOU" i załącznikiem w postaci pliku "LOVE-LETTER-FOR-YOU.txt.vbs", szybko zainfekował miliony komputerów na całym świecie. Po uruchomieniu, robak nadpisywał różne typy plików, a także wysyłał swoje kopie do wszystkich kontaktów z książki adresowej ofiary. Szacuje się, że straty spowodowane przez tego robaka sięgnęły nawet 10 miliardów dolarów, co czyni go jednym z najkosztowniejszych ataków w historii.

Conficker i Stuxnet: Nowa era cyberwojen i ataków na infrastrukturę

Conficker, znany również jako Downadup, pojawił się pod koniec 2008 roku i zainfekował miliony komputerów z systemem Windows, tworząc jeden z największych botnetów w historii. Jego złożoność i zdolność do unikania wykrycia sprawiły, że stał się on poważnym wyzwaniem dla ekspertów ds. bezpieczeństwa. Z kolei Stuxnet, odkryty w 2010 roku, stanowił przełom w dziedzinie cyberataków, ponieważ był pierwszym znanym robakiem zaprojektowanym specjalnie do sabotażu fizycznej infrastruktury przemysłowej w tym przypadku irańskiego programu nuklearnego. Pokazał on, że cyberataki mogą mieć realne, fizyczne konsekwencje i otworzył nowy rozdział w historii cyberwojen.

Tarcza obronna: Kompletny przewodnik po ochronie przed robakami

Skuteczna ochrona przed robakami komputerowymi wymaga wielopoziomowego podejścia, łączącego narzędzia techniczne z odpowiednimi nawykami użytkownika. Wdrożenie poniższych zasad znacząco zwiększy Twoje bezpieczeństwo w cyfrowym świecie.

Aktualizacje to podstawa: Dlaczego łatanie dziur jest Twoim priorytetem nr 1?

Robaki często wykorzystują znane luki w zabezpieczeniach oprogramowania. Dlatego kluczowe jest utrzymywanie wszystkich programów w najnowszych wersjach. Regularne aktualizacje systemu operacyjnego (Windows, macOS, Linux), przeglądarki internetowej, pakietu biurowego oraz innych aplikacji, które instalujesz, często zawierają poprawki bezpieczeństwa eliminujące te luki. Włącz automatyczne aktualizacje, gdzie tylko jest to możliwe, aby mieć pewność, że Twój system jest stale chroniony przed nowymi zagrożeniami.

Siła antywirusa i firewalla: Twoi cyfrowi strażnicy w czasie rzeczywistym

Dobre oprogramowanie antywirusowe to absolutna podstawa. Powinno ono być stale aktualizowane, aby rozpoznawać najnowsze zagrożenia, a także regularnie skanować system w poszukiwaniu złośliwego oprogramowania. Pamiętaj o jego włączeniu i aktywnym działaniu w czasie rzeczywistym. Równie ważna jest zapora sieciowa (firewall), która działa jak strażnik na granicy Twojego komputera i sieci. Firewall kontroluje ruch sieciowy, blokując nieautoryzowane próby dostępu do Twojego systemu z zewnątrz i zapobiegając niekontrolowanemu wychodzeniu danych.

Zdrowy rozsądek online: Jak nie dać się nabrać na zainfekowane linki i załączniki?

Nawet najlepsze zabezpieczenia techniczne mogą okazać się nieskuteczne, jeśli użytkownik działa lekkomyślnie. Dlatego zdrowy rozsądek i ostrożność online są nieocenione. Stosuj się do poniższych zasad:

- Ostrożność przy otwieraniu załączników i klikaniu w linki: Nigdy nie otwieraj załączników ani nie klikaj w linki przesłane od nieznanych nadawców lub w wiadomościach, które wydają Ci się podejrzane, nawet jeśli pochodzą od znajomych (ich konta mogły zostać przejęte).

- Unikanie podejrzanych stron: Nie odwiedzaj stron internetowych o wątpliwej reputacji, zwłaszcza tych oferujących nielegalne treści lub "cudowne" rozwiązania.

- Silne hasła i uwierzytelnianie dwuskładnikowe: Używaj unikalnych, złożonych haseł do różnych kont i włącz uwierzytelnianie dwuskładnikowe wszędzie tam, gdzie jest to możliwe.

- Regularne tworzenie kopii zapasowych danych: Regularnie twórz kopie zapasowe ważnych danych na zewnętrznych nośnikach lub w chmurze. W razie infekcji ransomware lub utraty danych, będziesz mógł je odzyskać.

Infekcja wykryta! Co robić, gdy podejrzewasz robaka na swoim urządzeniu?

Jeśli zauważysz niepokojące objawy sugerujące infekcję, kluczowe jest szybkie i zdecydowane działanie. Szybka reakcja może zminimalizować szkody i zapobiec dalszemu rozprzestrzenianiu się zagrożenia.

Natychmiastowe odłączenie od sieci: Pierwszy i najważniejszy krok

Gdy tylko podejrzewasz, że Twój komputer mógł zostać zainfekowany robakiem, pierwszym i absolutnie najważniejszym krokiem jest natychmiastowe odłączenie go od internetu oraz od sieci lokalnej. Zrób to, wyłączając kabel sieciowy lub Wi-Fi. Zapobiegnie to dalszemu rozprzestrzenianiu się robaka na inne urządzenia w Twojej sieci oraz uniemożliwi mu wysyłanie Twoich danych na serwery cyberprzestępców.

Skanowanie i usuwanie: Jak skutecznie pozbyć się intruza?

Po odłączeniu komputera od sieci, uruchom pełne skanowanie systemu za pomocą swojego aktualnego oprogramowania antywirusowego. Upewnij się, że definicje wirusów są najnowsze. Jeśli program wykryje jakiekolwiek zagrożenia, postępuj zgodnie z jego instrukcjami, aby je usunąć lub poddać kwarantannie. Po zakończeniu skanowania i usunięciu zagrożeń, zrestartuj komputer. Po ponownym uruchomieniu, przeprowadź kolejne skanowanie, aby upewnić się, że zagrożenie zostało całkowicie wyeliminowane.

Przeczytaj również: UTM - Czy Twoja firma potrzebuje kompleksowej ochrony?

Kiedy wezwać profesjonalistę? Objawy, których nie wolno ignorować

W niektórych sytuacjach standardowe metody usuwania mogą okazać się niewystarczające. Jeśli Twój system jest nadal niestabilny, programy działają nieprawidłowo, pojawiają się niechciane reklamy, dostęp do plików jest zablokowany, lub podejrzewasz, że Twoje dane mogły zostać skradzione lub zaszyfrowane, nie wahaj się skorzystać z pomocy specjalisty IT. Objawy takie jak drastyczne spowolnienie działania komputera, nagłe restarty, nietypowe komunikaty systemowe czy problemy z uruchamianiem programów, mogą świadczyć o poważnej infekcji, która wymaga profesjonalnej interwencji.