Witaj! Poniżej znajdziesz szczegółowy brief do stworzenia artykułu na temat antywirusów na Linuksa.

W dzisiejszych czasach, gdy cyfrowe zagrożenia ewoluują w zastraszającym tempie, nawet użytkownicy Linuksa muszą zrewidować swoje podejście do bezpieczeństwa. Ten artykuł obali popularne mity, wyjaśni, kiedy antywirus na Linuksie staje się koniecznością, a także przedstawi praktyczny przewodnik po dostępnych rozwiązaniach, pomagając Ci podjąć świadomą decyzję o ochronie Twojego systemu.

Antywirus na Linuksa: Kiedy jest naprawdę potrzebny i jak wybrać

- Linux nie jest całkowicie odporny na złośliwe oprogramowanie, a liczba zagrożeń, takich jak ransomware czy rootkity, rośnie.

- Instalacja antywirusa jest zalecana dla serwerów plików/poczty, środowisk dual-boot, użytkowników domowych pobierających oprogramowanie spoza repozytoriów oraz w infrastrukturze krytycznej.

- Na rynku dostępne są zarówno darmowe (np. ClamAV, Sophos Home Free), jak i komercyjne rozwiązania (np. ESET, Bitdefender).

- Kluczowe dla bezpieczeństwa są również dobre praktyki: regularne aktualizacje, zapora sieciowa, silne hasła i zarządzanie uprawnieniami.

Antywirus na Linuksa: Kiedy mit spotyka się z rzeczywistością

Powszechne jest przekonanie, że systemy operacyjne z rodziny Linux są z natury bezpieczniejsze od Windows. I w dużej mierze jest to prawda, co wynika z kilku kluczowych czynników. Przede wszystkim, architektura uprawnień w Linuksie, która ściśle rozdziela uprawnienia użytkownika od uprawnień administratora (roota), znacząco utrudnia złośliwemu oprogramowaniu rozprzestrzenianie się i dokonywanie zmian w systemie bez wyraźnej zgody użytkownika. Po drugie, mniejszy udział Linuksa na rynku komputerów stacjonarnych w porównaniu do Windows sprawia, że jest on po prostu mniej atrakcyjnym celem dla twórców wirusów masowego rażenia. Twórcy malware zazwyczaj celują w największą grupę użytkowników, aby zmaksymalizować potencjalne zyski lub szkody. Jednakże, mimo tych istotnych zalet, należy jasno powiedzieć: Linux nie jest całkowicie odporny na złośliwe oprogramowanie. Mit o jego nienaruszalności jest niebezpieczny, ponieważ może prowadzić do lekceważenia podstawowych zasad bezpieczeństwa. Co więcej, liczba zagrożeń skierowanych konkretnie przeciwko systemom Linux systematycznie rośnie. Jest to trend, którego nie można ignorować.

Dlaczego panuje przekonanie, że Linux nie potrzebuje antywirusa?

Historycznie, postrzeganie Linuksa jako systemu niewymagającego antywirusa wynikało z kilku czynników. Jak już wspomniałem, model uprawnień był fundamentalny użytkownik bez uprawnień roota miał ograniczone możliwości wpływania na kluczowe komponenty systemu, co stanowiło naturalną barierę dla wielu rodzajów infekcji. Dodatkowo, niska popularność na desktopach oznaczała, że twórcy wirusów skupiali swoje wysiłki na Windowsie, który był dominującym systemem operacyjnym na komputerach osobistych. Większość złośliwego oprogramowania tworzona była z myślą o tej właśnie platformie. Wreszcie, społeczność Linuksa często kładła duży nacisk na bezpieczeństwo i świadomość użytkowników, promując dobre praktyki, które w naturalny sposób ograniczały ryzyko infekcji.

Czy Linux naprawdę jest odporny na wirusy? Obalamy popularne mity

Odpowiadając wprost: nie, Linux nie jest całkowicie odporny na wirusy. Architektura systemu, choć bardziej bezpieczna niż w przypadku Windows, nie jest magiczną tarczą. Złośliwe oprogramowanie ewoluuje, a jego twórcy znajdują nowe sposoby na obejście zabezpieczeń. Mit o całkowitej odporności jest niebezpieczny, ponieważ usypia czujność użytkowników. Zagrożenia istnieją, a ich liczba i złożoność rosną. Choć może nie doświadczymy masowych infekcji typu "wirusa komputerowego" w takim samym stopniu jak użytkownicy Windows, to inne rodzaje złośliwego oprogramowania stanowią realne ryzyko.

Nowe zagrożenia w ekosystemie Linux: Na co trzeba uważać w 2026 roku?

Ekosystem Linuksa, ze względu na swoją wszechobecność w serwerach, chmurach i urządzeniach Internetu Rzeczy (IoT), stał się coraz bardziej atrakcyjnym celem dla cyberprzestępców. W związku z tym, obserwujemy wzrost liczby specyficznych zagrożeń. Ransomware, takie jak RansomExx, szyfruje dane na serwerach i żąda okupu za ich odzyskanie. Web shells to złośliwe skrypty umieszczane na serwerach WWW, które dają atakującemu zdalny dostęp do systemu. Trojany mogą podszywać się pod legalne oprogramowanie, aby wykraść dane lub otworzyć tylne drzwi dla atakującego. Rootkity to szczególnie niebezpieczne złośliwe oprogramowanie, które potrafi ukryć swoją obecność i inne procesy w systemie, utrudniając wykrycie i usunięcie. Wreszcie, kryptojackery, jak popularny XMRig, wykorzystują zasoby obliczeniowe serwerów do kopania kryptowalut bez wiedzy i zgody właściciela. Dominacja Linuksa w infrastrukturze krytycznej i chmurowej sprawia, że te zagrożenia stają się coraz poważniejsze i wymagają proaktywnego podejścia do bezpieczeństwa.

Kluczowe scenariusze: Kiedy instalacja antywirusa staje się koniecznością?

Chociaż wielu użytkowników Linuksa może obyć się bez dedykowanego oprogramowania antywirusowego, istnieją konkretne sytuacje, w których jego instalacja staje się nie tylko zalecana, ale wręcz konieczna. Analiza tych scenariuszy pozwala podjąć świadomą decyzję o dodatkowej warstwie ochrony.

Twój Linux jako serwer plików lub poczty: Ochrona użytkowników Windows

Jeśli Twój serwer oparty na Linuksie działa jako centralne repozytorium plików dla sieci, w której znajdują się również komputery z systemem Windows, lub jeśli obsługuje on pocztę elektroniczną dla użytkowników Windows, antywirus staje się kluczowym elementem ochrony. Dlaczego? Ponieważ Twój linuksowy serwer może stać się nieświadomym nośnikiem złośliwego oprogramowania przeznaczonego dla Windows. Wirusy, które nie zaszkodzą bezpośrednio systemowi Linux, mogą zostać przechwycone przez użytkowników Windows po pobraniu pliku z serwera lub odebraniu wiadomości e-mail. Instalacja antywirusa na serwerze pozwala na skanowanie plików w locie i eliminowanie zagrożeń, zanim dotrą one do użytkowników końcowych, chroniąc w ten sposób całą sieć.

Komputer domowy z dual-boot: Jak zabezpieczyć partycję z Windowsem?

Posiadanie komputera z zainstalowanym obok siebie Linuksem i Windowsem (tzw. konfiguracja dual-boot) stawia przed nami specyficzne wyzwania. W takiej sytuacji, antywirus działający na Linuksie może stanowić dodatkową, cenną warstwę ochrony dla partycji z Windowsem. Zanim system Windows zostanie uruchomiony, antywirus na Linuksie może przeskanować jego partycje w poszukiwaniu złośliwego oprogramowania. Pozwala to na wykrycie i usunięcie potencjalnych zagrożeń, zanim te zdążą się aktywować po starcie Windowsa. Jest to proaktywne działanie, które może zapobiec infekcji, zanim jeszcze użytkownik zaloguje się do swojego systemu Windows.

Ryzyko dla deweloperów i administratorów: Kontenery, skrypty i nieoficjalne repozytoria

Deweloperzy i administratorzy systemów często pracują w środowiskach, które niosą ze sobą zwiększone ryzyko. Używanie skompromitowanych obrazów kontenerów (np. Docker) może wprowadzić złośliwy kod do środowiska produkcyjnego. Uruchamianie niezweryfikowanych skryptów pobranych z internetu, choć często konieczne, otwiera drzwi dla potencjalnych ataków. Podobnie, pobieranie oprogramowania z nieoficjalnych lub mniej zaufanych repozytoriów zwiększa ryzyko zainstalowania pakietów zawierających złośliwy kod. W takich scenariuszach antywirus, który potrafi skanować pliki i procesy, może pomóc w wykryciu i zneutralizowaniu zagrożeń, zanim zdążą one wyrządzić szkody.

Gdy używasz Wine: Czy windowsowe wirusy mogą zaszkodzić Twojemu systemowi?

Wine to popularna warstwa kompatybilności, która pozwala na uruchamianie aplikacji przeznaczonych dla systemu Windows na Linuksie. Choć Wine nie jest pełnym emulatorem, a jedynie tłumaczy wywołania systemowe Windows na wywołania systemowe Linuksa, uruchamianie aplikacji Windows za jego pośrednictwem może narazić system na ryzyko. Wirusy zaprojektowane dla Windows mogą próbować wykorzystać luki w systemie Linux lub w samej warstwie Wine, potencjalnie uszkadzając dane użytkownika lub uzyskując nieautoryzowany dostęp do systemu. W takim przypadku antywirus działający na Linuksie może pomóc w identyfikacji i zablokowaniu takich prób.

Przegląd rynku: Jaki antywirus na Linuksa wybrać?

Rynek rozwiązań antywirusowych dla Linuksa jest zróżnicowany. Oferuje zarówno opcje darmowe, jak i płatne, a wybór odpowiedniego narzędzia zależy od indywidualnych potrzeb i poziomu akceptowalnego ryzyka. Zrozumienie, co oferują poszczególne kategorie, jest kluczowe dla podjęcia świadomej decyzji.

Darmowe rozwiązania: Czy są wystarczająco dobre dla Twoich potrzeb?

Darmowe antywirusy dla Linuksa to często doskonały punkt wyjścia, szczególnie dla użytkowników domowych lub małych serwerów. Ich główną zaletą jest oczywiście brak kosztów. Oferują podstawową ochronę, która może być wystarczająca w mniej wymagających środowiskach. Przykładami takich rozwiązań są ClamAV, potężny skaner znany głównie z zastosowań serwerowych, oraz Sophos Home Free, które zapewnia zaskakująco zaawansowane funkcje, jak skanowanie w czasie rzeczywistym, nawet w darmowej wersji. Jednakże, darmowe rozwiązania często charakteryzują się brakiem zaawansowanego wsparcia technicznego, ograniczonymi funkcjami w porównaniu do wersji płatnych (np. brak ochrony sieciowej, zaawansowanego zarządzania) oraz interfejsami, które mogą być mniej intuicyjne dla początkujących. Warto rozważyć je, gdy potrzebujesz podstawowej ochrony, ale jeśli Twoje potrzeby są bardziej złożone lub przechowujesz bardzo wrażliwe dane, warto pomyśleć o czymś więcej.

Płatne pakiety: Co zyskujesz, inwestując w komercyjną ochronę?

Inwestycja w płatny pakiet antywirusowy dla Linuksa zazwyczaj oznacza dostęp do szerszego zakresu funkcji i lepszego wsparcia. Co konkretnie zyskujesz? Po pierwsze, dedykowane wsparcie techniczne, które może być nieocenione w przypadku problemów. Po drugie, bardziej zaawansowane silniki skanujące, często z lepszą wykrywalnością nowych zagrożeń. Wiele płatnych rozwiązań oferuje ochronę w czasie rzeczywistym, która aktywnie monitoruje system i pliki, blokując zagrożenia zanim zdążą się uruchomić. Często dostępne są również intuicyjne interfejsy graficzne, które ułatwiają zarządzanie ochroną, a dla firm kluczowe może być centralne zarządzanie flotą komputerów z jednego panelu. Dostawcy tacy jak ESET, Bitdefender, Avast czy Kaspersky oferują rozwiązania, które zapewniają kompleksową ochronę, często wzbogaconą o dodatkowe moduły, takie jak ochrona sieciowa, sandboxing czy zaawansowane narzędzia do analizy zagrożeń.

Najlepsze programy antywirusowe dla Linuksa: Analiza TOP 5

Wybór odpowiedniego oprogramowania antywirusowego może być wyzwaniem. Poniżej przedstawiam analizę pięciu wiodących rozwiązań, które cieszą się uznaniem zarówno wśród użytkowników domowych, jak i profesjonalistów. Skupiam się na ich kluczowych cechach, mocnych i słabych stronach oraz typowych zastosowaniach, aby pomóc Ci dokonać najlepszego wyboru.

ClamAV: Otwartoźródłowy standard dla serwerów i zaawansowanych użytkowników

ClamAV to bez wątpienia najpopularniejsze, darmowe i otwartoźródłowe rozwiązanie antywirusowe dla systemów Linux. Jego siła tkwi w elastyczności i szerokim zastosowaniu, szczególnie na serwerach pocztowych i plików, gdzie jego zadaniem jest skanowanie wiadomości i plików w poszukiwaniu złośliwego oprogramowania. Domyślnie działa głównie z linii poleceń, co może być barierą dla początkujących użytkowników. Na szczęście istnieją graficzne nakładki (GUI), takie jak ClamTk, które znacząco ułatwiają obsługę i konfigurację. Mocne strony ClamAV to jego darmowość, otwartoźródłowy charakter i możliwość integracji z innymi systemami. Jego główną wadą jest brak wbudowanej ochrony w czasie rzeczywistym w podstawowej wersji oraz wspomniany, często nieintuicyjny interfejs linii poleceń.

Sophos Home Free: Skuteczna ochrona w czasie rzeczywistym dla użytkownika domowego

Sophos Anti-Virus for Linux, w swojej darmowej wersji Home Free, stanowi wyjątkową propozycję na rynku. Oferuje skanowanie na żądanie oraz, co rzadziej spotykane w darmowych rozwiązaniach, ochronę w czasie rzeczywistym. Jest to świetne rozwiązanie dla użytkowników domowych, którzy potrzebują solidnej ochrony bez ponoszenia dodatkowych kosztów. Sophos jest ceniony za niski wpływ na wydajność systemu, co jest ważne dla płynnego działania komputera. Łatwość instalacji i konfiguracji sprawia, że jest to dobry wybór nawet dla osób, które dopiero zaczynają swoją przygodę z Linuksem. Choć darmowa wersja jest ograniczona do jednego komputera, stanowi solidną podstawę bezpieczeństwa.

ESET NOD32 for Linux: Przyjazny interfejs i niezawodność dla początkujących

ESET NOD32 Antivirus for Linux to jedno z niewielu komercyjnych rozwiązań, które zostało zaprojektowane z myślą o bezpośrednim zastosowaniu przez użytkowników domowych. Jego największą zaletą jest przyjazny interfejs graficzny, który sprawia, że zarządzanie ochroną jest proste i intuicyjne, nawet dla osób niezaznajomionych z Linuksem. ESET słynie z niezawodności i wysokiej skuteczności wykrywania zagrożeń, a jego algorytmy są stale aktualizowane. Łatwość konfiguracji i konfiguracji sprawia, że jest to doskonały wybór dla początkujących użytkowników Linuksa, którzy szukają kompleksowej i sprawdzonej ochrony bez konieczności zagłębiania się w skomplikowane ustawienia.

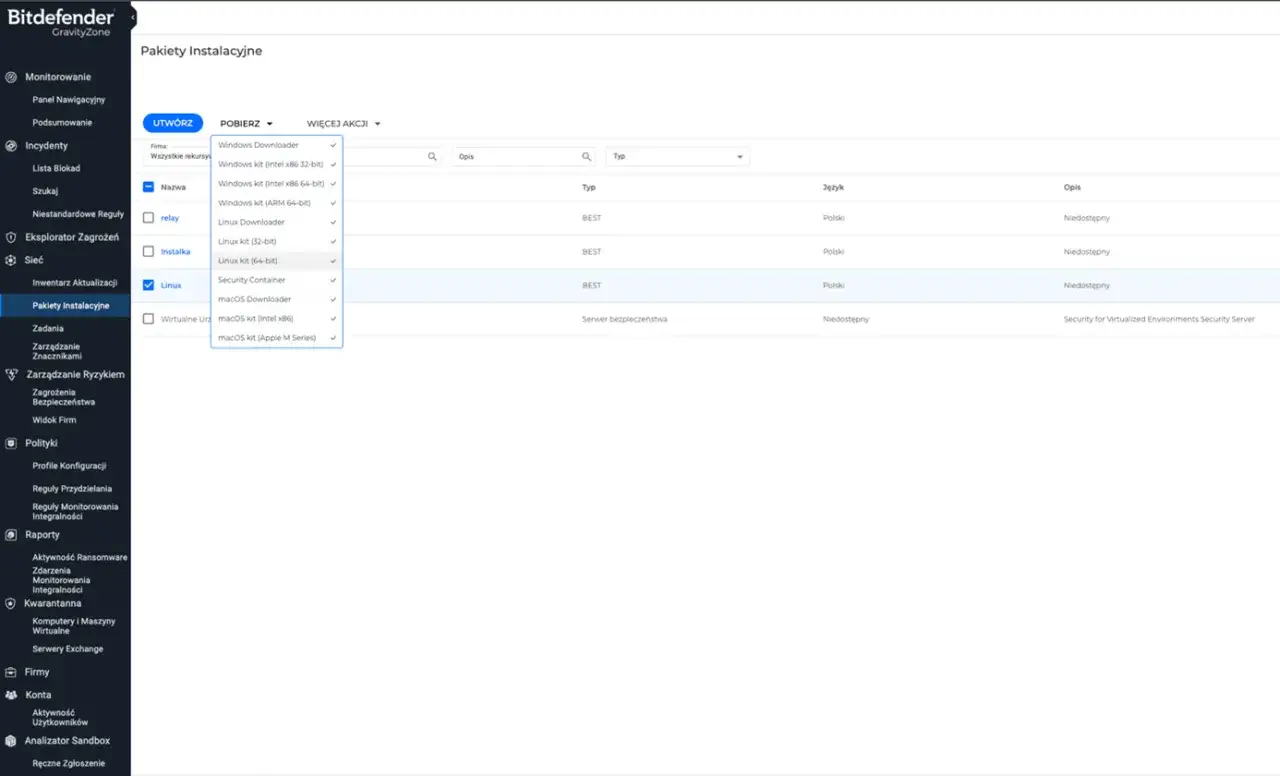

Bitdefender GravityZone: Kompleksowa ochrona dla środowisk biznesowych i chmurowych

Dla firm i organizacji, które potrzebują zaawansowanej i skalowalnej ochrony, Bitdefender GravityZone Business Security jest rozwiązaniem wartym uwagi. Jest to zaawansowany pakiet przeznaczony dla środowisk korporacyjnych i hybrydowych, który oferuje kompleksowe możliwości ochrony przed szerokim spektrum zagrożeń. Kluczowymi cechami GravityZone są jego skalowalność, co pozwala na ochronę od kilku do tysięcy punktów końcowych, oraz centralne zarządzanie. Administratorzy mogą monitorować i kontrolować stan bezpieczeństwa wszystkich urządzeń z jednego, intuicyjnego panelu. To rozwiązanie idealnie nadaje się dla firm, które cenią sobie bezpieczeństwo danych i ciągłość działania swojej infrastruktury IT.

Rootkit Hunter (rkhunter) & Chkrootkit: Specjalistyczne narzędzia do wykrywania ukrytych zagrożeń

Warto wspomnieć również o narzędziach takich jak Rootkit Hunter (rkhunter) i Chkrootkit. Należy podkreślić, że nie są to tradycyjne antywirusy, lecz specjalistyczne narzędzia stworzone do wykrywania rootkitów czyli złośliwego oprogramowania, które potrafi ukryć swoją obecność w systemie. Działają one poprzez skanowanie systemu w poszukiwaniu zmian w kluczowych plikach systemowych, podejrzanych procesów, ukrytych portów sieciowych czy nietypowych wpisów w plikach konfiguracyjnych. Choć nie zastąpią pełnoprawnego antywirusa, stanowią niezwykle ważne uzupełnienie standardowej ochrony, szczególnie dla administratorów serwerów i zaawansowanych użytkowników, którzy chcą mieć pewność, że ich system nie został zainfekowany przez ukryte zagrożenia.

Praktyczny poradnik: Jak zainstalować i skonfigurować ClamAV krok po kroku?

ClamAV, jako jedno z najpopularniejszych darmowych rozwiązań antywirusowych dla Linuksa, jest świetnym wyborem dla wielu użytkowników. Poniżej znajdziesz praktyczny przewodnik, który krok po kroku przeprowadzi Cię przez proces jego instalacji i podstawowej konfiguracji.

Instalacja z repozytorium: Prosta metoda dla Ubuntu, Debian i Fedory

Najprostszym i najbezpieczniejszym sposobem instalacji ClamAV jest skorzystanie z oficjalnych repozytoriów Twojej dystrybucji Linuksa. Proces ten jest zazwyczaj bardzo prosty i wymaga jedynie kilku komend w terminalu.

-

Dla systemów opartych na Debianie/Ubuntu: Otwórz terminal i wpisz następujące komendy:

sudo apt update

Komendasudo apt install clamav clamav-daemonsudo apt updateodświeża listę dostępnych pakietów, asudo apt install clamav clamav-daemoninstaluje główny silnik antywirusowy (clamav) oraz usługę działającą w tle (clamav-daemon), która jest odpowiedzialna za automatyczne aktualizacje baz wirusów i może być wykorzystywana przez inne aplikacje. -

Dla Fedory: W przypadku Fedory, komendy wyglądają następująco:

sudo dnf updatesudo dnf install clamav clamav-updateTutaj

sudo dnf updaterównież odświeża system, asudo dnf install clamav clamav-updateinstaluje ClamAV oraz narzędzie do aktualizacji baz danych.

Po wykonaniu tych kroków, ClamAV powinien być zainstalowany na Twoim systemie.

Pierwsze skanowanie: Podstawowe komendy, które musisz znać

Po zainstalowaniu ClamAV, pierwszym krokiem jest aktualizacja baz danych wirusów, a następnie przeprowadzenie pierwszego skanowania. Oto podstawowe komendy, które Ci w tym pomogą:

-

Aktualizacja baz wirusów: Zawsze przed pierwszym skanowaniem, a także regularnie później, powinieneś zaktualizować definicje wirusów. Użyj do tego komendy:

sudo freshclamTa komenda pobierze najnowsze sygnatury wirusów z serwerów ClamAV.

-

Skanowanie katalogów: Aby przeskanować określony katalog, użyj komendy

clamscan. Na przykład, aby przeskanować cały katalog domowy użytkownika (/home/user) rekurencyjnie (czyli wszystkie podkatalogi i pliki wewnątrz), wpisz:clamscan -r /home/userOpcja

-roznacza skanowanie rekurencyjne. ClamAV wypisze wszystkie znalezione pliki, a następnie poinformuje o ewentualnych zagrożeniach. Jeśli chcesz, aby ClamAV próbował usunąć znalezione zainfekowane pliki, możesz dodać opcję--remove(używaj ostrożnie!):clamscan -r /home/user --removeZawsze upewnij się, co robisz, zanim użyjesz opcji

--remove, ponieważ może ona spowodować utratę danych.

Po zakończeniu skanowania, ClamAV przedstawi raport z informacją o liczbie przeskanowanych plików, znalezionych zagrożeniach i ewentualnych błędach.

Automatyzacja zadań: Jak skonfigurować regularne skanowanie i aktualizacje?

Aby zapewnić ciągłą ochronę, warto zautomatyzować procesy aktualizacji baz wirusów oraz regularnego skanowania systemu. W systemach Linux można to zrobić za pomocą narzędzi takich jak cron lub systemd timers.

-

Użycie crona: Cron to standardowy harmonogram zadań w systemach Unix-like. Aby skonfigurować automatyczne aktualizacje i skanowanie, możesz edytować plik crontab użytkownika root:

sudo crontab -eNastępnie dodaj linie, na przykład:

0 3 * * * /usr/bin/freshclam # Aktualizacja baz wirusów codziennie o 3:000 4 * * * /usr/bin/clamscan -r /home --log=/var/log/clamav/clamscan.log # Skanowanie katalogu domowego codziennie o 4:00Pamiętaj, aby dostosować ścieżki do plików wykonywalnych (

/usr/bin/freshclam,/usr/bin/clamscan) oraz katalogi do skanowania i plik logu do swoich potrzeb. -

Użycie systemd timers: Nowocześniejsze dystrybucje Linuksa często wykorzystują systemd. Możesz utworzyć dwa pliki: jeden definiujący zadanie (np.

clamav-update.service) i drugi definiujący harmonogram (np.clamav-update.timer). Jest to bardziej elastyczne rozwiązanie, ale też nieco bardziej złożone w konfiguracji.

Automatyzacja procesów zapewni, że Twój antywirus będzie zawsze aktualny i regularnie skanował system w poszukiwaniu zagrożeń, nawet gdy zapomnisz o tym ręcznie.

ClamTk: Jak ułatwić sobie życie dzięki graficznej nakładce?

Dla użytkowników, którzy preferują graficzny interfejs zamiast linii poleceń, ClamTk jest doskonałym rozwiązaniem. Jest to prosta, ale funkcjonalna nakładka graficzna na ClamAV, która umożliwia łatwe zarządzanie skanowaniem i aktualizacjami.

-

Instalacja ClamTk: Instalacja jest zazwyczaj równie prosta jak instalacja ClamAV:

-

Debian/Ubuntu:

sudo apt install clamtk -

Fedora:

sudo dnf install clamtk

-

Debian/Ubuntu:

-

Korzystanie z ClamTk: Po zainstalowaniu, uruchom ClamTk z menu aplikacji. Interfejs graficzny pozwala na:

- Skanowanie plików i katalogów: Wybierz pliki lub foldery, które chcesz przeskanować, za pomocą przeglądarki plików.

- Aktualizację baz danych: Jednym kliknięciem możesz uruchomić proces aktualizacji sygnatur wirusów.

- Zarządzanie ustawieniami: Możesz skonfigurować opcje skanowania, takie jak wykluczanie określonych katalogów czy typów plików.

- Przeglądanie historii skanowania: ClamTk często przechowuje logi z poprzednich skanowań.

ClamTk znacząco ułatwia korzystanie z ClamAV, czyniąc go dostępnym również dla mniej zaawansowanych użytkowników Linuksa.

Ochrona to nie tylko antywirus: Co jeszcze możesz zrobić, by wzmocnić bezpieczeństwo Linuksa?

Pamiętaj, że antywirus to tylko jedna z warstw ochrony. Nawet najlepszy program antywirusowy nie ochroni Cię w pełni, jeśli nie będziesz przestrzegać podstawowych zasad bezpieczeństwa. Kompleksowe zabezpieczenie systemu Linux wymaga połączenia różnych narzędzi i dobrych praktyk.Zapora sieciowa (UFW/firewalld): Twoja pierwsza linia obrony

Zapora sieciowa (firewall) jest absolutnie kluczowym elementem bezpieczeństwa każdego systemu podłączonego do internetu. Działa ona jak strażnik, kontrolując ruch sieciowy przychodzący i wychodzący. Pozwala określić, które aplikacje i porty mogą komunikować się z zewnętrznym światem, a które powinny być zablokowane. W Linuksie popularnymi narzędziami do zarządzania zaporą są UFW (Uncomplicated Firewall), które jest prostsze w obsłudze, oraz firewalld, oferujące bardziej zaawansowane opcje. Podstawowe komendy, takie jak włączenie zapory (np. sudo ufw enable) czy zezwolenie na ruch SSH (np. sudo ufw allow ssh), stanowią pierwszy krok do zabezpieczenia Twojego systemu przed nieautoryzowanym dostępem z zewnątrz.

Znaczenie regularnych aktualizacji: Dlaczego nie wolno ich ignorować?

Regularne aktualizacje systemu operacyjnego i zainstalowanego oprogramowania to jeden z najważniejszych filarów bezpieczeństwa. Twórcy systemów i aplikacji stale pracują nad identyfikacją i łatanie luk bezpieczeństwa. Te luki, jeśli pozostawione bez nadzoru, mogą zostać wykorzystane przez cyberprzestępców do uzyskania nieautoryzowanego dostępu do Twojego systemu lub danych. Ignorowanie aktualizacji jest jak pozostawianie otwartych drzwi dla potencjalnych atakujących. Upewnij się, że Twój system jest skonfigurowany do automatycznego pobierania i instalowania krytycznych aktualizacji, a pozostałe przeglądaj i instaluj regularnie.

Zasada najmniejszych uprawnień: Jak mądrze zarządzać kontami użytkowników?

Zasada najmniejszych uprawnień jest fundamentalną koncepcją bezpieczeństwa. Mówi ona, że każdy użytkownik, proces lub program powinien mieć tylko te uprawnienia, które są absolutnie niezbędne do wykonania jego zadania i nic więcej. W praktyce oznacza to, że do codziennej pracy powinieneś używać konta użytkownika, które nie posiada uprawnień administratora (roota). Używaj polecenia sudo tylko wtedy, gdy jest to konieczne do wykonania zadania wymagającego podwyższonych uprawnień, i podawaj hasło. W ten sposób, nawet jeśli Twoje konto zostanie skompromitowane, potencjalne szkody wyrządzone przez złośliwe oprogramowanie będą znacznie ograniczone.

Bezpieczeństwo SSH: Klucze zamiast haseł i inne dobre praktyki

Dla administratorów serwerów i osób regularnie korzystających z protokołu SSH (Secure Shell) do zdalnego dostępu, zabezpieczenie tej usługi jest priorytetem. Tradycyjne logowanie za pomocą haseł jest podatne na ataki typu brute-force. Dlatego kluczowe jest przejście na uwierzytelnianie oparte na kluczach SSH, gdzie zamiast hasła używa się pary kluczy kryptograficznych. Dodatkowo, zaleca się wyłączenie możliwości logowania bezpośrednio jako root (PermitRootLogin no w konfiguracji SSH), zmianę domyślnego portu SSH (z 22 na inny, losowy numer) oraz, jeśli to możliwe, stosowanie dwuskładnikowego uwierzytelniania (2FA). Te kroki znacząco zwiększają bezpieczeństwo zdalnego dostępu do Twoich serwerów.

Antywirus na Linuksa: Świadomy wybór, a nie przymus

Podsumowując naszą podróż przez świat bezpieczeństwa Linuksa, chcę podkreślić, że decyzja o instalacji oprogramowania antywirusowego nie powinna być podyktowana ślepym podążaniem za modą czy paniką. Powinna być to świadoma decyzja, oparta na analizie własnego profilu ryzyka i sposobu użytkowania systemu.

Jak ocenić własne ryzyko? Podsumowanie kluczowych czynników

Aby podjąć właściwą decyzję, warto ponownie przyjrzeć się kluczowym czynnikom, które powinny wpłynąć na Twój wybór. Zastanów się, czy Twój system Linux pełni rolę serwera plików lub poczty, obsługującego użytkowników Windows. Czy korzystasz z konfiguracji dual-boot, gdzie obok Linuksa znajduje się partycja z Windowsem? Czy przechowujesz na swoim komputerze bardzo wrażliwe dane, których utrata byłaby katastrofalna? Czy często pobierasz oprogramowanie spoza zaufanych repozytoriów lub korzystasz z narzędzi takich jak Wine? Czy jesteś deweloperem lub administratorem, który pracuje z kontenerami, skryptami i różnymi środowiskami? Odpowiedzi na te pytania pomogą Ci ocenić, jak duże jest Twoje potencjalne ryzyko i czy dodatkowa warstwa ochrony w postaci antywirusa jest dla Ciebie uzasadniona.

Przeczytaj również: Ransomware - co to jest i jak się chronić?

Ostateczna decyzja: Czy antywirus jest właściwym rozwiązaniem dla Ciebie?

Nie ma jednej uniwersalnej odpowiedzi na pytanie, czy antywirus jest niezbędny dla każdego użytkownika Linuksa. Dla wielu osób, które ściśle przestrzegają dobrych praktyk bezpieczeństwa regularnie aktualizują system, korzystają z zapory sieciowej, pobierają oprogramowanie tylko z zaufanych źródeł i stosują silne hasła dedykowany antywirus może nie być koniecznością. Jednakże, dla tych, którzy pracują w bardziej złożonych środowiskach, obsługują innych użytkowników, lub po prostu chcą mieć dodatkową pewność, instalacja antywirusa może być rozsądnym krokiem. Najważniejsze jest, aby podejść do kwestii bezpieczeństwa świadomie. Niezależnie od tego, czy zdecydujesz się na instalację antywirusa, czy nie, pamiętaj, że najlepszą obroną jest wiedza i stosowanie dobrych praktyk. To one stanowią fundament bezpiecznego korzystania z każdego systemu operacyjnego.