Witaj w kompleksowym przewodniku po świecie Conti nazwie, która stała się synonimem jednego z najbardziej destrukcyjnych i wpływowych zjawisk w historii cyberprzestępczości. W tym artykule zagłębimy się w historię tej rosyjskojęzycznej grupy, analizując jej model biznesowy, techniki działania, spektakularne ataki, a także burzliwy upadek i zaskakujące dziedzictwo. Dowiesz się, dlaczego zrozumienie mechanizmów Conti jest kluczowe dla skutecznej obrony przed współczesnymi zagrożeniami cybernetycznymi.

Conti: Anatomia najgroźniejszej grupy ransomware w historii

Czym był ransomware Conti i dlaczego jego historia to przestroga dla całego świata?

Conti to nie tylko nazwa złośliwego oprogramowania szyfrującego dane, ale przede wszystkim kryptonim rosyjskojęzycznej grupy cyberprzestępczej znanej jako "Wizard Spider". Działając od około 2019 roku do połowy 2022 roku, grupa ta stała się jednym z najbardziej aktywnych i dochodowych aktorów na globalnej scenie cyberprzestępczej. Jej model biznesowy opierał się na koncepcji Ransomware-as-a-Service (RaaS), co pozwoliło jej na szybkie skalowanie operacji i dotarcie do szerokiego grona odbiorców. Conti specjalizowało się w tzw. "big game hunting", czyli celowaniu w duże, zasobne organizacje, które były w stanie zapłacić wysokie okup. Na celowniku znajdowały się przede wszystkim infrastruktura krytyczna, placówki medyczne oraz agencje rządowe, co podkreślało cynizm i bezwzględność grupy. Wymuszenia sięgały milionów dolarów, a skala ataków i ich wpływ na działanie kluczowych instytucji sprawiły, że historia Conti stała się gorzką przestrogą dla całego świata o rosnącej potędze i zagrożeniu ze strony zorganizowanej cyberprzestępczości.Według danych Wikipedii, Conti było jednym z najaktywniejszych i najbardziej szkodliwych gangów ransomware w 2021 roku, odpowiadając za setki udanych ataków na całym świecie. Ich działalność miała realny wpływ na funkcjonowanie firm, instytucji publicznych, a nawet systemów opieki zdrowotnej, co podkreśla wagę zrozumienia ich modus operandi.

Od Ryuk do Conti: Ewolucja rosyjskiej grupy cyberprzestępczej "Wizard Spider"

Grupa "Wizard Spider" nie pojawiła się znikąd. Jej korzenie sięgają wcześniejszych operacji, w tym powiązań z rodziną złośliwego oprogramowania Ryuk, które również było znane z ataków na duże cele. Przejście od Ryuk do Conti było świadectwem ewolucji i adaptacji grupy. "Wizard Spider" systematycznie rozwijał swoje taktyki, narzędzia i metody działania, dążąc do zwiększenia efektywności i dochodowości swoich ataków. Inwestowali w nowe technologie, usprawniali procesy rekrutacji i zarządzania, a także doskonalili swoje techniki unikania wykrycia. Ta ciągła ewolucja doprowadziła do powstania Conti zorganizowanej, potężnej i niezwykle skutecznej maszyny do generowania zysków z cyberprzestępczości, która na pewien czas zdominowała krajobraz zagrożeń ransomware.

Jak działała maszyna do zarabiania pieniędzy? Model biznesowy Conti

Ransomware-as-a-Service (RaaS): Jak Conti zbudowało swoje przestępcze imperium?

Model Ransomware-as-a-Service (RaaS) był kluczem do sukcesu i szybkiego skalowania operacji Conti. Działał on na podobnej zasadzie jak legalne usługi w chmurze grupa "Wizard Spider" tworzyła i udoskonalała swoje złośliwe oprogramowanie oraz infrastrukturę, a następnie udostępniała je innym grupom przestępczym, tzw. afiliantom. Ci ostatni, często posiadający mniejsze zasoby techniczne lub brakujący im dedykowanego oprogramowania, mogli wynająć narzędzia Conti, aby przeprowadzać własne ataki. W zamian za dostęp do tej zaawansowanej technologii, afilianci dzielili się z Conti procentem od uzyskanych z okupów zysków. Taki podział pracy pozwolił Conti na rozszerzenie zasięgu swoich działań bez konieczności angażowania własnych zasobów w każdy pojedynczy atak, a także na szybkie wprowadzanie nowych wersji oprogramowania i taktyk, utrzymując przewagę nad siłami obronnymi.

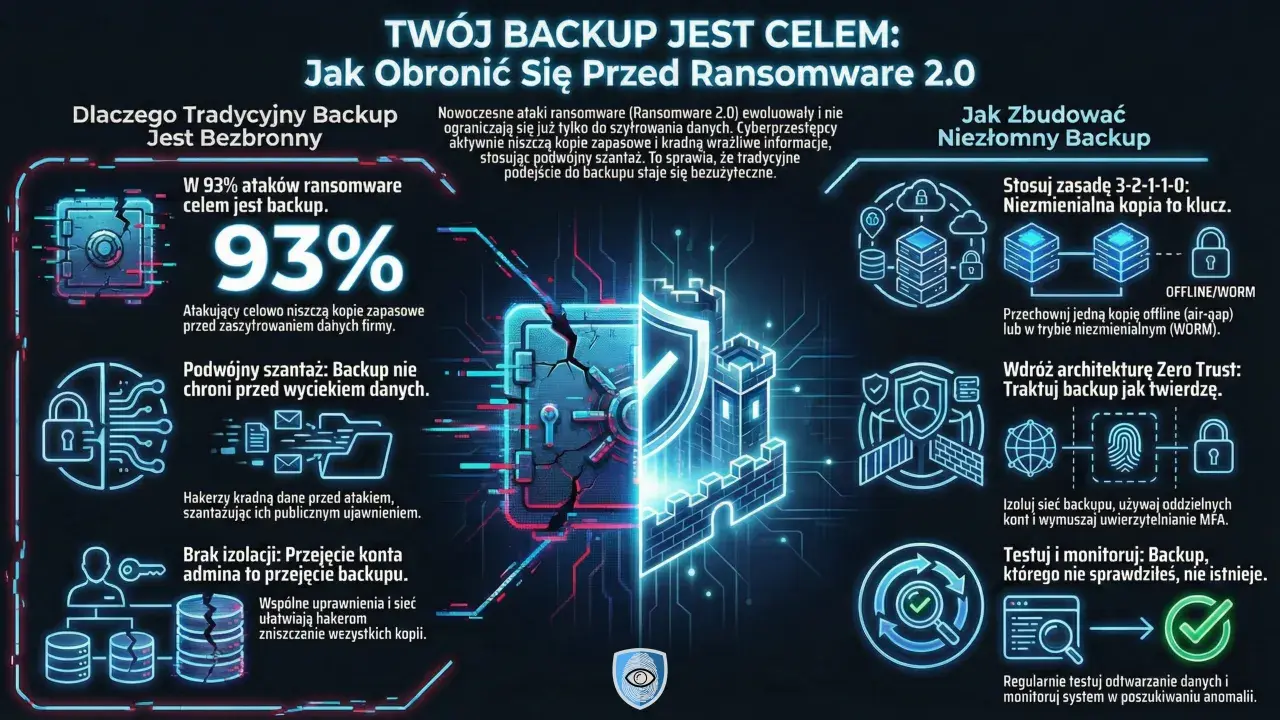

Podwójne wymuszenie: Dlaczego kradzież danych była równie ważna co ich szyfrowanie?

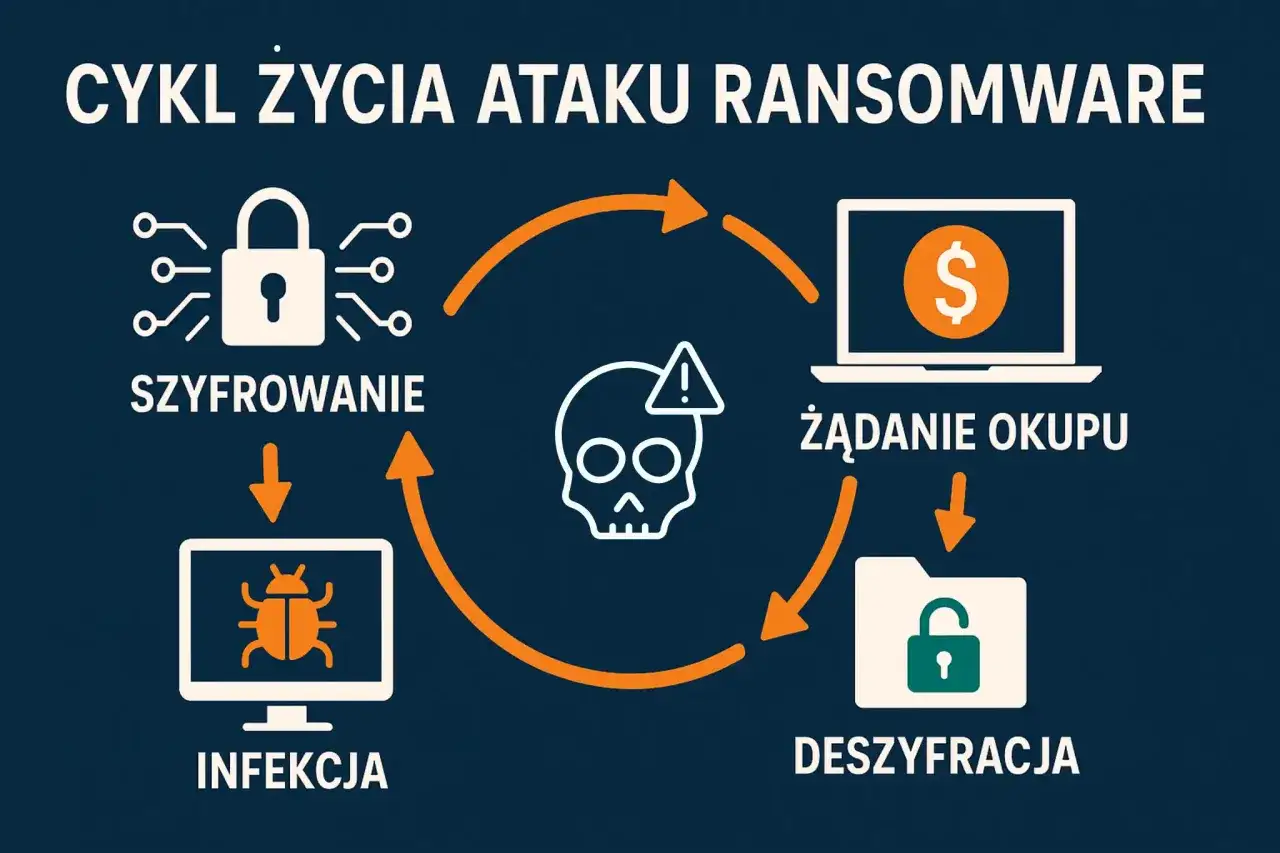

Jedną z najbardziej odrażających, ale jednocześnie niezwykle skutecznych taktyk stosowanych przez Conti było podwójne wymuszenie. Nie wystarczało im już samo zaszyfrowanie danych ofiary, co samo w sobie stanowiło ogromne zagrożenie. Przestępcy zaczęli również systematycznie kraść wrażliwe dane z systemów ofiar przed rozpoczęciem procesu szyfrowania. Następnie grozili publicznym ujawnieniem tych skradzionych informacji, jeśli żądany okup nie zostanie zapłacony. Ta dodatkowa presja znacząco zwiększała skuteczność ich ataków. Ofiary, które mogłyby rozważyć odtworzenie danych z kopii zapasowych, teraz musiały zmierzyć się z ryzykiem ujawnienia tajemnic firmowych, danych klientów, informacji medycznych czy innych poufnych materiałów, co często skłaniało je do ulegnięcia żądaniom cyberprzestępców.

Struktura korporacyjna w świecie cyberprzestępczości: Role, rekrutacja i zarobki w Conti

To, co odróżniało Conti od wielu innych grup cyberprzestępczych, to niemal korporacyjna struktura organizacji. Dzięki informacjom ujawnionym w ramach "Conti Leaks", badacze bezpieczeństwa uzyskali bezprecedensowy wgląd w wewnętrzne funkcjonowanie grupy. Okazało się, że Conti działało w sposób wysoce zorganizowany, z jasno określonymi rolami i obowiązkami. W grupie funkcjonowali deweloperzy tworzący i udoskonalający oprogramowanie, testerzy sprawdzający jego działanie, negocjatorzy prowadzący rozmowy z ofiarami, specjaliści od rekrutacji (HR) dbający o pozyskiwanie nowych talentów, a także analitycy OSINT (Open Source Intelligence) zbierający informacje o potencjalnych celach. Rekrutacja odbywała się często poprzez fora dark web lub polecenia od istniejących członków. Zarobki były oczywiście wysokie, a podział zysków zależał od roli i wkładu danego członka w operację. Ta profesjonalizacja ich przestępczego przedsięwzięcia sprawiła, że Conti stało się niezwykle trudnym przeciwnikiem do zwalczenia.

Techniczny warsztat ataku: Jak Conti przejmowało kontrolę nad systemami?

Krok po kroku: Od phishingu i TrickBota do całkowitego zaszyfrowania sieci

Typowy atak przeprowadzany przez Conti był starannie zaplanowanym procesem, który można podzielić na kilka kluczowych etapów. Zazwyczaj zaczynało się od uzyskania początkowego dostępu do sieci ofiary. Najczęstszymi wektorami były ataki spear-phishing, czyli wyrafinowane wiadomości e-mail skierowane do konkretnych pracowników, mające na celu nakłonienie ich do kliknięcia w złośliwy link lub otwarcie zainfekowanego załącznika. Inną popularną metodą było wykorzystanie słabo zabezpieczonych protokołów pulpitu zdalnego (RDP). Po uzyskaniu pierwszego punktu zaczepienia, Conti wdrażało złośliwe oprogramowanie, często wykorzystując do tego popularne narzędzia takie jak TrickBot lub BazarLoader, które służyły jako "drzwi" do dalszej infekcji. Następnie przestępcy przeprowadzali ruch boczny w sieci, czyli przemieszczali się między systemami, aby uzyskać jak najszerszy dostęp i eskalować swoje uprawnienia. Dopiero po osiągnięciu celu i przejęciu kontroli nad kluczowymi zasobami, rozpoczynał się etap szyfrowania danych, często poprzedzony kradzieżą wrażliwych informacji.

Narzędzia zniszczenia: Rola Cobalt Strike i innych legalnych programów w arsenale grupy

Jednym z bardziej niepokojących aspektów działalności Conti było wykorzystywanie przez nich legalnych narzędzi, które są powszechnie stosowane przez specjalistów ds. bezpieczeństwa IT do testów penetracyjnych. Najlepszym przykładem jest Cobalt Strike platforma zaprojektowana do symulowania ataków i identyfikowania luk w zabezpieczeniach. Cyberprzestępcy wykorzystywali ją jednak do swoich złośliwych celów, między innymi do przeprowadzania ruchu bocznego w sieci ofiary, wykonywania poleceń na zainfekowanych systemach czy ukrywania swojej obecności. Oprócz Cobalt Strike, w arsenale Conti znajdowały się również inne narzędzia, które mogły być wykorzystywane do rozpoznania sieci, kradzieży danych uwierzytelniających (np. za pomocą Mimikatz) czy do obchodzenia zabezpieczeń antywirusowych. Wykorzystanie tych legalnych narzędzi utrudniało obrońcom odróżnienie złośliwej aktywności od legalnych działań administratorów systemów.

Dlaczego Conti było tak szybkie? Analiza wielowątkowego mechanizmu szyfrowania

Szybkość, z jaką oprogramowanie Conti potrafiło zaszyfrować duże ilości danych, była jednym z jego najbardziej przerażających aspektów technicznych. Kluczem do tej wydajności był zaawansowany, wielowątkowy mechanizm szyfrowania. Oprogramowanie Conti wykorzystywało do 32 wątków logicznych jednocześnie do przeprowadzania procesu szyfrowania plików. Każdy wątek mógł pracować nad innym plikiem lub fragmentem danych, co znacząco przyspieszało cały proces. Do szyfrowania wykorzystywany był algorytm AES-256, który jest powszechnie uważany za bardzo bezpieczny i trudny do złamania. Połączenie silnego szyfrowania z możliwością równoległego przetwarzania przez wiele wątków sprawiało, że Conti było w stanie sparaliżować nawet bardzo rozległe sieci w ciągu zaledwie kilku godzin, minimalizując czas, jaki ofiara miała na reakcję i potencjalne powstrzymanie ataku.

Najgłośniejsze ofiary: Kiedy świat wstrzymał oddech

Studium przypadku: Paraliż rządu Kostaryki i żądanie zmiany władzy

Jednym z najbardziej szokujących ataków przeprowadzonych przez Conti był ten wymierzony w rząd Kostaryki, który rozpoczął się w maju 2022 roku. Skala i wpływ tego ataku były bezprecedensowe. Przestępcy sparaliżowali kluczowe systemy rządowe, w tym te odpowiedzialne za finanse, podatki i handel zagraniczny. Atak doprowadził do poważnych zakłóceń w funkcjonowaniu państwa i wywołał kryzys gospodarczy. Co więcej, w trakcie negocjacji, Conti wysunęło żądanie nie tylko zapłaty okupu, ale wręcz zmiany władzy w kraju. Ten polityczny wymiar ataku podkreślił, jak daleko posunęli się cyberprzestępcy, próbując wykorzystać swoje techniczne możliwości do wpływania na politykę państw. Konsekwencje tego ataku były odczuwalne przez długi czas, a Kostaryka musiała zmierzyć się z ogromnymi wyzwaniami związanymi z odbudową i zabezpieczeniem swoich systemów.

Atak na irlandzką służbę zdrowia (HSE) – kryzys humanitarny wywołany kodem

W maju 2021 roku irlandzka Narodowa Służba Zdrowia (Health Service Executive - HSE) padła ofiarą ataku ransomware przeprowadzonego przez grupę Conti. Skutki tego ataku były katastrofalne i miały wymiar czysto humanitarny. Szyfrowanie danych doprowadziło do paraliżu systemów informatycznych, co skutkowało odwołaniem tysięcy wizyt lekarskich, operacji i badań. Pacjenci byli zmuszeni do korzystania z alternatywnych, często mniej efektywnych metod leczenia, a personel medyczny musiał wracać do papierowych dokumentacji, co znacząco spowolniło pracę i zwiększyło ryzyko błędów. Atak na HSE był bolesnym przypomnieniem o tym, jak kruche są systemy opieki zdrowotnej w obliczu cyberataków i jak realne, ludzkie życie może być zagrożone przez działania cyberprzestępców.

Czy polskie firmy i instytucje były na celowniku Conti?

Chociaż szczegółowe publiczne doniesienia o konkretnych atakach Conti na polskie firmy i instytucje są rzadsze, należy podkreślić, że Conti celowało w organizacje na całym świecie, a Polska, jako kraj rozwinięty gospodarczo i technologicznie, z pewnością znajdowała się na ich radarze. Grupa ta była znana z globalnego zasięgu i nie ograniczała swoich działań do konkretnych regionów. Warto pamiętać, że wiele ataków ransomware pozostaje nieujawnionych publicznie z różnych powodów firmy często obawiają się utraty reputacji, problemów prawnych lub po prostu nie chcą informować konkurencji o swoich słabych punktach. Dlatego też, nawet jeśli nie ma głośnych doniesień, należy zakładać, że polskie organizacje również mogły być celem Conti, a zagrożenie było uniwersalne i wymagało stałej czujności.

Początek końca: Jak polityka doprowadziła do upadku cybergangu

Fatalna decyzja: Poparcie dla inwazji na Ukrainę jako punkt zapalny

W lutym 2022 roku, wkrótce po rozpoczęciu rosyjskiej inwazji na Ukrainę, grupa Conti opublikowała publiczne oświadczenie, w którym wyraziła swoje poparcie dla działań Kremla. Ta decyzja okazała się fatalna w skutkach i stanowiła początek końca dla organizacji. W obliczu międzynarodowego potępienia agresji, poparcie dla niej przez tak dużą i wpływową grupę cyberprzestępczą wywołało ogromne kontrowersje. Co ważniejsze, wewnątrz samej grupy doszło do głębokiego podziału. Wielu członków Conti miało ukraińskie korzenie lub sympatyzowało z Ukrainą, co doprowadziło do wewnętrznych konfliktów i napięć. Ten polityczny wybór stał się punktem zapalnym, który podważył spójność i jedność grupy.

"Conti Leaks": Co ujawniły dziesiątki tysięcy wewnętrznych logów i dlaczego to skarb dla analityków?

Bezpośrednią konsekwencją wewnętrznych podziałów wywołanych poparciem dla inwazji na Ukrainę było "Conti Leaks". Wkrótce po kontrowersyjnym oświadczeniu, anonimowy ukraiński badacz bezpieczeństwa (prawdopodobnie jeden z członków grupy, który sprzeciwił się jej politycznym deklaracjom) opublikował ogromny zbiór danych pochodzących z wewnętrznych serwerów Conti. Ujawniono dziesiątki tysięcy wiadomości czatu, logów operacyjnych, fragmentów kodu źródłowego i dokumentacji. Te dane stanowiły bezcenny skarb dla analityków cyberbezpieczeństwa i organów ścigania. Po raz pierwszy uzyskali oni tak szczegółowy, "z pierwszej ręki" wgląd w wewnętrzne funkcjonowanie, strukturę organizacyjną, metody rekrutacji, finanse, a nawet codzienne operacje tak potężnej grupy przestępczej. Wyciek ten ujawnił m.in. szczegóły dotyczące ról poszczególnych członków, ich zarobków, a także wewnętrzne dyskusje na temat strategii i celów.

Oficjalne rozwiązanie grupy – strategiczny manewr czy rzeczywisty koniec?

W maju 2022 roku, po ujawnieniu "Conti Leaks" i ataku na Kostarykę, grupa oficjalnie ogłosiła zakończenie swojej działalności. Infrastruktura Conti została zamknięta, a jej członkowie mieli rozproszyć się i rozpocząć nowe operacje. Jednak wielu ekspertów ds. cyberbezpieczeństwa jest zgodnych co do tego, że było to raczej strategiczne posunięcie niż faktyczny koniec działalności. W obliczu zwiększonej presji ze strony organów ścigania i negatywnego rozgłosu, rozwiązanie grupy mogło być próbą zatarcia śladów, uniknięcia odpowiedzialności i umożliwienia członkom rebrandingu pod nowymi szyldami. Zamiast zniknąć, członkowie Conti prawdopodobnie połączyli siły z innymi grupami lub założyli nowe, wykorzystując zdobyte doświadczenie i zasoby.

Dziedzictwo Conti: Duch, który wciąż straszy w sieci

Black Basta, Karakurt, Quantum: Poznaj spadkobierców metod i członków Conti

Chociaż grupa Conti oficjalnie zakończyła działalność, jej dziedzictwo jest wciąż żywe i aktywne w świecie cyberprzestępczości. Wielu członków i zasobów Conti zostało wchłoniętych przez inne, nowo powstałe grupy ransomware. Do najbardziej znanych spadkobierców Conti należą Black Basta, Karakurt oraz Quantum. Te nowe operacje kontynuują stosowanie podobnych taktyk, technik i procedur (TTPs), które były charakterystyczne dla Conti. Często wykorzystują one te same narzędzia, a nawet zatrudniają tych samych operatorów. Ta ciągłość działania pokazuje, że rozbicie pojedynczej grupy ransomware niekoniecznie oznacza koniec zagrożenia, a raczej jego transformację i ewolucję. Nowe grupy, czerpiąc z doświadczeń Conti, stają się jeszcze trudniejszymi przeciwnikami.

Ewolucja taktyk: Czego nauczyliśmy się z operacji Conti i jak to wpływa na dzisiejsze cyberbezpieczeństwo?

Historia Conti dostarczyła branży cyberbezpieczeństwa bezcennych lekcji. Model Ransomware-as-a-Service (RaaS) udowodnił swoją skuteczność w skalowaniu działalności przestępczej, co wymusiło na obrońcach konieczność monitorowania nie tylko samych operatorów, ale także dostawców infrastruktury. Taktyka podwójnego wymuszenia stała się standardem w wielu atakach, zmuszając firmy do rozwijania strategii ochrony danych i zarządzania incydentami uwzględniających ryzyko wycieku informacji. Szybkość ataków, wynikająca z zaawansowanych technik szyfrowania, podkreśliła potrzebę posiadania sprawnego i szybkiego planu reagowania na incydenty. Profesjonalizacja i niemal korporacyjna struktura grup takich jak Conti pokazały, że cyberprzestępczość ewoluuje w kierunku bardziej zorganizowanych i dochodowych przedsięwzięć. Te lekcje bezpośrednio wpływają na dzisiejsze strategie cyberbezpieczeństwa, koncentrujące się na prewencji, szybkiej detekcji, skutecznym reagowaniu i ciągłym doskonaleniu mechanizmów obronnych.Jak skutecznie chronić organizację przed zagrożeniami nowej generacji?

Prewencja to podstawa: Szkolenia pracowników i zaawansowana higiena cyfrowa

Najlepszą obroną przed atakami ransomware, w tym tymi inspirowanymi przez Conti, jest silna prewencja. Kluczowe jest regularne szkolenie pracowników z zakresu rozpoznawania prób phishingu, zasad tworzenia silnych i unikalnych haseł oraz znaczenia uwierzytelniania wieloskładnikowego (MFA). Wdrożenie polityki regularnych aktualizacji oprogramowania na wszystkich urządzeniach jest absolutnie niezbędne, ponieważ luki w zabezpieczeniach są często wykorzystywane jako wektor ataku. Ogólne zasady higieny cybernetycznej, takie jak ostrożność przy otwieraniu załączników i klikaniu w linki, a także unikanie korzystania z niezaufanych sieci Wi-Fi, stanowią podstawę bezpiecznego funkcjonowania w cyfrowym świecie.- Regularne szkolenia pracowników z zakresu cyberbezpieczeństwa.

- Wdrożenie polityki silnych haseł i ich regularnej zmiany.

- Obowiązkowe stosowanie uwierzytelniania wieloskładnikowego (MFA).

- Cykliczne aktualizacje systemów operacyjnych i aplikacji.

- Ostrożność przy otwieraniu nieznanych załączników i klikaniu w podejrzane linki.

- Stosowanie rozwiązań antywirusowych i antymalware renomowanych dostawców.

Technologiczna tarcza: Rola systemów EDR/XDR, segmentacji sieci i niezmiennych kopii zapasowych

Poza środkami prewencyjnymi, kluczowe są również zaawansowane rozwiązania technologiczne. Systemy EDR (Endpoint Detection and Response) oraz XDR (Extended Detection and Response) oferują zaawansowane możliwości wykrywania i reagowania na zagrożenia w czasie rzeczywistym, analizując zachowania na punktach końcowych i w całej infrastrukturze sieciowej. Segmentacja sieci jest kolejnym ważnym elementem pozwala na ograniczenie ruchu bocznego, czyli rozprzestrzeniania się infekcji wewnątrz sieci, izolując potencjalnie zainfekowane segmenty. Niezmienne kopie zapasowe (immutable backups) stanowią ostatnią linię obrony. Dane te są przechowywane w sposób uniemożliwiający ich modyfikację lub usunięcie przez ransomware, co gwarantuje możliwość ich odtworzenia nawet po najbardziej destrukcyjnym ataku.

- Implementacja systemów EDR/XDR do proaktywnego wykrywania i reagowania na zagrożenia.

- Segmentacja sieci w celu ograniczenia zasięgu potencjalnych ataków.

- Regularne tworzenie niezmiennych (immutable) kopii zapasowych kluczowych danych.

- Stosowanie zapór sieciowych (firewall) i systemów wykrywania intruzów (IDS/IPS).

- Monitorowanie ruchu sieciowego w poszukiwaniu anomalii i podejrzanych aktywności.

Przeczytaj również: Program antywirusowy na komputer - Czy Twój jest wystarczający?

Masz incydent – co robić? Kluczowe elementy planu reagowania (Incident Response)

Nawet najlepiej zabezpieczone organizacje mogą paść ofiarą ataku. Dlatego kluczowe jest posiadanie dobrze opracowanego i przećwiczonego planu reagowania na incydenty (Incident Response Plan). Plan ten powinien obejmować jasno określone procedury na każdym etapie reakcji: od wykrycia incydentu, przez jego powstrzymanie i eliminację, aż po odzyskiwanie systemów i analizę po incydencie. Gotowość i szybkość działania są kluczowe w minimalizowaniu szkód. Jasno zdefiniowane role i odpowiedzialności w zespole reagowania, a także regularne ćwiczenia symulujące różne scenariusze ataków, pozwalają na skuteczne zarządzanie kryzysowe i szybsze przywrócenie normalnego funkcjonowania organizacji.

- Wykrycie incydentu: Szybkie zidentyfikowanie niepokojących sygnałów i potwierdzenie ataku.

- Powstrzymanie incydentu: Izolacja zainfekowanych systemów i zapobieganie dalszemu rozprzestrzenianiu się zagrożenia.

- Eliminacja zagrożenia: Usunięcie złośliwego oprogramowania i zabezpieczenie luk, które umożliwiły atak.

- Odzyskiwanie systemów: Przywrócenie działania systemów i danych z kopii zapasowych.

- Analiza po incydencie: Dokładne zbadanie przyczyn i przebiegu ataku w celu wyciągnięcia wniosków i usprawnienia zabezpieczeń.