Zrozumienie wektorów ataku to fundament skutecznej obrony przed cyberzagrożeniami

- Wektor ataku to ścieżka, którą cyberprzestępcy uzyskują nieautoryzowany dostęp do systemów i danych.

- Powierzchnia ataku to suma wszystkich możliwych wektorów, a jej minimalizacja jest kluczowa dla bezpieczeństwa.

- Wektory dzielą się na aktywne (np. malware) i pasywne (np. inżynieria społeczna), różniące się sposobem działania i wykrywalnością.

- Najczęstsze wektory to phishing, luki w oprogramowaniu, skompromitowane dane uwierzytelniające oraz inżynieria społeczna.

- Skuteczna ochrona wymaga kompleksowych strategii, w tym szkoleń, zarządzania podatnościami i silnych zabezpieczeń uwierzytelniania.

- Nowe technologie, takie jak AI czy IoT, wprowadzają nowe, dynamicznie ewoluujące wektory ataku.

Czym jest wektor ataku i dlaczego musisz go zrozumieć, by chronić firmę?

W dzisiejszym, coraz bardziej zdigitalizowanym świecie, zagrożenia cybernetyczne stanowią realne i stale ewoluujące ryzyko dla każdej organizacji. Zrozumienie podstawowych mechanizmów tych zagrożeń, takich jak wektory ataku, jest absolutnie fundamentalne dla skutecznego budowania odporności cyfrowej i ochrony cennych zasobów firmy. Bez tej wiedzy, nawet najlepsze zabezpieczenia mogą okazać się niewystarczające.

Definicja dla początkujących: wektor ataku jako "droga" cyberprzestępcy

Wyobraź sobie, że Twoja firma to zamek, a dane i systemy to skarby w jego wnętrzu. Wektor ataku to po prostu konkretna metoda lub ścieżka, którą cyberprzestępca złodziej wykorzystuje, aby dostać się do tego zamku bez Twojej zgody i przeprowadzić swoje złośliwe działania. To właśnie ta "droga" czy "kanał", którym atakujący dociera do celu, aby wykraść informacje, zaszyfrować dane lub zakłócić działanie Twojej organizacji.

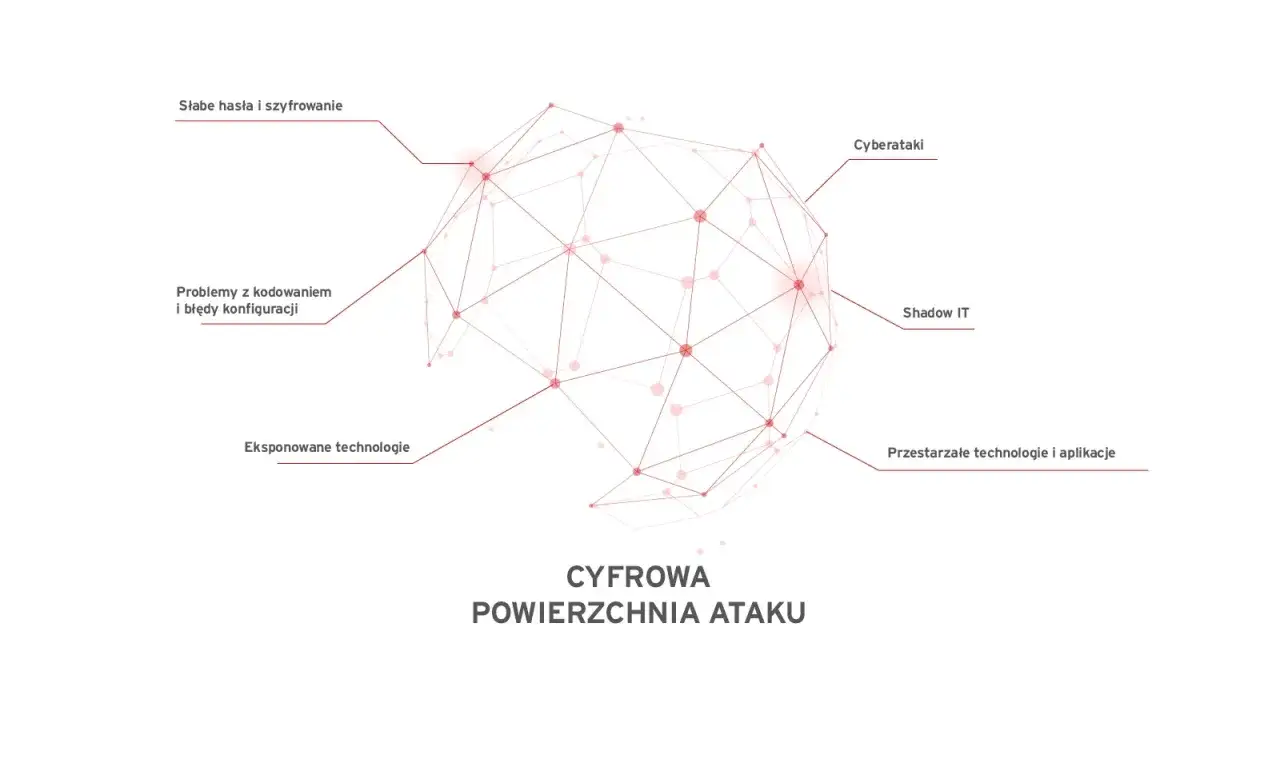

Wektor ataku a powierzchnia ataku – poznaj kluczową różnicę

Często używa się zamiennie pojęć "wektor ataku" i "powierzchnia ataku", jednak istnieje między nimi istotna różnica. Wektor ataku to pojedyncza metoda lub ścieżka, podczas gdy powierzchnia ataku to suma wszystkich możliwych wektorów, przez które atakujący może uzyskać dostęp do zasobów organizacji. Pomyśl o tym jak o wszystkich potencjalnych punktach wejścia do zamku drzwiach, oknach, a może nawet tajnych przejściach. Im większa jest ta powierzchnia, tym więcej potencjalnych "dróg" dla atakującego, a co za tym idzie, tym większe ryzyko naruszenia bezpieczeństwa.

Aktywne vs pasywne wektory ataku: Czym się różni głośny włam od cichej infiltracji?

Wektory ataku można podzielić na dwie główne kategorie, które różnią się sposobem działania i wykrywalnością. Pierwszą z nich są aktywne wektory ataku. Polegają one na bezpośredniej próbie naruszenia systemu, jego modyfikacji lub uszkodzenia. Są one stosunkowo łatwiejsze do wykrycia, ponieważ zazwyczaj zakłócają normalne działanie organizacji, powodując widoczne problemy. Klasycznymi przykładami są ataki z użyciem złośliwego oprogramowania (malware), które uszkadza pliki, lub ataki typu DDoS (Distributed Denial of Service), które przeciążają serwery, uniemożliwiając dostęp do usług.

Z drugiej strony mamy pasywne wektory ataku. Te metody skupiają się na monitorowaniu i przechwytywaniu danych bez bezpośredniego wpływu na działanie systemów. Ich główną zaletą dla atakującego jest właśnie trudność w wykryciu. Ofiara często nie zdaje sobie sprawy, że jej dane są podsłuchiwane lub kopiowane. Najlepszymi przykładami pasywnych wektorów są inżynieria społeczna, gdzie atakujący manipuluje ludźmi, oraz ataki typu man-in-the-middle, gdzie podsłuchiwana jest komunikacja między dwiema stronami.

Najgroźniejsze ścieżki cyberataków – przegląd najpopularniejszych wektorów

Cyberprzestępcy nieustannie poszukują najskuteczniejszych sposobów na infiltrację systemów. Choć wachlarz ich metod jest szeroki, istnieje kilka wektorów ataku, które cieszą się szczególną popularnością ze względu na swoją skuteczność i relatywną łatwość wykorzystania. Zrozumienie tych konkretnych ścieżek jest kluczowe dla budowania skutecznej obrony, ponieważ pozwalają one ukierunkować wysiłki zabezpieczeniowe tam, gdzie ryzyko jest największe.

Phishing i Spear Phishing: Gdy e-mail staje się bronią

Phishing to jeden z czołowych i najbardziej wszechobecnych wektorów ataku. Polega on na wysyłaniu spreparowanych wiadomości e-mail, które na pierwszy rzut oka wyglądają jak legalne komunikaty od zaufanych instytucji (np. banku, firmy kurierskiej, portalu społecznościowego). Celem jest nakłonienie odbiorcy do podania poufnych danych, takich jak hasła, numery kart kredytowych, lub do pobrania złośliwego oprogramowania poprzez kliknięcie w zainfekowany link lub otwarcie załącznika. Szczególnie niebezpieczny jest spear phishing, czyli jego ukierunkowana odmiana, gdzie atak jest spersonalizowany pod konkretną osobę lub organizację, co znacząco zwiększa jego wiarygodność i skuteczność.

Złośliwe oprogramowanie (Malware/Ransomware): Ukryte zagrożenie w załącznikach i linkach

Złośliwe oprogramowanie, czyli malware, to szeroka kategoria wektorów ataku obejmująca różnego rodzaju szkodliwe programy. Mogą one przybierać formę wirusów, trojanów, spyware, a także niezwykle groźnego ransomware. Ransomware szyfruje dane ofiary, czyniąc je niedostępnymi, a następnie żąda okupu za ich odblokowanie. Malware jest często dostarczane poprzez zainfekowane załączniki w e-mailach, złośliwe linki prowadzące do spreparowanych stron internetowych lub poprzez wykorzystanie luk w zabezpieczeniach oprogramowania.

Skompromitowane hasła i dane uwierzytelniające: Główne wrota do Twoich systemów

Jednym z najprostszych, a zarazem najskuteczniejszych sposobów na uzyskanie nieautoryzowanego dostępu do systemów są skompromitowane hasła i dane uwierzytelniające. Atakujący wykorzystują różne metody, aby je zdobyć. Mogą to być ataki siłowe (brute-force), gdzie próbują odgadnąć hasło metodą prób i błędów, lub wykorzystują dane, które wyciekły z innych serwisów internetowych. Słabe, łatwe do odgadnięcia lub ponownie używane hasła stanowią łatwy cel, który otwiera cyberprzestępcom drzwi do Twoich najcenniejszych zasobów.

Niezabezpieczony zdalny pulpit (RDP): Otwarte drzwi dla atakujących

Protokół zdalnego pulpitu (RDP) jest niezwykle użytecznym narzędziem pozwalającym na zdalne zarządzanie komputerami i serwerami. Niestety, jeśli nie jest odpowiednio zabezpieczony, staje się atrakcyjnym wektorem dla cyberprzestępców. Atakujący, którzy zdobędą skompromitowane dane uwierzytelniające, często próbują logować się do systemów właśnie przez RDP. Niezabezpieczony lub słabo chroniony dostęp przez RDP może umożliwić atakującym pełną kontrolę nad zainfekowanym systemem, prowadząc do kradzieży danych, instalacji malware czy dalszej infiltracji sieci.Luki w oprogramowaniu: Dlaczego brak aktualizacji to proszenie się o kłopoty?

Każde oprogramowanie, od systemów operacyjnych po aplikacje webowe, może zawierać luki w zabezpieczeniach. Cyberprzestępcy aktywnie poszukują tych podatności, zwłaszcza w publicznie dostępnych aplikacjach, takich jak systemy zarządzania treścią (CMS) czy rozwiązania VPN. Brak regularnych aktualizacji sprawia, że te luki pozostają otwarte, stanowiąc "furtkę" dla atakujących, którzy mogą je wykorzystać do uzyskania nieautoryzowanego dostępu, zainstalowania złośliwego oprogramowania lub przejęcia kontroli nad systemem. Dlatego tak ważne jest pilnowanie, aby wszystkie używane aplikacje były zawsze aktualne.

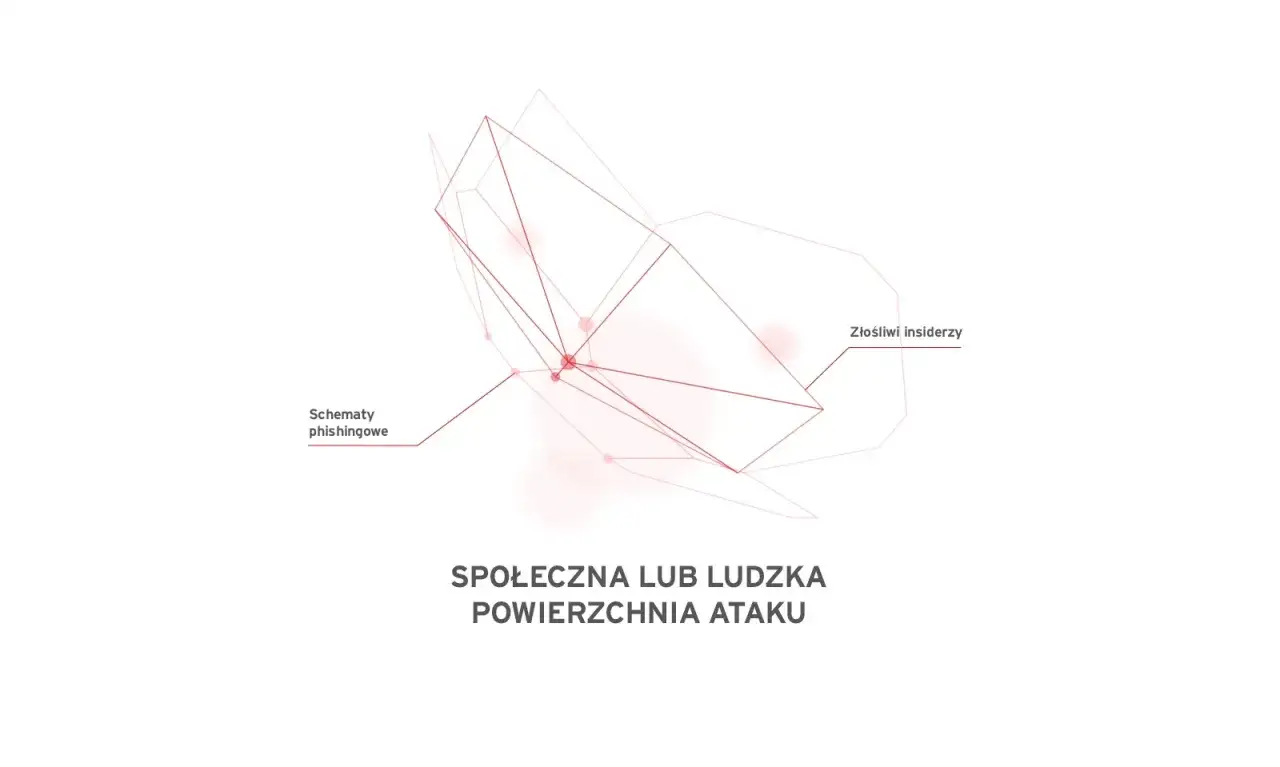

Inżynieria społeczna: Jak hakerzy manipulują Twoimi pracownikami?

Inżynieria społeczna to wektor ataku, który nie celuje w luki techniczne, lecz w ludzką psychikę. Atakujący wykorzystują manipulację, perswazję i psychologiczne sztuczki, aby obejść zabezpieczenia i nakłonić ludzi do wykonania określonych działań na przykład ujawnienia poufnych informacji, kliknięcia w złośliwy link czy przekazania pieniędzy. Techniki takie jak preteksting (tworzenie fałszywego scenariusza), baiting (kuszenie atrakcyjną ofertą) czy quid pro quo (oferowanie czegoś w zamian za informacje) są niezwykle skuteczne, ponieważ bazują na naturalnych ludzkich zachowaniach, takich jak chęć pomocy, ciekawość czy strach.

Ataki na łańcuch dostaw: Kiedy zagrożenie przychodzi od zaufanego partnera

Ataki na łańcuch dostaw to coraz bardziej wyrafinowany wektor, który wykorzystuje zaufanie między firmami a ich dostawcami, partnerami czy podwykonawcami. Zamiast atakować bezpośrednio cel, cyberprzestępcy infiltrują słabsze ogniwo w łańcuchu dostaw, a następnie wykorzystują uzyskany dostęp do przeniknięcia do docelowej organizacji. Nawet jeśli Twoja firma posiada solidne zabezpieczenia, może być zagrożona, jeśli jeden z Twoich partnerów biznesowych padnie ofiarą ataku. To pokazuje, jak ważne jest dbanie o bezpieczeństwo nie tylko własnych systemów, ale także tych, z którymi współpracujesz.Zagrożenie z wewnątrz (Insider Threat): Czy na pewno możesz ufać wszystkim?

Nie wszystkie zagrożenia pochodzą z zewnątrz. Zagrożenia wewnętrzne, znane również jako "insider threats", to działania podejmowane przez obecnych lub byłych pracowników organizacji, które mogą prowadzić do naruszeń bezpieczeństwa. Mogą to być działania celowe, motywowane zemstą lub chęcią zysku, ale często są to również nieświadome błędy ludzkie, takie jak zgubienie służbowego laptopa, kliknięcie w phishingowy link czy niewłaściwe udostępnianie danych. Niezależnie od intencji, zagrożenia wewnętrzne stanowią poważne ryzyko, które wymaga uwagi.

Jak skutecznie zamknąć furtki? Strategie obrony przed kluczowymi wektorami ataku

Zrozumienie wektorów ataku to dopiero pierwszy krok. Kluczem do skutecznej ochrony jest wdrożenie proaktywnych strategii obronnych, które minimalizują ryzyko i utrudniają cyberprzestępcom realizację ich planów. Nie ma jednego magicznego rozwiązania, ale połączenie odpowiednich narzędzi technicznych i procesów, a także świadomości pracowników, może znacząco wzmocnić Twoją postawę bezpieczeństwa.

Obrona przed phishingiem: Rola szkoleń Security Awareness i filtrów poczty

Skuteczna obrona przed phishingiem opiera się na dwóch filarach: technologii i ludziach. Z jednej strony, zaawansowane filtry antyspamowe i antywirusowe dla poczty e-mail są niezbędne do wykrywania i blokowania złośliwych wiadomości, zanim dotrą do odbiorcy. Z drugiej strony, kluczową rolę odgrywają regularne szkolenia z zakresu świadomości bezpieczeństwa (Security Awareness) dla pracowników. Uczą one rozpoznawania prób oszustwa, zgłaszania podejrzanych wiadomości i unikania klikania w niebezpieczne linki czy otwierania załączników. Pracownik świadomy zagrożeń jest najsilniejszą linią obrony.

Zarządzanie hasłami i uwierzytelnianie wieloskładnikowe (MFA) jako fundament bezpieczeństwa

Silne zarządzanie hasłami to absolutna podstawa bezpieczeństwa cyfrowego. Należy promować stosowanie unikalnych, złożonych haseł dla każdego serwisu i korzystać z menedżerów haseł, które pomagają w ich generowaniu i bezpiecznym przechowywaniu. Jednak nawet najsilniejsze hasło może zostać skompromitowane. Dlatego niezbędne jest wdrożenie uwierzytelniania wieloskładnikowego (MFA). MFA dodaje dodatkową warstwę ochrony, wymagając od użytkownika podania co najmniej dwóch różnych form potwierdzenia tożsamości (np. hasła i kodu z aplikacji mobilnej lub SMS-a). Znacząco zwiększa to bezpieczeństwo kont, nawet w przypadku wycieku hasła.

Zarządzanie podatnościami i patch management: Proces, którego nie można ignorować

Luki w oprogramowaniu stanowią jedne z najłatwiejszych wektorów ataku. Aby je wyeliminować, firmy muszą wdrożyć proces zarządzania podatnościami oraz patch management. Oznacza to systematyczne skanowanie systemów w poszukiwawki luk bezpieczeństwa i ich niezwłoczne łatanie poprzez instalowanie dostępnych aktualizacji. Regularne stosowanie poprawek (patchy) jest kluczowe dla eliminowania znanych podatności, zanim zostaną one wykorzystane przez atakujących.

Segmentacja sieci: Jak ograniczyć pole manewru atakującemu?

Segmentacja sieci to strategia polegająca na podziale dużej sieci komputerowej na mniejsze, izolowane segmenty. Jeśli atakujący zdoła przeniknąć do jednego segmentu, segmentacja utrudnia mu dalsze rozprzestrzenianie się po całej infrastrukturze. Pozwala to ograniczyć pole manewru dla cyberprzestępcy i zminimalizować potencjalne szkody. Różne segmenty mogą mieć różne poziomy bezpieczeństwa i dostępności, co pozwala na lepsze zarządzanie ryzykiem.

Zasada najmniejszych uprawnień (PoLP): Ograniczaj dostęp, by minimalizować ryzyko

Zasada najmniejszych uprawnień (Principle of Least Privilege PoLP) to fundamentalna koncepcja bezpieczeństwa, która mówi, że użytkownicy i systemy powinni mieć przyznane tylko te uprawnienia, które są absolutnie niezbędne do wykonywania ich zadań. Oznacza to, że pracownik działu księgowości nie powinien mieć dostępu do plików działu IT, a serwer produkcyjny nie powinien mieć uprawnień do przeglądania danych osobowych klientów. Ograniczanie dostępu minimalizuje potencjalne szkody w przypadku naruszenia bezpieczeństwa konta lub systemu, ponieważ atakujący uzyska dostęp tylko do ograniczonego zestawu zasobów.

Horyzont zagrożeń: Jakie wektory ataku zyskają na znaczeniu w przyszłości?

Krajobraz cyberzagrożeń nieustannie się zmienia, napędzany przez dynamiczny rozwój technologii. To, co dziś jest nowinką, jutro może stać się powszechnym wektorem ataku. Firmy muszą być świadome nadchodzących trendów i przygotować się na nowe, ewoluujące zagrożenia, aby utrzymać swoją cyfrową odporność.

AI jako nowy wektor ataku: Czym jest "prompt injection" i jak się przed nim bronić?

Sztuczna inteligencja (AI) rewolucjonizuje wiele dziedzin, ale jednocześnie otwiera nowe możliwości dla cyberprzestępców. Jednym z pojawiających się wektorów ataku jest tzw. "prompt injection". Polega on na manipulowaniu modelami AI poprzez specjalnie spreparowane zapytania (prompty). Atakujący mogą w ten sposób próbować uzyskać nieautoryzowane informacje, obejść zabezpieczenia lub zmusić system AI do wykonania niepożądanych działań. Obrona przed tym wymaga nie tylko technicznych zabezpieczeń na poziomie modelu, ale także ciągłego monitorowania i analizy interakcji z systemami AI.

Urządzenia IoT i OT: Rosnąca powierzchnia ataku w przemyśle i domu

Internet Rzeczy (IoT) i Technologii Operacyjnych (OT) coraz głębiej przenikają do naszego życia od inteligentnych domów, przez przemysłowe systemy sterowania, po infrastrukturę krytyczną. Niestety, wiele z tych urządzeń jest wdrażanych bez odpowiednich zabezpieczeń, co znacząco zwiększa ogólną powierzchnię ataku dla organizacji. Niezabezpieczone kamery IP, inteligentne termostaty czy systemy sterowania w fabrykach mogą stać się łatwym celem dla cyberprzestępców, którzy mogą je wykorzystać do infiltracji sieci, szpiegowania lub sabotażu.

Ataki na infrastrukturę chmurową: Błędne konfiguracje i ich konsekwencje

Migracja do chmury oferuje wiele korzyści, ale jednocześnie wprowadza nowe wyzwania związane z bezpieczeństwem. Jednym z najczęstszych wektorów ataku w środowiskach chmurowych są błędne konfiguracje. Niewłaściwe ustawienia zabezpieczeń, zbyt szerokie uprawnienia nadane użytkownikom lub aplikacjom, brak szyfrowania danych czy brak odpowiedniego monitorowania mogą prowadzić do poważnych wycieków danych i nieautoryzowanego dostępu. Odpowiedzialność za bezpieczeństwo w chmurze często spoczywa po stronie użytkownika, co wymaga dogłębnej wiedzy i staranności.

Budowanie cyfrowej odporności: Jak myśleć o wektorach ataku strategicznie?

Skuteczne zarządzanie bezpieczeństwem cybernetycznym wykracza poza samo wdrażanie technicznych zabezpieczeń. Wymaga strategicznego podejścia, które uwzględnia ciągłą ewolucję zagrożeń i specyfikę danej organizacji. Myślenie strategiczne o wektorach ataku pozwala budować bardziej holistyczną i odporną postawę bezpieczeństwa.

Od reakcji do proaktywności: Identyfikacja i mapowanie własnych wektorów ataku

Kluczem do budowania silnej obrony jest przejście od podejścia reaktywnego (działanie po wystąpieniu incydentu) do podejścia proaktywnego. Oznacza to aktywne identyfikowanie i mapowanie specyficznych wektorów ataku, które są najbardziej relewantne dla Twojej organizacji. Należy wziąć pod uwagę unikalną powierzchnię ataku, branżę, w której działasz, oraz stosowane technologie. W polskim kontekście do najczęściej atakowanych sektorów należą energetyka, finanse i administracja publiczna. W 2025 roku CERT Polska zarejestrował ponad 260 tysięcy incydentów, z czego wiele wynikało z prostych zaniedbań, a nie skomplikowanych włamań. Skupienie się na eliminacji tych podstawowych, często pomijanych wektorów, może przynieść największe korzyści.

Przeczytaj również: Cisco ISE - Kontrola dostępu - Czy Twoja sieć jest gotowa na Zero Trust?

Plan reagowania na incydenty: Co zrobić, gdy atak się powiedzie?

Nawet przy najlepszych zabezpieczeniach, zawsze istnieje ryzyko, że atak się powiedzie. Dlatego posiadanie solidnego planu reagowania na incydenty jest absolutnie kluczowe. Taki plan powinien szczegółowo określać kroki, które należy podjąć w przypadku naruszenia bezpieczeństwa od detekcji i analizy incydentu, przez jego powstrzymanie i eliminację, aż po odzyskiwanie danych i wyciąganie wniosków na przyszłość. Szybka i skoordynowana reakcja może znacząco zminimalizować szkody, ograniczyć straty finansowe i utratę reputacji, a także pomóc w odbudowie zaufania.