W dzisiejszym świecie, gdzie większość naszego życia przeniosła się do sfery cyfrowej, zrozumienie zagrożeń online jest absolutnie kluczowe. Ten artykuł przybliży Ci konkretne przykłady cyberataków, abyś mógł lepiej rozpoznać pułapki zastawiane przez przestępców i nauczył się, jak skutecznie się przed nimi chronić. Wiedza o tym, jak działają oszuści, to dziś Twoja najskuteczniejsza broń w obronie przed cyfrowymi zagrożeniami.

Najpopularniejsze formy cyberprzestępczości i jak się przed nimi bronić

- Cyberprzestępczość w Polsce dynamicznie rośnie, a oszustwa komputerowe stanowią aż 97% wszystkich incydentów.

- Phishing, smishing i vishing to najczęstsze ataki, wykorzystujące inżynierię społeczną do wyłudzania danych.

- Oszustwa na platformach e-commerce i z użyciem BLIK-a są powszechne, zwłaszcza na portalach sprzedażowych.

- Ransomware szyfruje dane i żąda okupu, dotykając zarówno firmy, jak i osoby prywatne.

- Złośliwe oprogramowanie i kradzież tożsamości to ciche zagrożenia, często wynikające z innych ataków.

- Skuteczna obrona opiera się na czujności, silnych hasłach, weryfikacji dwuetapowej i regularnych aktualizacjach.

Cyberprzestępczość w praktyce: Zobacz, jak działają oszuści w sieci

Internet, choć otwiera przed nami niezliczone możliwości, stał się również areną dla coraz bardziej wyrafinowanych działań przestępczych. Skala cyberzagrożeń rośnie w zastraszającym tempie, a ich konsekwencje mogą być dotkliwe zarówno dla osób prywatnych, jak i dla dużych organizacji. Zrozumienie, jak działają cyberprzestępcy, jest dziś niezbędne dla każdego, kto korzysta z sieci.

Dlaczego znajomość przykładów cyberataków jest dziś ważniejsza niż kiedykolwiek?

Rok 2025 przyniósł w Polsce prawdziwy wysyp cyberzagrożeń. Zespół CERT Polska odnotował rekordową liczbę zgłoszeń aż 658 320, co przełożyło się na 260 783 unikalne incydenty bezpieczeństwa. To wzrost o 152% w porównaniu z poprzednim rokiem! Co więcej, dane te jednoznacznie pokazują, że 97% wszystkich incydentów to oszustwa komputerowe. Te liczby nie są tylko statystyką to sygnał, że zagrożenia w sieci stały się powszechne i dotyczą każdego z nas.

Krótka definicja: Czym jest cyberprzestępstwo i kogo może dotyczyć?

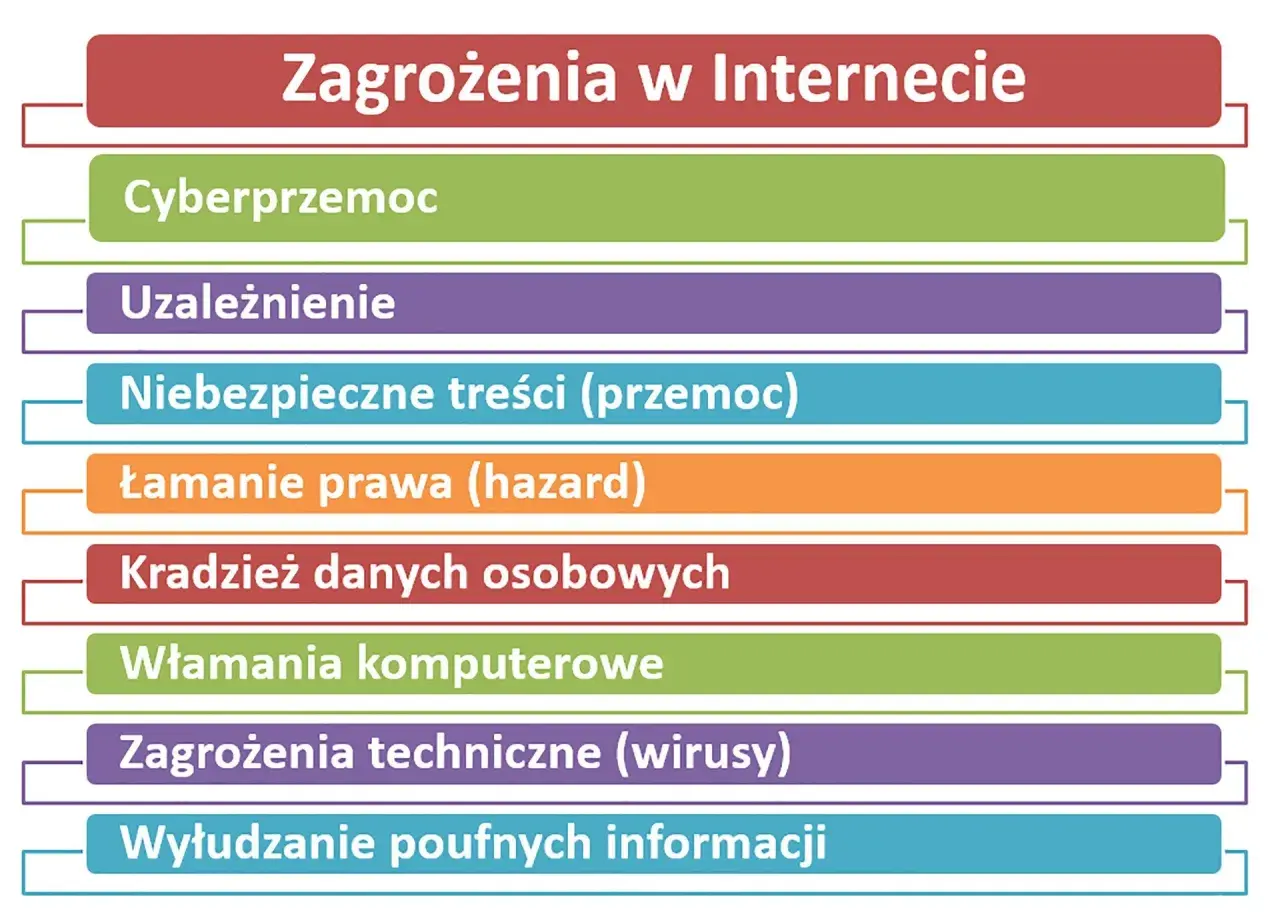

Mówiąc najprościej, cyberprzestępstwo to każde działanie niezgodne z prawem, które jest popełniane przy użyciu internetu lub systemów komputerowych. Może to obejmować szeroki wachlarz czynów od drobnych oszustw po złożone ataki na infrastrukturę. Co istotne, cyberprzestępstwo nie rozróżnia jego ofiarą może paść każdy: osoba prywatna, właściciel małej firmy, a nawet duża korporacja czy instytucja publiczna.

Phishing, Smishing, Vishing: Inżynieria społeczna jako najczęstsza broń przestępców

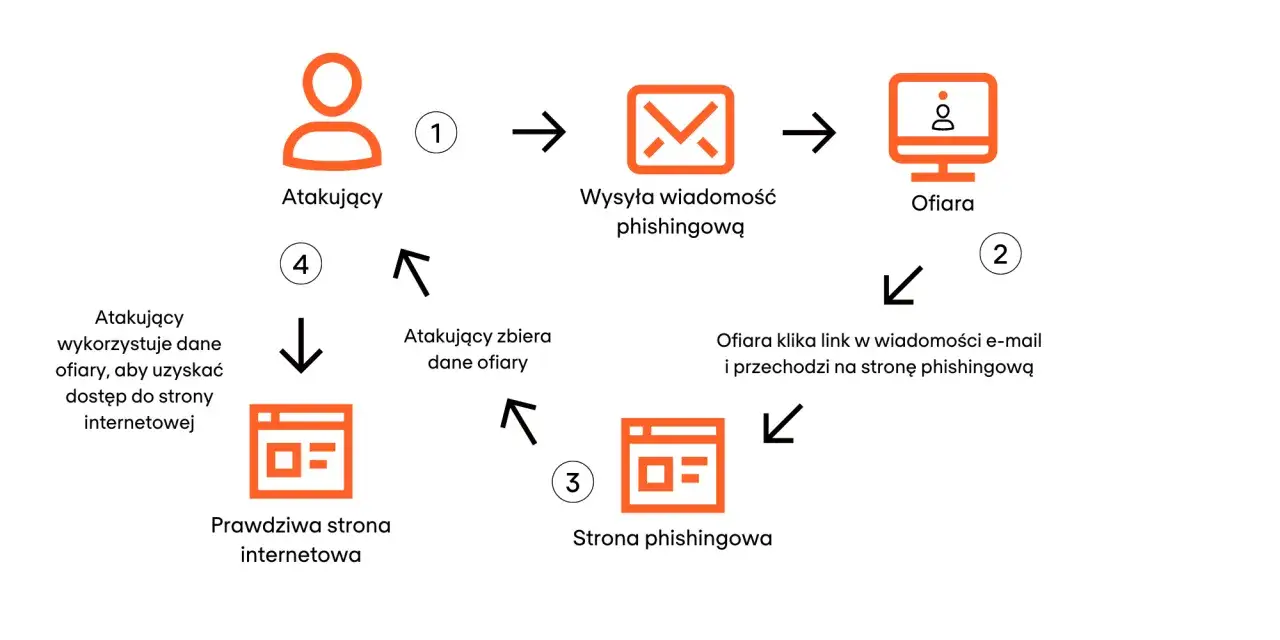

W arsenale cyberprzestępców kluczową rolę odgrywa inżynieria społeczna. To technika polegająca na manipulowaniu ludźmi w celu uzyskania od nich poufnych informacji lub nakłonienia ich do wykonania określonych działań. Trzy najpopularniejsze metody wykorzystujące tę technikę to phishing, smishing i vishing. Choć różnią się kanałem komunikacji, ich cel jest zawsze ten sam: wyłudzenie danych.

Przykład 1: Fałszywe SMS-y od firm kurierskich

Otrzymujesz SMS-a, że Twoja paczka nie może zostać dostarczona z powodu niedopłaty opłaty transportowej? Wiadomość zawiera link do strony, która wygląda jak portal firmy kurierskiej, ale prosi o podanie danych karty płatniczej lub logowanie do bankowości? To klasyczny przykład smishingu (phishing SMS-owy). Przestępcy często podszywają się pod popularne firmy, takie jak InPost czy DHL, licząc na Twoją nieuwagę i pośpiech.

Przykład 2: E-maile od banków o zablokowanych kontach

Podobny mechanizm działa w przypadku phishingu (phishing e-mailowy). Otrzymujesz e-mail rzekomo od swojego banku, informujący o zablokowaniu konta lub podejrzanej transakcji. Aby "odzyskać dostęp" lub "potwierdzić tożsamość", zostajesz przekierowany na fałszywą stronę logowania. Wpisane tam dane trafiają prosto w ręce oszustów. Pamiętaj, bank nigdy nie poprosi Cię o podanie hasła czy pełnych danych karty w e-mailu.

Przykład 3: Telefony od "konsultantów" z ofertami inwestycyjnymi lub informacjami o zagrożeniu

Kolejną metodą jest vishing (voice phishing), czyli phishing głosowy. Dzwoni do Ciebie osoba podająca się za konsultanta bankowego, pracownika firmy inwestycyjnej, a nawet funkcjonariusza policji. Może informować o rzekomym zagrożeniu Twoich środków i proponować "zabezpieczenie" poprzez wykonanie przelewu na specjalne konto, lub namawiać do zainstalowania "bezpiecznego" oprogramia, które w rzeczywistości jest złośliwym kodem. Często celem jest wyłudzenie danych logowania lub nakłonienie do wykonania nieautoryzowanej transakcji.

Jak odróżnić prawdziwą wiadomość od próby oszustwa? Kluczowe sygnały ostrzegawcze

Aby nie paść ofiarą tych ataków, warto zwracać uwagę na kilka sygnałów ostrzegawczych:

- Błędy językowe i stylistyczne: Wiadomości od renomowanych instytucji zazwyczaj są poprawne. Dziwne sformułowania lub literówki mogą świadczyć o fałszerstwie.

- Podejrzane linki: Zawsze sprawdzaj adres URL przed kliknięciem. Najedź kursorem na link, aby zobaczyć rzeczywisty adres. Jeśli wygląda inaczej niż powinien (np. zawiera dodatkowe znaki, literówki), jest to sygnał ostrzegawczy.

- Prośby o pilne działanie: Oszuści często tworzą presję czasu, abyś nie miał chwili na zastanowienie. Komunikaty typu "Twoje konto zostanie zablokowane za 24 godziny" powinny wzbudzić Twoją czujność.

- Nieoczekiwane wiadomości: Czy spodziewałeś się wiadomości od danej firmy lub osoby? Jeśli nie, zachowaj szczególną ostrożność.

- Brak personalizacji: Wiadomości od prawdziwych instytucji często zwracają się do Ciebie po imieniu. Ogólne zwroty typu "Szanowny Kliencie" mogą być podejrzane, choć nie zawsze są jednoznaczne.

- Prośby o dane wrażliwe: Żadna wiarygodna instytucja finansowa ani firma nie poprosi Cię o podanie hasła, numeru PIN, pełnych danych karty płatniczej czy kodu CVV w e-mailu lub SMS-ie.

Oszustwa na platformach e-commerce: Jak nie stracić pieniędzy na OLX, Vinted i Allegro

Popularne platformy sprzedażowe, takie jak OLX, Vinted czy Allegro, to miejsca, gdzie wielu z nas robi zakupy lub sprzedaje niepotrzebne rzeczy. Niestety, stały się one również ulubionym celem oszustów, którzy wykorzystują zaufanie użytkowników do własnych celów.

Przykład 4: Fałszywe linki do odbioru płatności na OLX

Jeden z najczęstszych scenariuszy na portalach ogłoszeniowych. Oszust, podając się za zainteresowanego kupca, kontaktuje się ze sprzedającym i informuje, że dokonał już płatności. Następnie wysyła link do fałszywej strony, która imituje system płatności lub stronę firmy kurierskiej. Celem jest wyłudzenie danych logowania do bankowości internetowej lub danych karty płatniczej, pod pretekstem "potwierdzenia odbioru pieniędzy".

Przykład 5: Wyłudzanie danych do bankowości/kodów BLIK

Podobny mechanizm dotyczy wyłudzania kodów BLIK. Oszust może udawać kupca, który chce zapłacić za przedmiot, ale potrzebuje od sprzedającego kodu BLIK "do odbioru pieniędzy". Sprzedający, wprowadzony w błąd, podaje kod, co skutkuje natychmiastowym przelaniem środków z jego konta na konto oszusta. Innym wariantem jest przejmowanie kont na portalach społecznościowych, a następnie proszenie znajomych ofiary o pilną pożyczkę za pomocą kodu BLIK.

Przykład 6: Fałszywe oferty z ekstremalnie niską ceną – jak nie dać się nabrać na „okazję”?

Jeśli oferta wydaje się zbyt piękna, by była prawdziwa prawdopodobnie tak właśnie jest. Przestępcy często kuszą potencjalnych kupujących ekstremalnie niskimi cenami produktów, które normalnie kosztują znacznie więcej. Po dokonaniu wpłaty (często na niepewne konto lub za pomocą nieodwracalnych metod płatności) towar nigdy nie dociera, a sprzedawca znika. Zawsze sprawdzaj wiarygodność sprzedawcy, czytaj opinie innych użytkowników i korzystaj z bezpiecznych metod płatności oferowanych przez platformę.

Ransomware: Kiedy Twoje dane stają się zakładnikiem cyfrowych porywaczy

Ransomware to rodzaj złośliwego oprogramowania, którego celem jest zaszyfrowanie danych na komputerze ofiary, a następnie żądanie okupu za ich odblokowanie. Ataki te mogą sparaliżować pracę firm i spowodować ogromne straty, a także dotknąć osoby prywatne, które tracą dostęp do swoich cennych plików.

Przykład 7: E-mail z zainfekowanym załącznikiem (np. fakturą), który blokuje dostęp do komputera

Typowy scenariusz ataku ransomware polega na wysłaniu e-maila zawierającego pozornie niewinny załącznik często jest to faktura, rachunek lub dokument o podobnym charakterze. Po otwarciu takiego załącznika, na komputerze ofiary uruchamia się złośliwe oprogramowanie, które rozpoczyna proces szyfrowania plików. Następnie na ekranie pojawia się komunikat żądający zapłaty okupu w określonym terminie, zazwyczaj w kryptowalucie, za klucz deszyfrujący.

Czym grozi atak ransomware i czy płacenie okupu to dobre rozwiązanie?

Konsekwencje ataku ransomware mogą być druzgocące: od utraty dostępu do wszystkich ważnych plików (zdjęć, dokumentów, danych firmowych) po długotrwałe przestoje w działalności firmy i wysokie koszty związane z próbami odzyskania danych. W 2025 roku odnotowano 179 incydentów związanych z ransomware, co stanowi wzrost o 21%. Eksperci i organy ścigania zdecydowanie odradzają płacenie okupu. Nie ma bowiem żadnej gwarancji, że po zapłacie odzyskasz dostęp do swoich danych, a co gorsza finansujesz w ten sposób działalność przestępczą i zachęcasz ich do dalszych ataków.

Złośliwe oprogramowanie i kradzież tożsamości: Ciche zagrożenia o poważnych konsekwencjach

Poza jawnie destrukcyjnymi atakami, istnieją również zagrożenia bardziej podstępne złośliwe oprogramowanie (malware) i kradzież tożsamości. Często są one ze sobą powiązane, a ich skutki mogą być długofalowe i trudne do naprawienia.

Przykład 8: Darmowe aplikacje i programy, które w tle kradną Twoje hasła

Wielu z nas chętnie korzysta z darmowych aplikacji czy programów, pobieranych z nieznanych źródeł. Niestety, część z nich może zawierać ukryte funkcje szpiegujące lub moduły kradnące poufne dane, takie jak hasła do kont bankowych, poczty e-mail czy mediów społecznościowych. W 2025 roku zaobserwowano wzrost liczby incydentów związanych ze złośliwym oprogramowaniem o 81%, a przestępcy coraz skuteczniej wykorzystują sztuczną inteligencję do tworzenia bardziej podstępnych zagrożeń.

Przykład 9: Wyciek danych z serwisu internetowego a ryzyko przejęcia Twoich kont

Kiedy popularny serwis internetowy pada ofiarą ataku i dochodzi do wycieku danych użytkowników, Twoje dane logowania, adres e-mail, a czasem nawet inne informacje osobowe, mogą trafić w niepowołane ręce. Przestępcy wykorzystują te dane do prób przejęcia Twoich kont w innych serwisach, szczególnie jeśli używasz tych samych haseł. To właśnie dlatego tak ważne jest stosowanie unikalnych haseł dla każdej usługi.

Jak wyłudzone dane (PESEL, hasła, skany dowodu) są wykorzystywane przez przestępców?

Wyłudzone dane osobowe to prawdziwe złoto dla cyberprzestępców. Mogą być wykorzystane do wielu celów, takich jak:

- Zaciąganie pożyczek i kredytów na Twoje nazwisko.

- Zakładanie fałszywych kont w serwisach internetowych lub firmach telekomunikacyjnych.

- Popełnianie innych przestępstw w Twoim imieniu, co może prowadzić do poważnych problemów prawnych.

- Szantażowanie ofiary groźbą ujawnienia prywatnych informacji.

Nie tylko Ty jesteś celem: Przykłady ataków na polskie firmy i instytucje

Cyberprzestępczość nie omija również większych graczy na rynku. Firmy i instytucje publiczne, ze względu na posiadane zasoby i dane, są często atrakcyjnymi celami dla zaawansowanych ataków.

Ataki na infrastrukturę krytyczną: Czym mogą skutkować i jak wpływają na życie obywateli?

Ataki na infrastrukturę krytyczną taką jak sieci energetyczne, systemy wodociągowe, placówki medyczne czy transportowe mogą mieć katastrofalne skutki dla całego społeczeństwa. Wyobraźmy sobie paraliż szpitali z powodu awarii systemów komputerowych, brak prądu w milionach domów, czy zakłócenia w dostawie wody. Takie ataki nie tylko powodują straty finansowe, ale mogą bezpośrednio zagrażać życiu i zdrowiu obywateli.

Dezinformacja i ataki na media: Przykład fałszywej depeszy w serwisie informacyjnym

Cyberprzestępcy coraz częściej wykorzystują internet do szerzenia dezinformacji i manipulowania opinią publiczną. Przykładem może być umieszczenie fałszywej depeszy informacyjnej w popularnym serwisie newsowym, która wprowadza odbiorców w błąd co do ważnych wydarzeń politycznych, społecznych czy gospodarczych. Celem jest sianie chaosu, podważanie zaufania do mediów i instytucji, a czasem nawet destabilizacja sytuacji politycznej.

Twoja czujność to najlepsza tarcza: Jak skutecznie bronić się przed cyberprzestępcami

Choć zagrożenia w sieci są realne i stale ewoluują, nie jesteśmy bezbronni. Kluczem do bezpieczeństwa jest połączenie świadomości, ostrożności i stosowania podstawowych zasad higieny cyfrowej.

Zasada ograniczonego zaufania: Dlaczego warto weryfikować każdą prośbę i wiadomość?

Podstawową zasadą, którą powinieneś przyjąć, jest ograniczone zaufanie. Zanim klikniesz w podejrzany link, odpowiesz na niepokojącą wiadomość, podasz dane lub wykonasz przelew, zatrzymaj się na chwilę. Zastanów się, czy prośba jest uzasadniona, czy nadawca jest tym, za kogo się podaje. W razie wątpliwości, skontaktuj się z instytucją lub osobą bezpośrednio, korzystając z oficjalnych kanałów kontaktu, a nie tych podanych w podejrzanej wiadomości.Kluczowe nawyki: Silne hasła, weryfikacja dwuetapowa i regularne aktualizacje

Wdrożenie kilku prostych nawyków znacząco zwiększy Twoje bezpieczeństwo:

- Używaj silnych, unikalnych haseł: Hasło powinno być długie, zawierać kombinację wielkich i małych liter, cyfr oraz znaków specjalnych. Nigdy nie używaj tego samego hasła do wielu kont. Rozważ użycie menedżera haseł.

- Włącz weryfikację dwuetapową (2FA): To dodatkowa warstwa zabezpieczeń, która wymaga nie tylko hasła, ale także drugiego czynnika uwierzytelniającego (np. kodu z SMS, aplikacji uwierzytelniającej, klucza sprzętowego).

- Regularnie aktualizuj oprogramowanie: Producenci systemów operacyjnych i aplikacji regularnie wydają aktualizacje, które łatają luki bezpieczeństwa. Ignorowanie ich sprawia, że Twoje systemy stają się łatwiejszym celem.

- Uważaj na publiczne sieci Wi-Fi: Unikaj logowania się do bankowości czy dokonywania płatności przez niezabezpieczone, publiczne sieci Wi-Fi.

- Rób kopie zapasowe danych: Regularne tworzenie kopii zapasowych ważnych plików na zewnętrznym dysku lub w chmurze ochroni Cię przed utratą danych w przypadku ataku ransomware.

Przeczytaj również: Niebezpieczeństwa w internecie - Jak rozpoznać i skutecznie się chronić?

Co zrobić, gdy padniesz ofiarą ataku? Gdzie zgłosić incydent i jak minimalizować straty?

Jeśli podejrzewasz, że padłeś ofiarą cyberataku, działaj szybko:

- Skontaktuj się z bankiem: Jeśli doszło do nieautoryzowanych transakcji, natychmiast powiadom swój bank, aby zablokować karty i rachunki.

- Zmień hasła: Jeśli podejrzewasz, że Twoje hasła mogły zostać skradzione, zmień je we wszystkich potencjalnie zagrożonych serwisach.

- Zgłoś incydent: Możesz zgłosić incydent do zespołu CERT Polska (Computer Emergency Response Team), który zajmuje się analizą i reagowaniem na zagrożenia w sieci. Warto również rozważyć zgłoszenie sprawy na policję.

- Powiadom bliskich: Jeśli Twoje konto w mediach społecznościowych zostało przejęte, poinformuj znajomych, aby nie dali się oszukać wiadomościom wysyłanym z Twojego profilu.

- Korzystaj z List Ostrzeżeń: Narzędzia takie jak Lista Ostrzeżeń CERT Polska, która w 2025 roku udaremniła 140 milionów prób wejścia na złośliwe witryny, mogą pomóc w prewencji.