W dzisiejszym świecie, gdzie bezpieczeństwo sieciowe jest priorytetem, zrozumienie mechanizmów kontroli dostępu staje się kluczowe dla każdego specjalisty IT. Serwer RADIUS, choć może brzmieć technicznie, jest fundamentalnym elementem zapewniającym solidne fundamenty dla ochrony zasobów firmowych. W tym artykule zagłębimy się w tajniki tego protokołu, wyjaśnimy jego działanie i porównamy dostępne rozwiązania, abyś mógł podjąć świadomą decyzję o jego wdrożeniu.

Kluczowe informacje o serwerze RADIUS i jego zastosowaniach w sieciach firmowych

- Serwer RADIUS to protokół i oprogramowanie do scentralizowanego zarządzania uwierzytelnianiem, autoryzacją i rozliczaniem (AAA).

- Zapewnia wyższy poziom bezpieczeństwa sieci Wi-Fi (WPA2/WPA3-Enterprise) niż hasła współdzielone (PSK).

- Służy do zabezpieczania dostępu do sieci VPN, urządzeń sieciowych (przełączniki, routery) oraz kontroli dostępu w sieciach przewodowych (802.1X).

- W procesie uwierzytelniania biorą udział Suplikant, Uwierzytelniający (NAS) i Serwer RADIUS.

- Popularne implementacje to Microsoft NPS, FreeRADIUS oraz rozwiązania chmurowe (RADIUS-as-a-Service).

- Komunikacja RADIUS odbywa się z użyciem protokołu UDP.

Czym jest serwer RADIUS i dlaczego Twoja firmowa sieć go potrzebuje?

Serwer RADIUS, czyli Remote Authentication Dial-In User Service, to protokół sieciowy i oprogramowanie serwerowe, które stanowi kręgosłup scentralizowanego zarządzania dostępem do zasobów sieciowych. Jego głównym zadaniem jest obsługa procesu AAA Uwierzytelniania (Authentication), Autoryzacji (Authorization) i Rozliczania (Accounting). W dzisiejszych, coraz bardziej złożonych środowiskach sieciowych, gdzie liczba użytkowników i urządzeń stale rośnie, brak centralnego punktu kontroli dostępu staje się poważnym zagrożeniem. Tradycyjne metody, takie jak zarządzanie hasłami na każdym urządzeniu z osobna, są nie tylko nieefektywne, ale przede wszystkim podatne na błędy i ataki. RADIUS rozwiązuje ten problem, oferując spójne i bezpieczne podejście do zarządzania tożsamościami i uprawnieniami w całej infrastrukturze IT.

Koniec z jednym hasłem do Wi-Fi: Wprowadzenie do scentralizowanego zarządzania dostępem

Pamiętasz czasy, gdy w firmie obowiązywało jedno, uniwersalne hasło do sieci Wi-Fi? Z pewnością tak. Było to wygodne, dopóki nie pojawiła się potrzeba zmiany tego hasła, co często wiązało się z koniecznością poinformowania wszystkich pracowników, a także ryzykiem, że stare hasło wycieknie. Wdrożenie RADIUS oznacza odejście od tego modelu. Zamiast jednego, współdzielonego hasła, każdy użytkownik otrzymuje unikalne poświadczenia, które są weryfikowane przez centralny serwer. To nie tylko znacząco podnosi poziom bezpieczeństwa, ale także ułatwia zarządzanie dodawanie nowych użytkowników, usuwanie tych, którzy opuścili firmę, czy resetowanie zapomnianych haseł odbywa się w jednym miejscu. Dzięki temu administratorzy sieci mogą mieć pewność, kto i kiedy uzyskuje dostęp do firmowej infrastruktury bezprzewodowej.

Model AAA w praktyce: Co oznaczają Uwierzytelnianie, Autoryzacja i Rozliczanie?

Model AAA to serce funkcjonalności serwera RADIUS, a zrozumienie jego poszczególnych elementów jest kluczowe dla pełnego wykorzystania potencjału tego rozwiązania. Oto, co oznaczają te pojęcia w praktyce:

- Uwierzytelnianie (Authentication): To pierwszy i najważniejszy krok, polegający na weryfikacji tożsamości użytkownika. Serwer RADIUS sprawdza, czy podane przez użytkownika dane logowania najczęściej login i hasło, ale także certyfikat cyfrowy są poprawne i czy osoba logująca się rzeczywiście jest tym, za kogo się podaje. Przykładem może być sytuacja, gdy pracownik próbuje połączyć się z firmową siecią Wi-Fi; serwer RADIUS weryfikuje jego dane logowania w centralnej bazie użytkowników.

- Autoryzacja (Authorization): Po pomyślnym uwierzytelnieniu, serwer RADIUS określa, do jakich zasobów i usług uwierzytelniony użytkownik ma prawo dostępu. Nie każdy użytkownik powinien mieć taki sam poziom uprawnień. Na przykład, pracownik działu marketingu może mieć dostęp tylko do określonych zasobów sieciowych, podczas gdy pracownik działu IT może potrzebować dostępu do szerszego zakresu urządzeń i usług. Autoryzacja pozwala na precyzyjne definiowanie tych praw, np. poprzez przypisanie użytkownika do konkretnej sieci VLAN, ograniczenie dostępu do określonych serwerów czy zezwolenie na korzystanie tylko z określonych protokołów.

- Rozliczanie (Accounting): Ten element polega na zbieraniu i rejestrowaniu informacji o sesji użytkownika. Dane te są niezwykle cenne z perspektywy audytu, monitorowania wykorzystania zasobów, a także analizy bezpieczeństwa. Przykładem może być zapisywanie czasu rozpoczęcia i zakończenia połączenia użytkownika z siecią, ilości przesłanych danych, czy adresu IP, który został mu przydzielony. Te informacje pozwalają na śledzenie aktywności w sieci, identyfikację potencjalnych nadużyć i optymalizację wykorzystania pasma sieciowego.

RADIUS a bezpieczeństwo: Przewaga nad hasłami współdzielonymi (PSK) w sieciach firmowych

Kiedy mówimy o bezpieczeństwie sieci Wi-Fi, często pojawia się porównanie między WPA2/WPA3-Enterprise, które wykorzystuje protokół RADIUS, a WPA2/WPA3-Personal (PSK), czyli tym, co większość z nas zna jako hasło współdzielone. Różnica jest fundamentalna. W przypadku PSK, wszyscy użytkownicy sieci dzielą jedno hasło. Jeśli to hasło zostanie ujawnione, nawet przypadkowo, cała sieć staje się otwarta dla nieautoryzowanych osób. Co więcej, nie ma możliwości śledzenia, kto konkretnie korzysta z sieci ani ograniczania jego dostępu do konkretnych zasobów. WPA2/WPA3-Enterprise, dzięki RADIUS, przypisuje każdemu użytkownikowi unikalne poświadczenia. Oznacza to, że jeśli jedno konto zostanie skompromitowane, można je natychmiast wyłączyć, nie wpływając na dostęp pozostałych użytkowników. Dodatkowo, RADIUS umożliwia granularne zarządzanie uprawnieniami można na przykład zdefiniować, że pracownicy z działu sprzedaży mają dostęp tylko do serwera CRM, podczas gdy pracownicy techniczni mają szerszy dostęp do infrastruktury sieciowej. To właśnie ta możliwość przypisania indywidualnych poświadczeń i precyzyjnego kontrolowania dostępu sprawia, że rozwiązania oparte na RADIUS są nieporównywalnie bezpieczniejsze dla środowisk firmowych.

Jak działa mechanizm RADIUS? Kluczowe elementy i proces komunikacji

Protokół RADIUS działa w oparciu o prostą, ale skuteczną architekturę klient-serwer. Kluczowymi graczami w tym procesie są urządzenie, które próbuje uzyskać dostęp do sieci (klient RADIUS, znany również jako NAS), oraz centralny serwer RADIUS, który podejmuje decyzje o przyznaniu lub odmowie dostępu. Komunikacja między tymi elementami jest ściśle zdefiniowana i przebiega w kilku etapach, zapewniając bezpieczeństwo i kontrolę nad procesem uwierzytelniania. Zrozumienie tych etapów jest kluczowe dla prawidłowego wdrożenia i zarządzania systemem RADIUS.

Trójka muszkieterów bezpieczeństwa: Rola Suplikanta, Uwierzytelniającego (NAS) i Serwera

W procesie uwierzytelniania w sieciach wykorzystujących protokół RADIUS, kluczową rolę odgrywa trio, które można porównać do trzech muszkieterów dbających o bezpieczeństwo dostępu. Pierwszym z nich jest Suplikant (Supplicant). Jest to oprogramowanie działające na urządzeniu końcowym, takim jak laptop, smartfon czy tablet, które chce uzyskać dostęp do sieci. To właśnie Suplikant inicjuje proces uwierzytelniania, wysyłając żądanie dostępu. Drugim elementem jest Uwierzytelniający (Authenticator), znany również jako NAS (Network Access Server). Jest to urządzenie sieciowe, które pośredniczy w komunikacji między Suplikantem a serwerem RADIUS. Może to być na przykład punkt dostępowy Wi-Fi, przełącznik sieciowy czy serwer VPN. NAS odbiera żądanie od Suplikanta, wysyła je do serwera RADIUS i następnie przekazuje decyzję serwera z powrotem do Suplikanta. Trzecim, a zarazem najważniejszym ogniwem, jest Serwer uwierzytelniania (Authentication Server), czyli właśnie serwer RADIUS. To on przechowuje informacje o użytkownikach i ich poświadczeniach, weryfikuje je i na tej podstawie decyduje, czy udzielić dostępu do sieci. Serwer RADIUS komunikuje się z NAS-em, wysyłając odpowiedzi na żądania uwierzytelnienia, autoryzacji i informacje rozliczeniowe.

Krok po kroku: Jak wygląda proces uwierzytelniania użytkownika w sieci 802.1X?

Proces uwierzytelniania użytkownika w sieci 802.1X z wykorzystaniem serwera RADIUS przebiega w następujący sposób:

- Użytkownik próbuje połączyć się z siecią bezprzewodową lub przewodową. Na jego urządzeniu końcowym uruchamia się Suplikant, który inicjuje żądanie dostępu.

- Uwierzytelniający (NAS), czyli na przykład punkt dostępowy Wi-Fi, odbiera to żądanie. NAS nie weryfikuje bezpośrednio tożsamości użytkownika, ale generuje unikalne dane (np. challenge) i wysyła je do Suplikanta.

- Suplikant, używając danych otrzymanych od NAS-a oraz własnych poświadczeń (np. hasła lub certyfikatu), tworzy odpowiedź i odsyła ją do NAS-a.

- NAS następnie przesyła żądanie uwierzytelnienia wraz z danymi od Suplikanta do Serwera RADIUS. Komunikacja ta odbywa się za pomocą protokołu RADIUS.

- Serwer RADIUS otrzymuje żądanie, sprawdza poświadczenia użytkownika w swojej bazie danych (np. Active Directory, LDAP lub lokalnej).

- Jeśli poświadczenia są poprawne, serwer RADIUS wysyła do NAS-a odpowiedź pozytywną (Access-Accept), która może zawierać dodatkowe informacje, takie jak przydzielony adres IP czy przypisanie do konkretnego VLAN-u. Jeśli poświadczenia są niepoprawne, serwer wysyła odpowiedź negatywną (Access-Reject).

- NAS odbiera odpowiedź od serwera RADIUS i na jej podstawie udziela lub odmawia dostępu Suplikantowi do sieci. W przypadku Access-Accept, NAS może również przekazać Suplikantowi informacje o konfiguracji sieciowej.

Protokoły i porty: Techniczne kulisy komunikacji RADIUS (UDP, porty 1812/1813)

Komunikacja w protokole RADIUS opiera się na protokole UDP (User Datagram Protocol), który jest protokołem bezpołączeniowym. Oznacza to, że dane są wysyłane bez wcześniejszego nawiązywania i potwierdzania połączenia, co czyni go szybszym, ale jednocześnie mniej niezawodnym niż TCP. Standardowo, serwery RADIUS używają dwóch portów UDP: port 1812 jest przeznaczony do komunikacji związanej z uwierzytelnianiem i autoryzacją (Authentication and Authorization), natomiast port 1813 służy do przesyłania informacji rozliczeniowych (Accounting). Warto zaznaczyć, że hasła użytkowników oraz inne wrażliwe dane przesyłane w ramach komunikacji RADIUS są szyfrowane, co stanowi podstawowy mechanizm ochrony poufności tych informacji podczas transmisji między NAS-em a serwerem RADIUS.

Gdzie serwer RADIUS sprawdza się najlepiej? Praktyczne scenariusze użycia

Serwer RADIUS to nie tylko teoretyczne rozwiązanie, ale niezwykle praktyczne narzędzie, które znajduje zastosowanie w wielu kluczowych obszarach bezpieczeństwa sieciowego. Jego elastyczność i możliwości sprawiają, że jest niezastąpiony w scenariuszach wymagających silnego uwierzytelniania i granularnej kontroli dostępu. Od zabezpieczania codziennego dostępu do Wi-Fi, przez bezpieczne połączenia zdalne, po zarządzanie dostępem do krytycznej infrastruktury sieciowej RADIUS oferuje solidne rozwiązania, które podnoszą poziom bezpieczeństwa i usprawniają zarządzanie w każdej nowoczesnej firmie.

Zabezpieczenie korporacyjnego Wi-Fi: WPA2/WPA3-Enterprise w akcji

Jednym z najpopularniejszych i najbardziej efektywnych zastosowań serwera RADIUS jest zabezpieczanie firmowych sieci Wi-Fi za pomocą standardów WPA2-Enterprise lub WPA3-Enterprise. W przeciwieństwie do prostego hasła współdzielonego (PSK), które jest łatwe do skompromitowania i nie pozwala na rozróżnienie użytkowników, WPA2/WPA3-Enterprise wykorzystuje RADIUS do indywidualnego uwierzytelniania każdego użytkownika. Oznacza to, że każdy pracownik loguje się do sieci Wi-Fi przy użyciu swoich unikalnych poświadczeń (np. nazwy użytkownika i hasła z Active Directory lub certyfikatu). Taki mechanizm nie tylko znacząco zwiększa bezpieczeństwo, uniemożliwiając dostęp osobom nieuprawnionym, ale także pozwala na szczegółowe zarządzanie dostępem można na przykład przypisać użytkowników do różnych sieci VLAN w zależności od ich roli w firmie, co dodatkowo segmentuje ruch sieciowy i zwiększa bezpieczeństwo.

Bezpieczny dostęp zdalny: Uwierzytelnianie użytkowników VPN za pomocą RADIUS

W dobie pracy zdalnej i hybrydowej, bezpieczne połączenia VPN stały się standardem. Serwer RADIUS odgrywa kluczową rolę w zapewnieniu, że tylko uprawnieni użytkownicy mogą uzyskać dostęp do firmowej sieci poprzez VPN. Zamiast polegać na prostych mechanizmach uwierzytelniania VPN, które mogą być podatne na ataki, integracja z serwerem RADIUS pozwala na wykorzystanie silniejszych metod uwierzytelniania, takich jak uwierzytelnianie dwuskładnikowe (2FA) lub certyfikatów cyfrowych. Każde połączenie VPN jest weryfikowane przez centralny serwer RADIUS, który sprawdza tożsamość użytkownika i jego uprawnienia. Pozwala to nie tylko na zwiększenie bezpieczeństwa, ale także na centralne zarządzanie dostępem zdalnym, co jest nieocenione w przypadku dużej liczby pracowników pracujących poza biurem.

Kontrola dostępu do infrastruktury: Zabezpieczanie logowania do przełączników i routerów

Administratorzy sieci codziennie pracują z urządzeniami takimi jak przełączniki, routery czy firewalle. Zabezpieczenie dostępu do tych krytycznych elementów infrastruktury jest absolutnym priorytetem. Serwer RADIUS umożliwia centralne zarządzanie uwierzytelnianiem administratorów do tych urządzeń. Zamiast konfigurować indywidualne konta i hasła na każdym urządzeniu z osobna, administratorzy mogą logować się do przełączników i routerów przy użyciu swoich standardowych poświadczeń firmowych, które są weryfikowane przez serwer RADIUS. To nie tylko ułatwia zarządzanie, ale przede wszystkim zwiększa bezpieczeństwo. Możliwe jest również implementowanie polityk autoryzacji, które określają, do jakich konkretnie funkcji na danym urządzeniu administrator ma dostęp, a także prowadzenie szczegółowego audytu wszystkich działań wykonywanych przez administratorów.

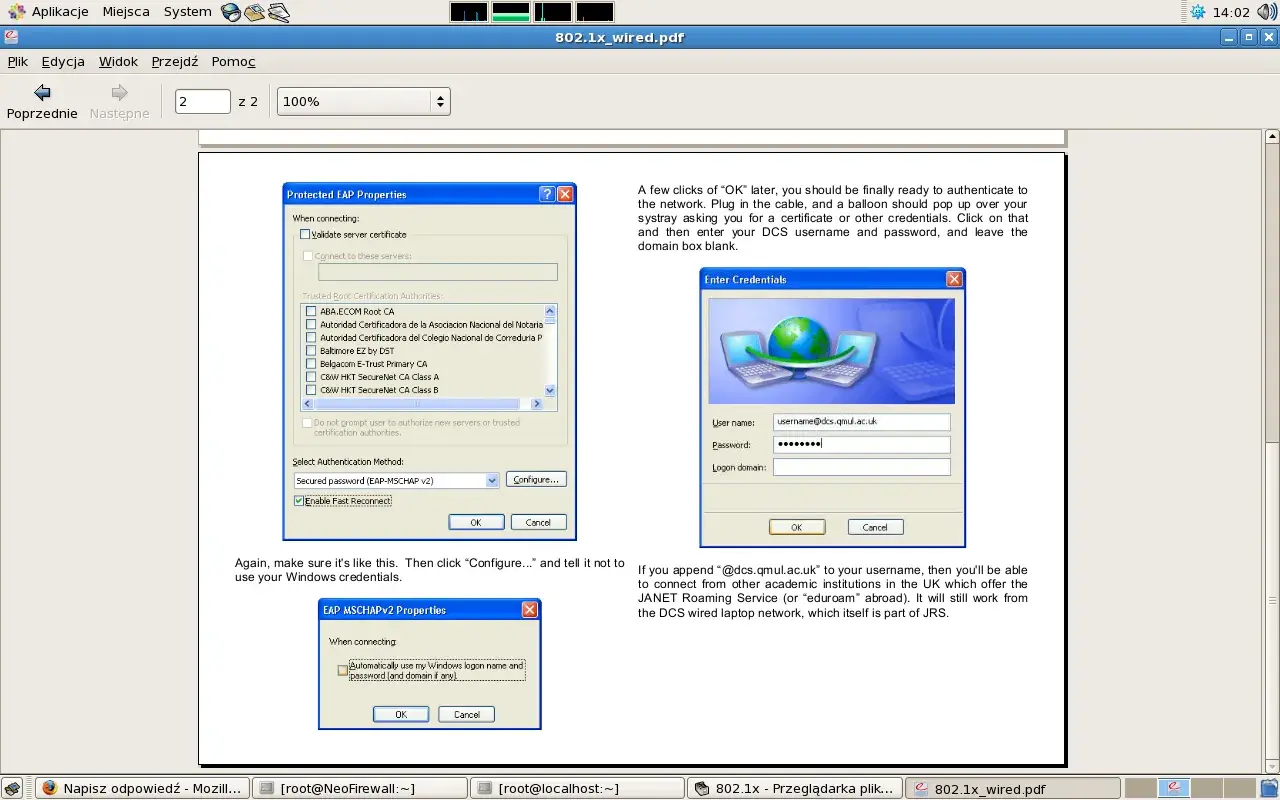

Autoryzacja w sieci przewodowej: Blokowanie nieautoryzowanych urządzeń w portach LAN

Bezpieczeństwo sieci nie ogranicza się jedynie do dostępu bezprzewodowego czy zdalnego. Sieci przewodowe również wymagają odpowiednich zabezpieczeń. Standard IEEE 802.1X, który ściśle współpracuje z protokołem RADIUS, pozwala na kontrolę dostępu do poszczególnych portów sieciowych (LAN) w przełącznikach. Kiedy urządzenie zostanie podłączone do portu, zamiast natychmiast uzyskać dostęp do sieci, musi przejść proces uwierzytelniania przez serwer RADIUS. Jeśli urządzenie lub użytkownik nie zostanie uwierzytelniony, port pozostaje zablokowany, co skutecznie uniemożliwia podłączenie nieautoryzowanych komputerów, smartfonów czy innych urządzeń do firmowej sieci. Jest to kluczowe dla ochrony przed fizycznym dostępem do sieci i potencjalnym rozprzestrzenianiem się złośliwego oprogramowania.

Jaki serwer RADIUS wybrać? Porównanie najpopularniejszych rozwiązań na rynku

Wybór odpowiedniej implementacji serwera RADIUS jest kluczową decyzją, która wpłynie na sposób zarządzania bezpieczeństwem w Twojej firmie. Rynek oferuje kilka popularnych rozwiązań, z których każde ma swoje unikalne cechy, zalety i wady. Od zintegrowanych narzędzi w ekosystemie Microsoft, przez elastyczne rozwiązania open-source, po nowoczesne usługi chmurowe możliwości jest wiele. Przyjrzyjmy się bliżej najczęściej wybieranym opcjom, aby pomóc Ci podjąć najlepszą decyzję dopasowaną do specyfiki Twojej organizacji.

Microsoft NPS (Network Policy Server): Zintegrowane rozwiązanie dla ekosystemu Windows i Active Directory

Microsoft Network Policy Server (NPS) to rola dostępna w systemach Windows Server, która stanowi w pełni funkcjonalne i solidne rozwiązanie serwera RADIUS. Jego największą zaletą jest głęboka integracja z ekosystemem Microsoft, a w szczególności z Active Directory (AD). Dzięki tej integracji, NPS może wykorzystywać istniejącą bazę użytkowników i grupy z AD do uwierzytelniania i autoryzacji, co znacznie upraszcza proces wdrożenia i zarządzania. Konfiguracja polityk dostępu również jest intuicyjna dla administratorów znających środowisko Windows. NPS jest doskonałym wyborem dla firm, które już intensywnie korzystają z rozwiązań Microsoft, ponieważ pozwala na spójne zarządzanie tożsamościami i dostępem w ramach całej infrastruktury. Jest to rozwiązanie stabilne, dobrze udokumentowane i wspierane przez Microsoft.

FreeRADIUS: Potęga i elastyczność open-source dla zaawansowanych wdrożeń

FreeRADIUS to bez wątpienia najpopularniejsza i najbardziej rozpowszechniona implementacja serwera RADIUS typu open-source na świecie. Jego ogromną zaletą jest niezwykła elastyczność i skalowalność, co pozwala na dostosowanie go do niemal każdego scenariusza wdrożeniowego, od małych firm po duże przedsiębiorstwa i dostawców usług. FreeRADIUS oferuje szerokie możliwości konfiguracji, obsługę wielu protokołów uwierzytelniania (w tym EAP-TLS, PEAP, EAP-TTLS) oraz możliwość integracji z różnymi bazami danych i systemami uwierzytelniania. Jednakże, ta sama elastyczność oznacza również, że konfiguracja FreeRADIUS może być bardziej złożona i wymagać od administratora większej wiedzy technicznej oraz doświadczenia w pracy z systemami Linux. Jest to rozwiązanie idealne dla organizacji, które potrzebują specyficznych, niestandardowych rozwiązań i mają zasoby techniczne do jego wdrożenia i utrzymania.

RADIUS w chmurze (RADIUS-as-a-Service): Nowoczesne i bezobsługowe podejście do zarządzania dostępem

Koncepcja RADIUS-as-a-Service (RaaS) reprezentuje nowoczesne i coraz popularniejsze podejście do zarządzania dostępem. Zamiast instalować i utrzymywać własny serwer RADIUS, organizacja korzysta z usługi oferowanej przez zewnętrznego dostawcę. Główne korzyści tego modelu to przede wszystkim brak konieczności inwestowania w sprzęt i oprogramowanie serwerowe, a także eliminacja obciążeń związanych z jego utrzymaniem, aktualizacjami i monitorowaniem. Zarządzanie odbywa się zazwyczaj poprzez intuicyjny interfejs webowy, co znacznie ułatwia administrację. RaaS jest szczególnie atrakcyjny dla rozproszonych organizacji, firm z ograniczonymi zasobami IT, a także dla tych, które cenią sobie szybkość wdrożenia i elastyczność skalowania. Jest to rozwiązanie idealne dla firm, które chcą skupić się na swojej podstawowej działalności, a kwestie bezpieczeństwa dostępu powierzyć specjalistom.

Gotowe rozwiązania w urządzeniach sieciowych: Kiedy wbudowany serwer RADIUS wystarczy?

Niektóre urządzenia sieciowe, zwłaszcza te z wyższej półki, takie jak punkty dostępowe Wi-Fi czy routery klasy biznesowej, posiadają wbudowane, często uproszczone funkcje serwera RADIUS. Wbudowane serwery RADIUS mogą być wystarczające dla mniejszych organizacji, które potrzebują prostego rozwiązania do zarządzania dostępem do sieci Wi-Fi dla niewielkiej liczby użytkowników. Często oferują one podstawowe funkcje uwierzytelniania i autoryzacji, a ich konfiguracja jest zazwyczaj znacznie prostsza niż w przypadku dedykowanych rozwiązań. Jednakże, ich możliwości są zazwyczaj ograniczone w porównaniu do pełnoprawnych serwerów RADIUS, takich jak NPS czy FreeRADIUS. Mogą oferować mniejszą elastyczność w konfiguracji polityk, ograniczoną skalowalność oraz mniejsze możliwości integracji z innymi systemami. Są one jednak dobrym punktem wyjścia do testów lub dla bardzo prostych wdrożeń, gdzie zaawansowane funkcje nie są wymagane.

Planowanie i wdrożenie serwera RADIUS: Od czego zacząć?

Wdrożenie serwera RADIUS w firmowej infrastrukturze to proces, który wymaga starannego planowania i uwzględnienia wielu czynników. Kluczem do sukcesu jest podejście krok po kroku, które pozwoli uniknąć potencjalnych problemów i zapewni, że wdrożone rozwiązanie będzie efektywne i bezpieczne. Zaczynając od analizy potrzeb, poprzez wybór odpowiedniej integracji z bazą użytkowników, aż po konfigurację polityk dostępu każdy etap ma znaczenie dla ostatecznego rezultatu. Poniżej przedstawiamy kluczowe aspekty, które należy wziąć pod uwagę, planując wdrożenie serwera RADIUS.

Integracja z bazą użytkowników: Active Directory, LDAP czy lokalna baza danych?

Jednym z fundamentalnych pytań podczas planowania wdrożenia serwera RADIUS jest sposób, w jaki będzie on integrował się z istniejącą bazą użytkowników. Najczęściej spotykanym i zalecanym rozwiązaniem w środowiskach firmowych jest integracja z Active Directory (AD). Pozwala to na wykorzystanie już istniejących kont użytkowników, grup i polityk, co znacznie upraszcza zarządzanie i zapewnia spójność. Alternatywnie, można skorzystać z protokołu LDAP (Lightweight Directory Access Protocol), jeśli firma używa innego katalogu użytkowników niż AD. W prostszych scenariuszach lub do celów testowych, można również użyć lokalnej bazy danych na serwerze RADIUS, jednak rozwiązanie to jest mniej skalowalne i trudniejsze w zarządzaniu w większych organizacjach. Wybór odpowiedniej metody integracji zależy od specyfiki infrastruktury IT firmy i jej obecnych systemów zarządzania tożsamościami.

Kluczowy element układanki: Rola certyfikatów w bezpiecznym uwierzytelnianiu (EAP-TLS, PEAP)

W kontekście bezpiecznego uwierzytelniania za pomocą protokołu RADIUS, certyfikaty cyfrowe odgrywają rolę absolutnie kluczową. Mechanizmy takie jak EAP-TLS (Extensible Authentication Protocol - Transport Layer Security) czy PEAP (Protected Extensible Authentication Protocol) opierają się na wykorzystaniu certyfikatów do budowania zaufania między klientem a serwerem. W przypadku EAP-TLS, zarówno serwer RADIUS, jak i urządzenie klienckie (Suplikant) muszą posiadać ważne certyfikaty wydane przez zaufany urząd certyfikacji (CA). Serwer RADIUS wykorzystuje swój certyfikat do udowodnienia swojej tożsamości klientowi, a klient używa swojego certyfikatu do udowodnienia swojej tożsamości serwerowi. Zapewnia to wysoki poziom bezpieczeństwa, chroniąc przed atakami typu "man-in-the-middle" i gwarantując, że użytkownik łączy się z właściwym serwerem. Bez odpowiedniej konfiguracji i zaufania do certyfikatów, proces uwierzytelniania może zakończyć się niepowodzeniem.

Definiowanie polityk sieciowych: Jak granularnie sterować dostępem użytkowników i urządzeń?

Jedną z największych zalet serwera RADIUS jest możliwość tworzenia i zarządzania szczegółowymi politykami sieciowymi. Pozwala to na bardzo granularne sterowanie tym, kto i do czego ma dostęp w sieci. Polityki te mogą być definiowane na podstawie wielu kryteriów, takich jak: grupa użytkowników należąca do określonego działu w Active Directory, typ urządzenia, pora dnia, czy nawet lokalizacja geograficzna. Na przykład, można stworzyć politykę, która automatycznie przypisuje użytkowników z działu księgowości do sieci VLAN z ograniczonym dostępem do zasobów finansowych, podczas gdy pracownicy IT mają przypisany inny VLAN z szerszymi uprawnieniami. Polityki mogą również określać czas dostępu do sieci, czy ograniczać dostęp do określonych zasobów sieciowych. Precyzyjne definiowanie tych polityk jest kluczowe dla zapewnienia zarówno bezpieczeństwa, jak i efektywnego zarządzania dostępem w firmie.

Najczęstsze błędy i wyzwania podczas konfiguracji serwera RADIUS

Wdrożenie i konfiguracja serwera RADIUS, mimo jego wielu zalet, może napotkać na pewne trudności. Administratorzy często borykają się z podobnymi problemami, które wynikają z błędów konfiguracyjnych lub niezrozumienia pewnych aspektów działania protokołu. Kluczem do skutecznego rozwiązania tych wyzwań jest świadomość najczęstszych pułapek i znajomość metod ich diagnozowania. Od problemów z certyfikatami, przez niezgodność tajnych kluczy, po błędnie zdefiniowane polityki każdy z tych aspektów wymaga uwagi, aby zapewnić płynne i bezpieczne działanie systemu.

Problem z certyfikatami: Jak uniknąć błędów zaufania po stronie klienta?

Problemy z certyfikatami są jedną z najczęstszych przyczyn niepowodzeń w procesie uwierzytelniania RADIUS, szczególnie w przypadku mechanizmów EAP-TLS i PEAP. Błędy zaufania po stronie klienta mogą wynikać z kilku przyczyn. Po pierwsze, certyfikat serwera RADIUS może być nieważny, wygasły lub wydany przez urząd certyfikacji, któremu klient nie ufa. Po drugie, na urządzeniu klienckim może brakować certyfikatu głównego urzędu certyfikacji (CA), który wydał certyfikat serwera. Po trzecie, konfiguracja certyfikatów na kliencie może być niepoprawna, np. gdy klient próbuje użyć certyfikatu użytkownika, zamiast certyfikatu serwera, lub gdy certyfikat jest nieprawidłowo zainstalowany. Aby uniknąć tych problemów, należy upewnić się, że serwer RADIUS posiada ważny certyfikat zaufanego CA, a na wszystkich urządzeniach klienckich zainstalowany jest odpowiedni certyfikat CA oraz, w przypadku EAP-TLS, certyfikat użytkownika. Regularne przeglądy i aktualizacje certyfikatów są kluczowe dla utrzymania ciągłości działania.

Niezgodność "shared secret": Dlaczego komunikacja między NAS a serwerem zawodzi?

"Shared secret", czyli wspólny sekret, jest hasłem konfigurowanym zarówno na serwerze RADIUS, jak i na każdym urządzeniu sieciowym (NAS), które z nim współpracuje. Służy on do uwierzytelnienia samego NAS-a wobec serwera RADIUS. Jeśli "shared secret" skonfigurowany na serwerze RADIUS nie jest identyczny z tym skonfigurowanym na NAS-ie, komunikacja między nimi nie powiedzie się. Jest to bardzo częsta przyczyna problemów, zwłaszcza gdy konfiguruje się wiele urządzeń NAS. Objawia się to zazwyczaj brakiem możliwości uwierzytelnienia użytkowników, mimo że ich dane logowania są poprawne. Diagnoza polega na dokładnym sprawdzeniu konfiguracji "shared secret" na wszystkich zaangażowanych urządzeniach i upewnieniu się, że są one identyczne. Należy również pamiętać o stosowaniu silnych, unikalnych "shared secret" dla każdego serwera RADIUS.

Przeczytaj również: Testy penetracyjne - Czy Twoja firma jest naprawdę bezpieczna?

Błędna konfiguracja polityk: Dlaczego użytkownicy są odrzucani mimo poprawnych poświadczeń?

Nawet jeśli użytkownik poda poprawne poświadczenia, a komunikacja między NAS a serwerem RADIUS przebiega prawidłowo, dostęp do sieci może zostać odmówiony z powodu błędnie skonfigurowanych polityk dostępu. Serwer RADIUS przetwarza żądania uwierzytelnienia i autoryzacji w oparciu o zestaw zdefiniowanych reguł, czyli polityk. Jeśli żadna z polityk nie pasuje do danego użytkownika lub urządzenia, lub jeśli polityka jest skonfigurowana w sposób, który blokuje dostęp (np. nieprawidłowe warunki, błędne przypisanie do VLAN-u), serwer RADIUS wyśle odpowiedź Access-Reject. Diagnozowanie takich problemów wymaga analizy logów serwera RADIUS, które szczegółowo opisują proces przetwarzania żądań i powody odrzucenia. Często wystarczy przeanalizować logi, aby zidentyfikować brakującą politykę lub błąd w jej konfiguracji, a następnie dokonać odpowiedniej korekty.

Przyszłość RADIUS: Czy w dobie chmury i Zero Trust ten protokół ma jeszcze znaczenie?

W obliczu dynamicznego rozwoju technologii chmurowych i rosnącej popularności koncepcji bezpieczeństwa Zero Trust, można zadać sobie pytanie, czy protokół RADIUS, który ma już swoje lata, nadal ma rację bytu. Odpowiedź brzmi: zdecydowanie tak. Chociaż modele wdrażania RADIUS ewoluują od tradycyjnych serwerów on-premise, przez rozwiązania RADIUS-as-a-Service w chmurze, po integrację z nowoczesnymi platformami zarządzania tożsamością podstawowe funkcje protokołu pozostają niezmiennie ważne. W architekturze Zero Trust, gdzie zakłada się, że żadne urządzenie ani użytkownik nie jest domyślnie godny zaufania, silne, scentralizowane uwierzytelnianie i autoryzacja, które zapewnia RADIUS, stają się wręcz kluczowe. Protokół ten nadal stanowi solidny fundament dla bezpiecznego dostępu do sieci, zarówno w tradycyjnych, jak i hybrydowych środowiskach, umożliwiając granularną kontrolę dostępu i audytowanie działań użytkowników. Jego zdolność do adaptacji i integracji z nowymi technologiami sprawia, że RADIUS pozostaje istotnym elementem strategii bezpieczeństwa sieciowego.