W dzisiejszym dynamicznym świecie tworzenia oprogramowania, gdzie projekty opierają się na niezliczonych bibliotekach i zależnościach, bezpieczeństwo staje się priorytetem. Ten artykuł to kompleksowy przewodnik dla deweloperów, inżynierów DevOps i specjalistów ds. bezpieczeństwa, który wyjaśni, dlaczego skanowanie zależności jest kluczowe i jak efektywnie wdrożyć darmowe narzędzie OWASP Dependency-Check, by chronić Twój kod przed znanymi podatnościami.

OWASP Dependency-Check: Twój przewodnik po bezpiecznych zależnościach

- OWASP Dependency-Check to narzędzie SCA do wykrywania publicznie znanych podatności w zależnościach projektu.

- Działa poprzez identyfikację komponentów i sprawdzanie ich pod kątem luk bezpieczeństwa w bazach takich jak NVD.

- Integruje się z popularnymi narzędziami budującymi (Maven, Gradle) oraz systemami CI/CD (Jenkins, GitHub Actions).

- Kluczowe pojęcia to CVE (podatności), CPE (identyfikatory komponentów) i NVD (baza danych podatności).

- Ważne jest rozróżnianie fałszywych alarmów (false positives) i świadome zarządzanie raportami.

- Posiadanie klucza API do NVD jest zalecane dla szybszego działania narzędzia.

Według danych GitHub Dependency-Check, bezpieczeństwo zależności jest kluczowym elementem całego łańcucha dostaw oprogramowania.

Dlaczego bezpieczeństwo zależności to dziś fundament każdego projektu IT?

W świecie, gdzie złożoność aplikacji rośnie w zastraszającym tempie, a projekty często bazują na setkach, jeśli nie tysiącach, zewnętrznych bibliotek i komponentów, zaniedbanie bezpieczeństwa tych elementów może prowadzić do katastrofalnych skutków. Bezpieczeństwo zależności przestało być opcjonalnym dodatkiem stało się absolutnym fundamentem każdego solidnego projektu IT. Wykorzystanie otwartego oprogramowania (open-source) jest powszechne i przynosi ogromne korzyści, ale jednocześnie otwiera drzwi do potencjalnych zagrożeń, jeśli nie jest odpowiednio zarządzane.

Problem ukrytego ryzyka: Czym jest atak na łańcuch dostaw oprogramowania?

Ataki na łańcuch dostaw oprogramowania to jedne z najbardziej podstępnych i niebezpiecznych form cyberataków. Polegają one na wykorzystaniu zaufania, jakim darzymy legalne komponenty i procesy dystrybucji oprogramowania, aby wprowadzić złośliwy kod do systemów docelowych. Zamiast atakować bezpośrednio cel, atakujący celuje w mniejsze, mniej zabezpieczone ogniwa łańcucha na przykład bibliotekę open-source, narzędzie deweloperskie czy usługę integracji. Kiedy taki zainfekowany komponent trafia do projektu, jego złośliwe działanie może rozprzestrzenić się na wiele aplikacji i systemów, które z niego korzystają, często pozostając niewykrytym przez długi czas.

Statystyki mówią same za siebie: Jak rośnie liczba podatności w bibliotekach open-source.

Obserwujemy dynamiczny wzrost liczby publicznie zgłaszanych podatności w bibliotekach open-source. Deweloperzy na całym świecie nieustannie odkrywają nowe luki bezpieczeństwa w popularnych narzędziach i frameworkach. Ten trend jest niepokojący, ponieważ oznacza, że nawet pozornie bezpieczne i sprawdzone komponenty mogą w każdej chwili stać się źródłem poważnego zagrożenia. Proaktywne zarządzanie ryzykiem i ciągłe monitorowanie bezpieczeństwa używanych zależności jest zatem absolutnie kluczowe dla utrzymania stabilności i bezpieczeństwa naszych aplikacji.

Odpowiedzialność dewelopera: Rola analizy SCA w nowoczesnym cyklu życia oprogramowania (SDLC).

W nowoczesnym cyklu życia oprogramowania (SDLC Software Development Life Cycle) odpowiedzialność za bezpieczeństwo nie spoczywa już tylko na dedykowanych zespołach bezpieczeństwa. Deweloperzy odgrywają kluczową rolę w zapewnieniu, że kod, który tworzą i integrują, jest bezpieczny. Tutaj z pomocą przychodzi analiza SCA (Software Composition Analysis) proces identyfikacji i analizy wszystkich komponentów oprogramowania, w tym bibliotek open-source, używanych w aplikacji. Narzędzia SCA, takie jak OWASP Dependency-Check, stają się nieodłącznym elementem SDLC, pomagając deweloperom w identyfikacji i łagodzeniu ryzyka związanego z zależnościami. Jest to również kluczowe dla spełnienia wymogów coraz bardziej restrykcyjnych regulacji, takich jak Cyber Resilience Act (CRA), które nakładają na producentów oprogramowania obowiązek zapewnienia bezpieczeństwa swoich produktów.

Czym jest OWASP Dependency-Check i jak chroni Twój kod?

W obliczu rosnących zagrożeń bezpieczeństwa, narzędzia do analizy zależności stają się niezbędnym elementem arsenału każdego zespołu deweloperskiego. OWASP Dependency-Check to jedno z takich narzędzi, które zyskało uznanie dzięki swojej skuteczności i dostępności jako projekt open-source. Pozwala ono na automatyczne skanowanie projektu w poszukiwaniu znanych podatności w używanych bibliotekach, działając niczym czujny strażnik naszego kodu.

Definicja Dependency-Check: Twój automatyczny strażnik bezpieczeństwa.

OWASP Dependency-Check to narzędzie typu Software Composition Analysis (SCA). Jego podstawowym zadaniem jest identyfikacja wszystkich bibliotek i komponentów używanych w projekcie, a następnie porównanie ich z publicznie dostępnymi bazami danych podatności. Działa jak automatyczny strażnik, który nieustannie pilnuje, aby żadna znana luka bezpieczeństwa nie przedostała się do naszego oprogramowania poprzez zewnętrzne zależności. Dzięki temu możemy proaktywnie reagować na potencjalne zagrożenia, zanim zostaną one wykorzystane przez atakujących.

Jak to działa pod maską? Od identyfikacji biblioteki do znalezienia CVE.

Mechanizm działania Dependency-Check jest dość intuicyjny, choć opiera się na złożonych procesach. Narzędzie analizuje pliki projektu, aby zidentyfikować używane zależności. Dla każdej zidentyfikowanej biblioteki próbuje ustalić jej unikalny identyfikator, znany jako CPE (Common Platform Enumeration). Po uzyskaniu CPE, Dependency-Check przeszukuje bazy danych podatności, takie jak NVD (National Vulnerability Database), w poszukiwaniu powiązanych wpisów CVE (Common Vulnerabilities and Exposures). Każdy znaleziony wpis CVE zawiera szczegółowe informacje o konkretnej luce bezpieczeństwa, jej wpływie i potencjalnych sposobach jej wykorzystania.

Kluczowe pojęcia, które musisz znać: CVE, CPE, CVSS i NVD.

Aby w pełni zrozumieć działanie i wyniki generowane przez Dependency-Check, warto zapoznać się z kilkoma kluczowymi pojęciami:

- CVE (Common Vulnerabilities and Exposures): Są to publicznie dostępne identyfikatory przypisywane każdej znanej luce bezpieczeństwa. Stanowią one standardowy sposób odwoływania się do konkretnych podatności.

- CPE (Common Platform Enumeration): To ustrukturyzowany schemat nazewnictwa używany do identyfikacji produktów, systemów operacyjnych i języków programowania. Dependency-Check używa CPE do jednoznacznego zidentyfikowania używanej biblioteki.

- CVSS (Common Vulnerability Scoring System): Jest to otwarty standard służący do oceny i punktowania powagi luk bezpieczeństwa. Pozwala on na przypisanie luki numerycznej oceny, która pomaga w priorytetyzacji działań naprawczych.

- NVD (National Vulnerability Database): To amerykańska rządowa baza danych prowadzona przez NIST, która agreguje informacje o podatnościach, w tym dane CVE, ich oceny CVSS i zalecenia naprawcze. Dependency-Check czerpie większość swoich danych z NVD.

Dependency-Check w praktyce: Przewodnik krok po kroku

Teoria jest ważna, ale prawdziwą wartość narzędzia odkrywamy, gdy zaczynamy je stosować w praktyce. OWASP Dependency-Check oferuje elastyczność, pozwalając na integrację z różnymi etapami naszego procesu tworzenia oprogramowania. Niezależnie od tego, czy preferujesz pracę z linią komend, czy korzystasz z popularnych narzędzi budujących, Dependency-Check można łatwo wdrożyć, aby zapewnić ciągłe bezpieczeństwo Twoich projektów.

Instalacja i pierwsze uruchomienie: Interfejs linii komend (CLI).

Najprostszym sposobem na rozpoczęcie pracy z Dependency-Check jest użycie jego interfejsu linii komend (CLI). Po pobraniu i skonfigurowaniu narzędzia, uruchomienie skanowania jest zazwyczaj kwestią jednego polecenia. Warto jednak pamiętać, że pierwsze uruchomienie może zająć sporo czasu nawet kilkanaście minut. Jest to spowodowane koniecznością pobrania i przetworzenia obszernej bazy danych o podatnościach z NVD. Kolejne skanowania są zazwyczaj znacznie szybsze, ponieważ narzędzie korzysta z lokalnie przechowywanych danych.

Integracja z Maven – jak dodać skanowanie do cyklu budowania `mvn verify`?

Dla projektów korzystających z Mavena, integracja Dependency-Check jest niezwykle prosta dzięki dedykowanej wtyczce. Wystarczy dodać odpowiednią konfigurację do pliku `pom.xml` projektu. Dzięki temu skanowanie zależności może stać się integralną częścią cyklu budowania. Popularnym miejscem do umieszczenia tego kroku jest faza `verify`, która uruchamiana jest po fazie `test` i przed `install` lub `deploy`. Pozwala to na wczesne wykrycie problemów bezpieczeństwa i zapobieganie dalszemu przetwarzaniu wadliwego kodu.

Konfiguracja dla projektów Gradle – proste wdrożenie za pomocą wtyczki.

Podobnie jak w przypadku Mavena, projekty oparte na Gradle również mogą skorzystać z dedykowanej wtyczki Dependency-Check. Dodanie jej do pliku `build.gradle` jest intuicyjne. Po dodaniu wtyczki, można ją skonfigurować, aby automatycznie uruchamiała skanowanie w odpowiednim momencie cyklu budowania. To zapewnia, że bezpieczeństwo zależności jest brane pod uwagę na każdym etapie rozwoju, od lokalnego środowiska dewelopera po zautomatyzowane procesy CI/CD.

Klucz API do NVD: Dlaczego jest niezbędny i jak go skonfigurować, by przyspieszyć skanowanie.

Aby znacząco przyspieszyć proces skanowania i uniknąć potencjalnych limitów zapytań do NVD, zaleca się uzyskanie i skonfigurowanie klucza API. Klucz ten pozwala na szybszy i bardziej stabilny dostęp do danych o podatnościach. Konfiguracja klucza jest zazwyczaj prosta i może być wykonana poprzez zmienne środowiskowe lub bezpośrednio w konfiguracji wtyczki Maven/Gradle. Jest to niewielki krok, który może przynieść znaczące oszczędności czasu i zasobów, szczególnie w dużych projektach.

Analiza wyników: Jak czytać i interpretować raporty z Dependency-Check?

Samo uruchomienie skanowania to dopiero połowa sukcesu. Kluczowe dla efektywnego zarządzania bezpieczeństwem jest umiejętne czytanie i interpretowanie wyników generowanych przez Dependency-Check. Raporty dostarczają cennych informacji, ale wymagają one pewnej wiedzy i doświadczenia, aby wyciągnąć z nich właściwe wnioski i podjąć odpowiednie działania.

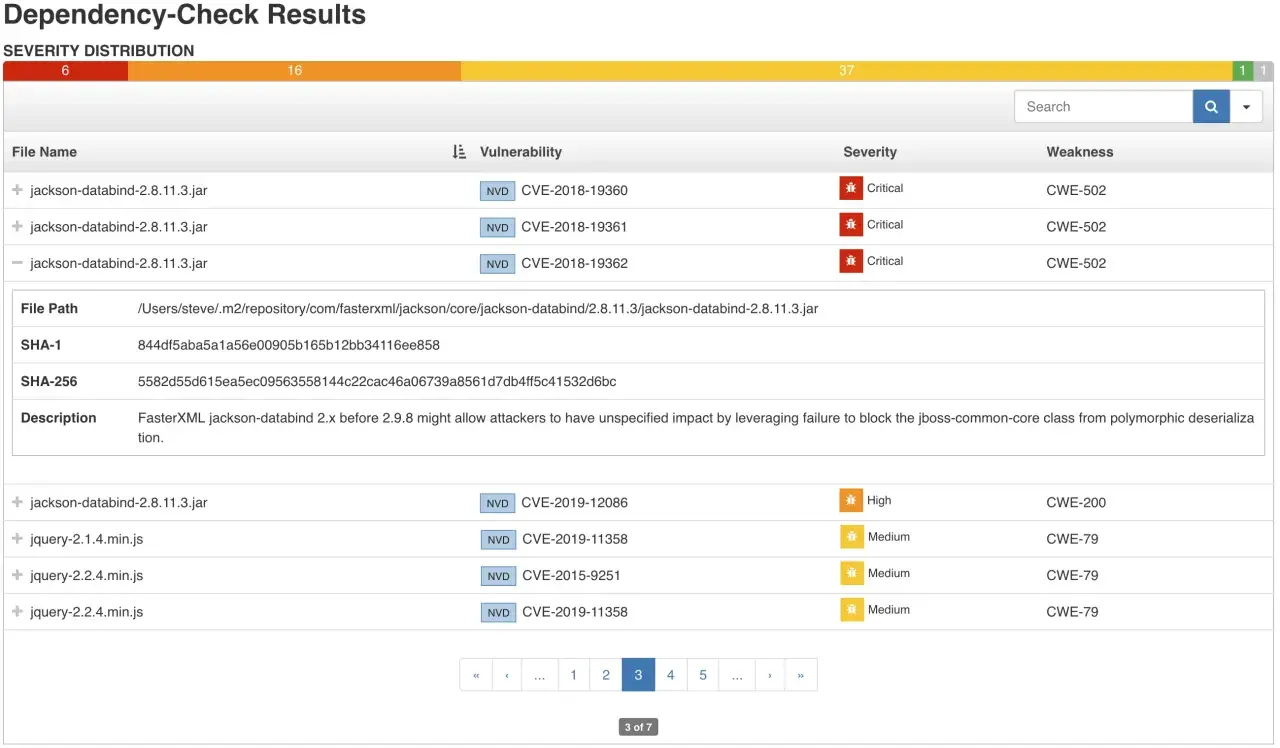

Struktura raportu HTML: Omówienie kluczowych sekcji.

Najczęściej generowanym i najbardziej przyjaznym dla użytkownika formatem raportu jest HTML. Taki raport zazwyczaj zawiera podsumowanie, w którym przedstawiono ogólny stan bezpieczeństwa projektu, liczbę wykrytych podatności oraz ich poziom. Następnie znajduje się szczegółowa lista wszystkich zależności, które zostały poddane analizie. Dla każdej zależności, która zawiera wykrytą podatność, podane są szczegóły dotyczące CVE, poziomu CVSS, a także linki do dodatkowych informacji. Zrozumienie tej struktury pozwala na szybkie zlokalizowanie potencjalnych problemów i ocenę ich wagi.

Fałszywe alarmy (False Positives): Jak skutecznie nimi zarządzać i je wykluczać?

Jednym z największych wyzwań podczas pracy z narzędziami SCA jest problem fałszywych alarmów (false positives). Są to sytuacje, w których Dependency-Check identyfikuje podatność, która w rzeczywistości nie stanowi zagrożenia dla Twojej konkretnej aplikacji. Dzieje się tak często, ponieważ narzędzie nie jest w stanie w pełni zrozumieć kontekstu użycia danej biblioteki. Ważnym aspektem korzystania z narzędzia jest świadomość, że wykrycie podatności w bibliotece nie zawsze oznacza, że aplikacja jest na nią bezpośrednio narażona. Często wykorzystuje się tylko niewielki fragment kodu biblioteki, który może nie być związany z luką. Zarządzanie fałszywymi alarmami polega na ich weryfikacji, a następnie, jeśli to uzasadnione, na skonfigurowaniu narzędzia tak, aby je ignorowało w przyszłości. Można to zrobić poprzez dodanie wykluczeń w konfiguracji lub ręczne oznaczenie podatności jako nieistotnej dla projektu.

Ważnym aspektem korzystania z narzędzia jest świadomość, że wykrycie podatności w bibliotece nie zawsze oznacza, że aplikacja jest na nią bezpośrednio narażona. Często wykorzystuje się tylko niewielki fragment kodu biblioteki, który może nie być związany z luką.

Priorytetyzacja poprawek: Na które podatności reagować w pierwszej kolejności?

Nie wszystkie wykryte podatności wymagają natychmiastowej interwencji. Kluczowe jest umiejętne priorytetyzowanie działań naprawczych. Najlepszym punktem wyjścia jest poziom CVSS podatności o najwyższym wskaźniku (np. 9-10) stanowią największe zagrożenie i powinny być traktowane priorytetowo. Należy jednak również wziąć pod uwagę kontekst użycia danej biblioteki w projekcie. Jeśli biblioteka jest używana w krytycznym module aplikacji lub jest dostępna z zewnątrz, nawet podatność o niższym CVSS może wymagać szybkiej reakcji. Skupienie się na najbardziej krytycznych lukach pozwala efektywnie zarządzać zasobami i minimalizować ryzyko.

Automatyzacja bezpieczeństwa: Integracja Dependency-Check z Twoim CI/CD

Aby zapewnić ciągłe bezpieczeństwo aplikacji, kluczowe jest zautomatyzowanie procesu skanowania zależności. Integracja OWASP Dependency-Check z systemami Continuous Integration/Continuous Deployment (CI/CD) pozwala na bieżące monitorowanie bezpieczeństwa i zapobieganie wdrażaniu kodu zawierającego znane podatności.

Konfiguracja w Jenkins: Jak zautomatyzować skanowanie po każdym buildzie?

Jenkins, jako jedno z najpopularniejszych narzędzi CI/CD, oferuje szerokie możliwości integracji z Dependency-Check. Można dodać krok skanowania do istniejącego pipeline'u Jenkinsa lub skonfigurować nowe zadanie, które będzie uruchamiane automatycznie po każdym pomyślnym zbudowaniu projektu. Pozwala to na natychmiastowe wykrycie nowych podatności i szybką reakcję zespołu deweloperskiego.

Wykorzystanie GitHub Actions do ciągłej analizy zależności.

GitHub Actions to kolejna potężna platforma do automatyzacji procesów CI/CD, która doskonale integruje się z Dependency-Check. Tworząc odpowiedni plik konfiguracyjny w formacie YAML, można zdefiniować workflow, który uruchomi skanowanie zależności przy każdej zmianie w repozytorium. Jest to niezwykle efektywny sposób na utrzymanie wysokiego poziomu bezpieczeństwa kodu w projektach hostowanych na GitHubie.

Blokowanie pipeline'u: Jak ustawić próg błędu, by zatrzymać wdrożenie z krytycznymi lukami?

Najważniejszym elementem automatyzacji jest możliwość blokowania pipeline'u wdrożeniowego, jeśli zostaną wykryte krytyczne luki bezpieczeństwa. Konfigurując Dependency-Check i proces CI/CD, można ustawić próg błędu, który spowoduje zatrzymanie procesu. Na przykład, można zdefiniować, że pipeline zostanie przerwany, jeśli zostaną wykryte podatności o poziomie CVSS powyżej 7.0, lub jeśli liczba krytycznych podatności przekroczy określony limit. Zapobiega to wdrażaniu niebezpiecznego kodu na środowisko produkcyjne.

Najczęstsze błędy i dobre praktyki w zarządzaniu zależnościami

Podczas wdrażania i korzystania z narzędzi takich jak OWASP Dependency-Check, łatwo popełnić pewne błędy, które mogą zniweczyć wysiłki włożone w poprawę bezpieczeństwa. Świadomość tych pułapek i stosowanie dobrych praktyk jest kluczowe dla skutecznego zarządzania bezpieczeństwem zależności.

Błąd nr 1: Ignorowanie raportów – dlaczego "przeczytałem" nie oznacza "zrozumiałem".

Jednym z najpoważniejszych błędów jest samo wygenerowanie raportu z Dependency-Check i uznanie zadania za wykonane. Raport jest jedynie punktem wyjścia. Kluczowe jest jego dokładne przeanalizowanie, zrozumienie wykrytych podatności i podjęcie świadomych decyzji o dalszych krokach. Ignorowanie wyników lub traktowanie ich powierzchownie sprawia, że narzędzie staje się bezużyteczne.

Błąd nr 2: Brak regularnego skanowania – jak nowe podatności pojawiają się w starych bibliotekach.

Bezpieczeństwo to proces ciągły, a nie jednorazowe działanie. Nowe podatności są odkrywane każdego dnia, często w bibliotekach, które są używane w projekcie od dawna. Dlatego też regularne skanowanie zależności jest absolutnie kluczowe. Jednorazowe sprawdzenie nie gwarantuje bezpieczeństwa na dłuższą metę. Automatyzacja skanowania w procesie CI/CD pomaga rozwiązać ten problem.

Dobra praktyka: Stworzenie i utrzymywanie polityki aktualizacji zależności.

Proaktywne podejście do bezpieczeństwa wymaga stworzenia i przestrzegania jasnej polityki aktualizacji zależności. Polityka ta powinna określać, jak często zależności powinny być przeglądane i aktualizowane, jakie kryteria decydują o priorytecie aktualizacji oraz jak zarządzać potencjalnymi problemami związanymi z kompatybilnością po aktualizacji. Regularne aktualizowanie bibliotek jest jednym z najskuteczniejszych sposobów na minimalizację ryzyka.

Przeczytaj również: Czy Twój komputer jest monitorowany? Sprawdź krok po kroku

Dobra praktyka: Używanie Dependency-Check jako elementu szerszej strategii bezpieczeństwa aplikacji.

OWASP Dependency-Check jest niezwykle cennym narzędziem, ale nie jest panaceum na wszystkie problemy bezpieczeństwa. Powinno być ono traktowane jako integralna część szerszej, kompleksowej strategii bezpieczeństwa aplikacji. Obejmuje ona między innymi bezpieczne kodowanie, testy penetracyjne, zarządzanie konfiguracją i szkolenia dla zespołów. Tylko połączenie wielu narzędzi i dobrych praktyk może zapewnić wysoki poziom bezpieczeństwa całego systemu.