Rozporządzenie DORA, czyli Digital Operational Resilience Act, stanowi kamień milowy w procesie budowania cyfrowej odporności sektora finansowego Unii Europejskiej. W obliczu rosnącej liczby i złożoności cyberzagrożeń, ujednolicenie i wzmocnienie ram prawnych zarządzania ryzykiem ICT, raportowania incydentów oraz testowania odporności jest kluczowe dla zapewnienia stabilności całego systemu finansowego. Zrozumienie jego założeń i wymogów jest niezbędne dla menedżerów, specjalistów IT oraz zespołów compliance.

Rozporządzenie DORA – klucz do cyfrowej odporności sektora finansowego

- Celem DORA jest ujednolicenie i wzmocnienie cyfrowej odporności operacyjnej w sektorze finansowym UE.

- Regulacja obejmuje szeroki katalog podmiotów finansowych oraz kluczowych dostawców usług ICT.

- Przepisy DORA są w pełni stosowane od 17 stycznia 2025 roku.

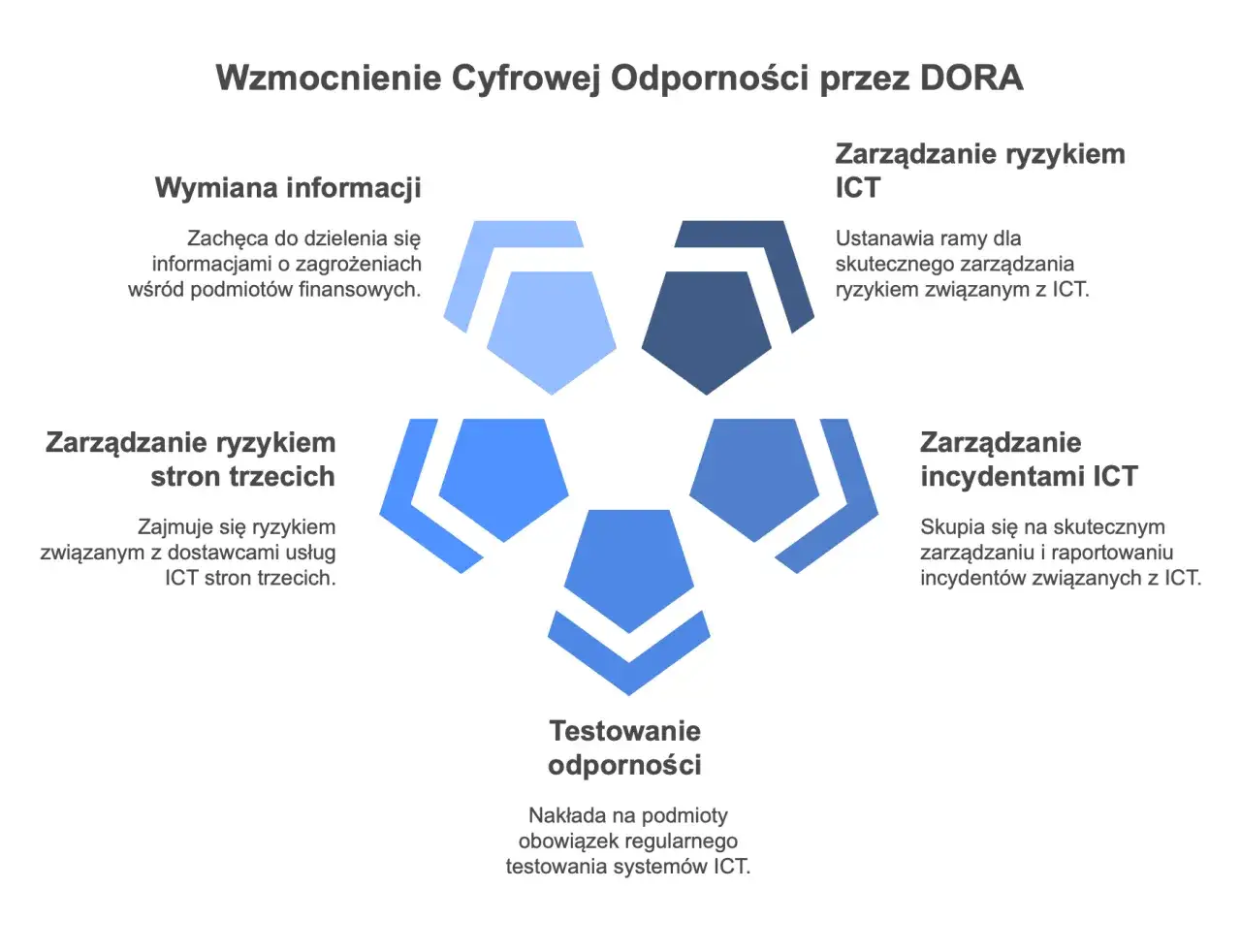

- Opiera się na pięciu filarach: zarządzanie ryzykiem ICT, zgłaszanie incydentów, testowanie odporności, zarządzanie dostawcami i wymiana informacji.

- Nadzór nad przestrzeganiem DORA w Polsce sprawuje Komisja Nadzoru Finansowego (KNF).

- Za nieprzestrzeganie wymogów DORA grożą surowe kary finansowe.

Rozporządzenie DORA już obowiązuje – co to oznacza dla Twojej firmy?

Czym jest DORA i dlaczego rewolucjonizuje cyberbezpieczeństwo w sektorze finansowym?

DORA, czyli Digital Operational Resilience Act (Rozporządzenie Parlamentu Europejskiego i Rady (UE) 2022/2554), to unijny akt prawny, którego głównym celem jest ujednolicenie i wzmocnienie cyfrowej odporności operacyjnej w sektorze finansowym na terenie całej Unii Europejskiej. Jest to regulacja rewolucyjna, ponieważ tworzy jednolite ramy prawne obejmujące zarządzanie ryzykiem ICT, raportowanie incydentów oraz testowanie odporności. Jej wdrożenie ma kluczowe znaczenie dla zapewnienia stabilności systemu finansowego w obliczu coraz bardziej zaawansowanych i powszechnych zagrożeń cyfrowych.

Kluczowe daty i terminy – od kiedy należy stosować nowe przepisy?

Rozporządzenie DORA weszło w życie 16 stycznia 2023 r. , jednakże jego wymogi stały się w pełni obowiązujące po zakończeniu okresu dostosowawczego. Oznacza to, że od 17 stycznia 2025 r. wszystkie objęte nim podmioty muszą bezwzględnie stosować jego przepisy. Ta data stanowi ważny punkt odniesienia dla wszystkich organizacji, które muszą zakończyć procesy wdrożeniowe i zapewnić pełną zgodność z regulacją.

Sprawdź, czy DORA dotyczy Twojej organizacji – pełna lista podmiotów zobowiązanych

Tradycyjne instytucje finansowe: Banki, ubezpieczyciele i firmy inwestycyjne

Zakres DORA obejmuje bardzo szeroki katalog podmiotów. W pierwszej kolejności są to tradycyjne instytucje finansowe, takie jak banki, firmy inwestycyjne, zakłady ubezpieczeń, reasekuracji, instytucje pieniądza elektronicznego oraz instytucje płatnicze. Regulacja dotyczy ponad 22 000 podmiotów na terenie całej Unii Europejskiej, co świadczy o jej kompleksowym charakterze.

Nowy obowiązek dla dostawców usług ICT: Kiedy chmura i oprogramowanie podlegają pod DORA?

Jedną z kluczowych nowości wprowadzonych przez DORA jest objęcie zakresem regulacji również zewnętrznych dostawców usług ICT. Dotyczy to podmiotów świadczących krytyczne usługi dla sektora finansowego, takich jak dostawcy usług chmurowych (cloud computing), dostawcy oprogramowania czy platform danych. Ich rola w zapewnieniu ciągłości działania i bezpieczeństwa instytucji finansowych jest nie do przecenienia, dlatego zostali oni włączeni w ramy regulacyjne, aby zapewnić odpowiedni poziom bezpieczeństwa w całym ekosystemie.

Fintech, kryptoaktywa i inne podmioty – kto jeszcze musi się dostosować?

Oprócz tradycyjnych instytucji finansowych i dostawców usług ICT, DORA obejmuje również inne podmioty działające w obszarze finansów. Są to między innymi dostawcy usług w zakresie kryptoaktywów, agencje ratingowe, podmioty świadczące usługi sekurytyzacyjne czy firmy zajmujące się analizą danych finansowych. Szeroki zakres regulacji ma na celu kompleksowe zabezpieczenie całego ekosystemu finansowego przed ryzykiem cyfrowym.

Fundamenty cyfrowej odporności: 5 kluczowych filarów rozporządzenia DORA

Filar 1: Zaawansowane zarządzanie ryzykiem ICT – jak zbudować solidną strategię?

Pierwszy filar DORA koncentruje się na zarządzaniu ryzykiem związanym z ICT. Wymaga od wszystkich objętych regulacją podmiotów ustanowienia i utrzymywania kompleksowych ram zarządzania ryzykiem. Obejmuje to procesy identyfikacji, oceny, monitorowania i ograniczania wszelkich ryzyk związanych z wykorzystaniem technologii informacyjno-komunikacyjnych, zapewniając proaktywne podejście do bezpieczeństwa.

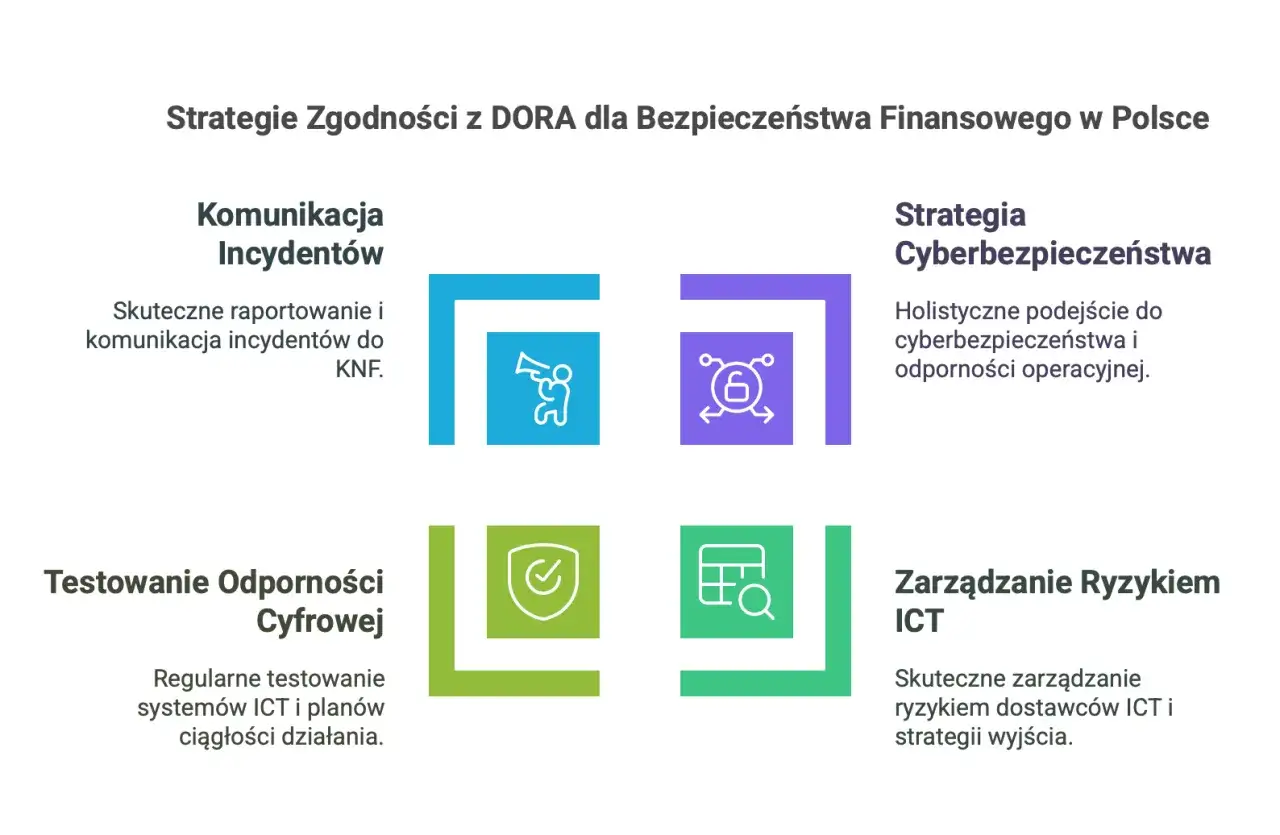

Filar 2: Zgłaszanie incydentów – co, kiedy i jak raportować do KNF?

Drugi filar DORA wprowadza ujednolicony system klasyfikacji i raportowania poważnych incydentów związanych z ICT. Podmioty objęte regulacją muszą zgłaszać takie incydenty do właściwych organów nadzoru, w Polsce jest to Komisja Nadzoru Finansowego (KNF). Kluczowe jest zachowanie terminowości i precyzji w przekazywaniu informacji, co pozwala na szybką reakcję i analizę zagrożeń na poziomie całego sektora.

Filar 3: Testowanie odporności – od prostych audytów po zaawansowane testy penetracyjne (TLPT)

Trzeci filar DORA kładzie nacisk na testowanie operacyjnej odporności cyfrowej. Obowiązek ten obejmuje regularne przeprowadzanie różnego rodzaju testów, od podstawowych audytów po zaawansowane testy penetracyjne oparte na zagrożeniach (Threat-Led Penetration Testing TLPT). Szczególnie te ostatnie są wymagane dla najważniejszych podmiotów i mają na celu weryfikację skuteczności wdrożonych zabezpieczeń w realistycznych scenariuszach ataków.Filar 4: Ryzyko stron trzecich – jak skutecznie zarządzać dostawcami usług IT?

Czwarty filar DORA dotyczy zarządzania ryzykiem wynikającym ze współpracy z zewnętrznymi dostawcami usług ICT. Regulacja nakłada ścisłe wymogi dotyczące treści umów z dostawcami, monitorowania ich działalności, zarządzania ryzykiem koncentracji (czyli nadmiernego uzależnienia od jednego dostawcy) oraz konieczności posiadania planów wyjścia (exit strategies) na wypadek problemów z dostawcą.

Filar 5: Wymiana informacji o zagrożeniach – dlaczego współpraca się opłaca?

Piąty filar DORA promuje dobrowolną wymianę informacji o cyberzagrożeniach i podatnościach między podmiotami finansowymi. Celem tego filaru jest zwiększenie wspólnej odporności całego sektora poprzez dzielenie się wiedzą i doświadczeniami w zakresie aktualnych zagrożeń. Wymiana ta ma odbywać się w bezpieczny i ustrukturyzowany sposób, z poszanowaniem poufności danych.

Wdrożenie DORA w praktyce: Jak uniknąć najczęstszych błędów?

Analiza luk (Gap Analysis) jako pierwszy krok do zgodności z DORA

Pierwszym i fundamentalnym krokiem w procesie wdrażania DORA jest przeprowadzenie szczegółowej analizy luk, czyli tzw. Gap Analysis. Pozwala ona zidentyfikować obszary, w których obecne procesy, systemy i polityki organizacji nie spełniają wymogów rozporządzenia. Jest to kluczowe dla właściwego zaplanowania strategii wdrożeniowej i efektywnej alokacji zasobów.

Rola Zarządu i kluczowych menedżerów w zapewnieniu zgodności z regulacją

Zgodność z DORA wymaga zaangażowania na najwyższych szczeblach organizacji. Zarząd i kluczowi menedżerowie ponoszą odpowiedzialność za nadzór nad procesem wdrożeniowym, alokację niezbędnych zasobów, ustanowienie odpowiednich polityk i procedur oraz budowanie w całej organizacji kultury cyfrowej odporności. Ich aktywne wsparcie jest kluczowe dla sukcesu.

Największe wyzwania wdrożeniowe: od umów z dostawcami po szkolenia pracowników

Wdrożenie DORA wiąże się z szeregiem wyzwań. Należą do nich między innymi konieczność dostosowania istniejących umów z dostawcami usług ICT do nowych, rygorystycznych wymogów, przeprowadzenie kompleksowych szkoleń dla pracowników w zakresie nowych procedur i wymagań regulacyjnych, a także integracja nowych procesów zarządzania ryzykiem z już funkcjonującymi systemami. Wymaga to strategicznego podejścia i zaangażowania wielu działów.

Nadzór i dotkliwe kary finansowe: Co grozi za nieprzestrzeganie wymogów DORA?

Jakie uprawnienia ma Komisja Nadzoru Finansowego w zakresie kontroli?

W Polsce organem odpowiedzialnym za nadzór nad przestrzeganiem przepisów DORA jest Komisja Nadzoru Finansowego (KNF). KNF posiada szerokie uprawnienia kontrolne, w tym prawo do przeprowadzania inspekcji, żądania dostępu do wszelkich danych i informacji niezbędnych do oceny zgodności, wydawania zaleceń dotyczących poprawy sytuacji, a także nakładania odpowiednich sankcji w przypadku stwierdzenia naruszeń.

Wysokość kar pieniężnych dla podmiotów finansowych i dostawców ICT

Nieprzestrzeganie wymogów DORA może wiązać się z bardzo surowymi karami administracyjnymi. W przypadku kluczowych dostawców usług ICT kary mogą sięgać nawet 1% średniego dziennego światowego obrotu za każdy dzień zwłoki w usunięciu naruszenia. Z kolei dla podmiotów finansowych kary mogą wynieść do 10 milionów euro lub do 2% ich rocznego obrotu, w zależności od wagi, charakteru i czasu trwania naruszenia.

DORA to nie projekt, to proces: Jak budować trwałą kulturę cyfrowej odporności?

Odporność operacyjna jako element strategii biznesowej na przyszłość

Należy podkreślić, że DORA to nie jednorazowy projekt, który można zakończyć po osiągnięciu zgodności. Jest to ciągły proces budowania i utrzymywania cyfrowej odporności operacyjnej. Ta odporność powinna stać się integralną częścią strategii biznesowej organizacji, zapewniając jej długoterminową stabilność, bezpieczeństwo i konkurencyjność na rynku.

Przeczytaj również: Przeglądarka Tor - Czy naprawdę chroni Twoją prywatność?

Jak DORA wpisuje się w inne regulacje, takie jak NIS2 i RODO?

DORA nie funkcjonuje w próżni, lecz komplementarnie współgra z innymi ważnymi regulacjami unijnymi. Dyrektywa NIS2, dotycząca środków na rzecz wysokiego wspólnego poziomu cyberbezpieczeństwa, oraz RODO (Ogólne rozporządzenie o ochronie danych) tworzą spójne ramy bezpieczeństwa cyfrowego. DORA uzupełnia je, koncentrując się na odporności operacyjnej sektora finansowego, podczas gdy NIS2 obejmuje szerszy zakres sektorów krytycznych, a RODO skupia się na ochronie danych osobowych.