Internet stał się nieodłącznym elementem naszego życia, oferując niezliczone możliwości komunikacji, edukacji i rozrywki. Jednak wraz z jego rozwojem rośnie również liczba i złożoność zagrożeń, z jakimi możemy się spotkać. W dzisiejszym cyfrowym świecie świadomość zasad bezpiecznego internetu jest kluczowa dla ochrony naszych danych, finansów, a nawet tożsamości. Ignorowanie tych zasad może prowadzić do poważnych konsekwencji, dlatego tak ważne jest, aby zrozumieć, jakie ryzyka czyhają na nas w sieci i jak skutecznie się przed nimi chronić.

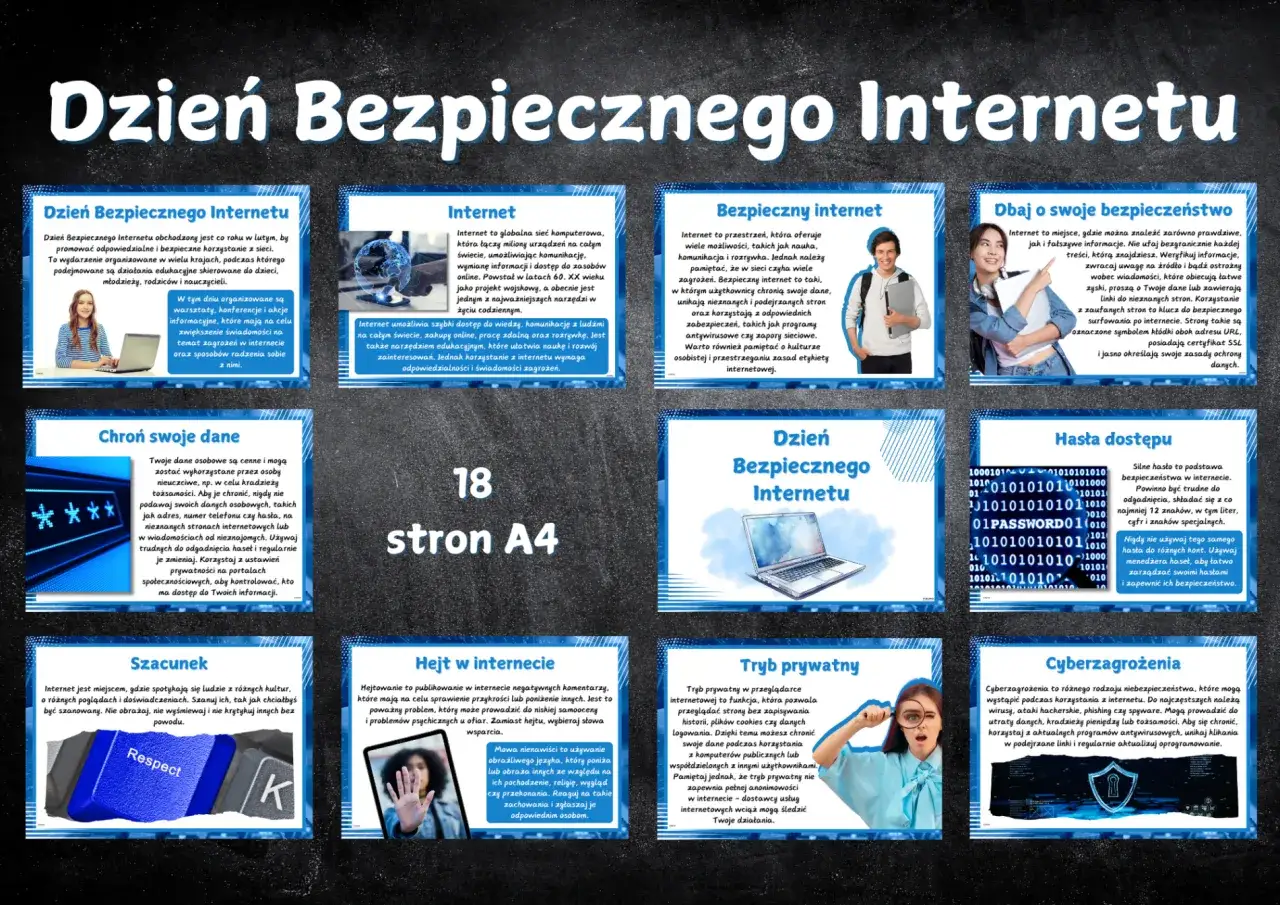

Kluczowe zasady bezpiecznego internetu dla każdego użytkownika

- Zagrożenia cybernetyczne w Polsce dynamicznie rosną, z phishingiem stanowiącym 97% oszustw komputerowych.

- Niezbędne jest stosowanie silnych haseł, weryfikacji dwuetapowej i regularnych aktualizacji oprogramowania.

- Krytyczne myślenie i ostrożność wobec podejrzanych wiadomości to pierwsza linia obrony.

- Dzieci i seniorzy są szczególnie narażeni na specyficzne zagrożenia i wymagają dodatkowej ochrony.

- W przypadku incydentu należy działać szybko, zabezpieczając konta i zgłaszając sprawę do odpowiednich instytucji.

- Ciągła edukacja i śledzenie "Listy Ostrzeżeń" CERT Polska to klucz do długoterminowego bezpieczeństwa.

Dlaczego zasady bezpiecznego internetu są dziś ważniejsze niż kiedykolwiek?

Współczesne życie w dużej mierze przeniosło się do sieci. Robimy zakupy, pracujemy, uczymy się, utrzymujemy kontakty z bliskimi wszystko to za pośrednictwem internetu. Niestety, ta powszechność sprawia, że stajemy się również bardziej podatni na ataki cyberprzestępców. Zagrożenia ewoluują w zastraszającym tempie, stając się coraz bardziej wyrafinowane i trudniejsze do wykrycia. Dlatego właśnie dziś, bardziej niż kiedykolwiek wcześniej, kluczowe jest posiadanie solidnej wiedzy na temat cyberbezpieczeństwa. Rozumienie potencjalnych ryzyk i stosowanie podstawowych zasad ochrony pozwala nam nie tylko zabezpieczyć własne dane i finanse, ale także chronić naszych bliskich przed cyfrowymi pułapkami.

Szokujące statystyki na 2026 rok: Polska na celowniku cyberprzestępców

Dane dotyczące cyberbezpieczeństwa w Polsce są alarmujące. Według danych CERT Polska, w 2025 roku odnotowano dynamiczny wzrost liczby incydentów bezpieczeństwa o 152%, co przełożyło się na ponad 260 tysięcy zarejestrowanych zdarzeń. Co gorsza, aż 97% tych incydentów stanowiły oszustwa komputerowe. To pokazuje, jak bardzo polscy internauci są narażeni na różnego rodzaju cyberataki, od prób wyłudzenia danych po zaawansowane oszustwa finansowe.

Od oszustw na paczkę po kradzież tożsamości: Ewolucja zagrożeń w sieci

Kiedyś zagrożenia w internecie były stosunkowo proste pamiętamy choćby oszustwa "na paczkę", gdzie przestępcy podszywali się pod firmy kurierskie, próbując wyłudzić niewielkie kwoty za rzekomą niedopłatę. Dziś sytuacja jest znacznie bardziej skomplikowana. Cyberprzestępcy ewoluowali, stosując coraz bardziej wyrafinowane metody. Kradzież tożsamości, gdzie dane ofiary są wykorzystywane do zaciągania kredytów czy popełniania innych przestępstw, stała się powszechnym problemem. Ataki są często wieloetapowe, łącząc różne techniki, aby uśpić naszą czujność. Co więcej, obserwujemy rosnące wykorzystanie sztucznej inteligencji, w tym technologii deepfake, która pozwala na tworzenie niezwykle realistycznych, lecz fałszywych materiałów wideo i audio, co jeszcze bardziej utrudnia odróżnienie prawdy od fałszu w cyfrowym świecie.

Fundamenty cyberhigieny: 10 złotych zasad, które musisz znać

Podobnie jak dbamy o higienę osobistą, tak samo powinniśmy dbać o higienę cyfrową. Wdrożenie poniższych zasad stanowi fundament bezpiecznego korzystania z internetu i pomoże Ci zbudować solidną ochronę przed większością zagrożeń.

- Twoja tożsamość to skarb: Dlaczego ochrona danych osobowych jest kluczowa? Dane osobowe to obecnie jedna z najcenniejszych walut w cyfrowym świecie. Ich utrata może prowadzić do kradzieży tożsamości, co z kolei może skutkować długami, problemami prawnymi i ogromnym stresem. Dlatego tak ważne jest, aby traktować swoje dane z najwyższą ostrożnością.

- Myśl, zanim klikniesz: Zasada ograniczonego zaufania jako pierwsza linia obrony. To prosta, ale niezwykle skuteczna zasada. Podchodź z rezerwą do każdej wiadomości, linku czy załącznika, zwłaszcza jeśli pochodzi od nieznanego nadawcy lub zawiera podejrzane treści. W ten sposób możesz uniknąć wielu ataków phishingowych i infekcji złośliwym oprogramowaniem.

- Aktualizuj wszystko i zawsze: Nuda, która ratuje skórę (i pieniądze). Aktualizacje oprogramowania systemu operacyjnego, przeglądarki, aplikacji często zawierają łatki bezpieczeństwa, które eliminują luki wykorzystywane przez hakerów. Regularne aktualizowanie to prosta czynność, która znacząco zwiększa Twoje bezpieczeństwo.

- Stosuj silne i unikalne hasła. Słabe hasła to jak otwarte drzwi dla cyberprzestępców. Używaj długich, skomplikowanych i unikalnych haseł dla każdego serwisu.

- Włącz uwierzytelnianie dwuskładnikowe (2FA). To dodatkowa warstwa ochrony, która znacząco utrudnia dostęp do Twoich kont nawet w przypadku wycieku hasła.

- Regularnie twórz kopie zapasowe danych. W przypadku ataku ransomware, który szyfruje Twoje pliki, kopia zapasowa może być jedynym sposobem na odzyskanie cennych danych.

- Korzystaj z oprogramowania antywirusowego i antymalware. Te programy działają jak strażnicy, monitorując Twoje urządzenia i chroniąc je przed złośliwym oprogramowaniem.

- Uważaj na publiczne sieci Wi-Fi. Niezabezpieczone sieci Wi-Fi mogą być łatwym celem dla hakerów. Warto korzystać z VPN, aby zaszyfrować swoje połączenie.

- Zarządzaj ustawieniami prywatności. Kontroluj, kto ma dostęp do Twoich informacji w mediach społecznościowych i innych serwisach.

- Edukuj się i bądź na bieżąco. Świat cyberzagrożeń stale się zmienia. Regularne poszerzanie wiedzy to najlepszy sposób, aby pozostać o krok przed przestępcami.

Poznaj swojego wroga: Najczęstsze zagrożenia w polskim internecie i jak je rozpoznać

Zrozumienie konkretnych zagrożeń, z jakimi możemy się spotkać, jest kluczowe do skutecznej obrony. W polskim internecie cyberprzestępcy stosują szereg metod, które mają na celu wyłudzenie naszych danych lub pieniędzy. Poniżej przedstawiamy najczęściej występujące typy ataków i sposoby, jak je rozpoznać.

Phishing i smishing: Jak nie dać się złowić na fałszywy SMS od InPostu czy zwrot podatku?

Phishing, czyli wyłudzanie informacji, oraz jego mobilna odmiana, smishing (phishing przez SMS), stanowią ogromną część wszystkich oszustw komputerowych w Polsce aż 97%. Cyberprzestępcy podszywają się pod znane instytucje i firmy, takie jak InPost, firmy kurierskie, banki, Allegro, OLX, a nawet urzędy skarbowe. Ich celem jest nakłonienie Cię do kliknięcia w fałszywy link, który prowadzi do spreparowanej strony łudząco podobnej do oryginalnej. Tam zostaniesz poproszony o podanie danych logowania, numeru karty płatniczej lub innych wrażliwych informacji. Zawsze zwracaj uwagę na podejrzane adresy URL, błędy językowe w wiadomościach oraz presję czasu, którą często stosują oszuści ("Twoja paczka została wstrzymana", "Konieczne pilne działanie w celu uniknięcia blokady konta").

Złośliwe oprogramowanie (malware i ransomware): Cichy intruz, który może zaszyfrować Twoje życie

Malware, czyli złośliwe oprogramowanie, to szeroka kategoria programów zaprojektowanych do wyrządzania szkód w systemach komputerowych. Szczególnie niebezpieczne jest ransomware, które szyfruje pliki na Twoim komputerze, a następnie żąda okupu za ich odblokowanie. Infekcja może nastąpić przez pobranie zainfekowanego pliku, kliknięcie w złośliwy link lub otwarcie zainfekowanego załącznika. Aby się chronić, unikaj pobierania plików z niepewnych źródeł i zawsze miej zainstalowane aktualne oprogramowanie antywirusowe.

Pułapki w mediach społecznościowych i na portalach ogłoszeniowych: Fałszywe konkursy i oszustwa "na kupującego"

Platformy takie jak Facebook, Instagram czy OLX również są areną dla cyberprzestępców. Popularne są fałszywe konkursy obiecujące atrakcyjne nagrody, które w rzeczywistości służą do wyłudzenia danych. Na portalach ogłoszeniowych często spotkamy się z oszustwami "na kupującego" lub "na sprzedającego". Kupujący może próbować wysłać Ci fałszywy link do potwierdzenia odbioru lub płatności, który prowadzi do strony wyłudzającej dane karty. Sprzedający zaś może żądać zaliczki, po której zniknie wraz z pieniędzmi. Zawsze weryfikuj tożsamość drugiej strony i korzystaj z bezpiecznych metod transakcji oferowanych przez platformę.

Deepfake i oszustwa napędzane przez AI: Kiedy głos i obraz zaczynają kłamać

Sztuczna inteligencja otwiera nowe, niebezpieczne możliwości dla cyberprzestępców. Technologia deepfake pozwala na tworzenie niezwykle realistycznych, ale całkowicie fałszywych materiałów wideo i audio. Oszuści mogą wykorzystać deepfake, aby podszyć się pod kogoś zaufanego członka rodziny, przyjaciela, a nawet szefa i w ten sposób wyłudzić pieniądze lub poufne informacje. Kluczowe w obronie przed tego typu atakami jest zachowanie zdrowego sceptycyzmu i weryfikowanie informacji, zwłaszcza gdy dotyczą one pilnych próśb o pieniądze lub dane.

Twoja cyfrowa tarcza: Praktyczne kroki do zbudowania fortecy wokół swoich danych

Bezpieczeństwo w internecie nie musi być skomplikowane. Wystarczy wdrożyć kilka prostych, ale skutecznych praktyk, aby znacząco podnieść poziom ochrony swoich danych i kont. Pomyśl o tym jak o budowaniu swojej osobistej cyfrowej fortecy im solidniejsze mury, tym trudniej je sforsować.

Twierdza nie do zdobycia: Jak tworzyć i zarządzać silnymi hasłami (i dlaczego "admin123" to zły pomysł)?

Hasło to pierwszy i często jedyny klucz do Twoich cyfrowych zasobów. Dlatego musi być mocne. Zapomnij o prostych hasłach, takich jak "123456", "password" czy imię Twojego pupila. Silne hasło powinno być długie (minimum 12-15 znaków), zawierać kombinację wielkich i małych liter, cyfr oraz znaków specjalnych. Co najważniejsze, każde konto powinno mieć inne hasło. Zarządzanie dziesiątkami skomplikowanych haseł może być trudne, dlatego warto rozważyć skorzystanie z menedżera haseł. To program, który bezpiecznie przechowuje wszystkie Twoje hasła i generuje nowe, silne kombinacje.

Dwa klucze są lepsze niż jeden: Włącz weryfikację dwuetapową (2FA) wszędzie, gdzie to możliwe

Weryfikacja dwuetapowa (2FA), znana również jako uwierzytelnianie wieloskładnikowe (MFA), to jedna z najskuteczniejszych metod ochrony kont. Polega ona na tym, że oprócz hasła musisz podać dodatkowy kod, który zazwyczaj otrzymujesz SMS-em, przez aplikację uwierzytelniającą (np. Google Authenticator, Authy) lub za pomocą klucza sprzętowego. Nawet jeśli ktoś zdobędzie Twoje hasło, bez drugiego czynnika nie będzie w stanie zalogować się na Twoje konto. Włącz 2FA wszędzie tam, gdzie jest to dostępne od poczty e-mail, przez media społecznościowe, po konta bankowe.Wielki Brat patrzy? Jak skonfigurować prywatność w przeglądarce i na portalach społecznościowych

Twoja aktywność w internecie pozostawia ślady. Możesz jednak ograniczyć ilość danych, które są gromadzone o Tobie. W przeglądarkach internetowych możesz włączyć blokowanie śledzenia, zarządzać plikami cookie i ograniczyć dostęp do Twojej lokalizacji. Na portalach społecznościowych kluczowe jest skonfigurowanie ustawień prywatności. Zastanów się, kto ma widzieć Twoje posty, jakie informacje są publicznie dostępne w Twoim profilu i do jakich danych mają dostęp aplikacje zewnętrzne. Świadome zarządzanie swoją cyfrową obecnością to ważny element bezpieczeństwa.

Bezpieczne zakupy online: Certyfikat SSL i inne sygnały, które świadczą o wiarygodności sklepu

Zakupy w internecie są wygodne, ale wymagają ostrożności. Zanim dokonasz zakupu, sprawdź kilka rzeczy: czy adres strony zaczyna się od https:// (litera "s" oznacza bezpieczne połączenie, potwierdzone certyfikatem SSL), czy sklep oferuje znane i bezpieczne metody płatności, jakie są opinie o danym sklepie w internecie oraz jaka jest polityka zwrotów i reklamacji. Zwróć uwagę na dane sprzedawcy czy są jasno podane i czy sklep posiada fizyczny adres. Unikaj sklepów, które wydają się podejrzanie tanie lub oferują produkty, które są niedostępne w innych miejscach.

Bezpieczeństwo najmłodszych i seniorów: Jak chronić najbardziej wrażliwych użytkowników sieci?

Dzieci i seniorzy to grupy, które ze względu na swoją specyfikę są szczególnie narażone na zagrożenia w internecie. Wymagają one szczególnej uwagi i edukacji, dostosowanej do ich wieku i poziomu wiedzy.

Cyfrowy świat dziecka: Od rozmowy i zasad po skuteczną kontrolę rodzicielską

Bezpieczeństwo dzieci w sieci zaczyna się od otwartej i szczerej rozmowy. Ważne jest, aby dzieci wiedziały, jakie zagrożenia mogą napotkać i jak się przed nimi bronić. Ustal jasne zasady korzystania z internetu ile czasu dziennie, z jakich stron mogą korzystać, z kim mogą rozmawiać. Pomocne mogą być narzędzia kontroli rodzicielskiej, które pozwalają blokować nieodpowiednie treści, ograniczać czas spędzany online i monitorować aktywność dziecka. Pamiętaj jednak, że technologia to tylko wsparcie kluczowa jest relacja i zaufanie.

Hejt, grooming, patotreści: Jakie realne zagrożenia czyhają na dzieci online?

Dzieci w internecie mogą zetknąć się z wieloma niebezpieczeństwami. Cyberprzemoc, czyli hejt, może mieć druzgocący wpływ na ich psychikę. Grooming to uwodzenie dzieci przez dorosłych w celu wykorzystania seksualnego, często prowadzone w ukryciu. Patotreści, czyli materiały zawierające przemoc, pornografię lub promujące szkodliwe zachowania, są łatwo dostępne w sieci. Obserwuj zachowanie swoich dzieci nagłe zmiany nastroju, unikanie rozmów o internecie, tajemniczość mogą być sygnałami ostrzegawczymi. W razie podejrzenia zagrożenia, reaguj natychmiast.

Senior w sieci: Jak nauczyć rodziców i dziadków rozpoznawania oszustw "na wnuczka" w wersji cyfrowej?

Seniorzy często padają ofiarą oszustw, które ewoluowały z tradycyjnych metod (jak "na wnuczka") do form cyfrowych. Oszuści dzwonią, wysyłają SMS-y lub e-maile, podszywając się pod członków rodziny, policję lub inne instytucje, i pod pretekstem pilnej potrzeby wyłudzają pieniądze. Kluczowa jest edukacja: naucz seniorów, aby nigdy nie podawali przez telefon ani w wiadomościach wrażliwych danych (numer PESEL, dane karty, kody SMS). Powinni zawsze weryfikować tożsamość dzwoniącego, rozłączając się i dzwoniąc na znany numer lub kontaktując się z bliskimi. Podkreślaj, że żadna instytucja ani członek rodziny nie będzie prosić o natychmiastowe przelanie pieniędzy.

Arsenał obronny: Narzędzia i technologie, które wspierają Twoje bezpieczeństwo

Na szczęście nie jesteśmy bezbronni w obliczu cyberzagrożeń. Istnieje szereg narzędzi i technologii, które mogą znacząco wzmocnić Twoją cyfrową obronę i zapewnić spokój ducha.

Niezbędnik na każdym urządzeniu: Rola oprogramowania antywirusowego

Oprogramowanie antywirusowe i antymalware to absolutna podstawa ochrony każdego urządzenia komputera, smartfona czy tabletu. Działa ono jak strażnik, skanując pliki, monitorując ruch sieciowy i blokując potencjalnie niebezpieczne programy, zanim zdążą wyrządzić szkody. Regularne skanowanie systemu i dbanie o aktualność bazy danych wirusów to klucz do skutecznej ochrony przed szerokim spektrum zagrożeń.

Tarcza w publicznej sieci: Kiedy i dlaczego warto korzystać z VPN?

Publiczne sieci Wi-Fi, takie jak te w kawiarniach, hotelach czy na lotniskach, często są niezabezpieczone, co czyni je idealnym miejscem dla hakerów do przechwytywania Twoich danych. Tutaj z pomocą przychodzi VPN (Virtual Private Network). VPN tworzy zaszyfrowany tunel między Twoim urządzeniem a serwerem VPN, maskując Twój adres IP i chroniąc Twoją aktywność przed podsłuchiwaniem. Jest to szczególnie przydatne, gdy musisz skorzystać z internetu w miejscu publicznym lub chcesz zwiększyć swoją anonimowość online.

Menedżer haseł: Twój osobisty sejf na klucze do cyfrowego świata

Pamiętanie kilkudziesięciu skomplikowanych i unikalnych haseł do wszystkich serwisów jest praktycznie niemożliwe. Menedżer haseł rozwiązuje ten problem. Jest to bezpieczne narzędzie, które przechowuje wszystkie Twoje hasła w zaszyfrowanej bazie danych, do której dostęp masz tylko Ty, po podaniu jednego, głównego hasła. Menedżery haseł potrafią również generować bardzo silne, losowe hasła, co znacząco podnosi poziom bezpieczeństwa Twoich kont. To inwestycja, która zwraca się wielokrotnie w postaci spokoju i ochrony.Stało się: Co robić krok po kroku, gdy padłeś ofiarą cyberataku?

Nawet przy zachowaniu najwyższej ostrożności, czasami zdarza się, że padniemy ofiarą cyberataku. Kluczowe jest, aby w takiej sytuacji zachować spokój i działać szybko oraz metodycznie, aby zminimalizować szkody.

Pierwsza pomoc: Jak natychmiast zabezpieczyć swoje konta i dane?

Gdy tylko zorientujesz się, że doszło do incydentu, natychmiast odłącz zainfekowane urządzenie od internetu, aby zapobiec dalszemu rozprzestrzenianiu się zagrożenia lub kradzieży danych. Następnie, jak najszybciej zmień hasła do wszystkich kluczowych kont, zwłaszcza do poczty e-mail i kont bankowych. Jeśli podejrzewasz, że Twoje dane finansowe mogły zostać skradzione, niezwłocznie skontaktuj się ze swoim bankiem. Monitoruj swoje konta bankowe i karty płatnicze pod kątem nieautoryzowanych transakcji. Szybkość działania jest w tym momencie kluczowa.Gdzie szukać pomocy? Kiedy zgłosić incydent do CERT Polska, a kiedy na policję?

W przypadku incydentów związanych z phishingiem, złośliwym oprogramowaniem, fałszywymi stronami internetowymi czy innymi zagrożeniami cyfrowymi, warto zgłosić sprawę do CERT Polska (Computer Emergency Response Team). W 2025 roku do CERT Polska wpłynęło ponad 650 tysięcy zgłoszeń od internautów, co świadczy o ich aktywności i skuteczności w identyfikowaniu i blokowaniu zagrożeń. Jeśli jednak doszło do kradzieży tożsamości, znaczących strat finansowych lub innych przestępstw kryminalnych, konieczne jest również zgłoszenie sprawy na policję.

Cyberbezpieczeństwo to proces, nie produkt: Jak wyrobić w sobie nawyki na przyszłość?

Pamiętaj, że bezpieczeństwo w internecie to nie jednorazowe działanie, ale ciągły proces. Świat cyfrowy ewoluuje, a wraz z nim zagrożenia. Kluczem do długoterminowego bezpieczeństwa jest ciągła edukacja i wyrobienie w sobie nawyków, które staną się naturalną częścią Twojego cyfrowego życia.

Edukacja i czujność: Najlepsza inwestycja w Twoje cyfrowe bezpieczeństwo

Traktuj cyberbezpieczeństwo jako nawyk, podobnie jak mycie zębów. Regularnie poszerzaj swoją wiedzę na temat nowych zagrożeń, czytaj poradniki, oglądaj materiały edukacyjne. Rozwijaj w sobie zdrowy sceptycyzm i krytyczne myślenie wobec informacji, które napotykasz w sieci. Im bardziej świadomy i czujny będziesz, tym trudniej będzie Cię oszukać.

Przeczytaj również: Let's Encrypt - Czy darmowy SSL jest bezpieczny? Kompletny przewodnik

Bądź na bieżąco: Gdzie śledzić informacje o nowych zagrożeniach (Lista Ostrzeżeń CERT)?

Aby być na bieżąco z najnowszymi zagrożeniami, warto śledzić wiarygodne źródła informacji. Jednym z najważniejszych jest "Lista Ostrzeżeń" prowadzona przez NASK (CERT Polska). Znajdują się tam informacje o złośliwych stronach internetowych, które mogą próbować wyłudzić Twoje dane. Regularne sprawdzanie takich zasobów pozwoli Ci uniknąć potencjalnych pułapek i utrzymać wysoki poziom bezpieczeństwa w cyfrowym świecie.