W obliczu rosnącej liczby cyberataków i wycieków danych, ochrona kont internetowych stała się priorytetem. Ten artykuł to kompleksowy przewodnik po aplikacjach uwierzytelniających kluczowym narzędziu do zabezpieczania Twojej cyfrowej tożsamości. Dowiesz się, jak działają, które wybrać i jak bezpiecznie z nich korzystać, by zapewnić sobie spokój ducha online.

Aplikacje uwierzytelniające to klucz do bezpiecznego logowania i ochrony Twoich danych online

- Aplikacje uwierzytelniające generują jednorazowe kody TOTP dla weryfikacji dwuetapowej (2FA).

- Są one znacznie bezpieczniejszą alternatywą dla kodów SMS, odporną na ataki typu SIM swapping.

- Do generowania kodów aplikacje nie potrzebują dostępu do internetu.

- Najpopularniejsze rozwiązania to Google Authenticator, Microsoft Authenticator i Authy, każde z unikalnymi cechami.

- Kluczowe dla bezpieczeństwa jest zapisywanie kodów zapasowych i znajomość procedur migracji kont.

Dlaczego hasło to za mało? Krótki wstęp do bezpiecznego logowania w 2026 roku

Współczesny krajobraz cyberbezpieczeństwa jest dynamiczny i pełen wyzwań. Coraz częściej jesteśmy świadkami informacji o kolejnych wyciekach danych, które ujawniają poufne informacje milionów użytkowników. W tym kontekście poleganie wyłącznie na haśle do zabezpieczenia naszych kont internetowych staje się niewystarczające. Nawet najbardziej skomplikowane hasło, jeśli zostanie złamane lub wykradzione, otwiera drzwi do naszych cyfrowych przestrzeni. Hakerzy nieustannie doskonalą swoje metody, a nasze konta są coraz bardziej narażone na ataki.

Coraz więcej wycieków danych – dlaczego Twoje konto jest zagrożone?

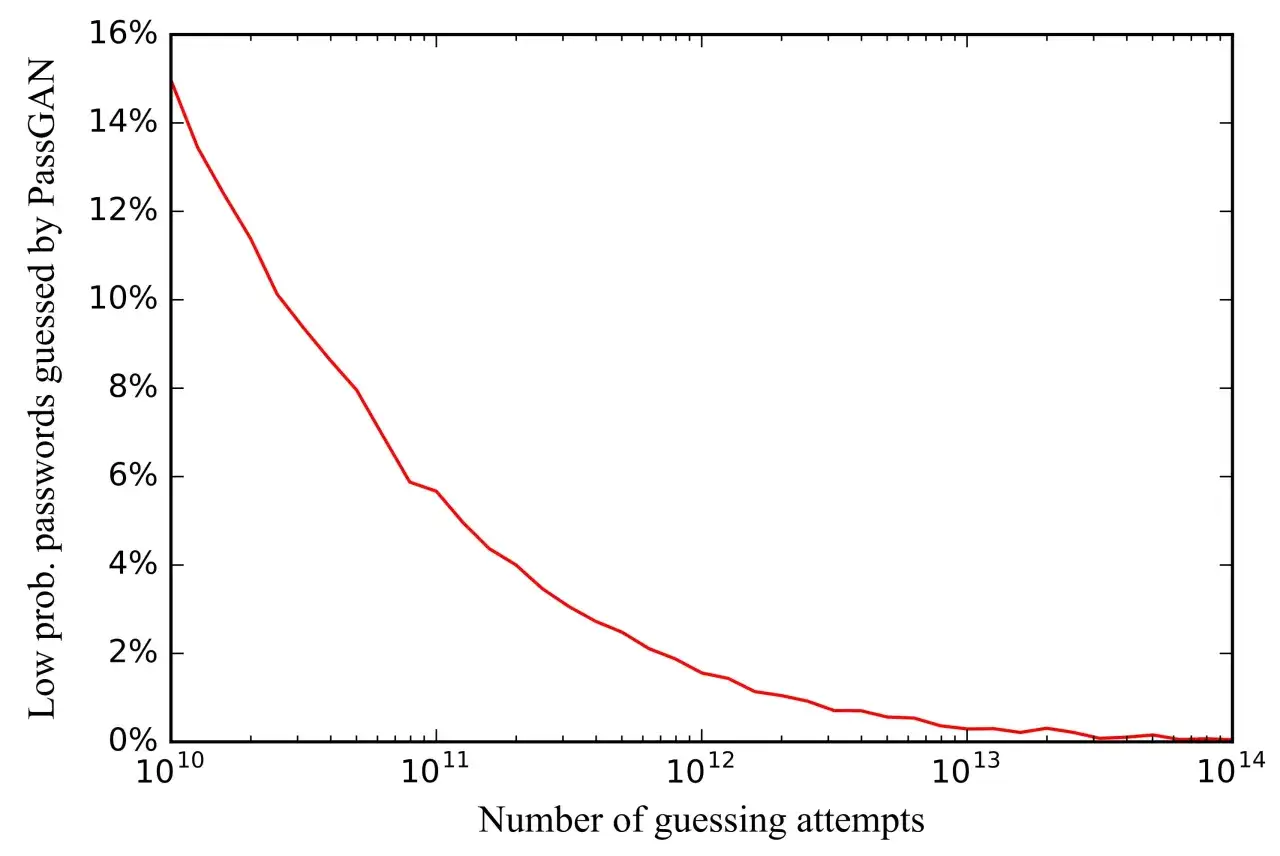

Problem masowych wycieków danych jest alarmujący. Miliardy haseł i danych logowania trafiają w niepowołane ręce, tworząc ogromne bazy danych wykorzystywane przez cyberprzestępców. Często dochodzi do tak zwanego credential stuffing, czyli automatycznego testowania wykradzionych danych logowania na różnych portalach. Użytkownicy, chcąc ułatwić sobie życie, nierzadko używają tych samych haseł do wielu usług. Oznacza to, że wyciek jednego hasła może otworzyć dostęp do wielu Twoich kont. Do tego dochodzą inne powszechne zagrożenia, takie jak phishing próby wyłudzenia danych poprzez podszywanie się pod zaufane instytucje czy malware, czyli złośliwe oprogramowanie, które może przechwytywać wpisywane hasła bezpośrednio z Twojego urządzenia. Wszystko to sprawia, że tradycyjne hasło, nawet jeśli jest silne, przestaje być wystarczającą barierą ochronną.

Czym jest uwierzytelnianie dwuskładnikowe (2FA) i dlaczego stało się standardem?

Na szczęście istnieją skuteczniejsze metody ochrony. Jedną z nich jest uwierzytelnianie dwuskładnikowe (2FA). Jest to metoda weryfikacji tożsamości, która wymaga od użytkownika podania dwóch niezależnych dowodów zazwyczaj czegoś, co wie (hasło) i czegoś, co posiada (np. telefon z zainstalowaną aplikacją uwierzytelniającą). Dodanie tej drugiej warstwy ochrony znacząco utrudnia życie potencjalnym intruzom. Nawet jeśli cyberprzestępca zdobędzie Twoje hasło, bez drugiego składnika uwierzytelniającego nie będzie w stanie zalogować się na Twoje konto. Z tego powodu 2FA stało się branżowym standardem bezpieczeństwa i jest gorąco rekomendowane przez ekspertów od cyberbezpieczeństwa na całym świecie.

Aplikacja uwierzytelniająca vs. kody SMS: która metoda jest naprawdę bezpieczna?

W kontekście 2FA często pojawia się pytanie o wybór metody. Dwie najpopularniejsze opcje to kody wysyłane SMS-em oraz kody generowane przez dedykowane aplikacje uwierzytelniające. Choć kody SMS wydają się wygodne, są one znacznie mniej bezpieczne. Podatność na ataki typu SIM swapping, czyli przejęcie Twojego numeru telefonu przez oszusta, pozwala mu na przechwycenie kodów autoryzacyjnych. Ponadto, wiadomości SMS mogą być czasem przechwycone przez złośliwe oprogramowanie. Aplikacje uwierzytelniające, działające w oparciu o algorytm TOTP (Time-based One-Time Password), generują kody lokalnie na Twoim urządzeniu, bez potrzeby transmisji przez sieć komórkową. Oznacza to, że są one odporne na wspomniane ataki i stanowią znacznie pewniejszą barierę ochronną.

Jak działa aplikacja uwierzytelniająca? Wyjaśniamy krok po kroku

Zrozumienie mechanizmu działania aplikacji uwierzytelniających może wydawać się skomplikowane, ale w rzeczywistości opiera się na prostych, choć eleganckich zasadach. Kluczem do bezpieczeństwa jest sposób generowania kodów, który sprawia, że są one zarówno unikalne, jak i trudne do podszybowania.

Magia algorytmu TOTP: jak generowane są kody, które zmieniają się co 30 sekund?

Sercem każdej aplikacji uwierzytelniającej jest algorytm TOTP (Time-based One-Time Password). Działa on w oparciu o dwa kluczowe elementy: współdzielony sekret oraz aktualny czas. Współdzielony sekret to unikalny klucz, który jest wymieniany między Twoją aplikacją a serwerem usługi podczas początkowej konfiguracji (najczęściej poprzez zeskanowanie kodu QR). Algorytm, wykorzystując ten sekret oraz bieżący czas (zazwyczaj podzielony na 30-sekundowe interwały), generuje unikalny, jednorazowy kod. Co najważniejsze, ten sam algorytm, używając tych samych danych wejściowych, działa zarówno w Twojej aplikacji, jak i na serwerze usługi. Dzięki temu obie strony są w stanie wygenerować ten sam, poprawny kod w danym momencie. Kody te są krótkotrwałe zazwyczaj ważne przez 30 sekund co znacząco zwiększa bezpieczeństwo, utrudniając ich przechwycenie i ponowne użycie.

Czy do działania aplikacji potrzebny jest Internet? Rozwiewamy wątpliwości

Jedną z największych zalet aplikacji uwierzytelniających jest ich niezależność od połączenia z internetem do generowania kodów. Po tym, jak podczas pierwszej konfiguracji zeskanujesz kod QR i połączysz swoje konto z aplikacją, cały proces generowania kodów odbywa się całkowicie offline. Aplikacja wykorzystuje jedynie czas systemowy Twojego urządzenia i zapisany wcześniej współdzielony sekret. Oznacza to, że możesz uzyskać dostęp do swoich kodów autoryzacyjnych nawet wtedy, gdy jesteś offline, na przykład w podróży lub w miejscu ze słabym zasięgiem sieci komórkowej. To kluczowa różnica w porównaniu do kodów SMS, które wymagają działania sieci komórkowej.

Skanowanie kodu QR: co tak naprawdę dzieje się podczas pierwszej konfiguracji?

Proces dodawania nowego konta do aplikacji uwierzytelniającej zazwyczaj zaczyna się od zeskanowania kodu QR. Ten pozornie prosty krok kryje w sobie ważny mechanizm bezpieczeństwa. Kod QR, który widzisz na ekranie strony logowania usługi, zawiera zaszyfrowane informacje o współdzielonym sekrecie, czyli kluczu, który będzie używany do generowania kodów TOTP. Kiedy skanujesz ten kod za pomocą aplikacji uwierzytelniającej, aplikacja zapisuje ten sekret w swojej pamięci. Od tego momentu aplikacja i serwer usługi posiadają ten sam klucz i mogą niezależnie generować kody uwierzytelniające w oparciu o aktualny czas. Jest to jednorazowy proces parowania konta z aplikacją, który zapewnia, że tylko Ty, posiadając fizyczny dostęp do telefonu z aplikacją, możesz autoryzować logowanie.

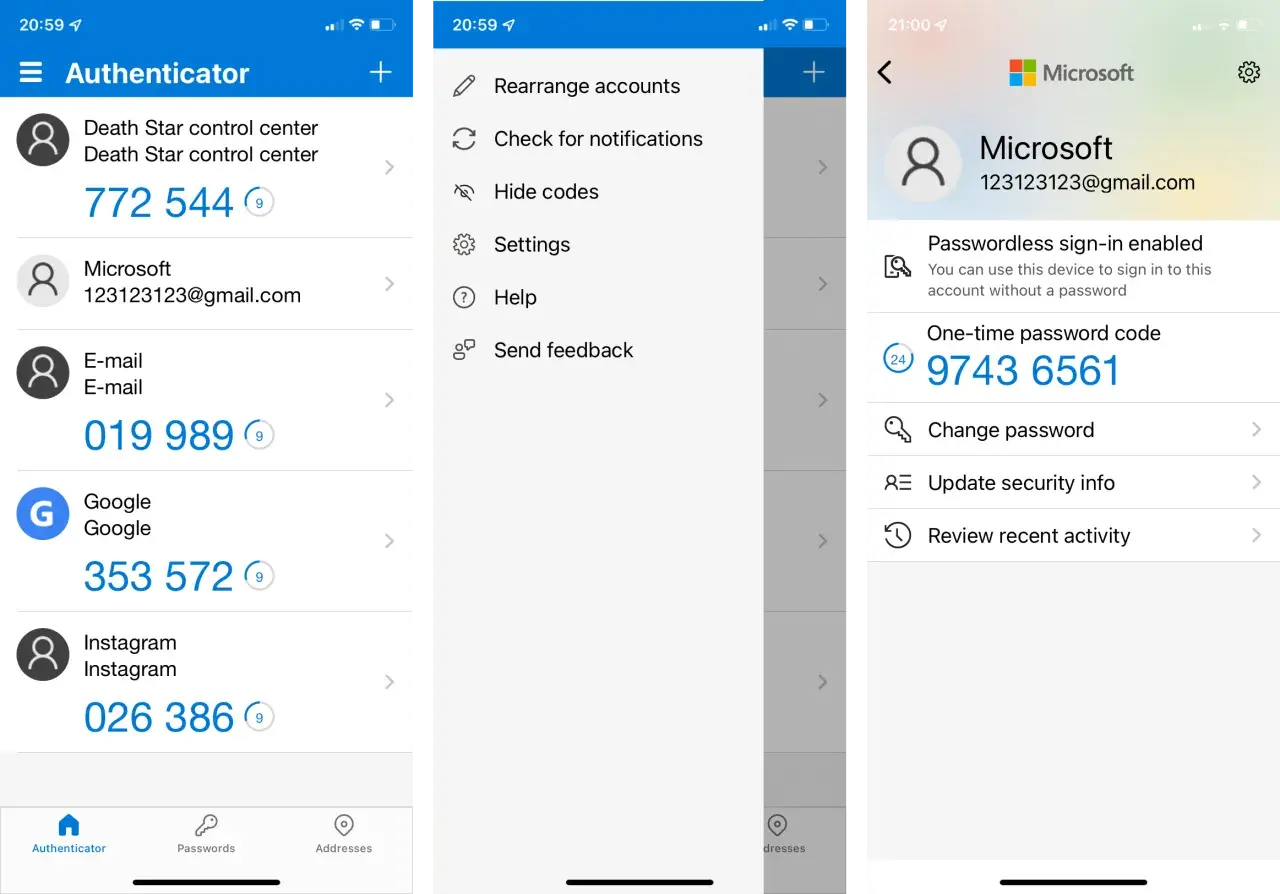

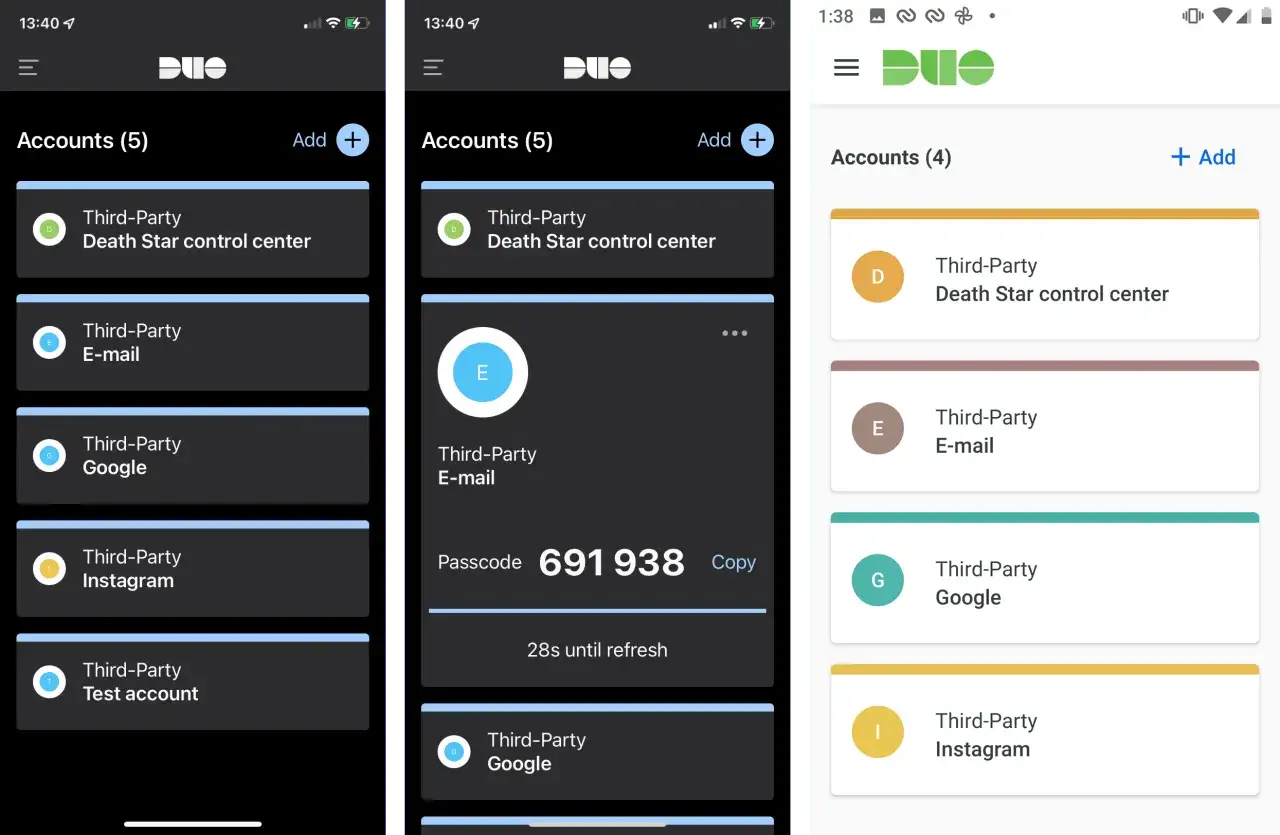

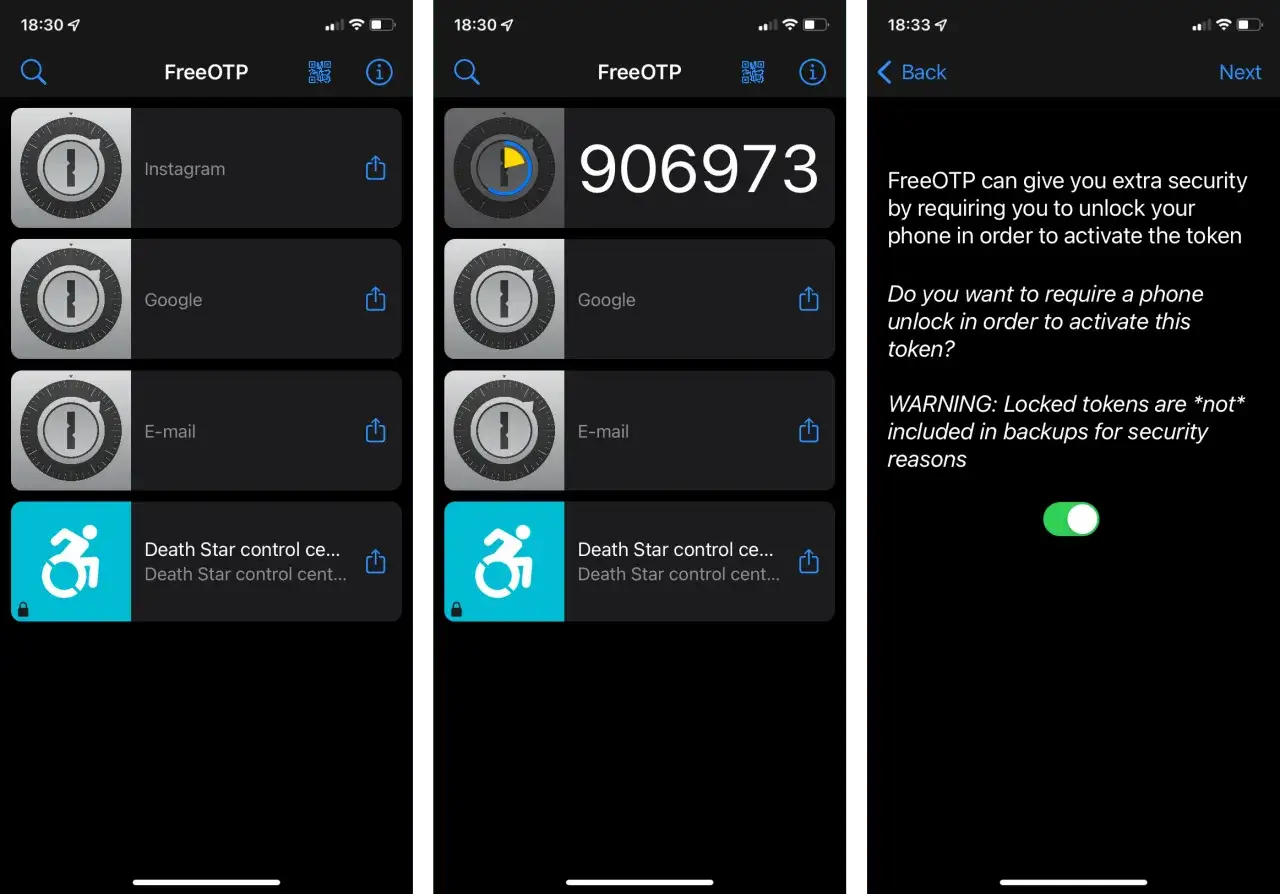

Którą aplikację uwierzytelniającą wybrać? Przegląd i porównanie najpopularniejszych opcji

Rynek aplikacji uwierzytelniających jest dziś bogaty, a wybór odpowiedniego narzędzia może być kluczowy dla komfortu i bezpieczeństwa. Przyjrzyjmy się bliżej najpopularniejszym rozwiązaniom, aby pomóc Ci podjąć świadomą decyzję.

Google Authenticator: prostota i niezawodność w ekosystemie Google

Google Authenticator to klasyk, który od lat cieszy się popularnością dzięki swojej prostocie i niezawodności. Aplikacja jest intuicyjna w obsłudze i kompatybilna z ogromną liczbą usług online. Jej największym atutem jest przejrzysty interfejs i brak zbędnych funkcji. W ostatnich aktualizacjach Google wprowadziło jednak istotną nowość: synchronizację kodów z kontem Google. Dzięki temu, jeśli zgubisz telefon lub będziesz musiał przenieść swoje konta na nowe urządzenie, Twoje kody uwierzytelniające nie przepadną. Po zalogowaniu się na swoje konto Google na nowym urządzeniu, kody zostaną automatycznie przywrócone. To znacząco ułatwia zarządzanie bezpieczeństwem, zwłaszcza dla osób mocno osadzonych w ekosystemie Google.

Microsoft Authenticator: wygoda logowania bezhasłowego i backup w chmurze

Microsoft Authenticator to kolejna potężna opcja, szczególnie atrakcyjna dla użytkowników produktów Microsoft. Aplikacja ta oferuje nie tylko generowanie kodów TOTP, ale także zaawansowane funkcje, takie jak logowanie bezhasłowe. Polega to na wysyłaniu powiadomienia push na Twój telefon, gdy próbujesz zalogować się na konto Microsoft lub inne wspierające tę funkcję usługi. Wystarczy wtedy potwierdzić logowanie jednym kliknięciem, bez konieczności wpisywania hasła. Dodatkowo, Microsoft Authenticator umożliwia tworzenie kopii zapasowej w chmurze, co zapewnia bezpieczeństwo Twoich kodów w przypadku utraty urządzenia. Ta funkcja sprawia, że migracja na nowe urządzenie jest niezwykle prosta.Authy: elastyczność dzięki synchronizacji na wielu urządzeniach

Authy wyróżnia się na tle konkurencji przede wszystkim swoją elastycznością. Kluczową funkcją jest możliwość synchronizacji kodów na wielu urządzeniach jednocześnie. Oznacza to, że możesz mieć dostęp do swoich kodów uwierzytelniających nie tylko na smartfonie, ale także na tablecie czy komputerze stacjonarnym. Authy oferuje również szyfrowaną kopię zapasową w chmurze, która jest dodatkowo chroniona hasłem, które sam ustalasz. To połączenie wygody synchronizacji z silnym szyfrowaniem sprawia, że Authy jest doskonałym wyborem dla osób ceniących sobie dostępność i bezpieczeństwo na różnych platformach.

Inne warte uwagi alternatywy: 2FAS, Aegis i menedżery haseł z funkcją 2FA

Oprócz gigantów takich jak Google, Microsoft i Authy, istnieje wiele innych godnych uwagi aplikacji uwierzytelniających. 2FAS Authenticator jest często chwalony za swoje otwarte źródło (open-source) i bogaty zestaw funkcji, które zapewniają dużą kontrolę nad bezpieczeństwem. Podobnie Aegis Authenticator, również dostępny na Androida, oferuje zaawansowane opcje personalizacji i bezpieczeństwa. Warto również pamiętać, że wiele nowoczesnych menedżerów haseł, takich jak Bitwarden czy LastPass, posiada wbudowaną funkcję generowania kodów 2FA. Jeśli już korzystasz z takiego menedżera, może to być dla Ciebie najwygodniejsze rozwiązanie, pozwalające na przechowywanie haseł i kodów uwierzytelniających w jednym, bezpiecznym miejscu.

Tabela porównawcza: kluczowe funkcje, które pomogą Ci podjąć decyzję

Aby ułatwić Ci wybór, przygotowałem tabelę porównującą kluczowe funkcje najpopularniejszych aplikacji uwierzytelniających:

| Funkcja | Google Authenticator | Microsoft Authenticator | Authy |

|---|---|---|---|

| Synchronizacja między urządzeniami | Tak (z kontem Google, od niedawna) | Tak (z kontem Microsoft) | Tak (multi-device, w tym desktop) |

| Kopia zapasowa w chmurze (i jej szyfrowanie) | Tak (z kontem Google) | Tak (szyfrowana) | Tak (szyfrowana, chroniona hasłem użytkownika) |

| Logowanie bezhasłowe (push notifications) | Nie | Tak (dla kont Microsoft i wspieranych usług) | Nie |

| Kompatybilność z ekosystemami | Uniwersalna, silne powiązanie z Google | Silne powiązanie z Microsoft | Uniwersalna |

| Łatwość migracji kont | Uproszczona dzięki synchronizacji | Bardzo łatwa dzięki backupowi w chmurze | Bardzo łatwa dzięki synchronizacji multi-device |

| Dodatkowe funkcje | Prostota, szeroka kompatybilność | Integracja z Windows Hello, zarządzanie kontami Microsoft | Wsparcie dla desktopu, ochrona PIN-em/biometrią aplikacji |

Praktyczny poradnik: jak bezpiecznie zacząć korzystać z aplikacji uwierzytelniającej?

Wdrożenie aplikacji uwierzytelniającej do codziennego użytku jest prostsze niż mogłoby się wydawać, a korzyści płynące z dodatkowej warstwy bezpieczeństwa są nieocenione. Oto przewodnik, który pomoże Ci przejść przez proces instalacji i konfiguracji, a także podpowie, jak unikać najczęstszych błędów.

Instalacja i konfiguracja pierwszego konta – przewodnik krok po kroku

Aby zacząć korzystać z aplikacji uwierzytelniającej, wykonaj poniższe kroki:

- Pobranie aplikacji: Znajdź wybraną aplikację uwierzytelniającą (np. Google Authenticator, Microsoft Authenticator, Authy) w oficjalnym sklepie z aplikacjami na swoim urządzeniu App Store dla iOS lub Google Play dla Androida. Zainstaluj ją.

- Włączenie 2FA w usłudze: Zaloguj się na konto usługi, którą chcesz zabezpieczyć (np. Google, Facebook, Twitter). Przejdź do ustawień bezpieczeństwa i poszukaj opcji związanej z uwierzytelnianiem dwuskładnikowym (2FA) lub weryfikacją dwuetapową.

- Wybór metody i skanowanie kodu QR: Wybierz opcję "aplikacja uwierzytelniająca" jako metodę 2FA. Na ekranie pojawi się kod QR. Otwórz zainstalowaną aplikację uwierzytelniającą, wybierz opcję dodania nowego konta i zeskanuj wyświetlony kod QR za pomocą aparatu telefonu.

- Potwierdzenie konfiguracji: Po zeskanowaniu kodu QR, aplikacja wygeneruje 6-cyfrowy kod. Wpisz ten kod w pole na stronie usługi, aby potwierdzić, że aplikacja została poprawnie połączona z Twoim kontem.

- Zapisanie kodów zapasowych: Po pomyślnej konfiguracji, usługa najprawdopodobniej wyświetli Ci zestaw kodów zapasowych (backup codes). Jest to niezwykle ważny krok! Zapisz te kody w bezpiecznym miejscu, o czym więcej w następnej sekcji.

Kody zapasowe (backup codes): Twój najważniejszy plan B. Gdzie je bezpiecznie przechowywać?

Kody zapasowe, często nazywane również kodami odzyskiwania, to Twój niezawodny plan B na wypadek, gdybyś stracił dostęp do swojego telefonu lub aplikacji uwierzytelniającej. Są to jednorazowe kody, które pozwalają Ci zalogować się na konto bez potrzeby używania aplikacji. Ich bezpieczeństwo jest kluczowe, ponieważ dają pełny dostęp do Twojego konta. Dlatego tak ważne jest, aby przechowywać je w bezpiecznym, ale jednocześnie dostępnym dla Ciebie miejscu. Oto kilka sprawdzonych sposobów:

- Wydrukuj i schowaj w bezpiecznym miejscu: Wydrukowane kody możesz schować w sejfie, kasetce na dokumenty lub w innym miejscu, do którego masz ograniczony dostęp.

- Zapisz w menedżerze haseł: Jeśli korzystasz z zaufanego menedżera haseł, możesz tam bezpiecznie przechowywać kody zapasowe. Upewnij się, że menedżer haseł jest dobrze zabezpieczony.

- Zapisz na fizycznym nośniku: Możesz zapisać kody na pendrivie lub karcie pamięci i przechowywać je w bezpiecznym miejscu.

Jak uniknąć najczęstszych błędów popełnianych przez początkujących?

Nowi użytkownicy aplikacji uwierzytelniających często popełniają kilka podstawowych błędów, które mogą prowadzić do frustracji lub utraty dostępu. Oto lista najczęstszych z nich i sposoby, jak ich unikać:

- Niezapisywanie kodów zapasowych: To błąd numer jeden. Bez kodów zapasowych, utrata telefonu oznacza często trwałą utratę dostępu do konta. Zawsze zapisuj kody zapasowe od razu po konfiguracji 2FA.

- Brak zrozumienia procesu migracji: Niektórzy użytkownicy nie wiedzą, jak przenieść swoje konta na nowe urządzenie. Warto zapoznać się z funkcjami eksportu/importu lub synchronizacji oferowanymi przez Twoją aplikację.

- Zbyt silne poleganie na jednym urządzeniu: Utrata lub awaria telefonu może być problemem, jeśli nie masz planu awaryjnego. Rozważ użycie aplikacji z synchronizacją lub posiadanie zapasowego urządzenia.

- Brak ochrony aplikacji kodem PIN/biometrią: Sama aplikacja uwierzytelniająca powinna być dodatkowo zabezpieczona. Wiele aplikacji oferuje blokadę PIN lub odciskiem palca/twarzą.

- Niesprawdzenie poprawności synchronizacji czasu: Algorytm TOTP jest wrażliwy na dokładność czasu. Jeśli czas w Twoim telefonie jest rozregulowany, kody mogą być nieprawidłowe. Włącz automatyczną synchronizację czasu w ustawieniach telefonu.

Co zrobić, gdy pojawią się problemy? Rozwiązania najczęstszych scenariuszy

Nawet najlepiej zabezpieczone systemy mogą czasem sprawiać problemy. Wiedza o tym, jak reagować w sytuacjach kryzysowych, jest równie ważna, co samo wdrożenie zabezpieczeń. Oto rozwiązania najczęstszych scenariuszy, z którymi możesz się spotkać.

Zgubiłem telefon z aplikacją uwierzytelniającą! Jak odzyskać dostęp do kont?

Utrata telefonu, zwłaszcza tego, na którym masz zainstalowaną aplikację uwierzytelniającą, może być stresująca. Na szczęście, jeśli odpowiednio się przygotowałeś, odzyskanie dostępu jest możliwe. Kluczowe są tutaj kody zapasowe (backup codes), które zapisałeś podczas konfiguracji 2FA. Zaloguj się na konto usługi, do której chcesz uzyskać dostęp, i poszukaj opcji "użyj kodu zapasowego" lub podobnej. Wpisz jeden z zapisanych kodów. Jeśli jednak nie zapisałeś kodów zapasowych lub również je zgubiłeś, sytuacja staje się trudniejsza. W takim przypadku będziesz musiał skontaktować się z pomocą techniczną danej usługi. Przygotuj się na długotrwały proces weryfikacji tożsamości, podczas którego będziesz musiał udowodnić, że jesteś prawowitym właścicielem konta (np. poprzez podanie danych z profilu, historii transakcji, odpowiedzi na pytania bezpieczeństwa).

Jak bezpiecznie i bezboleśnie przenieść wszystkie kody na nowy smartfon?

Zmiana telefonu to doskonała okazja, aby zaktualizować swoje narzędzia bezpieczeństwa. Na szczęście, proces przenoszenia kont uwierzytelniających na nowe urządzenie został znacznie uproszczony. Większość popularnych aplikacji, takich jak Google Authenticator (z funkcją synchronizacji), Microsoft Authenticator czy Authy, oferuje wbudowane mechanizmy eksportu i importu kont. Zazwyczaj polega to na wygenerowaniu specjalnego kodu QR na starym urządzeniu, który następnie skanujesz nowym telefonem. W przypadku aplikacji z synchronizacją w chmurze (Microsoft Authenticator, Authy, nowszy Google Authenticator), wystarczy zalogować się na swoje konto w aplikacji na nowym urządzeniu, a wszystkie kody zostaną automatycznie przywrócone. To szybki i bezpieczny sposób na zapewnienie ciągłości dostępu do Twoich kont.

Kody nie działają lub są odrzucane? Sprawdź synchronizację czasu w telefonie

Jednym z najczęstszych powodów, dla których kody generowane przez aplikację uwierzytelniającą są odrzucane, jest niesynchronizowany czas w Twoim telefonie. Algorytm TOTP bazuje na precyzyjnym czasie, a nawet niewielka różnica między czasem w Twoim urządzeniu a czasem na serwerze usługi może spowodować, że wygenerowany kod stanie się nieprawidłowy. Dlatego kluczowe jest, aby Twój telefon zawsze miał ustawiony prawidłowy czas. Wejdź w ustawienia systemowe swojego smartfona, znajdź sekcję dotyczącą daty i czasu, i upewnij się, że opcja automatycznej synchronizacji czasu z siecią jest włączona. Pozwoli to uniknąć wielu problemów z kodami uwierzytelniającymi.

Czy aplikacje uwierzytelniające to przyszłość? Spojrzenie na nowe technologie

Świat cyberbezpieczeństwa nie stoi w miejscu, a technologie ewoluują w zawrotnym tempie. Aplikacje uwierzytelniające, choć nadal są niezwykle skuteczne, mogą w przyszłości ustąpić miejsca nowym, jeszcze bezpieczniejszym rozwiązaniom. Przyjrzyjmy się, co może nas czekać.

Kopia zapasowa w chmurze: wygoda czy ryzyko dla bezpieczeństwa?

Funkcja tworzenia kopii zapasowych kodów 2FA w chmurze, oferowana przez takie aplikacje jak Microsoft Authenticator czy Authy, jest niewątpliwie wygodna. Ułatwia migrację na nowe urządzenia i chroni przed utratą dostępu w przypadku zgubienia telefonu. Jednakże, jak każda technologia oparta na chmurze, niesie ze sobą pewne ryzyko. Jeśli Twoje konto chmurowe zostanie skompromitowane, potencjalni atakujący mogą uzyskać dostęp do Twoich kodów uwierzytelniających. Dlatego tak ważne jest, aby aplikacje oferujące takie rozwiązanie stosowały silne szyfrowanie. Authy, na przykład, szyfruje kopie zapasowe dodatkowym hasłem, które znasz tylko Ty. To połączenie wygody z podwyższonym bezpieczeństwem, ale zawsze warto być świadomym potencjalnych zagrożeń.Klucze U2F i Passkeys: czy zastąpią tradycyjne aplikacje uwierzytelniające?

Przyszłość uwierzytelniania może należeć do technologii takich jak klucze bezpieczeństwa U2F (Universal 2nd Factor) i nowszych Passkeys. Klucze U2F to fizyczne urządzenia (najczęściej w formie pendrive'a), które podłączasz do komputera lub telefonu, aby potwierdzić swoją tożsamość. Passkeys to z kolei bardziej zaawansowane rozwiązanie, które pozwala na logowanie się przy użyciu biometrii (odcisk palca, rozpoznawanie twarzy) lub kodu PIN urządzenia, całkowicie eliminując potrzebę wpisywania hasła. Technologie te są uważane za jeszcze bezpieczniejsze niż aplikacje uwierzytelniające, ponieważ są odporne na phishing i ataki typu man-in-the-middle. Chociaż jeszcze nie zastąpiły tradycyjnych aplikacji na masową skalę, ich popularność rośnie i niewykluczone, że w przyszłości staną się nowym standardem.

Przeczytaj również: Let's Encrypt - Czy darmowy SSL jest bezpieczny? Kompletny przewodnik