Koniec wsparcia Windows 10 - Co musisz wiedzieć?

Jędrzej Czarnecki

.30 marca 2026

Koniec wsparcia Windows 10 - dowiedz się, co to oznacza, jakie masz opcje (ESU lub Windows 11) i jak bezpiecznie planować migrację.

Jędrzej Czarnecki

.30 marca 2026

Koniec wsparcia Windows 10 - dowiedz się, co to oznacza, jakie masz opcje (ESU lub Windows 11) i jak bezpiecznie planować migrację.

Jędrzej Czarnecki

.30 marca 2026

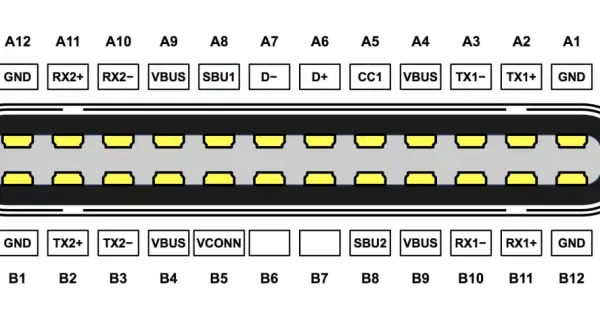

Prędkość USB-C zależy od standardu i kabla. Dowiedz się, jak uniknąć wolnego transferu i sprawdź osiągi w Linuxie. Zobacz, jak dobrać sprzęt bez pomyłek!

Jędrzej Czarnecki

.29 marca 2026

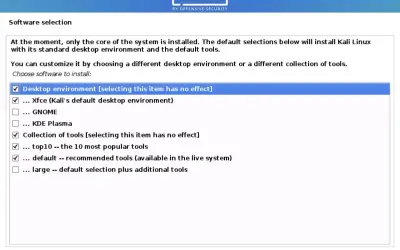

Poznaj realne wymagania sprzętowe Debiana. Sprawdź, ile RAM i miejsca na dysku potrzebują Xfce, GNOME i KDE. Dowiedz się, jak ożywić stary sprzęt. Sprawdź!

Jędrzej Czarnecki

.26 marca 2026

Speed Dreams - darmowy, open-source'owy symulator wyścigów. Dowiedz się, jak zainstalować, poznać cechy i porównać z TORCS – zacznij ścigać się.

Jędrzej Czarnecki

.25 marca 2026

Jak sprawdzić, ile lat ma laptop? Dowiedz się, jak ustalić datę produkcji przez numer seryjny i BIOS oraz jak ocenić realne zużycie. Sprawdź nasz poradnik!

Jędrzej Czarnecki

.25 marca 2026

Dowiedz się, jak działa antywirus, co wykrywa i czy jest potrzebny na Linuksie. Poznaj różnice między EDR a antymalware i zadbaj o bezpieczeństwo. Sprawdź!

Jędrzej Czarnecki

.24 marca 2026

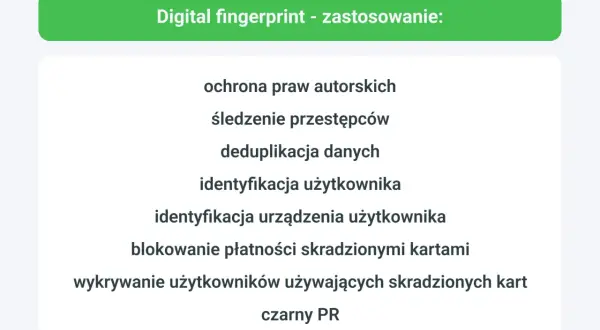

Trackery internetowe to nie tylko cookies. Dowiedz się, jak działa profilowanie i jak skutecznie chronić prywatność na Linuksie. Poznaj sprawdzone metody!

Jędrzej Czarnecki

.23 marca 2026

Poznaj jądro Linux – architektura, rozwój i praktyczne aspekty. Dowiedz się, jak kernel zarządza procesami i pamięcią. Sprawdź przewodnik.

Jędrzej Czarnecki

.23 marca 2026

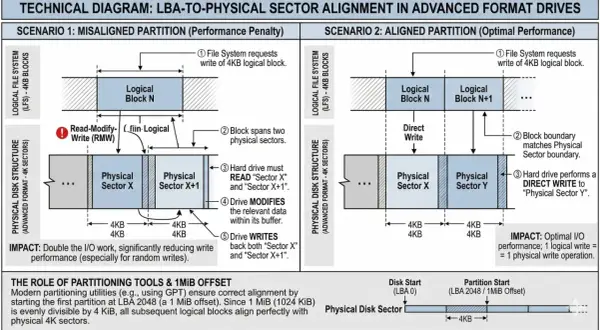

Jak dobrać dyski i partycje do NAS? Poznaj różnice między ZFS a Btrfs, wybierz RAID i zadbaj o bezpieczeństwo danych. Sprawdź nasz poradnik konfiguracji!

Jędrzej Czarnecki

.21 marca 2026

Dowiedz się, jak włączyć klawiaturę numeryczną na różnych urządzeniach — Num Lock, Fn, BIOS i klawiatura ekranowa. Sprawdź nasz przewodnik.

23 maja 2026

23 maja 2026

21 maja 2026

20 maja 2026

22 maja 2026

22 maja 2026

20 maja 2026

18 maja 2026