W dzisiejszym cyfrowym świecie bezpieczeństwo strony internetowej nie jest już opcją, a koniecznością. Protokół HTTPS, oznaczany w przeglądarkach "zieloną kłódką", stał się standardem, budując zaufanie użytkowników i poprawiając pozycjonowanie w wyszukiwarkach. W tym artykule przyjrzymy się Let's Encrypt rewolucyjnemu, darmowemu rozwiązaniu, które demokratyzuje dostęp do certyfikatów SSL/TLS. Dowiesz się, jak działa, jakie ma zalety i wady, a przede wszystkim jak samodzielnie zainstalować i zarządzać certyfikatem, aby Twoja strona była bezpieczna i przyjazna dla odwiedzających.

Let's Encrypt to darmowe certyfikaty SSL/TLS, które zwiększają bezpieczeństwo i wiarygodność Twojej strony

- Let's Encrypt to non-profitowy urząd certyfikacji (CA) zarządzany przez ISRG, oferujący darmowe certyfikaty SSL/TLS od 2015 roku.

- Certyfikaty są typu Domain Validation (DV), potwierdzając jedynie prawo do domeny, nie tożsamość organizacji.

- Ważność certyfikatu to 90 dni, co promuje automatyzację odnawiania za pomocą protokołu ACME i narzędzi takich jak Certbot.

- Główne zalety to zerowy koszt, łatwa instalacja (często jednym kliknięciem), automatyczne odnawianie i pozytywny wpływ na SEO.

- Ograniczenia obejmują brak certyfikatów OV/EV oraz gwarancji finansowej, co może być istotne dla dużych firm.

- Certyfikaty są kompatybilne ze wszystkimi nowoczesnymi przeglądarkami i powszechnie wspierane przez hostingodawców w Polsce.

Dlaczego "zielona kłódka" to dziś absolutna konieczność dla każdej strony WWW

W erze, gdy prywatność i bezpieczeństwo danych użytkowników są priorytetem, protokół HTTPS przestał być luksusem, a stał się fundamentalnym elementem każdej profesjonalnej strony internetowej. Widoczna w pasku adresu przeglądarki "zielona kłódka" to nie tylko estetyczny dodatek, ale przede wszystkim sygnał dla odwiedzających, że ich połączenie z witryną jest szyfrowane i bezpieczne. Wdrożenie HTTPS ma bezpośredni wpływ na postrzeganie wiarygodności strony użytkownicy chętniej korzystają z serwisów, które jasno komunikują dbałość o ich dane.

Co więcej, wyszukiwarki, w tym Google, aktywnie promują bezpieczne strony. HTTPS jest uznawany za jeden z czynników rankingowych, co oznacza, że strony korzystające z tego protokołu mogą liczyć na lepszą widoczność w wynikach wyszukiwania. Zaniedbanie tej kwestii może skutkować nie tylko utratą zaufania użytkowników, ale także gorszą pozycją w organicznych wynikach wyszukiwania.

Protokół HTTPS: Co oznacza i dlaczego przestał być tylko "miłym dodatkiem"

HTTPS, czyli Hypertext Transfer Protocol Secure, to rozszerzona wersja protokołu HTTP, która dodaje warstwę bezpieczeństwa w postaci szyfrowania. Kiedy użytkownik odwiedza stronę za pomocą HTTPS, dane wymieniane między jego przeglądarką a serwerem są szyfrowane za pomocą protokołu TLS (Transport Layer Security) lub jego poprzednika, SSL (Secure Sockets Layer). Oznacza to, że nawet jeśli ktoś przechwyci przesyłane informacje, nie będzie w stanie ich odczytać bez odpowiedniego klucza deszyfrującego.

To szyfrowanie jest kluczowe dla ochrony wrażliwych danych, takich jak dane logowania, informacje o płatnościach czy dane osobowe. Bez HTTPS, dane te byłyby przesyłane w postaci czystego tekstu, narażając użytkowników na ataki typu "man-in-the-middle", gdzie atakujący może podsłuchiwać lub modyfikować komunikację. Dlatego właśnie HTTPS stał się nieodłącznym elementem budowania zaufania i zapewnienia integralności informacji w internecie.

Zaufanie użytkowników i wpływ na SEO: Jak Google nagradza bezpieczne strony

Obecność certyfikatu SSL i widoczna "zielona kłódka" to dla użytkowników jasny sygnał, że strona jest godna zaufania. W dzisiejszym świecie, gdzie wycieki danych i oszustwa internetowe są na porządku dziennym, odwiedzający zwracają coraz większą uwagę na bezpieczeństwo. Strona zabezpieczona HTTPS buduje pozytywny wizerunek i zachęca do interakcji, podczas gdy strony bez tego zabezpieczenia mogą być postrzegane jako nieprofesjonalne lub nawet niebezpieczne, co często skutkuje natychmiastowym opuszczeniem witryny.

Google oficjalnie potwierdziło, że HTTPS jest czynnikiem rankingowym. Oznacza to, że strony korzystające z bezpiecznego połączenia mogą być premiowane wyższymi pozycjami w wynikach wyszukiwania w porównaniu do stron działających na HTTP. Choć sam certyfikat SSL nie gwarantuje pozycji numer jeden, stanowi ważny element strategii SEO, wspierając ogólną widoczność i atrakcyjność witryny w oczach zarówno użytkowników, jak i algorytmów wyszukiwarek.

Let's Encrypt: Rewolucja w bezpieczeństwie, która nic nie kosztuje

Na rynku, gdzie certyfikaty SSL często wiązały się ze znacznymi kosztami, pojawiło się rozwiązanie, które zrewolucjonizowało dostęp do szyfrowania. Let's Encrypt, uruchomione w 2015 roku, stało się synonimem darmowego i łatwo dostępnego bezpieczeństwa w internecie. Ta inicjatywa non-profit udowodniła, że wysoki poziom bezpieczeństwa może być dostępny dla każdego, niezależnie od budżetu.

Misją Let's Encrypt jest uczynienie internetu bezpieczniejszym miejscem poprzez masowe upowszechnienie szyfrowania HTTPS. Dzięki automatyzacji i modelowi non-profit, projekt ten umożliwił milionom właścicieli stron internetowych, od małych blogów po większe serwisy, zabezpieczenie swoich witryn bez ponoszenia dodatkowych kosztów. To prawdziwa rewolucja, która znacząco wpłynęła na ogólny poziom bezpieczeństwa w sieci.

Co to jest Let's Encrypt i kto za nim stoi? Poznaj misję ISRG

Let's Encrypt to projekt prowadzony przez Internet Security Research Group (ISRG), organizację non-profit zajmującą się badaniami nad bezpieczeństwem w internecie. Jej celem jest stworzenie otwartego i dostępnego protokołu do automatycznego zarządzania certyfikatami SSL/TLS. Dzięki wsparciu wielu firm technologicznych i społeczności open-source, ISRG jest w stanie oferować darmowe certyfikaty, które są równie bezpieczne jak te płatne.

Główna misja Let's Encrypt jest prosta, ale niezwykle ważna: zwiększenie bezpieczeństwa i prywatności w internecie poprzez umożliwienie każdemu łatwego wdrożenia szyfrowania HTTPS. Uważam, że takie inicjatywy są kluczowe dla budowania zaufania w cyfrowym świecie i demokratyzacji dostępu do podstawowych narzędzi bezpieczeństwa.

Jak działa magia? Słów kilka o automatyzacji i protokole ACME

Sekret darmowych i zautomatyzowanych certyfikatów Let's Encrypt tkwi w protokole ACME (Automated Certificate Management Environment). Jest to protokół komunikacyjny, który umożliwia serwerom i urzędom certyfikacji interakcję w celu automatycznego wydawania i odnawiania certyfikatów SSL/TLS. Dzięki ACME, proces ten może być w pełni zautomatyzowany, eliminując potrzebę ręcznej interwencji.

Najpopularniejszym narzędziem, które implementuje protokół ACME, jest Certbot. Jest to klient, który instalujemy na serwerze, a następnie za jego pomocą komunikujemy się z serwerami Let's Encrypt, aby uzyskać, zainstalować i odnowić certyfikat. Automatyzacja ta jest kluczowa, zwłaszcza biorąc pod uwagę krótki, 90-dniowy okres ważności certyfikatów Let's Encrypt.

Czy darmowy certyfikat jest tak samo bezpieczny jak płatny? Rozwiewamy wątpliwości

To jedno z najczęściej zadawanych pytań i odpowiedź brzmi: tak, pod względem siły szyfrowania, certyfikaty Let's Encrypt są tak samo bezpieczne jak ich płatne odpowiedniki. Zarówno darmowe, jak i płatne certyfikaty wykorzystują te same algorytmy szyfrowania i protokoły (TLS/SSL), zapewniając ochronę danych przesyłanych między przeglądarką a serwerem. Różnice pojawiają się w procesie weryfikacji i dodatkowych funkcjach.

Let's Encrypt oferuje certyfikaty typu Domain Validation (DV), które potwierdzają jedynie prawo do domeny. Płatne certyfikaty mogą być również typu Organization Validation (OV) lub Extended Validation (EV), które wymagają bardziej rygorystycznej weryfikacji tożsamości właściciela strony. Dodatkowo, płatne certyfikaty często zawierają gwarancję finansową, która chroni użytkowników w przypadku niewłaściwego wydania certyfikatu. Dla większości stron internetowych, w tym blogów, małych firm czy sklepów, certyfikaty DV są w zupełności wystarczające i zapewniają wysoki poziom bezpieczeństwa.

Zalety i wady Let's Encrypt: Kiedy warto, a kiedy lepiej poszukać innej opcji

Decyzja o wyborze narzędzia do zabezpieczenia strony internetowej zawsze powinna być przemyślana. Let's Encrypt, mimo swoich licznych zalet, ma również pewne ograniczenia, które warto poznać, aby podjąć świadomą decyzję. Zrozumienie tych aspektów pozwoli wybrać rozwiązanie najlepiej dopasowane do indywidualnych potrzeb.

W tym rozdziale przyjrzymy się bliżej, dlaczego Let's Encrypt zdobyło tak ogromną popularność, ale także wskażemy sytuacje, w których inne opcje mogą okazać się bardziej odpowiednie. Ważne jest, aby mieć pełen obraz sytuacji, zanim zdecydujemy się na konkretne rozwiązanie.

Główne korzyści: Dlaczego miliony stron wybrały to rozwiązanie

- Zerowy koszt: To najbardziej oczywista i przyciągająca zaleta. Brak opłat za certyfikat oznacza znaczące oszczędności, szczególnie dla właścicieli wielu domen lub projektów o ograniczonym budżecie.

- Łatwość i szybkość instalacji: Wielu dostawców hostingu integruje Let's Encrypt bezpośrednio ze swoimi panelami administracyjnymi (np. DirectAdmin, cPanel). Instalacja często sprowadza się do kilku kliknięć, co czyni ją dostępną nawet dla osób bez zaawansowanej wiedzy technicznej.

- Automatyczne odnawianie: Certyfikaty Let's Encrypt są ważne przez 90 dni, ale dzięki protokołowi ACME i narzędziom takim jak Certbot, proces odnawiania jest zazwyczaj w pełni zautomatyzowany. Eliminuje to ryzyko wygaśnięcia certyfikatu i przerwy w działaniu strony.

- Pozytywny wpływ na SEO: Jak już wspomnieliśmy, Google traktuje HTTPS jako czynnik rankingowy. Używanie certyfikatu Let's Encrypt pomaga poprawić pozycję strony w wynikach wyszukiwania, zwiększając jej widoczność.

Ograniczenia, o których musisz wiedzieć: Certyfikaty DV vs OV i EV

Najważniejszym ograniczeniem Let's Encrypt jest fakt, że oferuje ono wyłącznie certyfikaty typu Domain Validation (DV). Oznacza to, że weryfikują one jedynie prawo użytkownika do zarządzania określoną domeną. Nie ma tu potwierdzenia tożsamości organizacji czy firmy stojącej za stroną. W praktyce, dla większości zastosowań jest to wystarczające, jednak dla dużych korporacji, instytucji finansowych czy sklepów internetowych, które muszą budować najwyższy poziom zaufania, certyfikaty te mogą być niewystarczające.

Płatne certyfikaty typu Organization Validation (OV) i Extended Validation (EV) oferują znacznie głębszą weryfikację tożsamości wnioskodawcy. Certyfikaty EV, oprócz nazwy organizacji, wyświetlają jej pełną nazwę w certyfikacie, co jest widoczne dla użytkownika i buduje dodatkowe zaufanie. Ponadto, płatne certyfikaty często zawierają gwarancję finansową, która może pokryć straty w przypadku, gdyby szyfrowanie zostało złamane z winy wystawcy certyfikatu. Let's Encrypt nie oferuje ani rozszerzonej weryfikacji, ani gwarancji finansowych.

Krótka ważność 90 dni: Czy to problem i jak sobie z nim radzić

Certyfikaty Let's Encrypt są ważne tylko przez 90 dni. Na pierwszy rzut oka może to wydawać się problematyczne, ponieważ wymaga częstszego odnawiania. Jednakże, ta krótka ważność jest celowym zabiegiem, mającym na celu promowanie automatyzacji. Dzięki protokołowi ACME i narzędziom takim jak Certbot, proces odnawiania jest zazwyczaj w pełni zautomatyzowany i odbywa się w tle, bez konieczności interwencji użytkownika.

Większość nowoczesnych serwerów hostingowych i konfiguracji z użyciem Certbota jest ustawiona tak, aby automatycznie odnawiać certyfikaty na długo przed ich wygaśnięciem. W praktyce oznacza to, że choć certyfikat jest ważny 90 dni, użytkownik zazwyczaj nie musi się tym martwić. System dba o ciągłość działania, a administrator strony może skupić się na innych aspektach swojej witryny.

Instalacja certyfikatu Let's Encrypt krok po kroku: Praktyczny przewodnik

Instalacja certyfikatu SSL może wydawać się skomplikowanym procesem, ale dzięki Let's Encrypt i nowoczesnym narzędziom, stała się ona znacznie prostsza. W tym przewodniku pokażemy dwie najpopularniejsze metody instalacji: automatyczną przez panel hostingowy oraz manualną za pomocą narzędzia Certbot na serwerze VPS. Niezależnie od wybranej ścieżki, celem jest szybkie i bezpieczne zabezpieczenie Twojej strony.

Pamiętaj, że dokładne kroki mogą się nieznacznie różnić w zależności od Twojego dostawcy hostingu lub konfiguracji serwera, ale ogólne zasady pozostają te same. Zaczynajmy!

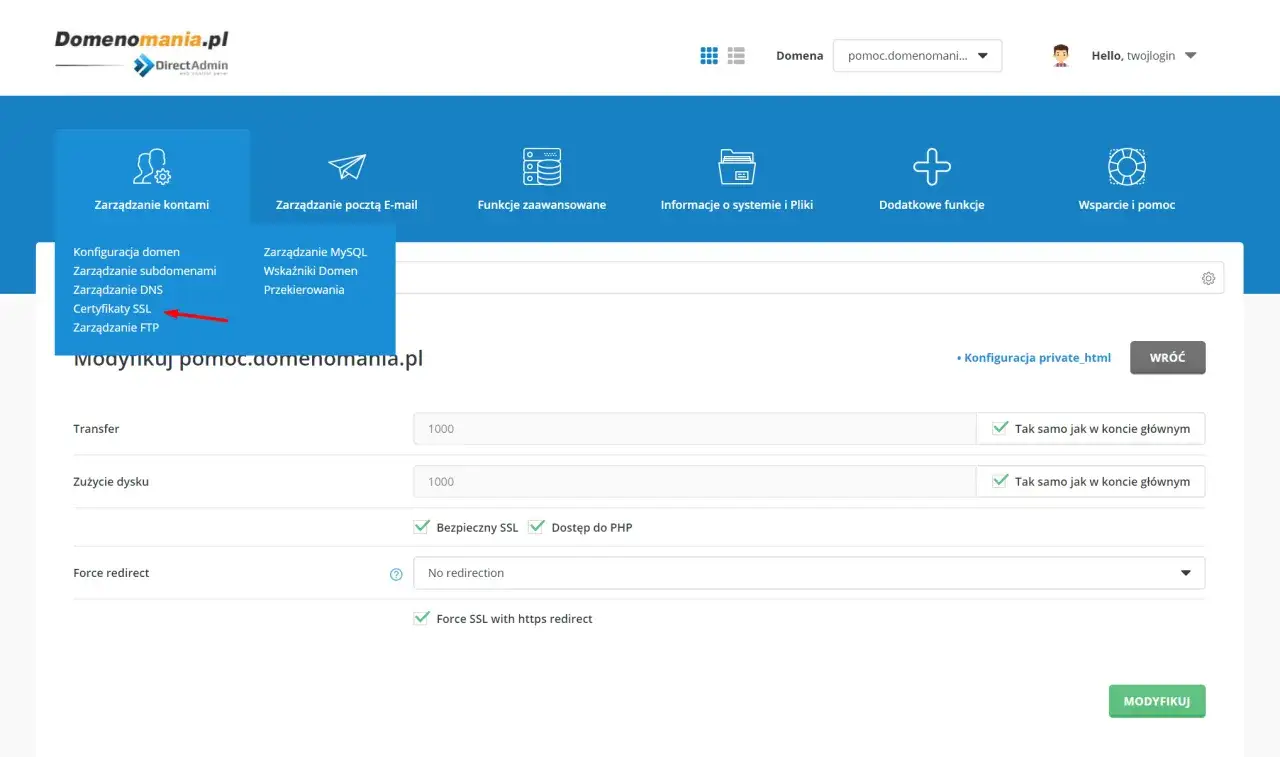

Metoda #1: Instalacja jednym kliknięciem w panelu hostingu (DirectAdmin, cPanel)

Większość współczesnych dostawców hostingu w Polsce oferuje prostą integrację z Let's Encrypt, często dostępną bezpośrednio z poziomu panelu administracyjnego. Jest to zdecydowanie najłatwiejsza metoda dla większości użytkowników.

- Zaloguj się do panelu hostingowego: Użyj danych logowania do swojego panelu administracyjnego (np. DirectAdmin, cPanel, Plesk).

- Znajdź sekcję SSL/TLS: Poszukaj opcji związanej z zarządzaniem certyfikatami SSL, zabezpieczeniami lub domenami. Często jest to dedykowana sekcja "Let's Encrypt SSL" lub podobna.

- Wybierz domenę: Zazwyczaj zobaczysz listę swoich domen. Wybierz tę, dla której chcesz zainstalować certyfikat.

- Kliknij "Zainstaluj" lub "Wydaj": W większości paneli wystarczy jedno kliknięcie przycisku "Zainstaluj", "Wydaj certyfikat" lub "Zabezpiecz domenę". System automatycznie skontaktuje się z Let's Encrypt, przeprowadzi weryfikację i zainstaluje certyfikat.

- Potwierdź instalację: Po kilku chwilach panel powinien potwierdzić pomyślną instalację certyfikatu.

Ta metoda jest zazwyczaj w pełni zautomatyzowana, włącznie z przyszłym odnawianiem certyfikatu.

Metoda #2: Instalacja manualna na serwerze VPS przy użyciu Certbot

Jeśli zarządzasz serwerem VPS lub dedykowanym, a Twój hosting nie oferuje automatycznej integracji, możesz zainstalować certyfikat ręcznie za pomocą narzędzia Certbot. Poniżej przedstawiamy ogólne kroki.

- Połącz się z serwerem przez SSH: Użyj klienta SSH, aby uzyskać dostęp do swojego serwera.

-

Zainstaluj Certbot: Sposób instalacji Certbota zależy od systemu operacyjnego serwera. Najczęściej używa się menedżera pakietów (np. `apt` dla Debiana/Ubuntu, `yum` dla CentOS/Fedory). Przykładowa komenda dla Ubuntu może wyglądać tak:

sudo apt update && sudo apt install certbot python3-certbot-apache(jeśli używasz Apache) lubsudo apt install certbot python3-certbot-nginx(jeśli używasz Nginx). -

Uruchom Certbot do uzyskania certyfikatu: Po zainstalowaniu Certbota, uruchom go z odpowiednią opcją dla Twojego serwera WWW. Na przykład, dla Apache:

sudo certbot --apache. Narzędzie przeprowadzi Cię przez proces weryfikacji domeny i automatycznie skonfiguruje serwer do używania certyfikatu. -

Skonfiguruj automatyczne odnawianie: Certbot zazwyczaj tworzy zadanie cron lub usługę systemową, która automatycznie odnawia certyfikaty. Możesz to sprawdzić i przetestować, uruchamiając:

sudo certbot renew --dry-run.

Ta metoda wymaga nieco więcej wiedzy technicznej, ale daje pełną kontrolę nad procesem.

Jak sprawdzić, czy certyfikat został poprawnie zainstalowany i działa

Po zainstalowaniu certyfikatu, warto upewnić się, że wszystko działa poprawnie. Oto kilka prostych sposobów:

- Sprawdź ikonę kłódki w przeglądarce: Odwiedź swoją stronę internetową w przeglądarce. Powinieneś zobaczyć ikonę zielonej kłódki w pasku adresu. Kliknięcie na nią powinno wyświetlić informacje o ważnym certyfikacie SSL.

- Użyj narzędzi online: Istnieje wiele darmowych narzędzi online, które analizują certyfikat SSL Twojej strony. Wpisz adres swojej strony w wyszukiwarkę frazy "SSL checker" (np. SSL Labs, SSL Shopper) i sprawdź wyniki. Narzędzia te pokażą szczegółowe informacje o certyfikacie, jego ważności i konfiguracji.

- Przejrzyj logi serwera: W przypadku problemów, logi serwera WWW (np. Apache, Nginx) lub logi Certbota mogą dostarczyć cennych informacji diagnostycznych.

Automatyczne odnawianie certyfikatu: Skonfiguruj i zapomnij

Jedną z największych zalet Let's Encrypt jest jego zdolność do automatycznego odnawiania certyfikatów. Jest to kluczowe dla utrzymania ciągłości działania strony i zapewnienia stałego bezpieczeństwa, zwłaszcza że certyfikaty te mają krótki, 90-dniowy okres ważności.

Dzięki automatyzacji, administratorzy stron nie muszą pamiętać o ręcznym odnawianiu certyfikatów, co eliminuje ryzyko przypadkowego wygaśnięcia i związanych z tym problemów technicznych czy utraty zaufania użytkowników. Skupmy się na tym, jak ten proces działa i co zrobić, gdyby coś poszło nie tak.Jak działa auto-renewal i dlaczego jest kluczowe

Mechanizm automatycznego odnawiania opiera się na protokole ACME i narzędziach takich jak Certbot. Kiedy instalujesz certyfikat za pomocą Certbota, narzędzie to zazwyczaj konfiguruje zadanie cron (w systemach Linux) lub usługę systemową, która cyklicznie sprawdza ważność certyfikatów. Jeśli certyfikat zbliża się do końca swojego 90-dniowego okresu ważności, Certbot automatycznie inicjuje proces jego odnowienia.

Proces ten obejmuje ponowną weryfikację domeny (zazwyczaj za pomocą mechanizmu HTTP-01 lub DNS-01), a następnie pobranie i zainstalowanie nowego certyfikatu. Kluczowe jest, aby serwer WWW był skonfigurowany do automatycznego przeładowania po odnowieniu certyfikatu, aby zaczął on używać nowej wersji. Automatyzacja jest absolutnie niezbędna, aby zapewnić, że Twoja strona zawsze korzysta z ważnego certyfikatu SSL, co jest fundamentalne dla bezpieczeństwa i SEO.

Sprawdzanie i wymuszanie odnowienia: Co zrobić, gdy automatyzacja zawiedzie

Chociaż automatyczne odnawianie zazwyczaj działa bez zarzutu, zdarzają się sytuacje, gdy coś pójdzie nie tak. Oto jak możesz sprawdzić status odnowienia i co zrobić w razie problemów:

-

Sprawdź status odnowienia (Certbot): Możesz zasymulować proces odnawiania, aby sprawdzić, czy działa poprawnie, używając komendy:

sudo certbot renew --dry-run. Jeśli ta komenda zakończy się sukcesem, oznacza to, że automatyczne odnawianie powinno działać. - Sprawdź zadania cron lub usługi systemowe: Upewnij się, że zadanie cron odpowiedzialne za odnawianie certyfikatów jest aktywne i uruchamia się zgodnie z harmonogramem.

-

Ręczne wymuszenie odnowienia: Jeśli automatyczne odnawianie zawiedzie, możesz ręcznie wymusić odnowienie certyfikatu dla konkretnej domeny za pomocą Certbota. Na przykład:

sudo certbot renew --cert-name twojadomena.pl(zastąp `twojadomena.pl` swoją rzeczywistą domeną). - Panel hostingowy: Jeśli korzystasz z panelu hostingowego, zazwyczaj istnieje opcja ręcznego odnowienia certyfikatu z poziomu panelu.

Ważne jest, aby regularnie monitorować stan certyfikatów, zwłaszcza jeśli wprowadzasz zmiany w konfiguracji serwera lub DNS.

Najczęstsze problemy z Let's Encrypt i ich rozwiązania

Mimo że Let's Encrypt jest narzędziem przyjaznym dla użytkownika, czasami można napotkać na pewne trudności. Zrozumienie najczęstszych problemów i sposobów ich rozwiązywania pozwoli Ci szybko uporać się z ewentualnymi przeszkodami.

Od błędów weryfikacji domeny po konflikty z konfiguracją serwera przyjrzymy się typowym scenariuszom i podpowiemy, jak sobie z nimi radzić, aby Twoja strona zawsze była bezpieczna.

Błąd weryfikacji domeny: Jakie są najczęstsze przyczyny

Najczęstszym powodem niepowodzenia w uzyskaniu lub odnowieniu certyfikatu Let's Encrypt jest błąd podczas weryfikacji domeny. Oto najczęstsze przyczyny:

- Problemy z DNS: Serwery Let's Encrypt muszą być w stanie połączyć się z Twoją domeną, aby przeprowadzić weryfikację. Upewnij się, że rekordy DNS dla Twojej domeny (A, AAAA, CNAME) są poprawnie skonfigurowane i wskazują na właściwy adres IP serwera, na którym uruchamiasz Certbota.

- Blokady firewall: Firewall na Twoim serwerze lub w sieci może blokować połączenia przychodzące na port 80 (HTTP), który jest używany przez Certbota do weryfikacji metody HTTP-01. Upewnij się, że port 80 jest otwarty.

- Nieprawidłowe rekordy TXT (dla metody DNS-01): Jeśli używasz metody DNS-01 do weryfikacji, upewnij się, że rekordy TXT są poprawnie dodane i mają odpowiednią wartość.

- Niewłaściwa konfiguracja serwera WWW: Serwer WWW musi być skonfigurowany tak, aby odpowiadał na żądania na domyślnym porcie 80 dla weryfikacji.

- Opóźnienia propagacji DNS: Po zmianie rekordów DNS, propagacja w internecie może potrwać od kilku minut do nawet 48 godzin. Poczekaj, aż zmiany zostaną odzwierciedlone globalnie.

Konflikty z plikiem .htaccess i przekierowaniami

Plik `.htaccess` na serwerach Apache i podobne pliki konfiguracyjne na innych serwerach WWW mogą czasami powodować problemy z Let's Encrypt, szczególnie jeśli zawierają one reguły przekierowań lub blokady.

Na przykład, jeśli masz regułę, która automatycznie przekierowuje cały ruch z HTTP na HTTPS, może to zakłócić proces weryfikacji przez Let's Encrypt, który często wymaga dostępu do strony przez HTTP. Podobnie, jeśli `.htaccess` blokuje dostęp do określonych ścieżek lub plików, może to uniemożliwić Certbotowi umieszczenie pliku weryfikacyjnego. W takich przypadkach, może być konieczne tymczasowe wyłączenie lub zmodyfikowanie pewnych reguł w `.htaccess` na czas instalacji lub odnawiania certyfikatu, a następnie przywrócenie ich po pomyślnym zakończeniu procesu.

Co zrobić, gdy certyfikat wygasł pomimo włączonego auto-odnawiania

Wygaśnięcie certyfikatu, mimo że automatyczne odnawianie powinno działać, może być frustrujące. Oto kroki, które możesz podjąć, aby zdiagnozować i rozwiązać ten problem:

- Sprawdź logi: Zacznij od przejrzenia logów Certbota (zazwyczaj w `/var/log/letsencrypt/`). Poszukaj błędów związanych z odnawianiem certyfikatu.

- Zweryfikuj zadanie cron/usługę: Upewnij się, że zadanie cron lub usługa systemowa odpowiedzialna za uruchamianie Certbota jest aktywna i uruchamia się poprawnie. Sprawdź harmonogram jej działania.

-

Przetestuj odnowienie ręcznie: Uruchom komendę

sudo certbot renew --dry-run, aby sprawdzić, czy proces odnowienia działa poprawnie w trybie testowym. - Sprawdź konfigurację serwera WWW: Upewnij się, że serwer WWW jest poprawnie skonfigurowany do obsługi certyfikatu i że po odnowieniu certyfikatu serwer jest restartowany lub przeładowywany, aby użyć nowej wersji.

-

Ręczne odnowienie: Jeśli wszystkie próby automatyzacji zawiodą, możesz ręcznie odnowić certyfikat, korzystając z komendy

sudo certbot renew. - Skontaktuj się z hostingodawcą: Jeśli korzystasz z hostingu współdzielonego lub VPS, a problem nadal występuje, skontaktuj się z działem wsparcia technicznego swojego dostawcy.

Przyszłość szyfrowania w sieci: Czy Let's Encrypt to standard na lata

Let's Encrypt nie tylko zrewolucjonizowało sposób, w jaki myślimy o certyfikatach SSL, ale także wyznaczyło nowy standard w dziedzinie bezpieczeństwa internetowego. Jego wpływ na upowszechnienie HTTPS jest nie do przecenienia, a jego misja kontynuuje budowanie bezpieczniejszego internetu dla wszystkich.

W tej końcowej części artykułu zastanowimy się nad długoterminową rolą Let's Encrypt i tym, czy jego model może być przyszłością szyfrowania. Odpowiemy również na pytanie, czy w ogóle istnieje potrzeba przechodzenia na płatne certyfikaty.

Rola Let's Encrypt w budowaniu bezpieczniejszego internetu dla wszystkich

Let's Encrypt odegrało kluczową rolę w demokratyzacji dostępu do szyfrowania HTTPS. Dzięki niemu, nawet najmniejsi twórcy stron internetowych i małe firmy mogą zapewnić swoim użytkownikom bezpieczne połączenie, co wcześniej było często poza ich zasięgiem finansowym. To masowe wdrożenie HTTPS znacząco podniosło ogólny poziom bezpieczeństwa w internecie, chroniąc dane milionów użytkowników przed przechwyceniem i manipulacją.

Inicjatywa ta pokazała, że bezpieczeństwo nie musi być przywilejem, a powinno być podstawowym standardem dostępnym dla każdego. Filozofia Let's Encrypt otwartość, dostępność i automatyzacja stała się inspiracją dla wielu innych projektów w branży bezpieczeństwa IT i z pewnością będzie nadal kształtować przyszłość szyfrowania w sieci.

Przeczytaj również: SSRF - Jak skutecznie zabezpieczyć aplikacje przed Server-Side Request Forgery?

Czy kiedykolwiek będziesz musiał przejść na płatny certyfikat

Dla zdecydowanej większości użytkowników blogerów, właścicieli małych i średnich firm, twórców stron portfolio, a nawet wielu sklepów internetowych certyfikaty Let's Encrypt są i pozostaną w pełni wystarczające. Zapewniają one silne szyfrowanie, budują zaufanie użytkowników i pozytywnie wpływają na SEO, a wszystko to za darmo i z łatwością zarządzania.

Jednakże, istnieją specyficzne sytuacje, w których płatne certyfikaty OV lub EV mogą być nadal preferowane lub nawet wymagane. Dotyczy to przede wszystkim dużych korporacji, instytucji finansowych, platform e-commerce o bardzo wysokim obrocie lub firm działających w branżach, gdzie wymagane są najwyższe standardy weryfikacji tożsamości i gwarancje finansowe. W tych niszowych przypadkach, dodatkowe funkcje i poziom zaufania oferowany przez płatne certyfikaty mogą uzasadniać ich koszt. Dla przeciętnego użytkownika, Let's Encrypt to rozwiązanie na lata.