Witaj w przewodniku, który pomoże Ci skutecznie zwalczyć jednego z najbardziej podstępnych cyfrowych wrogów konia trojańskiego. Jeśli podejrzewasz, że Twój komputer lub telefon został zainfekowany, ten artykuł dostarczy Ci jasnych, krok po kroku instrukcji, jak zidentyfikować, usunąć to złośliwe oprogramowanie i zabezpieczyć się na przyszłość. Czytaj dalej, aby odzyskać kontrolę nad swoim urządzeniem i zapewnić sobie spokój ducha.

Kluczowe informacje o trojanach i ich usuwaniu

- Koń trojański to złośliwe oprogramowanie podszywające się pod legalne aplikacje, aby uzyskać dostęp do systemu

- Główne cele trojanów to kradzież danych, tworzenie "tylnych drzwi" i instalowanie innego malware

- Objawy infekcji obejmują spowolnienie systemu, podejrzane reklamy i zmiany w ustawieniach

- Usuwanie trojanów często wymaga uruchomienia systemu w trybie awaryjnym i użycia specjalistycznych skanerów

- Po usunięciu trojana kluczowa jest zmiana haseł i weryfikacja kont bankowych

- Skuteczna ochrona na przyszłość to aktualizacje, ostrożność w sieci i dobry antywirus

Czy Twój sprzęt jest w niebezpieczeństwie? Pierwsze objawy infekcji trojanem, których nie wolno ignorować

Koń trojański, w skrócie trojan, to rodzaj złośliwego oprogramowania, które podszywa się pod legalne i użyteczne aplikacje, aby oszukać użytkownika i uzyskać dostęp do jego systemu. W przeciwieństwie do wirusów, trojany nie potrafią replikować się samodzielnie i do aktywacji wymagają działania użytkownika, na przykład otwarcia zainfekowanego załącznika w e-mailu lub pobrania pliku z niezaufanego źródła. Główne cele i działania trojanów to kradzież danych, takich jak hasła czy numery kart kredytowych, tworzenie "tylnych drzwi" (backdoor) umożliwiających zdalny dostęp hakerowi, instalowanie innego złośliwego oprogramowania, szpiegowanie użytkownika, a nawet blokowanie dostępu do plików poprzez ich szyfrowanie (ransomware).

Dlaczego komputer lub telefon nagle zwolnił? Wyjaśniamy związek z trojanami

Jednym z najbardziej zauważalnych objawów infekcji trojanem jest nagłe i znaczące spowolnienie działania urządzenia. Dzieje się tak, ponieważ złośliwe procesy uruchomione przez trojana działają w tle, nieustannie zużywając zasoby systemowe, takie jak moc obliczeniowa procesora czy pamięć RAM. Nawet gdy nie wykonujesz żadnych intensywnych zadań, Twoje urządzenie może działać zauważalnie wolniej, co jest wyraźnym sygnałem, że coś jest nie tak.

Podejrzane reklamy i niechciane programy – czerwona flaga dla Twojego bezpieczeństwa

Trojany często manifestują swoją obecność poprzez wyświetlanie nietypowych okienek, komunikatów czy natrętnych reklam (tzw. adware). Możesz również doświadczać niechcianego przekierowywania na podejrzane strony internetowe podczas przeglądania sieci. Co gorsza, niektóre trojany potrafią instalować dodatkowe, niechciane programy na Twoim urządzeniu bez Twojej wiedzy i zgody, co dodatkowo obciąża system i zwiększa ryzyko innych infekcji.

Tajemnicze błędy i zmiany w ustawieniach? Sprawdź, czy haker nie przejął kontroli

Inne niepokojące symptomy to niestabilne działanie systemu, częste awarie programów, a także niewyjaśnione zmiany w ustawieniach systemowych lub przeglądarki. Może to być na przykład automatyczna zmiana strony startowej, domyślnej wyszukiwarki lub pojawienie się nieznanych rozszerzeń. Zwiększona aktywność sieciowa, nawet gdy wydaje Ci się, że nic nie robisz, również może wskazywać na to, że trojan komunikuje się z serwerami hakerów lub przesyła Twoje dane.

Jak usunąć trojana? Kompletny przewodnik krok po kroku dla Windows i Androida

-

Krok 1: Odłącz się od internetu – dlaczego to absolutna podstawa?

Pierwszym i absolutnie kluczowym krokiem jest natychmiastowe odłączenie zainfekowanego urządzenia od internetu. W przypadku komputera oznacza to wyłączenie Wi-Fi lub odłączenie kabla Ethernet. Na telefonie należy wyłączyć dane mobilne. Zapobiega to dalszej kradzieży Twoich danych przez trojana, jego komunikacji z serwerami hakerów oraz pobieraniu dodatkowego złośliwego oprogramowania, które mogłoby pogorszyć sytuację.

-

Krok 2: Uruchomienie w Trybie Awaryjnym z obsługą sieci – klucz do skutecznego skanowania

Następnie należy uruchomić system operacyjny w Trybie Awaryjnym (Safe Mode). Tryb ten uruchamia system z minimalną liczbą sterowników i programów, co często uniemożliwia trojanowi aktywację i ułatwia jego wykrycie oraz usunięcie przez oprogramowanie antywirusowe. Warto uruchomić Tryb Awaryjny z obsługą sieci, jeśli planujesz skorzystać z narzędzi skanujących online. -

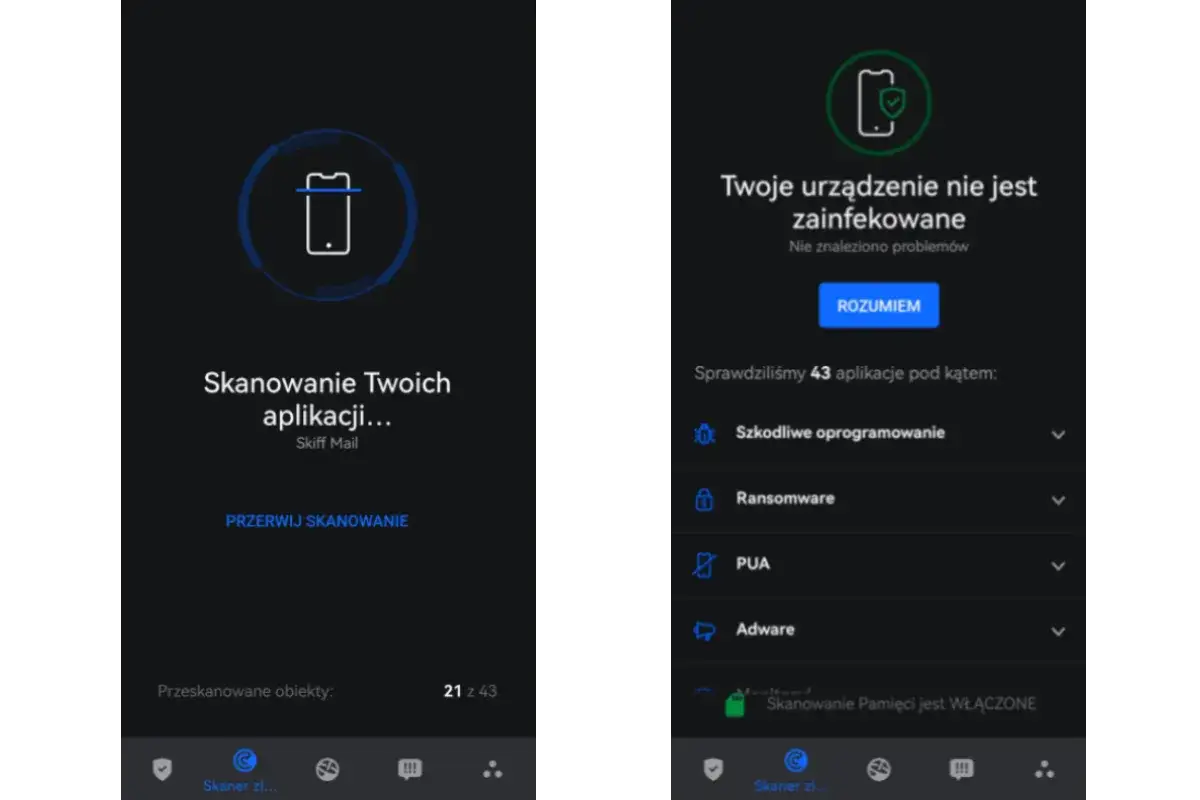

Krok 3: Wykorzystaj potęgę skanerów antymalware – pełne skanowanie systemu

Po uruchomieniu systemu w Trybie Awaryjnym, przeprowadź pełne skanowanie za pomocą renomowanego oprogramowania antymalware. Pełne skanowanie jest niezbędne do wykrycia wszystkich ukrytych komponentów trojana, które mogły zostać zainstalowane. Warto skorzystać z narzędzi takich jak Malwarebytes, ESET Online Scanner czy Bitdefender.

-

Krok 4: Ręczna weryfikacja – jak sprawdzić autostart i menedżer zadań?

Warto również przeprowadzić manualną weryfikację. Na komputerze sprawdź procesy działające w Menedżerze Zadań i programy uruchamiane wraz z systemem (autostart) pod kątem podejrzanych pozycji. Na Androidzie możesz przejrzeć aktywne aplikacje. Usuwaj tylko te wpisy, których pochodzenie jest Ci nieznane i budzi wątpliwości. Pamiętaj jednak, aby zachować ostrożność, gdyż błędne usunięcie kluczowego elementu systemu może spowodować jego niestabilność.

-

Krok 5: Czyszczenie pozostałości – usuwanie plików tymczasowych i reset przeglądarek

Po usunięciu głównego zagrożenia, zaleca się usunięcie plików tymczasowych i pamięci podręcznej, które mogą zawierać resztki złośliwego oprogramowania. Następnie zresetuj ustawienia przeglądarek internetowych do wartości domyślnych. Pozwoli to pozbyć się wszelkich złośliwych rozszerzeń, pasków narzędzi czy zmienionych stron startowych, które mogły zostać zainstalowane przez trojana.

Niezbędnik w walce z trojanami: Jakie programy wybrać do usuwania zagrożeń?

Wybór odpowiedniego narzędzia do walki z trojanami jest kluczowy dla skutecznego pozbycia się zagrożenia. Na rynku dostępnych jest wiele programów, zarówno darmowych, jak i płatnych, które mogą pomóc w tej sytuacji.

Darmowe i skuteczne narzędzia: Przegląd najlepszych bezpłatnych skanerów

Istnieje kilka doskonałych, darmowych narzędzi, które mogą skutecznie wykrywać i usuwać trojany. Warto wypróbować Malwarebytes Free, który jest znany ze swojej skuteczności w wykrywaniu nawet zaawansowanych zagrożeń. ESET Online Scanner to kolejny świetny wybór, oferujący jednorazowe skanowanie systemu. Również Bitdefender Free Version (jeśli dostępna jako skaner jednorazowy) może być pomocny. Należy pamiętać, że są to często skanery na żądanie, które najlepiej działają jako uzupełnienie podstawowej ochrony.

Czy warto inwestować w płatny antywirus? Ochrona w czasie rzeczywistym a jednorazowe skanowanie

Darmowe skanery są świetne do doraźnego usuwania zagrożeń, ale płatne pakiety antywirusowe oferują znacznie szerszą ochronę. Obejmuje ona ochronę w czasie rzeczywistym, która monitoruje system na bieżąco i blokuje zagrożenia zanim zdążą zainfekować urządzenie. Dodatkowo, płatne rozwiązania często zawierają zaawansowane funkcje, takie jak zapory ogniowe (firewall), ochrona przed phishingiem, a nawet narzędzia do ochrony prywatności, zapewniając kompleksowe bezpieczeństwo.

Specjalistyczne programy do usuwania trojanów – kiedy standardowy antywirus nie wystarcza?

Czasami nawet najlepszy program antywirusowy może mieć problem z wykryciem lub usunięciem bardzo zaawansowanych trojanów, które potrafią skutecznie ukrywać się przed typowymi mechanizmami obronnymi. W takich sytuacjach warto sięgnąć po bardziej specjalistyczne narzędzia, dedykowane do usuwania konkretnych typów złośliwego oprogramowania. Programy takie jak Trojan Remover mogą okazać się pomocne, gdy standardowe rozwiązania zawiodą.

Trojan usunięty? To nie koniec! Kluczowe działania, które musisz podjąć po infekcji

-

Natychmiastowa zmiana haseł – od bankowości po media społecznościowe

Po usunięciu trojana, absolutnie kluczowe jest natychmiastowe zmienienie wszystkich haseł do ważnych usług. Dotyczy to bankowości elektronicznej, poczty e-mail, mediów społecznościowych, sklepów internetowych i innych kont, do których logujesz się na zainfekowanym urządzeniu. Trojan mógł przechwycić Twoje dane logowania, dlatego zmiana haseł jest niezbędna dla bezpieczeństwa Twoich kont.

-

Sprawdź swoje konta bankowe i transakcje – jak wykryć nieautoryzowaną aktywność?

Dokładnie przejrzyj historię transakcji na swoich kontach bankowych i kartach kredytowych. Poszukaj wszelkich nieautoryzowanych działań, które mogły zostać wykonane przez cyberprzestępców. W przypadku wykrycia jakichkolwiek podejrzanych operacji, natychmiast skontaktuj się ze swoim bankiem, aby zgłosić incydent i podjąć odpowiednie kroki. -

Poinformuj znajomych – co robić, jeśli z Twojego konta rozsyłano spam?

Jeśli podejrzewasz, że z Twojego zainfekowanego konta (np. e-mail, komunikator) rozsyłano spam lub złośliwe linki do Twoich znajomych, poinformuj ich o tym. Dzięki temu będą świadomi potencjalnego zagrożenia i będą mogli zachować ostrożność, co pomoże zapobiec dalszemu rozprzestrzenianiu się infekcji.

-

Utwórz kopię zapasową czystych danych – fundament przyszłego bezpieczeństwa

Aby zabezpieczyć się na przyszłość i mieć pewność dostępu do swoich ważnych danych, utwórz kopię zapasową najważniejszych, czystych plików. Zapisz je na zewnętrznym nośniku, takim jak dysk twardy USB, lub skorzystaj z usług chmurowych. Jest to fundament przyszłego bezpieczeństwa, który pozwoli Ci odzyskać dane w przypadku przyszłych problemów lub konieczności reinstalacji systemu.

Lepsza ochrona to podstawa: Jak skutecznie zabezpieczyć się przed trojanami w przyszłości?

-

Zawsze aktualne oprogramowanie – dlaczego regularne aktualizacje są tak ważne?

Regularne aktualizacje systemu operacyjnego, przeglądarek internetowych i wszystkich zainstalowanych programów są absolutnie kluczowe dla bezpieczeństwa. Producenci oprogramowania stale pracują nad poprawkami bezpieczeństwa, które eliminują luki wykorzystywane przez złośliwe oprogramowanie, w tym trojany. Zainstalowanie tych aktualizacji jest jak załatanie dziur w Twojej cyfrowej twierdzy.

-

Zasada ograniczonego zaufania: Jak rozpoznawać fałszywe e-maile i podejrzane załączniki?

Zawsze zachowuj ostrożność wobec nieznanych e-maili, podejrzanych linków i załączników. Naucz się rozpoznawać próby phishingu i socjotechniki. Zwracaj uwagę na adres nadawcy, szukaj literówek w treści, a także bądź sceptyczny wobec nietypowych próśb o podanie danych lub kliknięcie w link. Lepiej dwa razy sprawdzić, niż później żałować.

-

Pobieraj oprogramowanie tylko z zaufanych źródeł – unikaj pułapek

Zawsze pobieraj oprogramowanie wyłącznie z oficjalnych stron producentów lub zaufanych sklepów z aplikacjami, takich jak Google Play Store czy Apple App Store. Unikaj pobierania programów z nieznanych stron internetowych, serwisów torrentowych czy podejrzanych reklam. Często są one nośnikiem trojanów i innego złośliwego oprogramowania.

-

Przeczytaj również: Biały wywiad (OSINT) - Jak legalnie pozyskiwać informacje?

Rola silnego programu antywirusowego z firewallem w codziennej ochronie

Posiadanie dobrego, aktualnego programu antywirusowego z ochroną w czasie rzeczywistym i wbudowanym firewallem jest podstawą codziennej ochrony. Taki pakiet stanowi pierwszą linię obrony, monitorując system na bieżąco i blokując potencjalne zagrożenia, zanim zdążą one zainfekować Twoje urządzenie. Pamiętaj o regularnym aktualizowaniu zarówno programu antywirusowego, jak i jego bazy sygnatur wirusów.