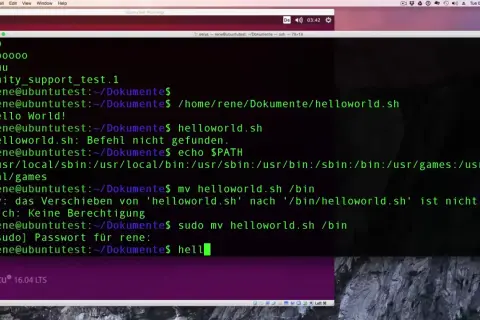

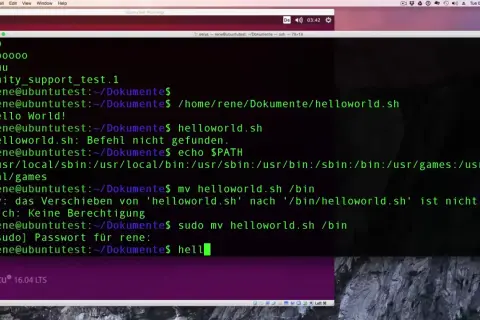

Dlaczego zmienna znika? Export w Bashu - pełna kontrola środowiska

Poznaj export w Bashu - różnica między zmiennymi lokalnymi a środowiskowymi, jak przekazywać konfiguracje między skryptami i praktyczne przykłady.

Poznaj export w Bashu - różnica między zmiennymi lokalnymi a środowiskowymi, jak przekazywać konfiguracje między skryptami i praktyczne przykłady.

Dowiedz się, co to jest laptop gamingowy i jak wybrać wydajny model. Poznaj znaczenie TGP, RAM i ekranu 144 Hz bez marketingu. Sprawdź, jak nie przepłacić!

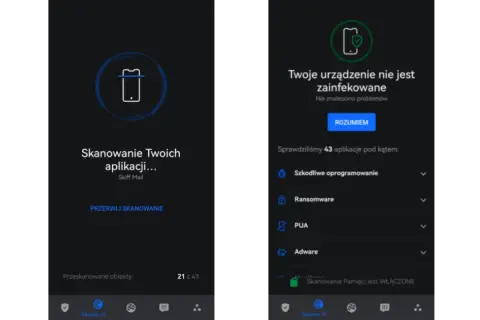

Ochrona przed malware — kompleksowy przewodnik po objawach, prewencji i narzędziach. Dowiedz się, jak skutecznie chronić swoje urządzenia.

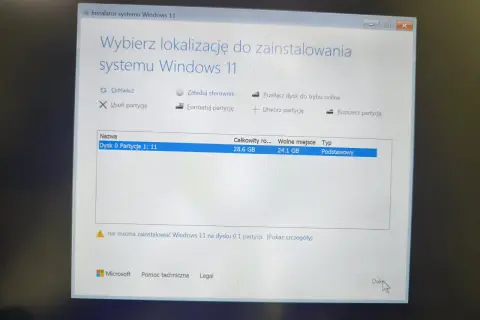

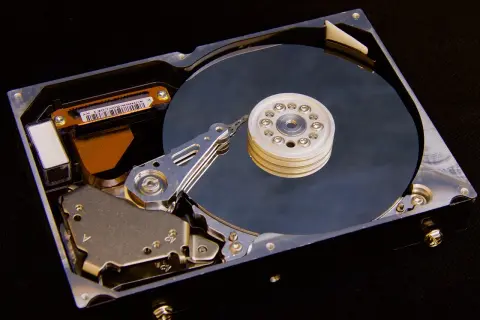

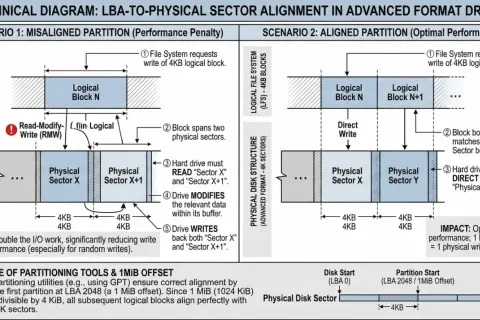

NTFS czy FAT32? Dowiedz się, jak sformatować dysk, by uniknąć limitu 4 GB i problemów ze zgodnością. Poznaj różnice i wybierz mądrze. Sprawdź poradnik!

Laptop nie widzi dysku SSD? Sprawdź, jak zweryfikować zgodność M.2, ustawienia BIOS i partycje. Poznaj skuteczne kroki naprawy. Dowiedz się więcej!

Jak bezpiecznie używać fdisk w Linuxie? Dowiedz się, jak tworzyć partycje GPT/MBR, używać kluczowych komend i unikać błędów. Sprawdź nasz poradnik!

Poznaj Krusader – dwupanelowy menedżer plików na Linuxa, który przyspiesza pracę. Dowiedz się, jak go zainstalować i które funkcje warto włączyć.

ReactOS – darmowy system z zgodnością z Windows NT. Dowiedz się, czy to realna alternatywa i kto powinien go wypróbować.

Co oznacza certyfikat sprawności zasilacza? Dowiedz się, jak czytać normy 80 Plus, kiedy dopłacić do Gold i jak uniknąć błędów przy zakupie. Sprawdź teraz!

Dowiedz się, jak rozpoznać i usunąć trojana z PC i Androida krok po kroku. Sprawdź skuteczne narzędzia i wskazówki, aby chronić urządzenie.

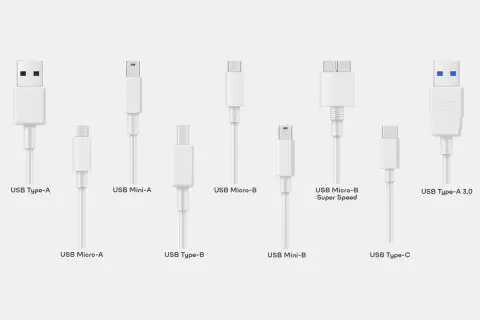

Czym jest port USB-A i jak odróżnić go od USB-C? Poznaj prędkości, standardy i uniknij błędów z kablami. Sprawdź, jak w pełni wykorzystać ten standard!

Kodachi Linux oferuje prywatność i bezpieczeństwo z pudełka. Dowiedz się, jak działa VPN i Tor oraz czy warto wybrać ten system. Sprawdź nasz przewodnik!

Koniec wsparcia Windows 10 - dowiedz się, co to oznacza, jakie masz opcje (ESU lub Windows 11) i jak bezpiecznie planować migrację.

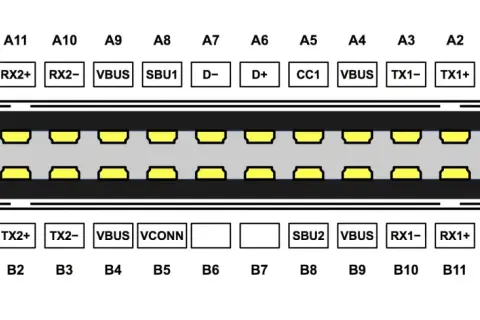

Prędkość USB-C zależy od standardu i kabla. Dowiedz się, jak uniknąć wolnego transferu i sprawdź osiągi w Linuxie. Zobacz, jak dobrać sprzęt bez pomyłek!

Dowiedz się, czy modernizacja laptopa ma sens - które części warto wymienić (SSD, RAM), koszty i kiedy lepiej kupić nowy. Przeczytaj poradnik.

Atak sim swap to zagrożenie dla Twojego banku i maila. Dowiedz się, jak rozpoznać przejęcie numeru telefonu i jak skutecznie się bronić. Sprawdź poradnik!

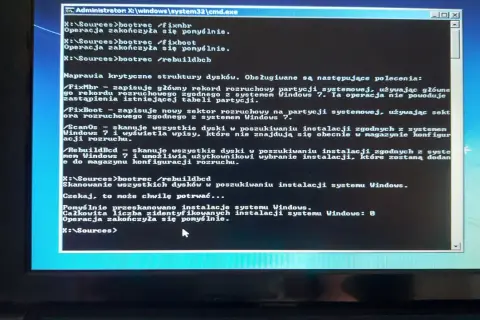

SFC /scannow - praktyczny przewodnik diagnozy i naprawy plików Windows. Dowiedz się, jak uruchomić skanowanie i zinterpretować wyniki.

Poznaj realne wymagania sprzętowe Debiana. Sprawdź, ile RAM i miejsca na dysku potrzebują Xfce, GNOME i KDE. Dowiedz się, jak ożywić stary sprzęt. Sprawdź!

Rocky Linux - godny następca CentOS. Dowiedz się o 100% zgodności z RHEL, 10-letnim wsparciu, migracji migrate2rocky i porównaniu z AlmaLinux. Sprawdź przewodnik.

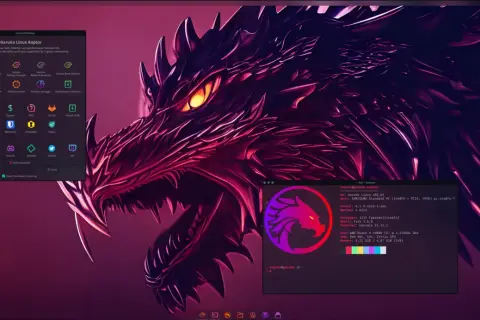

Garuda Linux to Arch bez trudnej konfiguracji. Odkryj moc snapshotów Btrfs, edycje dla graczy i nowoczesny design. Sprawdź, czy to system dla Ciebie!

Pendrive nie jest widoczny? Dowiedz się, jak naprawić błędy portu, partycji i systemu plików w Windows i Linux bez utraty danych. Sprawdź nasz poradnik!

Pulpit zdalny - czym jest, jak działa i jakie narzędzia wybrać. Sprawdź bezpieczeństwo, konfigurację i praktyczne wskazówki.

Pharming - co to jest, jak działa i jak chronić dane online. Dowiedz się, jak rozpoznać zagrożenie, zablokować atak i zabezpieczyć finanse.

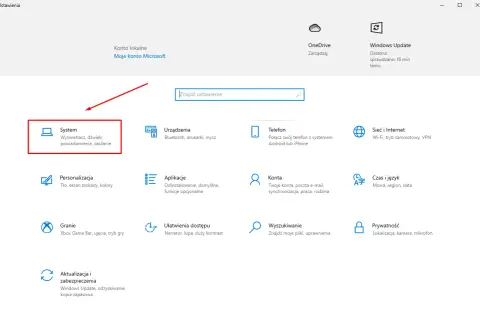

Jak sprawdzić model laptopa? Poznaj proste metody dla Windows, Linux i BIOS. Dowiedz się, jak odczytać dane z obudowy, by dobrać części. Sprawdź poradnik!

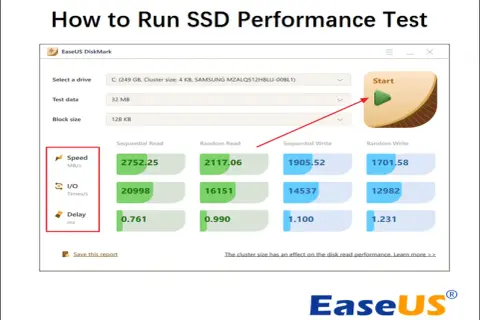

Jak sprawdzić kondycję SSD w Linuksie? Dowiedz się, jak używać smartctl, nvme-cli i fio, by poprawnie ocenić stan dysku i uniknąć awarii. Sprawdź poradnik!

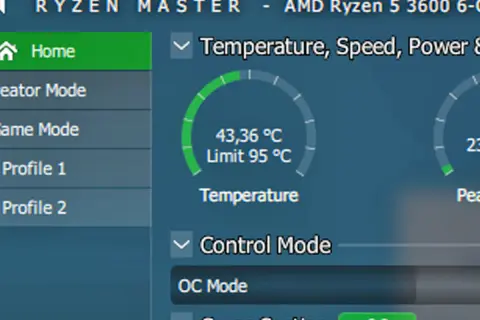

Ile stopni powinien mieć procesor? Poznaj normy dla PC i laptopów, sprawdź odczyty w Linuxie i dowiedz się, jak skutecznie schłodzić CPU. Sprawdź!

Poznaj najlepsze programy do wypalania płyt - darmowe i płatne, porównanie funkcji, praktyczne poradniki i rekomendacje dopasowane do potrzeb.