W dzisiejszym cyfrowym świecie bezpieczeństwo danych jest priorytetem zarówno dla użytkowników domowych, jak i właścicieli firm. Jednym z fundamentalnych narzędzi ochrony jest zapora sieciowa, znana również jako firewall. Ten artykuł rozwieje wszelkie wątpliwości dotyczące tego, czym jest firewall, jak działa i dlaczego jest tak kluczowy dla ochrony Twojej cyfrowej przestrzeni.

Zapora sieciowa: Niezbędna ochrona Twoich danych w cyfrowym świecie

- Firewall to system zabezpieczeń monitorujący i kontrolujący ruch sieciowy, działający jak bariera między siecią wewnętrzną a internetem.

- Chroni przed nieautoryzowanym dostępem, atakami hakerskimi, złośliwym oprogramowaniem i wyciekami danych.

- Działa poprzez filtrowanie pakietów, inspekcję stanu połączenia oraz głęboką inspekcję pakietów (DPI).

- Wyróżniamy firewalle programowe (na pojedynczym urządzeniu, np. Zapora Windows) i sprzętowe (dla całej sieci, często w routerach).

- Zapory nowej generacji (NGFW) łączą tradycyjne funkcje z zaawansowanymi mechanizmami, takimi jak IPS i kontrola aplikacji.

- Większość systemów operacyjnych posiada wbudowaną zaporę, zapewniającą podstawowy poziom ochrony.

Czym jest firewall i dlaczego nawet nie wiesz, że już z niego korzystasz?

Zapora sieciowa: Twój cyfrowy strażnik, o którym musisz wiedzieć

Zapora sieciowa, często określana jako firewall lub ściana ogniowa, to kluczowy element systemu zabezpieczeń. Może przybierać formę sprzętową lub programową. Jej głównym zadaniem jest monitorowanie i kontrolowanie ruchu sieciowego zarówno przychodzącego, jak i wychodzącego na podstawie ściśle określonych reguł bezpieczeństwa. Działa niczym niewidzialna bariera, oddzielając Twoją zaufaną sieć wewnętrzną od nieprzewidywalnego i potencjalnie niebezpiecznego świata zewnętrznego, jakim jest internet.Jak firewall chroni Twoje dane każdego dnia? Analogia do świata rzeczywistego

Wyobraź sobie firewall jako nieustannie czuwającego strażnika przy bramie Twojej cyfrowej posiadłości. Tak jak strażnik sprawdza tożsamość każdej osoby wchodzącej i wychodzącej, tak firewall analizuje każdy pakiet danych przepływający przez sieć. Decyduje, czy dany ruch jest bezpieczny i zgodny z ustalonymi zasadami, czy też stanowi potencjalne zagrożenie. Działa to w sposób automatyczny i często niezauważalny dla użytkownika, zapewniając ciągłą ochronę Twoich cennych informacji.

Pierwsza linia obrony: Przed jakimi konkretnie zagrożeniami chroni Cię firewall?

- Nieautoryzowany dostęp: Firewall zapobiega przedostawaniu się do Twojej sieci lub urządzenia osób, które nie mają do tego prawa, blokując próby nieuprawnionego połączenia.

- Ataki hakerskie: Chroni przed różnego rodzaju atakami, takimi jak skanowanie portów czy próby wykorzystania luk w zabezpieczeniach, które hakerzy wykorzystują do przejęcia kontroli nad systemem.

- Złośliwe oprogramowanie: Pomaga zatrzymać rozprzestrzenianie się wirusów, trojanów, ransomware i innego szkodliwego oprogramowania, które może próbować dostać się do Twojej sieci.

- Wycieki danych: Monitorując ruch wychodzący, firewall może pomóc w identyfikacji i zablokowaniu prób nieautoryzowanego wysyłania poufnych informacji z Twojej sieci na zewnątrz.

Jak działa zapora sieciowa? Odkrywamy mechanizmy ochrony krok po kroku

Filtrowanie pakietów: Podstawowa, ale kluczowa rola firewalla

Najbardziej podstawową metodą działania firewalla jest filtrowanie pakietów. Polega ono na analizie nagłówków pakietów danych, które są podstawowymi jednostkami informacji przesyłanych w sieci. Firewall sprawdza takie elementy jak adres IP źródłowy i docelowy, a także numery portów, przez które dane mają być przesłane. Na podstawie tych informacji, a także z góry zdefiniowanych reguł, firewall podejmuje decyzję o przepuszczeniu pakietu do dalszej transmisji lub jego natychmiastowym zablokowaniu.

Inspekcja stanu (Stateful Inspection): Dlaczego zapora musi "pamiętać"?

Bardziej zaawansowaną techniką jest inspekcja stanu, znana również jako Stateful Inspection. W przeciwieństwie do prostego filtrowania pakietów, firewall stosujący tę metodę nie tylko analizuje pojedyncze pakiety, ale także śledzi stan wszystkich aktywnych połączeń sieciowych. Dzięki temu mechanizmowi zapora jest w stanie odróżnić legalne odpowiedzi na wychodzące zapytania od prób nawiązania nowego, niechcianego połączenia z zewnątrz. To znacznie zwiększa bezpieczeństwo, ponieważ firewall "wie", które połączenia są oczekiwane, a które nie.

Od portów do aplikacji: Ewolucja metod filtrowania ruchu sieciowego

Metody filtrowania ruchu sieciowego ewoluowały znacząco na przestrzeni lat. Początkowo firewalle skupiały się głównie na analizie adresów IP i numerów portów. Jednak współczesne zagrożenia często wykorzystują standardowe porty, aby ukryć swoją złośliwą działalność. Dlatego też rozwinęły się bardziej zaawansowane techniki, takie jak głęboka inspekcja pakietów (Deep Packet Inspection, DPI). DPI pozwala firewallowi na analizę faktycznej zawartości pakietów danych, co umożliwia identyfikację konkretnych aplikacji i usług, niezależnie od tego, z jakiego portu korzystają. Dzięki temu nowoczesne firewalle potrafią "rozumieć" ruch sieciowy na poziomie aplikacji.

Firewall sprzętowy vs programowy: Które rozwiązanie jest dla Ciebie?

Firewall programowy: Ochrona Twojego komputera od wewnątrz (np. Zapora Windows)

Firewall programowy to aplikacja, którą instalujemy bezpośrednio na konkretnym urządzeniu, takim jak komputer osobisty, laptop czy serwer. Jego główną zaletą jest to, że chroni tylko to jedno, konkretne urządzenie, na którym jest zainstalowany. Doskonałym przykładem jest Zapora systemu Windows Defender, która jest integralną częścią systemów operacyjnych Microsoft i zazwyczaj jest aktywna domyślnie. Zapewnia ona podstawowy, ale ważny poziom ochrony dla Twojego komputera.Firewall sprzętowy: Tarcza dla całej Twojej sieci domowej lub firmowej

Z kolei firewall sprzętowy to fizyczne urządzenie, które umieszcza się na styku Twojej sieci lokalnej z internetem. Bardzo często jest on zintegrowany z routerem, który podłączony jest do modemu. Główną zaletą takiego rozwiązania jest to, że chroni ono wszystkie urządzenia podłączone do danej sieci komputery, smartfony, tablety, a nawet inteligentne urządzenia domowe. Firewalle sprzętowe zazwyczaj oferują wyższą wydajność i są rekomendowane dla firm, które potrzebują kompleksowej ochrony całej infrastruktury sieciowej.

Kluczowe różnice: Wydajność, koszt, zarządzanie i poziom bezpieczeństwa

| Cecha | Firewall programowy | Firewall sprzętowy |

|---|---|---|

| Wydajność | Ograniczona przez zasoby danego urządzenia (procesor, pamięć RAM). Może spowalniać pracę komputera. | Zazwyczaj wyższa, ponieważ jest to dedykowane urządzenie o własnych zasobach. Nie obciąża komputerów w sieci. |

| Koszt | Często wbudowany w system operacyjny lub dostępny w ramach pakietów antywirusowych (niski lub zerowy koszt początkowy). | Wymaga zakupu fizycznego urządzenia, co wiąże się z wyższym kosztem początkowym. |

| Zarządzanie | Łatwiejsze dla przeciętnego użytkownika na poziomie pojedynczego komputera. | Wymaga konfiguracji na poziomie routera, co może być bardziej złożone dla laika, ale oferuje centralne zarządzanie całą siecią. |

| Poziom bezpieczeństwa | Chronią pojedyncze urządzenie. Mogą być podatne na ataki skierowane bezpośrednio na system operacyjny. | Zapewniają ochronę całej sieci. Stanowią pierwszą linię obrony przed zagrożeniami z internetu. |

Czy można i czy warto łączyć oba rozwiązania?

Zdecydowanie tak! Łączenie firewalla programowego i sprzętowego to strategia znana jako "obrona w głąb" (layered security). Firewall sprzętowy działa jako pierwsza linia obrony, filtrując ruch na granicy sieci. Następnie, firewall programowy na każdym komputerze zapewnia dodatkową warstwę ochrony, monitorując ruch już wewnątrz sieci i chroniąc przed zagrożeniami, które mogłyby przedostać się przez zaporę sprzętową. Taka synergia znacząco podnosi ogólny poziom bezpieczeństwa.

Rodzaje zapór sieciowych: Od prostych filtrów po inteligentne systemy nowej generacji (NGFW)

Zapory filtrujące pakiety i bramy warstwy aplikacji: Klasyczne podejścia

W przeszłości dominowały dwa główne typy zapór: zapory filtrujące pakiety (Packet Filtering Firewalls), które analizowały nagłówki pakietów danych, oraz bramy warstwy aplikacji (Application-Level Gateways, znane też jako Proxy Firewalls), które działały jako pośrednicy między użytkownikiem a docelowym serwerem, analizując ruch na poziomie aplikacji. Choć wciąż są używane, ich możliwości są ograniczone w porównaniu do nowocześniejszych rozwiązań.

Next-Generation Firewall (NGFW): Czym jest zapora nowej generacji i co ją wyróżnia?

Next-Generation Firewall (NGFW) to zaawansowane rozwiązanie, które wykracza poza tradycyjne metody filtrowania. NGFW integruje w sobie klasyczne funkcje firewalla z szeregiem dodatkowych, inteligentnych mechanizmów bezpieczeństwa. Kluczową cechą NGFW jest zdolność do głębszej analizy ruchu sieciowego, identyfikacji i kontroli aplikacji, a także wykrywania i zapobiegania bardziej złożonym zagrożeniom, które mogłyby ominąć starsze generacje zapór.

Funkcje NGFW, których nie mają tradycyjne firewalle: IPS, kontrola aplikacji i inspekcja SSL

- System zapobiegania włamaniom (IPS): IPS aktywnie monitoruje ruch sieciowy w poszukiwaniu podejrzanych wzorców i sygnatur znanych ataków. W przypadku wykrycia zagrożenia, potrafi ono natychmiast zablokować ruch, zanim dotrze on do celu.

- Kontrola aplikacji: NGFW potrafi identyfikować i kontrolować konkretne aplikacje (np. Facebook, Skype, BitTorrent) niezależnie od tego, z jakiego portu sieciowego korzystają. Pozwala to na precyzyjne zarządzanie dostępem i przepustowością.

- Filtrowanie treści: Niektóre NGFW oferują możliwość filtrowania treści internetowych, blokując dostęp do nieodpowiednich stron lub szkodliwych zasobów.

- Inspekcja zaszyfrowanego ruchu (SSL/TLS): Wiele współczesnych zagrożeń jest przesyłanych za pomocą zaszyfrowanego połączenia SSL/TLS. NGFW potrafi deszyfrować ten ruch, analizować go pod kątem zagrożeń, a następnie ponownie zaszyfrować, zapewniając bezpieczeństwo nawet w przypadku szyfrowanej komunikacji.

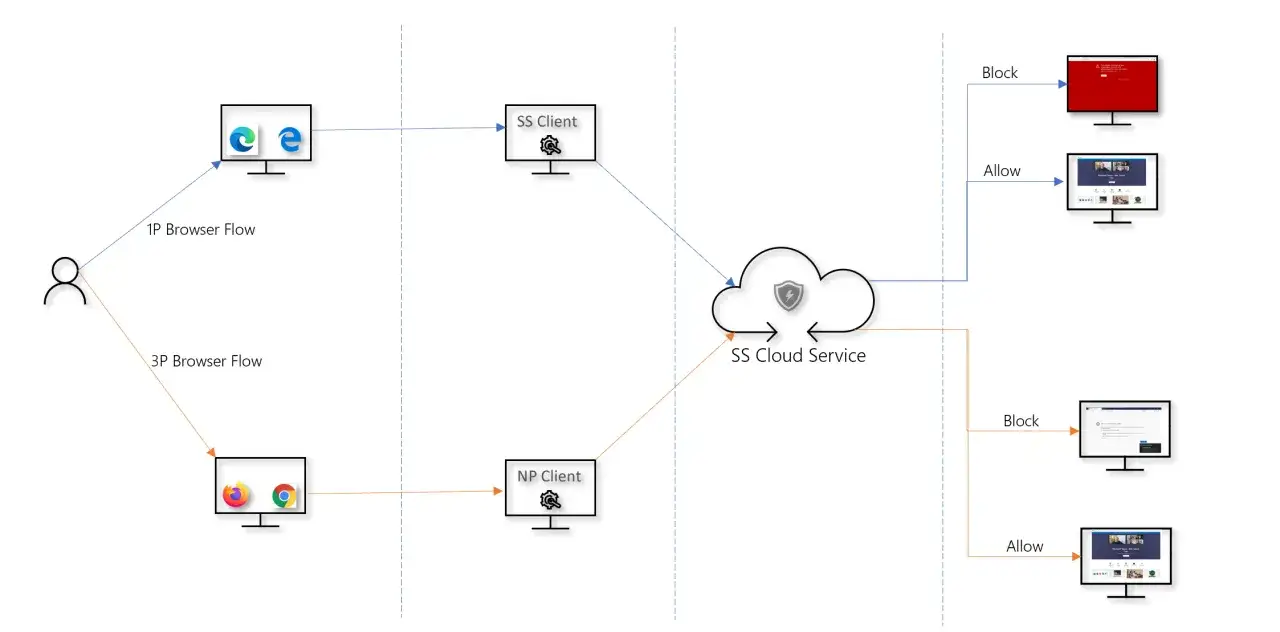

Firewall w chmurze (FWaaS): Kiedy warto rozważyć takie rozwiązanie?

Firewall as a Service (FWaaS) to rozwiązanie chmurowe, które przenosi funkcjonalność zapory sieciowej do infrastruktury dostawcy usług. Jest to szczególnie korzystne dla firm posiadających rozproszone zespoły, pracujących w środowiskach chmurowych lub po prostu szukających skalowalności i uproszczonego zarządzania. FWaaS eliminuje potrzebę zakupu i utrzymania fizycznego sprzętu, oferując elastyczność i łatwość wdrożenia.

Praktyczne aspekty korzystania z firewalla: Co musisz wiedzieć?

Zapora w systemie Windows: Jak sprawdzić, czy jest włączona i jak nią zarządzać?

Większość użytkowników systemu Windows ma do dyspozycji wbudowaną zaporę. Aby sprawdzić jej status:

- Otwórz Ustawienia systemu Windows.

- Przejdź do sekcji "Aktualizacja i zabezpieczenia" (lub "Prywatność i zabezpieczenia" w Windows 11).

- Wybierz "Zabezpieczenia Windows", a następnie "Zapora i ochrona sieci".

- Zobaczysz status zapory dla różnych typów sieci (domowa, publiczna). Upewnij się, że jest włączona dla sieci, z której korzystasz.

Aby zarządzać zaporą, możesz kliknąć "Zezwalaj aplikacji na dostęp przez zaporę", aby dodać wyjątki dla konkretnych programów, lub przejść do bardziej zaawansowanych ustawień, jeśli potrzebujesz bardziej szczegółowej kontroli.

Konfiguracja firewalla w routerze: Podstawowe kroki do zabezpieczenia sieci domowej

Firewall wbudowany w router domowy jest zazwyczaj aktywowany domyślnie, ale warto sprawdzić jego ustawienia. Typowe kroki to:

- Zaloguj się do panelu administracyjnego swojego routera (zazwyczaj wpisując adres IP routera, np. 192.168.1.1, w przeglądarce).

- Poszukaj sekcji związanych z bezpieczeństwem, zaporą sieciową (firewall), lub zaawansowanymi ustawieniami sieciowymi.

- Upewnij się, że podstawowe funkcje zapory są włączone.

- Rozważ zmianę domyślnego hasła administratora routera, co jest kluczowe dla bezpieczeństwa.

- W razie potrzeby możesz skonfigurować przekierowanie portów (port forwarding) dla specyficznych aplikacji, ale rób to ostrożnie i tylko wtedy, gdy jest to absolutnie konieczne.

Najczęstsze błędy w konfiguracji zapory i jak ich unikać

- Wyłączanie firewalla: Największym błędem jest całkowite wyłączenie zapory, często w celu rozwiązania problemów z połączeniem, bez zrozumienia konsekwencji.

- Zbyt szerokie otwieranie portów: Otwieranie wielu portów bez wyraźnej potrzeby zwiększa powierzchnię ataku.

- Ignorowanie alertów: Niektóre firewalle generują alerty o potencjalnych zagrożeniach. Ich ignorowanie może prowadzić do infekcji.

- Brak aktualizacji reguł: Zagrożenia ewoluują, dlatego reguły firewalla powinny być okresowo przeglądane i aktualizowane.

- Niezabezpieczenie samego firewalla: Dotyczy to zwłaszcza routerów zmiana domyślnego hasła administratora jest kluczowa.

Czy sam firewall wystarczy, aby zapewnić pełne bezpieczeństwo?

Rola firewalla w kompleksowej strategii cyberbezpieczeństwa

Firewall jest absolutnie kluczowym elementem każdej strategii cyberbezpieczeństwa, ale sam w sobie nie gwarantuje stuprocentowej ochrony. Działa on jako jedna z wielu warstw obronnych, która ma za zadanie zatrzymać większość typowych zagrożeń na granicy sieci. Aby zapewnić kompleksowe bezpieczeństwo, firewall musi być częścią szerszego planu, który obejmuje również inne narzędzia i dobre praktyki.

Przeczytaj również: Jak usunąć wirusa z komputera - Skuteczny poradnik

Dlaczego antywirus, firewall i regularne aktualizacje muszą działać razem?

Pełne bezpieczeństwo cyfrowe opiera się na synergii różnych mechanizmów. Firewall chroni przed nieautoryzowanym dostępem i blokuje podejrzany ruch sieciowy. Program antywirusowy skanuje pliki i system w poszukiwaniu złośliwego oprogramowania, które mogło przedostać się przez firewall lub zostać pobrane z innego źródła. Regularne aktualizacje systemu operacyjnego i aplikacji łatają luki w zabezpieczeniach, które mogłyby zostać wykorzystane przez atakujących. Dopiero połączenie tych trzech elementów firewall, antywirus i aktualizacje tworzy solidną i wielowarstwową ochronę Twojej cyfrowej przestrzeni.