Niebezpieczeństwa w internecie - Jak rozpoznać i skutecznie się chronić?

Niebezpieczeństwa w internecie - Przewodnik jak rozpoznać phishing, cyberprzemoc i ransomware oraz skutecznie chronić siebie i bliskich. Dowiedz się, jak.

Niebezpieczeństwa w internecie - Przewodnik jak rozpoznać phishing, cyberprzemoc i ransomware oraz skutecznie chronić siebie i bliskich. Dowiedz się, jak.

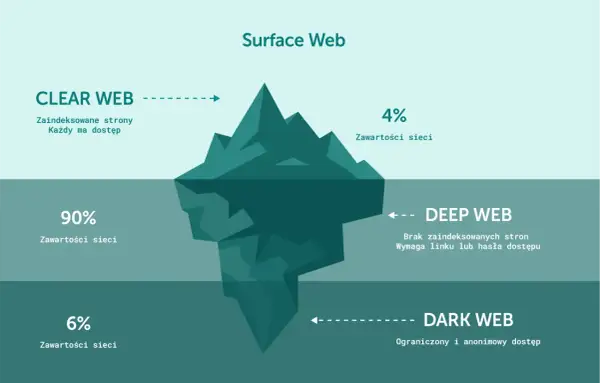

Dowiedz się, jak bezpiecznie przeglądać strony darknetu. Poznaj różnice między dark web a deep web, unikaj oszustw i chroń dane na Linuksie. Sprawdź!

Poznaj AES-256 - najważniejszy standard szyfrowania. Dowiedz się, jak działa, dlaczego jest bezpieczny i gdzie go używamy w praktyce. Sprawdź!

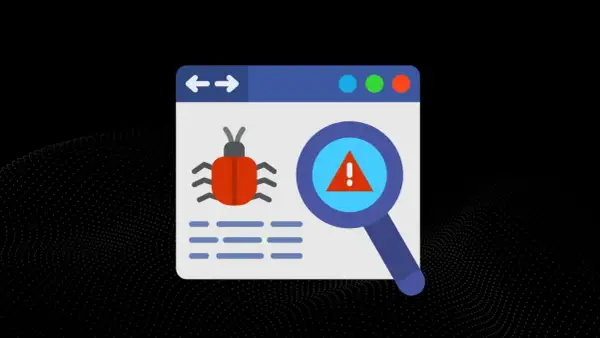

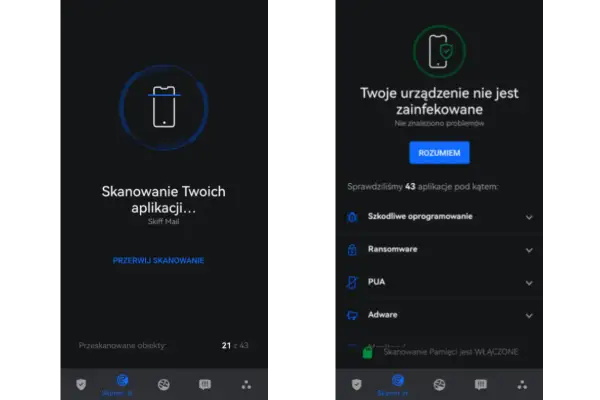

Ochrona przed malware — kompleksowy przewodnik po objawach, prewencji i narzędziach. Dowiedz się, jak skutecznie chronić swoje urządzenia.

Dowiedz się, jak rozpoznać i usunąć trojana z PC i Androida krok po kroku. Sprawdź skuteczne narzędzia i wskazówki, aby chronić urządzenie.

Atak sim swap to zagrożenie dla Twojego banku i maila. Dowiedz się, jak rozpoznać przejęcie numeru telefonu i jak skutecznie się bronić. Sprawdź poradnik!

Pharming - co to jest, jak działa i jak chronić dane online. Dowiedz się, jak rozpoznać zagrożenie, zablokować atak i zabezpieczyć finanse.

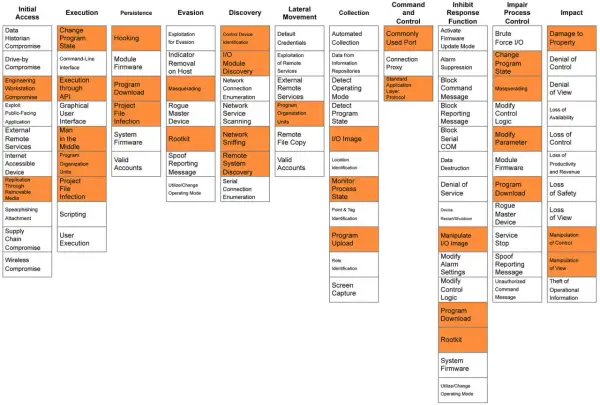

Jak używać MITRE ATT&CK na Linux? Dowiedz się, jak mapować logi na techniki ataku, unikać błędów i skutecznie wykrywać zagrożenia. Sprawdź nasz poradnik!

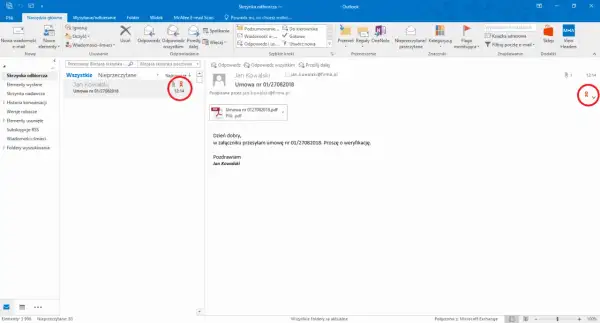

S/MIME w Outlooku: dowiedz się, jak włączyć szyfrowanie i podpis cyfrowy. Poznaj kroki konfiguracji, uniknij błędów i zabezpiecz e-maile. Sprawdź!

Poznaj definicję cyberprzestępczości, ramy prawne w Polsce i najczęstsze ataki. Dowiedz się, jak chronić dane i zgłosić incydent.

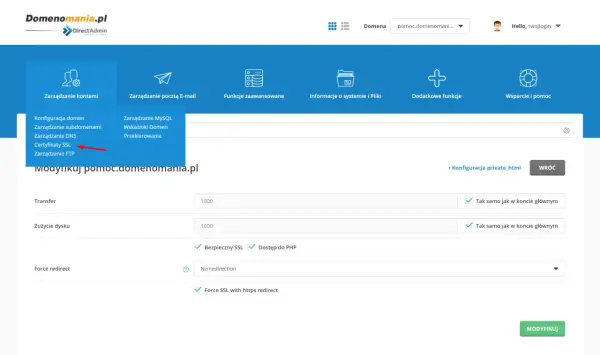

Let's Encrypt to darmowy certyfikat SSL/TLS. Dowiedz się, jak działa, jakie ma zalety i wady, i jak łatwo go zainstalować oraz odnowić.

Dowiedz się, co to jest firewall, jak działa i jakie ma rodzaje – od ochrony domowej po NGFW. Sprawdź nasz przewodnik.

Poznaj definicję cyberbezpieczeństwa, filary CIA i polskie przepisy. Sprawdź, jak chronić dane i systemy w erze cyfrowej.

Jak zabezpieczyć folder hasłem? Poznaj 3 sprawdzone sposoby: od archiwum AES-256 po kontenery. Dowiedz się, jak skutecznie chronić pliki. Sprawdź poradnik!

Zabezpiecz konta przed phishingiem! Dowiedz się, jak wdrożyć uwierzytelnianie dwuskładnikowe (2FA) i czy wybrać SMS, TOTP, czy klucz sprzętowy. Sprawdź!

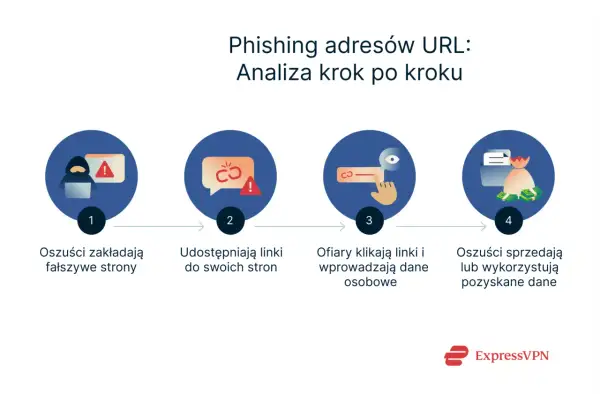

Jak skuteczny sprawdzacz linków pomaga wykryć błędy 404 i phishing? Poznaj narzędzia CLI na Linux oraz zasady bezpiecznej weryfikacji URL. Sprawdź!

Dowiedz się, jak zaszyfrować pliki krok po kroku – od archiwów ZIP po narzędzia systemowe i VeraCrypt. Sprawdź nasz przewodnik.

Jak sprawdzić, czy moje dane wyciekły? Poznaj darmowe narzędzia, zabezpiecz hasła oraz PESEL i dowiedz się, jak reagować na wyciek. Sprawdź nasz poradnik!

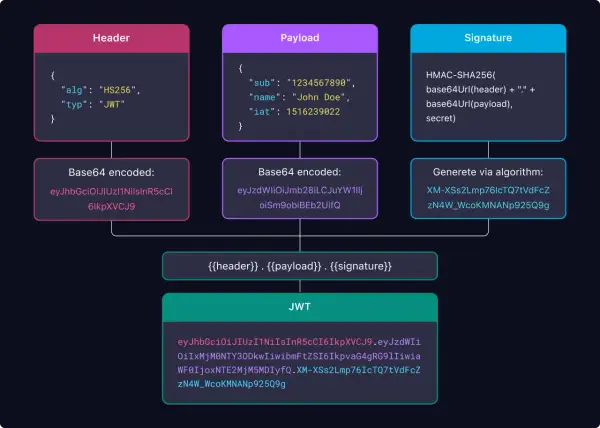

Dowiedz się, co to jest JWT i jak bezpiecznie go stosować — przegląd architektury, uwierzytelniania, zagrożeń i wskazówek implementacyjnych.

Dowiedz się, jak rozpoznać atak DDoS i zabezpieczyć serwer Linux. Poznaj skuteczne metody ochrony oraz plan reakcji na incydenty. Sprawdź nasz poradnik!

Bezpieczeństwo w chmurze: dowiedz się, jak chronić dane, unikać błędów konfiguracji i zabezpieczyć serwery Linux. Sprawdź nasz praktyczny plan na 30 dni.

Oszustwo internetowe - gdzie zgłosić w Polsce i jak przygotować zgłoszenie, by odzyskać pieniądze. Przewodnik krok po kroku.

Testy penetracyjne czym są, dlaczego warto je mieć i jak wybrać wykonawcę. Sprawdź koszty, typy i proces realizacji.

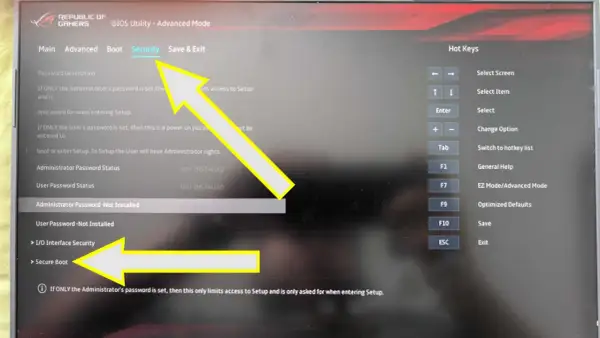

Jak wyłączyć Secure Boot w UEFI? Sprawdź bezpieczny poradnik krok po kroku dla Windows i Linux. Dowiedz się, jak uniknąć problemów z BitLockerem i CSM.

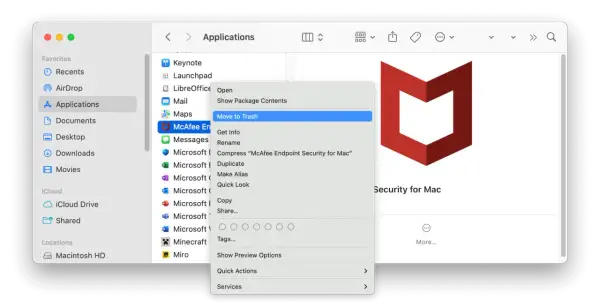

Dowiedz się, jak całkowicie usunąć McAfee z Windows i Mac - krok po kroku, od standardowej deinstalacji po MCPR i zabezpiecz komputer.