Zarządzanie poprawkami, znane również jako patch management, to systematyczny proces, który stanowi fundament skutecznej strategii cyberbezpieczeństwa każdej nowoczesnej organizacji. W dzisiejszym, dynamicznie zmieniającym się krajobrazie zagrożeń, gdzie cyberprzestępcy nieustannie poszukują nowych luk w zabezpieczeniach, ignorowanie tego procesu nie jest już tylko błędem to prosta droga do poważnych konsekwencji. Nie chodzi tu tylko o techniczne aspekty, ale o ochronę ciągłości działania firmy, danych klientów i reputacji. Wdrożenie i utrzymanie solidnego systemu zarządzania poprawkami to inwestycja w stabilność i bezpieczeństwo, która zwraca się wielokrotnie, minimalizując ryzyko kosztownych incydentów.

Dlaczego zarządzanie poprawkami to dziś obowiązek, a nie opcja dla Twojej firmy?

Współczesne środowisko biznesowe charakteryzuje się coraz większą złożonością systemów informatycznych i rosnącą liczbą potencjalnych punktów wejścia dla cyberataków. W tym kontekście zarządzanie poprawkami przestaje być jedynie jedną z wielu dobrych praktyk IT, a staje się absolutną koniecznością. Ignorowanie tego procesu otwiera drzwi dla atakujących, prowadząc do potencjalnie katastrofalnych skutków, które wykraczają daleko poza straty finansowe. Mowa tu o utracie zaufania klientów, problemach z zgodnością z regulacjami prawnymi, a w skrajnych przypadkach o całkowitym paraliżu operacyjnym firmy. Dlatego kluczowe jest zrozumienie, że regularne aktualizowanie oprogramowania to nie fanaberia, ale strategiczny element ochrony biznesu.

Jak jedna niezałatania luka może sparaliżować biznes? Realne przykłady ataków

Wyobraźmy sobie scenariusz, w którym pojedyncza, niezałatana luka w oprogramowaniu staje się furtką dla cyberprzestępców. To właśnie takie zaniedbania są często wykorzystywane do przeprowadzania zmasowanych ataków, które potrafią sparaliżować całe organizacje. Klasycznym przykładem jest globalny atak ransomware WannaCry, który w 2017 roku sparaliżował tysiące firm na całym świecie. Atak ten wykorzystał znaną podatność w systemie operacyjnym Windows, dla której Microsoft udostępnił poprawkę na dwa miesiące przed jego wystąpieniem. Niestety, wiele organizacji nie zainstalowało tej łatki na czas. Konsekwencje były druzgocące: utrata dostępu do krytycznych danych, ogromne straty finansowe związane z przestojami w działalności i kosztownym odzyskiwaniem systemów. To dobitnie pokazuje, że nawet jedna niezałatana luka może mieć katastrofalne skutki, a statystyki policyjne i raporty bezpieczeństwa konsekwentnie wskazują, że znaczna część udanych cyberataków wykorzystuje właśnie znane podatności, dla których poprawki były już dostępne.

Ransomware, RODO i NIS2: Jakie wymogi prawne i biznesowe wymuszają regularne aktualizacje?

Współczesne firmy działają w środowisku, w którym bezpieczeństwo danych i systemów jest nie tylko kwestią techniczną, ale również prawną. Regulacje takie jak Ogólne Rozporządzenie o Ochronie Danych Osobowych (RODO), czy bardziej aktualna dyrektywa NIS2 (Network and Information Security Directive 2), nakładają na organizacje konkretne obowiązki związane z ochroną informacji. Regularne zarządzanie poprawkami jest jednym z kluczowych elementów spełnienia tych wymogów. Brak odpowiednich zabezpieczeń, w tym braki w aktualizacjach, może prowadzić do naruszenia ochrony danych osobowych, co z kolei skutkuje nie tylko wysokimi karami finansowymi, ale także utratą zaufania klientów i partnerów biznesowych. Ransomware, będące jednym z najgroźniejszych typów cyberataków, to nie tylko zagrożenie techniczne, ale przede wszystkim biznesowe jego skutki mogą zniszczyć reputację firmy i zachwiać jej stabilnością finansową.

Koszt zaniechania vs. koszt inwestycji: Ile naprawdę kosztuje ignorowanie poprawek?

Często słyszę argumenty, że wdrożenie i utrzymanie systemu zarządzania poprawkami generuje dodatkowe koszty. Jednak prawda jest taka, że koszt zaniechania tego procesu jest nieporównywalnie wyższy. Zastanówmy się przez chwilę: jakie są potencjalne wydatki związane z naruszeniem bezpieczeństwa? Mamy tu koszty odzyskiwania danych, które mogą być astronomiczne, kary regulacyjne nakładane przez organy nadzorcze, utratę reputacji, która przekłada się na spadek przychodów, przestoje w działalności biznesowej, które oznaczają utratę bieżących zysków, koszty prawne związane z potencjalnymi pozwami, a także długoterminową utratę zaufania klientów. W porównaniu z tymi potencjalnymi stratami, inwestycja w narzędzia, szkolenia i procedury związane z patch managementem jest niewielka. To klasyczny przykład prewencji, która w dłuższej perspektywie jest zdecydowanie tańsza niż kosztowna i bolesna reakcja na incydent bezpieczeństwa.

Co to jest patch management? Odczarowujemy techniczną definicję

Zacznijmy od podstaw. Patch management, czyli zarządzanie poprawkami, to nic innego jak systematyczny i zorganizowany proces. Polega on na identyfikowaniu, pozyskiwaniu, testowaniu, a następnie wdrażaniu aktualizacji, czyli tak zwanych poprawek, do oprogramowania zainstalowanego w infrastrukturze IT organizacji. Głównym celem tego procesu jest oczywiście naprawa błędów, które mogą wpływać na stabilność działania aplikacji, ale przede wszystkim i to jest kluczowe eliminacja luk w zabezpieczeniach. To właśnie te luki stanowią otwartą furtkę dla cyberprzestępców, którzy mogą je wykorzystać do uzyskania nieautoryzowanego dostępu do systemów, kradzieży danych lub zakłócenia ich działania. Jak pokazują liczne analizy, brak skutecznego zarządzania poprawkami jest jedną z najczęstszych przyczyn udanych cyberataków.

Patch, hotfix, aktualizacja, service pack – czym się różnią i które są najważniejsze?

W świecie oprogramowania często spotykamy się z różnymi terminami określającymi zmiany wprowadzane przez producentów. Rozróżnijmy je: patch to ogólne określenie poprawki, która może dotyczyć zarówno błędów funkcjonalnych, jak i luk bezpieczeństwa. Hotfix to zazwyczaj bardzo szybka, awaryjna łatka, która jest publikowana w odpowiedzi na krytyczny błąd lub lukę bezpieczeństwa, która została aktywnie wykorzystywana. Aktualizacja jest szerszym pojęciem, często obejmującym zestaw poprawek, a czasem także drobne usprawnienia funkcjonalności. Z kolei service pack to duży zbiór poprawek, aktualizacji i czasem nawet nowych funkcji, wydawany w dłuższych interwałach czasowych. Wszystkie te elementy są ważne dla utrzymania oprogramowania w dobrym stanie, jednak z perspektywy bezpieczeństwa, hotfixy i patche bezpieczeństwa mają zazwyczaj najwyższy priorytet, ponieważ bezpośrednio adresują aktywne zagrożenia.

Czego dotyczy zarządzanie poprawkami? Systemy operacyjne, aplikacje firm trzecich i firmware

Kiedy mówimy o zarządzaniu poprawkami, wiele osób od razu myśli o aktualizacjach systemu Windows. Jednak zakres tego procesu jest znacznie szerszy. Musimy pamiętać o wszystkich elementach tworzących naszą infrastrukturę IT. Dotyczy to oczywiście systemów operacyjnych, takich jak Windows, Linux czy macOS, ale równie ważne są aplikacje firm trzecich. Przeglądarki internetowe, pakiety biurowe, oprogramowanie antywirusowe, a także specjalistyczne aplikacje biznesowe wszystkie one mogą zawierać luki bezpieczeństwa. Nie można zapominać również o firmware, czyli oprogramowaniu ukrytym w urządzeniach sieciowych, takich jak routery czy zapory sieciowe, a także w innych elementach sprzętowych. Zaniedbanie którejkolwiek z tych kategorii tworzy potencjalne punkty wejścia dla atakujących, dlatego kompleksowe zarządzanie poprawkami musi obejmować wszystkie te obszary.

Skuteczny proces patch management w 6 kluczowych krokach

Wdrożenie efektywnego systemu zarządzania poprawkami wymaga uporządkowanego podejścia. Sam proces można podzielić na sześć kluczowych etapów, z których każdy odgrywa istotną rolę w zapewnieniu bezpieczeństwa i stabilności infrastruktury IT. Przejście przez te kroki w sposób metodyczny minimalizuje ryzyko i maksymalizuje skuteczność działań.

-

Krok 1: Inwentaryzacja – musisz wiedzieć, co posiadasz, by móc to chronić

Pierwszym i absolutnie fundamentalnym krokiem jest stworzenie pełnej i aktualnej listy wszystkich zasobów IT w organizacji. Mówimy tu o systemach operacyjnych, zainstalowanych aplikacjach, urządzeniach sieciowych, serwerach, stacjach roboczych, a nawet urządzeniach mobilnych używanych przez pracowników. Bez dokładnej inwentaryzacji, po prostu nie wiemy, co dokładnie wymaga ochrony. To jak próba zabezpieczenia domu, nie wiedząc, ile jest drzwi i okien. Dopiero posiadając kompleksowy obraz naszej infrastruktury, możemy przejść do kolejnych etapów zarządzania poprawkami.

-

Krok 2: Skanowanie i identyfikacja – jak skutecznie wykrywać brakujące poprawki?

Gdy już wiemy, co posiadamy, kolejnym krokiem jest regularne skanowanie tych zasobów w poszukiwaniu brakujących poprawek i zidentyfikowanych luk w zabezpieczeniach. Na tym etapie kluczową rolę odgrywają dedykowane narzędzia do skanowania podatności i zarządzania poprawkami. Potrafią one automatycznie wykrywać, które aktualizacje nie zostały zainstalowane, a które systemy są narażone na konkretne zagrożenia. To pozwala nam na proaktywne działanie, zanim luka zostanie wykorzystana przez atakującego.

-

Krok 3: Ocena ryzyka i priorytetyzacja – której luki załatać najpierw? (System CVSS)

Nie wszystkie luki bezpieczeństwa niosą ze sobą takie samo ryzyko. Dlatego tak ważna jest ocena ryzyka związanego z każdą zidentyfikowaną podatnością. Tutaj z pomocą przychodzi system CVSS (Common Vulnerability Scoring System), który pozwala na obiektywną ocenę ważności luki, biorąc pod uwagę takie czynniki jak łatwość jej wykorzystania czy potencjalny wpływ na system. Dzięki temu możemy ustalić priorytety i skupić się najpierw na załataniu tych luk, które stanowią największe zagrożenie dla organizacji.

-

Krok 4: Testowanie w środowisku sandbox – klucz do uniknięcia awarii po aktualizacji

Jedną z największych obaw związanych z wdrażaniem poprawek jest ryzyko spowodowania awarii lub konfliktów w działaniu systemów produkcyjnych. Aby temu zapobiec, kluczowe jest testowanie poprawek. Najlepiej zrobić to w kontrolowanym, odizolowanym środowisku, zwanym sandboxem lub środowiskiem testowym. Pozwala to upewnić się, że nowa poprawka nie wywoła niepożądanych efektów, zanim zostanie wdrożona na systemach, od których zależy codzienne funkcjonowanie firmy.

-

Krok 5: Wdrożenie (deployment) – poznaj strategie instalacji poprawek w organizacji

Po pomyślnym przetestowaniu, przychodzi czas na wdrożenie poprawek na systemach produkcyjnych. Istnieje kilka strategii, które można zastosować. Najczęściej stosuje się instalację w zaplanowanych oknach serwisowych, aby zminimalizować zakłócenia w pracy użytkowników. Można również wdrożyć poprawki etapowo, zaczynając od grupy pilotażowej, a następnie rozszerzając je na całą organizację. Coraz popularniejsze staje się również automatyczne wdrażanie poprawek, co znacząco usprawnia proces. Narzędzia do automatycznej dystrybucji poprawek są tutaj nieocenione.

-

Krok 6: Weryfikacja i raportowanie – skąd mieć pewność, że proces zadziałał?

Ostatnim, ale równie ważnym etapem jest weryfikacja. Musimy mieć pewność, że instalacja poprawek przebiegła pomyślnie i że systemy są faktycznie bezpieczniejsze. Polega to na monitorowaniu stanu zabezpieczeń całej infrastruktury, sprawdzaniu, czy poprawki zostały poprawnie zainstalowane i czy nie pojawiły się nowe problemy. Kluczowe jest również regularne raportowanie statusu poprawek dla zarządu i zespołów IT, co pozwala na bieżąco oceniać skuteczność całego procesu.

Największe wyzwania w zarządzaniu poprawkami i jak sobie z nimi radzić

Proces zarządzania poprawkami, choć kluczowy, nie jest pozbawiony wyzwań. Wiele organizacji boryka się z podobnymi problemami, które mogą utrudniać skuteczne wdrażanie aktualizacji. Na szczęście, dla każdego z tych wyzwań istnieją sprawdzone strategie i rozwiązania.

Praca zdalna i urządzenia mobilne: Jak łatać systemy poza biurem?

Wraz z rozwojem pracy zdalnej i coraz powszechniejszym wykorzystaniem urządzeń mobilnych, tradycyjne metody zarządzania poprawkami stają się niewystarczające. Komputery poza siecią firmową są trudniejsze do monitorowania i aktualizowania. Rozwiązaniem są technologie takie jak VPN, które umożliwiają bezpieczny dostęp do zasobów firmowych, systemy zarządzania urządzeniami mobilnymi (MDM), które pozwalają na centralne zarządzanie smartfonami i tabletami, a także rozwiązania chmurowe do dystrybucji poprawek. Niezwykle ważna jest również edukacja użytkowników w zakresie podstawowych zasad bezpieczeństwa i odpowiedzialności za swoje urządzenia.

"Boję się, że aktualizacja coś zepsuje" – jak przezwyciężyć strach przed wdrażaniem poprawek?

Obawa przed tym, że aktualizacja może spowodować awarię systemu, jest powszechna i, co ważne, często uzasadniona. Niestety, takie ryzyko istnieje. Jednak można je znacząco zminimalizować. Kluczem jest wspomniany wcześniej rygorystyczny proces testowania w środowisku testowym (Krok 4). Dodatkowo, przed wdrożeniem jakichkolwiek krytycznych poprawek, zawsze należy wykonać kopie zapasowe, a także posiadać przygotowany plan awaryjny, który pozwoli szybko przywrócić działanie systemów w razie problemów. Należy pamiętać, że ryzyko awarii po aktualizacji jest zazwyczaj mniejsze niż ryzyko wykorzystania niezałatanej luki przez cyberprzestępców.

Zarządzanie poprawkami w środowiskach heterogenicznych (Windows, Linux, macOS)

Większość organizacji nie opiera swojej infrastruktury na jednym systemie operacyjnym. Współistnienie systemów Windows, Linux, macOS, a także licznych aplikacji firm trzecich, tworzy środowisko heterogeniczne, które jest znacznie trudniejsze w zarządzaniu. Wymaga to stosowania scentralizowanych narzędzi, które potrafią obsługiwać różnorodne platformy i oprogramowanie. Brak takiego zintegrowanego podejścia prowadzi do fragmentacji procesów, błędów i zwiększa ryzyko pominięcia kluczowych aktualizacji.

Ograniczone zasoby w MŚP: Czy patch management jest tylko dla dużych graczy?

Często można spotkać się z przekonaniem, że zaawansowane zarządzanie poprawkami jest domeną wyłącznie dużych korporacji, dysponujących rozbudowanymi działami IT i znacznymi budżetami. Nic bardziej mylnego. Małe i średnie przedsiębiorstwa (MŚP) również są celem ataków i również potrzebują skutecznej ochrony. Istnieją rozwiązania dostosowane do ich potrzeb: uproszczone narzędzia, które nie wymagają skomplikowanej konfiguracji, usługi zarządzane (MSP), gdzie zewnętrzny dostawca przejmuje odpowiedzialność za zarządzanie poprawkami, a także wykorzystanie wbudowanych funkcji systemów operacyjnych, które mogą znacząco pomóc w automatyzacji procesu.

Automatyzacja i narzędzia – jak technologia może uprościć zarządzanie poprawkami?

W obliczu rosnącej złożoności systemów i presji czasu, automatyzacja i odpowiednie narzędzia stają się nieodzownym elementem skutecznego zarządzania poprawkami. Technologia pozwala nie tylko zredukować ogromną ilość pracy manualnej, ale także znacząco zmniejszyć ryzyko błędów ludzkich, które często prowadzą do poważnych incydentów bezpieczeństwa.

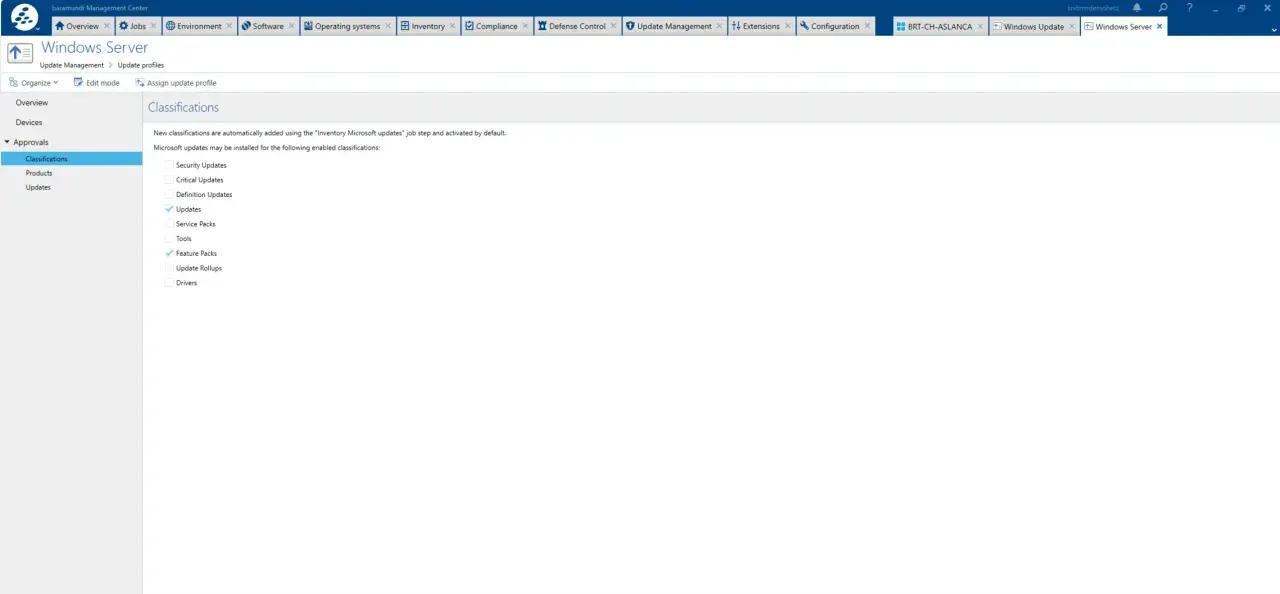

Od darmowego WSUS do zintegrowanych platform: Przegląd dostępnych rozwiązań

Na rynku dostępnych jest wiele narzędzi, które mogą pomóc w zarządzaniu poprawkami, a ich wybór zależy od skali i specyfiki organizacji. Dla środowisk opartych głównie na systemach Microsoft, dobrym punktem wyjścia może być darmowe narzędzie Windows Server Update Services (WSUS). Jest to podstawowe rozwiązanie, które pozwala na centralne pobieranie i dystrybucję aktualizacji systemu Windows. Jednak dla bardziej złożonych środowisk, obejmujących różne systemy operacyjne i szeroki wachlarz aplikacji firm trzecich, niezbędne stają się bardziej zaawansowane, zintegrowane platformy. Oferują one kompleksowe zarządzanie całym cyklem życia poprawek, od skanowania po raportowanie, i są dostępne zarówno w wersjach komercyjnych, jak i w ramach usług chmurowych.

Kluczowe funkcje, na które warto zwrócić uwagę przy wyborze oprogramowania

Wybierając oprogramowanie do zarządzania poprawkami, warto zwrócić uwagę na kilka kluczowych funkcji, które zapewnią jego efektywność. Przede wszystkim, narzędzie powinno oferować automatyczne skanowanie i identyfikację brakujących poprawek dla szerokiej gamy systemów i aplikacji. Ważna jest również możliwość dystrybucji poprawek na różne platformy oraz elastyczne opcje harmonogramowania wdrożeń. Funkcje takie jak testowanie w środowiskach testowych, szczegółowe raportowanie zgodności, obsługa poprawek dla aplikacji firm trzecich oraz wsparcie dla urządzeń zdalnych i mobilnych są absolutnie niezbędne dla zapewnienia kompleksowej ochrony.

Chmura czy on-premise? Jaki model wdrożenia wybrać dla swojej firmy?

Kolejną ważną decyzją jest wybór modelu wdrożenia rozwiązania do zarządzania poprawkami. Dostępne są dwa główne podejścia: on-premise, czyli rozwiązanie instalowane i zarządzane lokalnie na własnej infrastrukturze firmy, oraz chmurowe (SaaS), gdzie oprogramowanie jest dostępne jako usługa przez internet. Rozwiązania on-premise dają większą kontrolę nad danymi i infrastrukturą, ale wymagają większych inwestycji początkowych i zasobów do zarządzania. Z kolei rozwiązania chmurowe są zazwyczaj bardziej skalowalne, łatwiejsze w implementacji i zarządzaniu, a także oferują lepszą dostępność dla użytkowników zdalnych. Wybór zależy od indywidualnych potrzeb, budżetu i preferencji organizacji w zakresie bezpieczeństwa i zarządzania.

Polityka patch managementu jako fundament bezpieczeństwa organizacji

Nawet najlepsze narzędzia i najbardziej zaawansowana technologia nie zapewnią pełnego bezpieczeństwa, jeśli nie będą wsparte przez solidne ramy organizacyjne i proceduralne. Formalna polityka zarządzania poprawkami jest kluczowym elementem, który zapewnia spójność, przewidywalność i skuteczność całego procesu.

Jakie elementy musi zawierać solidny dokument polityki zarządzania poprawkami?

Dobrze skonstruowana polityka zarządzania poprawkami powinna być kompleksowym dokumentem, który jasno określa zasady i procedury. Musi zawierać przede wszystkim cel polityki, czyli dlaczego jest ona ważna dla organizacji. Niezbędny jest również jasno określony zakres jakie systemy, aplikacje i urządzenia obejmuje polityka. Kluczowe jest zdefiniowanie ról i obowiązków poszczególnych osób i zespołów odpowiedzialnych za poszczególne etapy procesu. Polityka powinna opisywać szczegółowe procedury dotyczące identyfikacji, testowania, wdrażania i weryfikacji poprawek, a także określać harmonogramy aktualizacji. Ważne jest również uwzględnienie zasad dotyczących wyjątków oraz procedur awaryjnych na wypadek problemów. Na koniec, polityka powinna określać wymagania dotyczące dokumentacji i raportowania.

Jak skutecznie komunikować i egzekwować politykę w całym zespole?

Stworzenie polityki to dopiero początek. Kluczem do jej sukcesu jest skuteczna komunikacja i egzekwowanie jej postanowień w całej organizacji. Należy zadbać o regularne szkolenia dla pracowników, wyjaśniające ich rolę w procesie i znaczenie przestrzegania procedur. Informacje o procedurach i konsekwencjach ich nieprzestrzegania muszą być przekazywane w sposób jasny i zrozumiały. Budowanie kultury bezpieczeństwa, w której każdy pracownik rozumie swoją odpowiedzialność za utrzymanie aktualności systemów, jest procesem długoterminowym, ale niezbędnym dla osiągnięcia trwałych rezultatów.

Przeczytaj również: UEFI - co to, jak działa i dlaczego zastąpiło BIOS?

Ciągłe doskonalenie: Jak mierzyć skuteczność i optymalizować proces patch managementu?

Świat cyberzagrożeń nieustannie ewoluuje, dlatego proces zarządzania poprawkami również musi być procesem ciągłym, podlegającym regularnej ocenie i optymalizacji. Aby mierzyć skuteczność polityki i procesów, warto wykorzystać konkretne wskaźniki, takie jak wskaźniki zgodności (procent systemów z zainstalowanymi poprawkami), czas reakcji na krytyczne luki, czy liczba incydentów bezpieczeństwa związanych z niezałatanymi systemami. Regularne przeglądy polityki i procedur pozwalają na ich dostosowanie do zmieniających się zagrożeń, nowych technologii i specyficznych potrzeb organizacji, zapewniając, że nasz system zarządzania poprawkami pozostaje zawsze aktualny i efektywny.